クラウドへの移行に伴い、従来のオンプレミス型セキュリティ手法では防ぎきれない新たな脅威が増大しています。AWS環境における侵入検知・防御の設計に課題を感じている担当者の方も多いのではないでしょうか。

本記事では、AWSのネイティブ機能を活用した最新の脅威検知・自動応答アーキテクチャから、サードパーティ製品との使い分けまで、実務に直結する内容を解説します。

この記事の目次

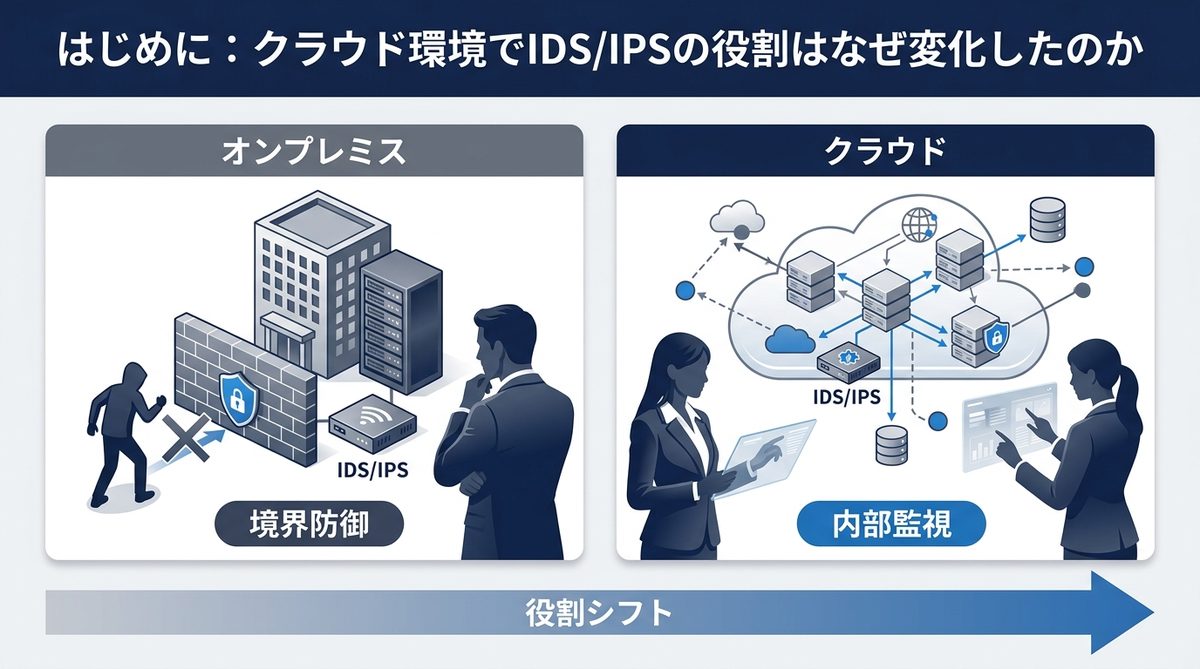

はじめに:クラウド環境でIDS/IPSの役割はなぜ変化したのか

境界防御から可視化・自動応答へ:モダンなクラウドセキュリティの概念

かつてのセキュリティは、ファイアウォールで境界を閉じる「境界防御」が主流でした。しかし、クラウド環境ではトラフィックが動的に変化し、API経由の攻撃も急増しています。現在は、侵入を完全に防ぐことだけでなく、侵入を前提とした「迅速な可視化と自動応答」が必須の概念となっています。

責任共有モデルの再確認:AWSが守る領域とユーザーが守るべき領域

AWSはクラウドのインフラ(基盤)のセキュリティを担保しますが、その上で動作するOS、アプリケーション、データ、ネットワーク設定はユーザーの責任です。特に侵入検知(IDS/IPS)はユーザー側で適切に設定しなければ、重大な情報漏洩のリスクを抱えることになります。

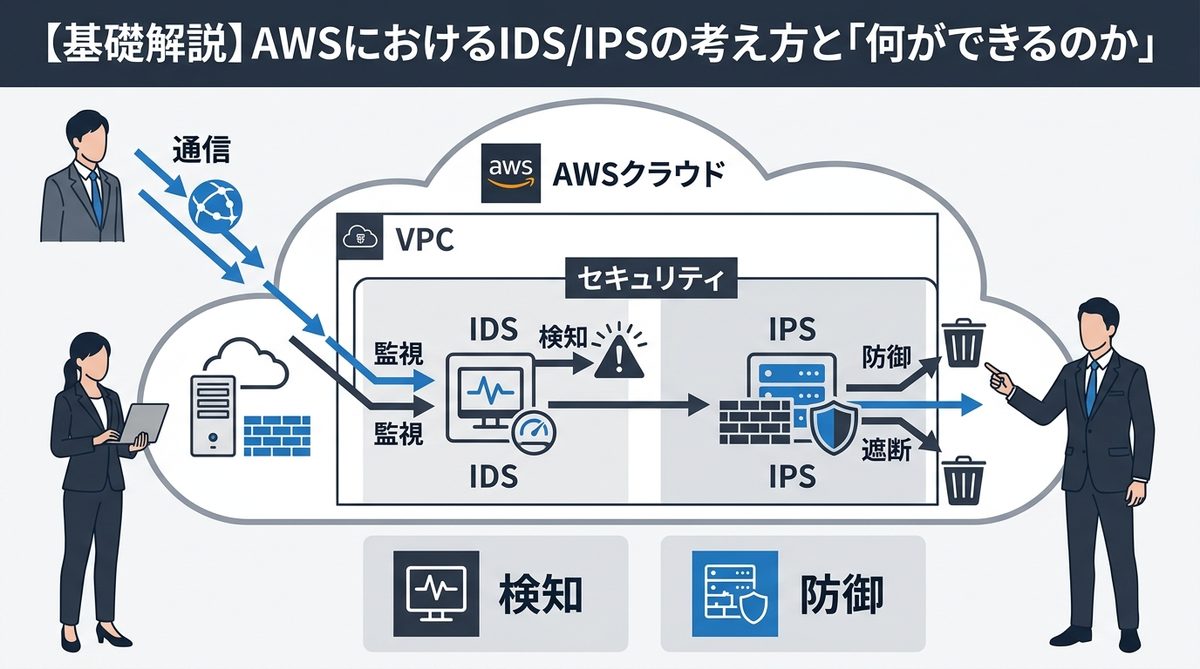

【基礎解説】AWSにおけるIDS/IPSの考え方と「何ができるのか」

従来型IDS/IPSとクラウドネイティブサービスの決定的な違い

従来のIDS/IPSは物理アプライアンスを通じたトラフィック監視が主でしたが、AWSネイティブサービスはAPIやログデータと統合されています。これにより、ネットワークトラフィックだけでなく、アカウントの操作ログや設定変更まで監視対象とすることが可能です。

AWSで多層防御を実現するために必要な3つのレイヤー

- ネットワークレイヤー:VPC(仮想ネットワーク)境界での脅威防御

- ホストレイヤー:EC2(仮想サーバー)やコンテナ内での動作監視

- アプリケーションレイヤー:HTTP/HTTPSの脆弱性を突く攻撃の検知・遮断

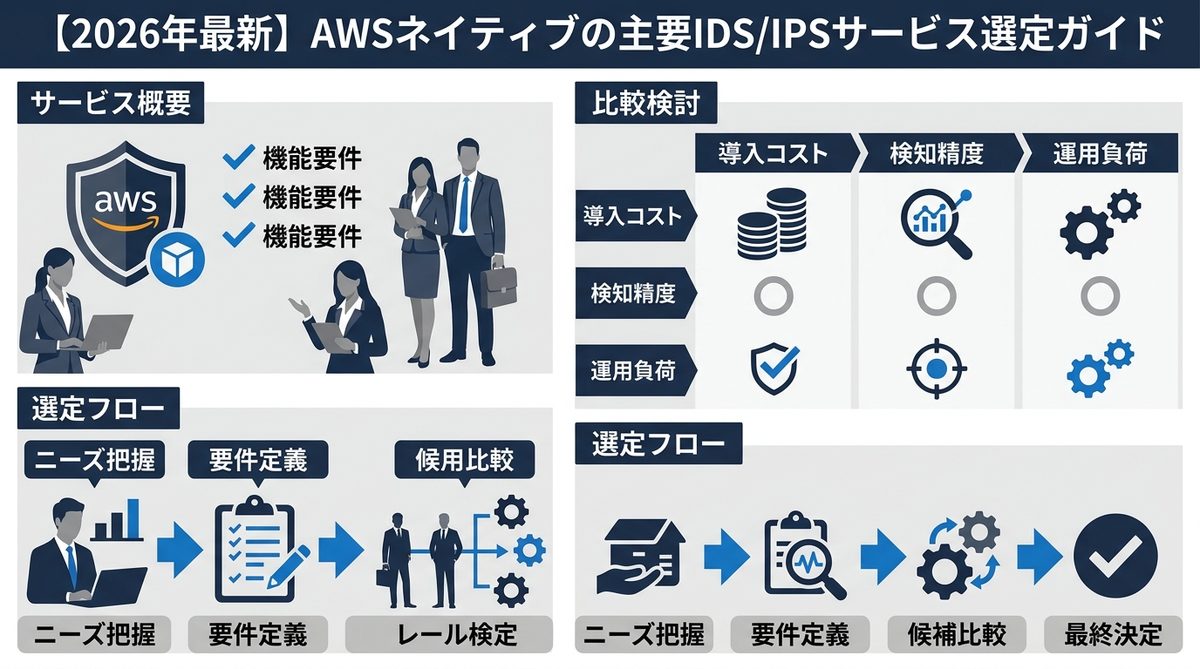

【2026年最新】AWSネイティブの主要IDS/IPSサービス選定ガイド

脅威検知の要「Amazon GuardDuty」:AI調査機能とRuntime Monitoringの活用術

GuardDutyは、AWS環境の脅威検知(Threat Detection)を行うマネージドサービスです。AI調査機能により、膨大なログから不審な動きを自動的に特定します。2026年現在、Runtime Monitoring(実行時監視)機能が強化され、コンテナ内のプロセスレベルでの不正な挙動検知が標準化されています。

境界の防御「AWS Network Firewall」:Suricata互換IPSとGenAIフィルタリングの最新仕様

AWS Network Firewallは、Suricata(オープンソースのIDS/IPSエンジン)互換のルールを適用できるフルマネージドのファイアウォールです。最新仕様では、GenAI(生成AI)を活用したトラフィックフィルタリングが実装されており、未知のマルウェア通信を動的にブロックする機能が備わっています。

Web層の盾「AWS WAF」:Web Bot Authによるなりすまし防御と運用自動化

AWS WAF(Webアプリケーションファイアウォール)は、SQLインジェクションやクロスサイトスクリプティング(XSS)を防御します。最新のWeb Bot Auth(ボット認証)機能により、スクレイピングやCredential Stuffing(アカウントリスト型攻撃)を自動的に検知・遮断することが可能です。

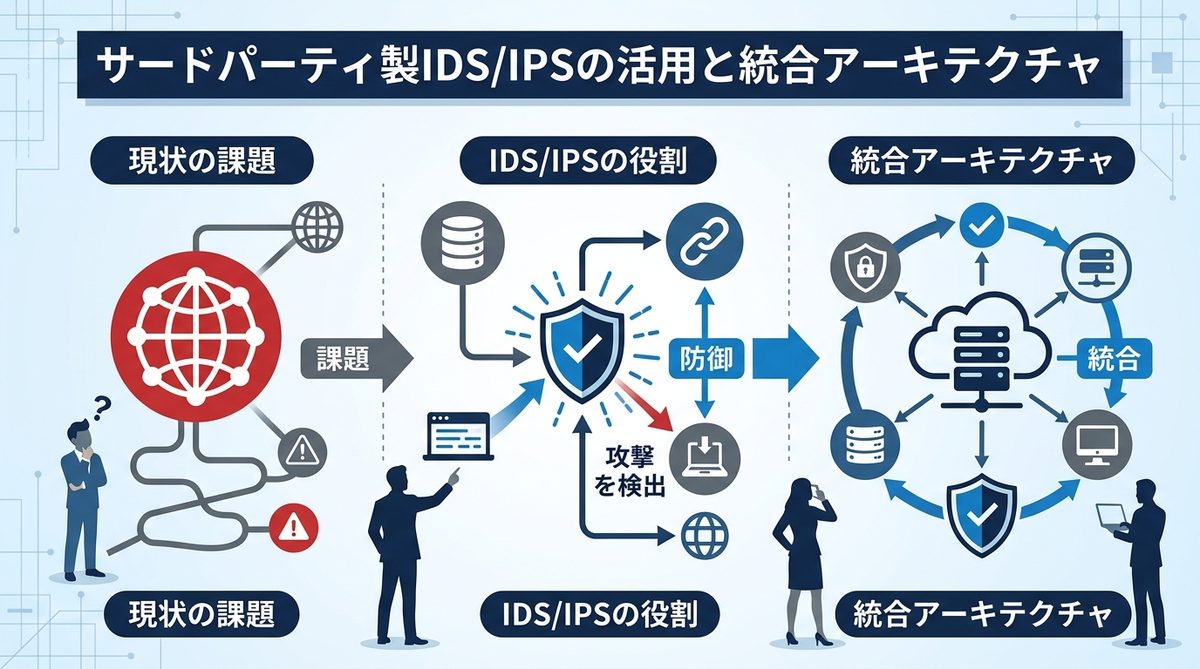

サードパーティ製IDS/IPSの活用と統合アーキテクチャ

AWS Marketplace製品の選択基準:どのような場合に外部製品を導入すべきか

以下のケースでは、サードパーティ製IDS/IPSの採用を検討してください。

* 特定の業界規制により、詳細なパケットキャプチャが必要な場合

* 既存のオンプレミス環境と全く同一のシグネチャ(検知ルール)をクラウドでも適用したい場合

* ベンダー固有の高度なレポーティング機能を必要とする場合

Gateway Load Balancerを用いた透過的インライン構成の設計手法

Gateway Load Balancer(GWLB)を利用することで、サードパーティ製のIDS/IPSアプライアンスを透過的にトラフィック経路に挿入できます。これにより、既存のアプリケーション構成を変更せずに高度なインライン防御を実装可能です。

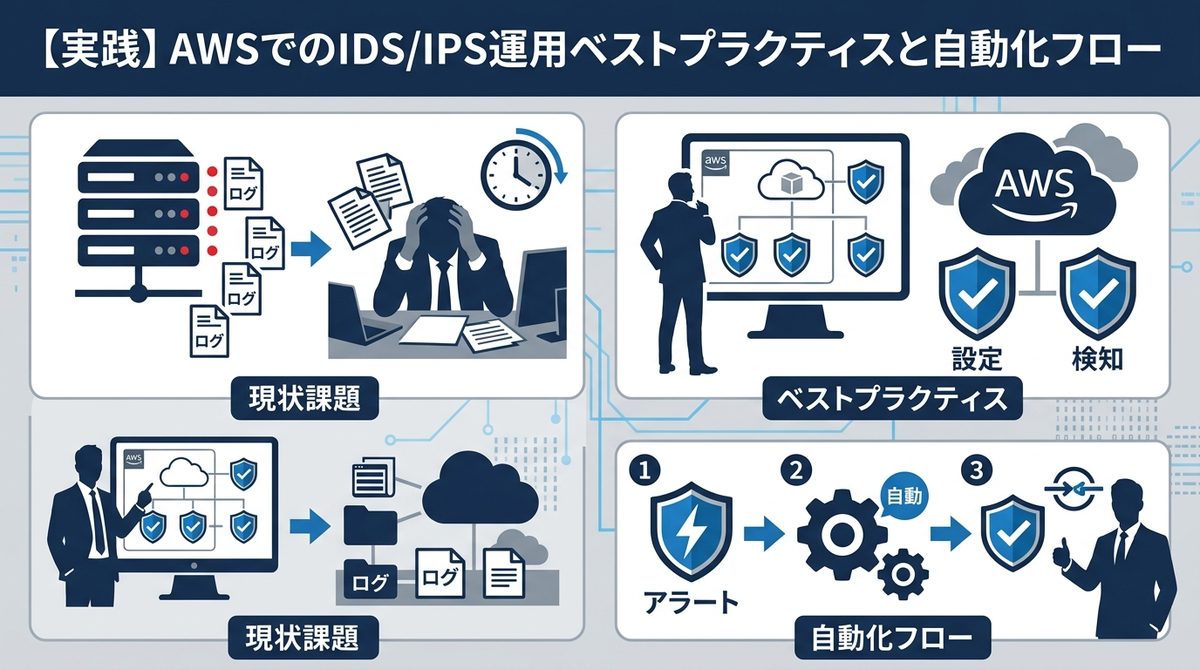

【実践】AWSでのIDS/IPS運用ベストプラクティスと自動化フロー

セキュリティの統合運用:Security Hubによる検出結果の一元管理

各サービスからのアラートを「AWS Security Hub」に集約します。これにより、セキュリティ担当者は単一のダッシュボードで環境全体の脆弱性を把握できます。

自動応答(SOAR)の実装:Lambdaを活用した脅威の自動隔離と迅速なインシデント対応

検知して終わりではなく、Lambda(サーバーレスコンピューティング)を連携させます。

* 手順1: GuardDutyが異常な通信を検知

* 手順2: EventBridgeが検知結果をトリガー

* 手順3: Lambdaが対象のEC2セキュリティグループを書き換え、隔離

* 手順4: 管理者にSlackで通知し、証拠保全用スナップショットを取得

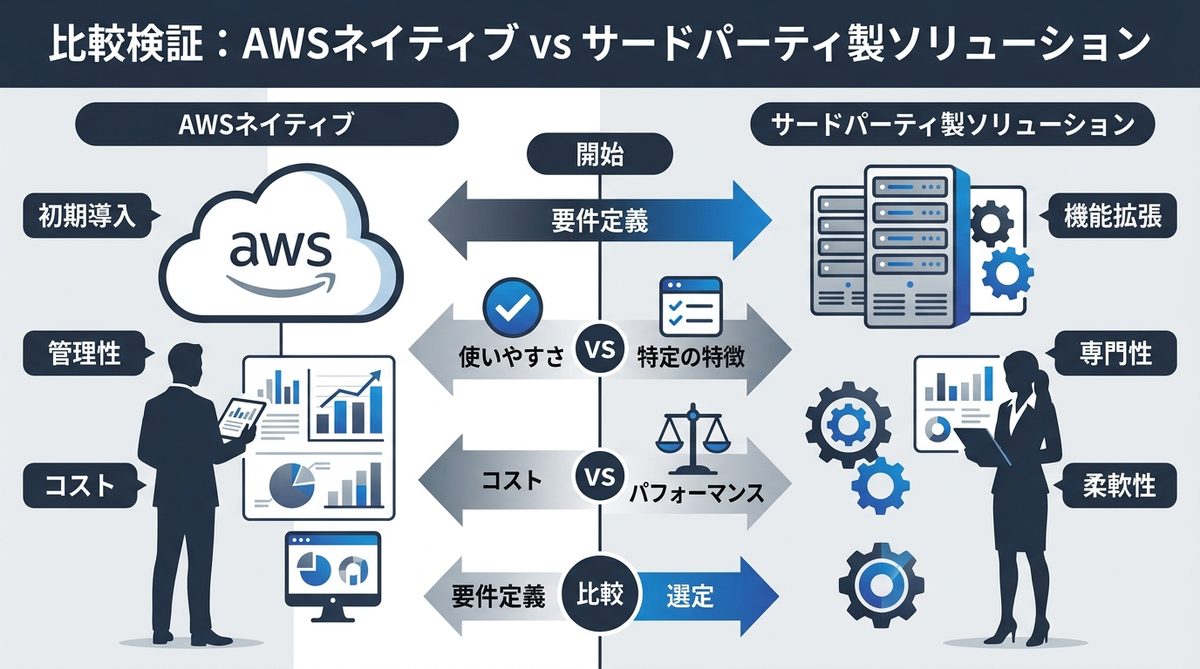

比較検証:AWSネイティブ vs サードパーティ製ソリューション

機能・コスト・運用負荷を比較表で徹底検証

| 項目 | AWSネイティブ | サードパーティ製品 |

|---|---|---|

| 導入コスト | 低(従量課金) | 高(ライセンス費用) |

| 運用負荷 | 低(フルマネージド) | 高(OS・パッチ管理等) |

| カスタマイズ | AWS準拠(標準的) | 非常に高い(高度なルール) |

| 拡張性 | 高(API統合) | 中(GWLBが必要) |

中小規模からエンタープライズまで:ユースケース別・推奨構成案

- 中小規模・スタートアップ: GuardDuty + WAFを軸にした構成。運用負荷を最小限に抑え、マネージド機能に依存する。

- エンタープライズ: 上記にNetwork Firewallを加え、GWLBを用いた多層防御とLambdaによる自動応答フローを実装し、コンプライアンス要件を満たす。

まとめ:AWS環境のセキュリティ成熟度を高めるために

AWSにおけるIDS/IPS実装は、単にツールを導入するのではなく、ネイティブサービスと自動化を組み合わせた「継続的な可視化」が鍵となります。まずはGuardDutyの有効化とSecurity Hubによるアラート集約から始め、徐々に自動応答環境へとレベルを上げていきましょう。

貴社のAWS環境におけるセキュリティ運用を最適化するために、まずは現在のネットワーク構成図を精査し、必要な防御ポイントを特定することから着手してください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)