巧妙化するサイバー攻撃に対し、100%の防御は不可能と言われる現代において、侵入を前提とした「早期検知」こそが組織の生存率を左右する鍵となります。本記事では、技術・体制・自動化の観点から、被害を最小限に抑えるための最新インシデント検知手法を網羅的に解説します。

この記事の目次

セキュリティインシデントとは?なぜ「早期検知」が最大の防御なのか

セキュリティインシデントとは、情報セキュリティにおける脅威が顕在化し、機密情報の漏洩やシステムの停止など、組織に悪影響を及ぼす事象を指します。攻撃者は一度潜入すると、長期間潜伏して調査を行い、標的を絞って攻撃を仕掛けます。この「潜伏期間」をいかに短縮できるかが、被害規模を決定づけるのです。

インシデントの定義と組織に与える深刻な影響

インシデントの定義は広く、マルウェア感染、不正アクセス、DDoS攻撃、内部不正などが含まれます。これらが放置されると、以下のような深刻な影響が生じます。

* 経済的損失: ランサムウェアによる身代金要求や、業務停止による売上減少。

* 社会的信頼の失墜: ブランド毀損や取引先からの信頼低下。

* 法的リスク: 個人情報保護法に基づく制裁や、株主代表訴訟などの賠償責任。

「侵入前提」のセキュリティモデル(ゼロトラスト)への転換

従来の「境界防御(ネットワークの内側は安全)」という考え方は既に限界を迎えています。現代の正解は、IDやデバイスを検証し続け、常に「侵入されているかもしれない」という前提で監視を行う「ゼロトラスト(何も信頼しない)」モデルへの転換です。

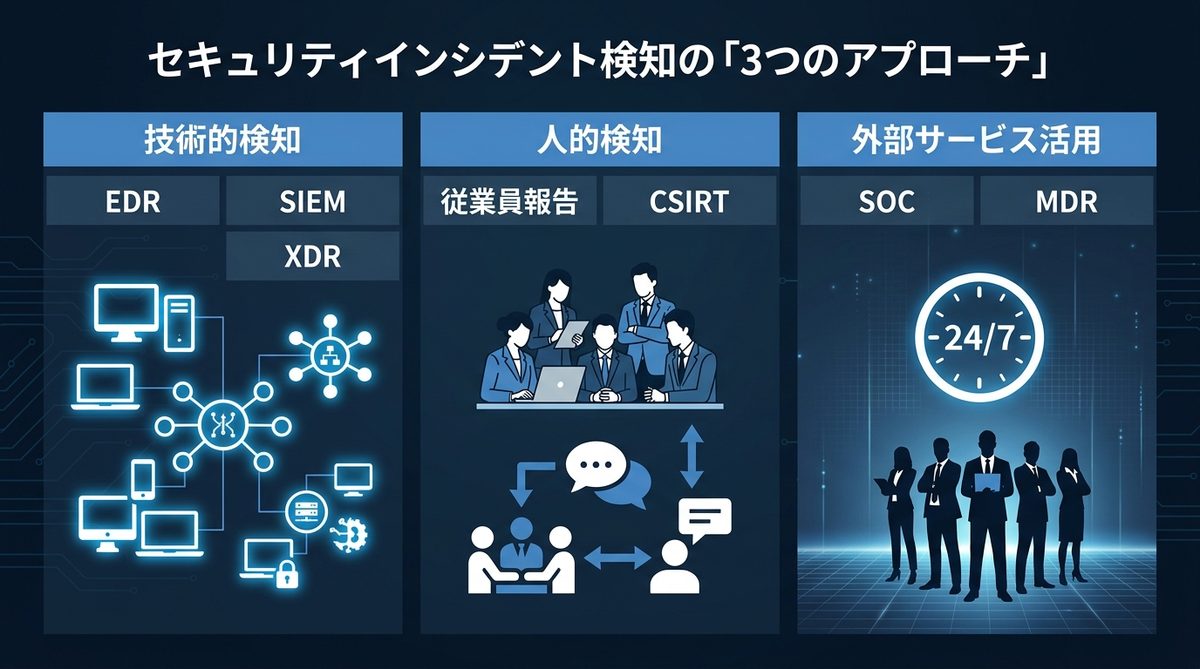

セキュリティインシデント検知の「3つのアプローチ」と役割分担

効果的な検知を実現するには、単一のツールに頼らず、3つの層を組み合わせる多層的なアプローチが不可欠です。

技術的検知:EDR・SIEM・XDR・NDRが監視する領域の比較表

| ツール | 監視対象 | 主な役割 |

|---|---|---|

| EDR | エンドポイント(PC・サーバー) | 端末内の不審な挙動の記録・遮断 |

| SIEM | ネットワーク全体のログ | 複数ソースのログ統合・相関分析 |

| NDR | ネットワークトラフィック | 通信パターンの異常検知 |

| XDR | 統合プラットフォーム | エンドポイント・クラウド・NWを横断した検知 |

人的検知:従業員からのエスカレーションとCSIRTの重要性

ツールが検知できない「人間による違和感」を見逃さない体制が必要です。従業員が「不審な挙動」に気づいた際に即座に報告できるフローを整備し、対応を専門に行うCSIRT(シーサート:緊急対応組織)が中心となって判断を下します。

外部サービス活用:SOC・MDRによるプロフェッショナルな24時間監視

社内に専門スキルを持つ人材がいない場合、SOC(セキュリティ監視センター)やMDR(検知・対応の代行サービス)を活用するのが現実的です。24時間365日の有人監視により、アラートの解析と初動判断をプロに委託できます。

【2026年最新】次世代の検知メカニズムとテクノロジートレンド

セキュリティ技術の進化は、AIと可視化範囲の拡大に集約されています。

AI/機械学習による相関分析と「誤検知(False Positive)」の削減術

従来のルールベース(事前設定された条件)による検知では、膨大な「誤検知」が発生し運用を疲弊させます。AIを活用することで、通常の業務ログから逸脱した「文脈」を機械学習が判断し、本当に対応が必要なアラートのみを抽出します。

XDRによるエンドポイント・クラウド・ネットワークの統合的可視化

個別のツール(EDRやSIEM)を個別に運用すると、ログの分断により攻撃の全体像が見えなくなります。XDR(クロスポイント検知・対応)は、これら全てのログを統合・可視化し、攻撃者が「どこから入り、どこへ向かっているか」を線で捉えることを可能にします。

クラウドネイティブ環境(AWS/Azure/GCP)におけるログ収集のポイント

クラウド環境では、IaaSの設定ミスやAPIの悪用が脅威の主流です。CSPM(クラウドセキュリティ態勢管理)ツールを用いて、クラウド固有の設定不備をリアルタイムで検知する体制が必須です。

検知精度を向上させる「失敗しない」体制構築と自動化

技術を導入しても、運用が回らなければ意味がありません。自動化と定期的メンテナンスが成功の鍵です。

アラート疲労を防ぐSOAR(セキュリティ運用自動化)の活用法

SOAR(ソアー:セキュリティ運用自動化・対処)を導入し、単純なアラートに対する定型的な判断を自動化します。これにより、セキュリティ担当者は、AIが解析した「高度な事象」だけに集中できる環境を作ります。

検知漏れを防ぐためのログ見直しと定期アセスメント

攻撃者の手口は日々進化します。「何を監視すべきか」を半年ごとに見直す定期アセスメント(評価)が必要です。現状のツールで検知できる脅威と、検知できない領域を明確に可視化しましょう。

自社に最適なツール・サービスを選ぶための比較検討ポイント

- 自社環境との親和性: クラウド特化型か、オンプレミスを含むハイブリッド対応か。

- 既存ツールとの連携: 今使っているSIEMや資産管理ツールとAPI連携できるか。

- 運用負荷: 運用を外注(MDR)できるか、社内運用にどの程度の工数が必要か。

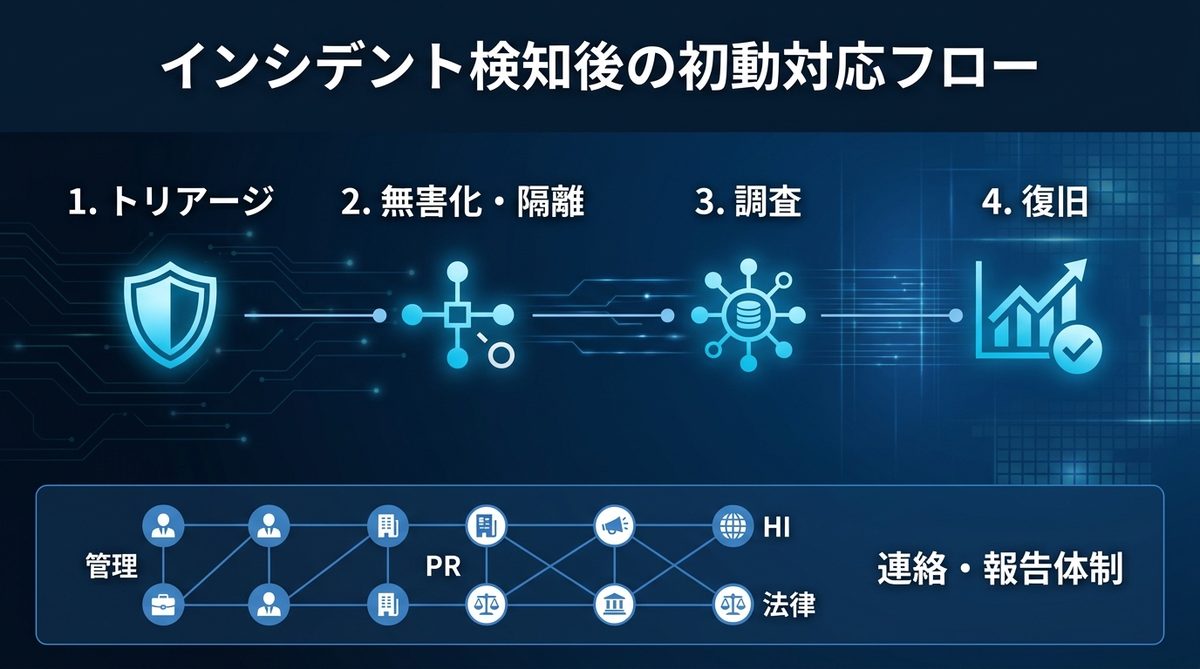

インシデント検知後の初動対応フロー

検知したら終わりではありません。被害を拡大させないための「事後対応」が重要です。

検知から封じ込めまでの初期対応4ステップ

- トリアージ: アラートの真偽判定と緊急度レベルの決定。

- 無害化(隔離): 感染した端末のネットワーク遮断やプロセス停止。

- 調査: 攻撃範囲と侵害データの特定。

- 復旧: 影響を受けたシステムを健全な状態へ戻す。

被害拡大を防ぐための連絡・報告体制の重要性

インシデント発生時は、経営層、広報、法務への連絡ルートをあらかじめマニュアル化しておく必要があります。特に個人情報漏洩の疑いがある場合は、法規制に基づく報告期限(速報・確報)を遵守しなければなりません。

セキュリティインシデント検知に関するよくある質問(FAQ)

Q. コストを抑えつつ検知体制を強化する現実的な方法は?

まずは、既存のログを見直すことから始めてください。高額なツールを導入する前に、ログの集約先を整理し、優先度の高いアラートのみを通知するフィルタリング設定を行うだけで、費用対効果は大きく向上します。

Q. AIによる検知は従来のシグネチャベースより優れていますか?

両者は補完関係にあります。シグネチャベースは「既知の攻撃」を即座に止めるのに適しており、AI(機械学習)はパターン化できない「未知の攻撃(ゼロデイ攻撃)」の予兆を発見するのに適しています。両方の技術を備えた統合ソリューションを選ぶことが推奨されます。

まとめ

インシデント検知能力の強化は一朝一夕には達成できません。まずは現状のアセスメントを行い、自社にどのようなデータがあり、どこを守るべきかを定義することから始めてください。まずは、貴社のセキュリティ状況を診断するアセスメントサービスの導入を検討し、最初の一歩を踏み出しましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)