特定のターゲットに絞ってメールなどでサイバー攻撃を仕掛ける「標的型攻撃」。その多くがメールを利用して行われるため「標的型メール攻撃」と呼ばれることもあります。

最近では多くの情報漏洩事件の原因にもなっているこの攻撃。2022年5月31日、IPAが発表した「情報セキュリティ10大脅威2022」では、「組織」の10大脅威の部門で「標的型攻撃による機密情報の窃取」が2位になっており、組織に属する方は確実に意識しておくべき攻撃手法です。

当記事では、その標的型メール攻撃の特徴や事件の事例、さらにその対策を方法を整理しましたので、最後までじっくりお読みください。

参考情報セキュリティ10大脅威 2022/IPA 情報処理推進機構

この記事の目次

標的型攻撃とは?

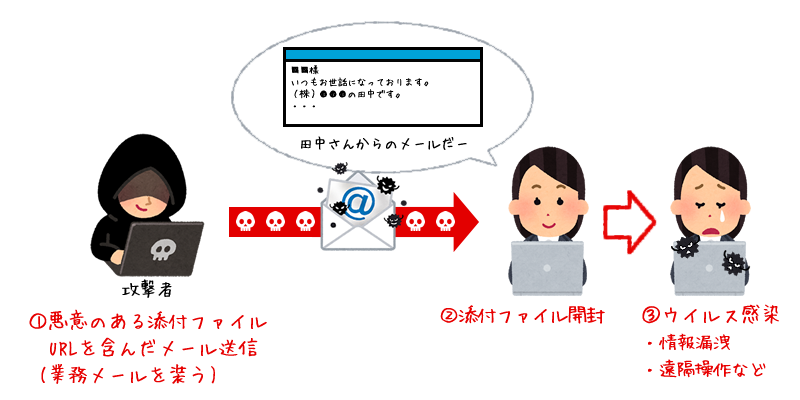

標的型攻撃とは、ターゲットを特定の組織やユーザー層に絞って行うサイバー攻撃です。そのターゲットに関して知り合いや取引先のふりをして悪意のあるファイルを添付したり、悪意のあるサイトに誘導するためのURLリンクを貼り付けたメールを送信し、パソコンやスマートフォンなどの端末をマルウェアに感染させようとする攻撃です。

この標的型攻撃の厄介なポイントは、そのほとんどが、ターゲットを特定して行われ、多くのものがカード情報や銀行口座・仮想通貨、企業の機密情報などを搾取する目的で行われているということです。サイバー攻撃に見られる「愉快犯」的なことを目的とした攻撃者はほとんどいないため、引っかかってしまうと、なんらかの情報が奪われ、企業として大きな損害が出てしまう可能性が高いため注意が必要な攻撃なのです。

標的型攻撃されるとどうなる?

標的型攻撃は大半が金銭や機密情報の奪取を目的としているため、何らかの経済的な損失が生じる場合が多くあります。

また、攻撃者によってはデータベースに侵入した際に、マルウェアを設置することでバックドアを開設し、内部に何度も継続的に不正アクセスし情報を盗み出される可能性もあります。

標的型メール攻撃の被害は他のサイバー攻撃よりも大きく、単なる金銭目的とは一線を画した、非常に企業にとって致命的な情報が盗み出されています。

英語で直訳すると「勝手口」「裏口」のことで、セキュリティの分野では「コンピューターへ不正に侵入するための入り口」のことです。

悪意を持った攻撃者が、ターゲットとなるコンピューターに侵入するための入り口を作るケースや、プログラムにあらかじめ入り口が作られており、侵入できるようになっているケースなどいくつかの種類があります。

「バックドア」の詳細は下記をご覧ください

標的型攻撃による被害事例

標的型攻撃の被害事例は、毎年たくさんの件数が報告されています。ここでは、その中でも特に代表的なものを取りあげてご紹介します。下記のような大企業も

JTB(2016年)

大手旅行会社JTBに勤務する従業員の1人が、取引先を偽装したメールを開封したことがきっかけで、標的型攻撃が実施された事件です。

大手旅行会社JTBに勤務する従業員の1人が、取引先を偽装したメールを開封したことがきっかけで、標的型攻撃が実施された事件です。

被害規模はすさまじく、同社のデータベースに登録されていた顧客情報793万人分のデータを流出。氏名や住所等の基礎的な情報の他に、パスポート番号やパスポート取得日など、国籍情報に関わるデータが漏洩したことで知られています。

日本年金機構(2015年)

日本年金機構九州ブロックに勤務する職員が、仕事の内容を偽った標的型メールを開封し、マルウェアに感染したことにより生じた事件です。日本年金機構では、外部のネットに接続したPCを使って個人情報を管理していたため、瞬く間に年金情報が流出。

日本年金機構九州ブロックに勤務する職員が、仕事の内容を偽った標的型メールを開封し、マルウェアに感染したことにより生じた事件です。日本年金機構では、外部のネットに接続したPCを使って個人情報を管理していたため、瞬く間に年金情報が流出。

公的機関では最大規模となる、125万件の情報漏洩事件に発展してしまいました。なお、流出事件以降も不審な電話勧誘に苦しむ被害者が多く、民間企業であれば本件だけで倒産していたであろうと言われています。

日本航空(JAL)(2014年)

日本航空(以下JAL)において、マイレージ会員の個人情報が、社内PCのウィルス感染により流出するという事件が起こりました。社内調査により確定した個人情報流出件数は4131名分。

日本航空(以下JAL)において、マイレージ会員の個人情報が、社内PCのウィルス感染により流出するという事件が起こりました。社内調査により確定した個人情報流出件数は4131名分。

この事件は社外アドレスから社内の業務PCへ「マルウェア」が添付されたメールが送信されたことに始まります。業界用語や専門用語が使用され、一見関係者と思える内容でメールが送られるこの様な手口(標的型攻撃)によるものと言われています。

そのほかにも数多くの標的型攻撃による不正アクセスが多発しております。下記に標的型攻撃も含め、個人情報漏洩事件としてニュースとなったものを整理していますので、こちらもご覧いただければと思います。

参考個人情報漏洩事件・被害事例一覧

標的型攻撃の原因とは?

ある調査によると、標的型攻撃はその9割以上がスパムメールによるものと明らかにされています。「業務連絡」や「お問い合わせの件」などの件名に偽装されたメールを、標的となった企業関係者が開封してしまった結果、事件に発展しているのです。そのため、標的型攻撃の根本的な原因は「ヒューマンエラー」にあると言えるでしょう。

各従業員のITリテラシーとセキュリティ意識の欠如が、被害を招いています。よってしっかりと社員のセキュリティ意識を高めて、普段の業務の時から気を付けていれば、対策はできるものと考えていますので、ぜひ下記に整理する対策を進めてください。

感染が疑われるような行動をしてしまった場合は・・・

万が一

- 怪しいメールから変なサイトを見てしまった。

- 怪しい添付ファイルを開いてしまった。

など、標的型攻撃によるマルウェアの感染が疑われる場合は、すぐにマルウェアに感染していないかチェックしましょう。下記の記事には、無料でチェックする方法を整理しておりますので、ぜひ参考にしてください。

標的型攻撃をされないための5つの対策

ここで紹介する対策方法は、あくまでも基本的なセキュリティ対策になります。逆に言えば、その基本的なことをしっかりと行い、さらにはセキュリティの意識を高めていれば、標的型攻撃を防げる可能性は大幅に上がります。

まずはこちらを確認しましょう。

OS・ソフトウェアを最新の状態にして脆弱性のリスクを最小限にする

こちらはセキュリティを考える際に、まず最初に実施すべき項目。セキュリティ対策の第一歩です。

WindowやmacなどのOS、利用しているソフトウェアを最新の状態にしましょう。最新の状態にすることは、新たに発見されてしまった脆弱性などを無くす事に有効です。

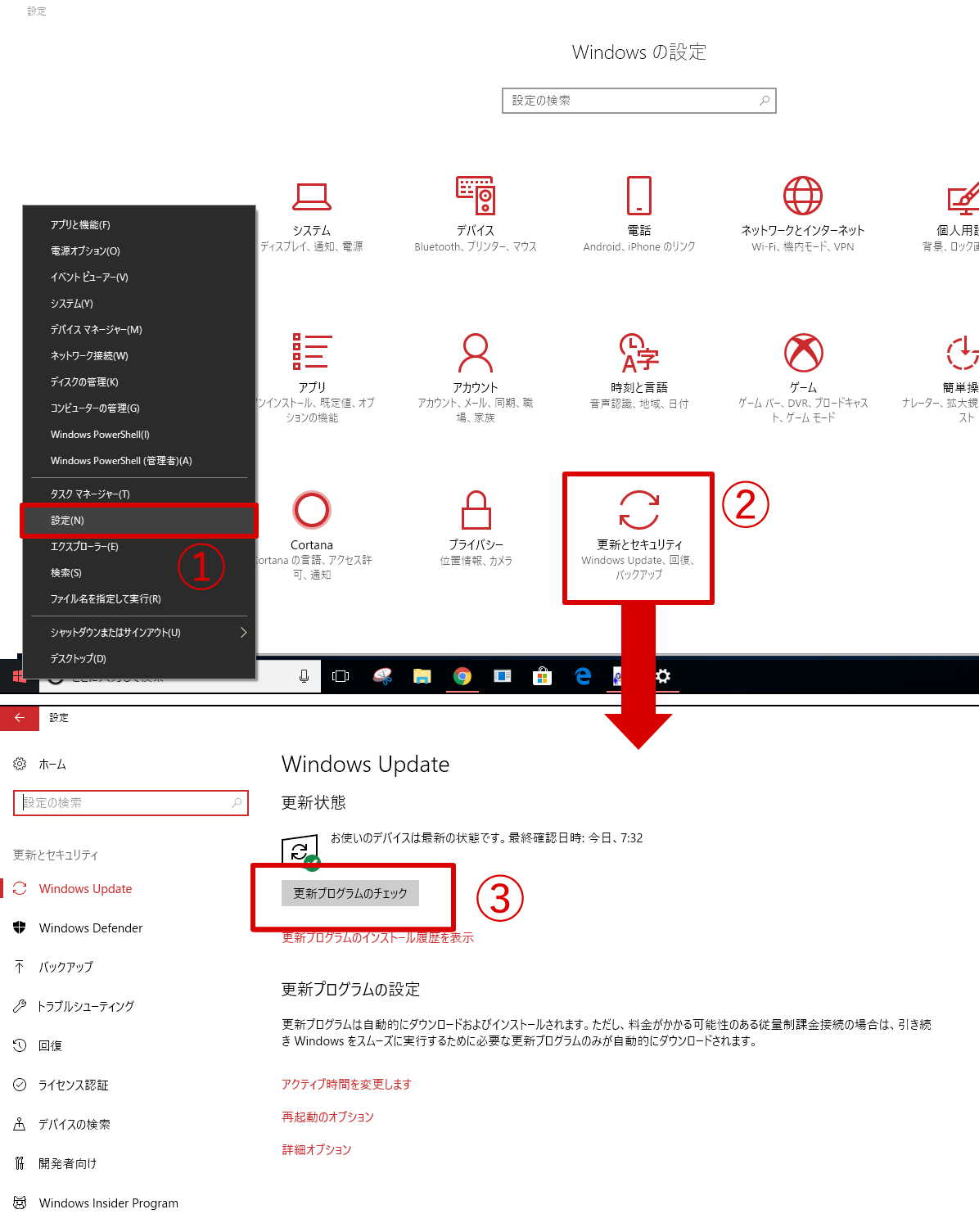

下記の手順で現在ご利用のWindows10が最新版か確認することが可能です。

①スタートボタンを右クリックして表示されるメニューの中の「設定」をクリック

②「更新とセキュリティ」をクリック

③表示される「更新プログラムをチェック」をクリック

セキュリティ対策ソフトを導入する

すでに多くの企業の方は導入しているかと思いますが、まずマルウェアなどに気づくには「セキュリティソフトの導入」一番効果的です。市販のセキュリティソフトはマルウェア駆除に役立つ多くの機能を搭載しており、ほとんど全ての状況に対応することができます。

また、最新のマルウェア情報に対応したパターンファイルも、日々更新を重ねているので安心です。

セキュリティソフトの基本的な機能

〇 不審なサイトの警告・ブロック機能

〇 不正アクセスを防ぐファイアーウォール

〇 マルウェア感染を防ぎ・駆除するスキャン機能

怪しいメールを見分ける方法を知る・社内で共有する

標的型攻撃の9割が企業の社員をターゲットにしたスパムメールであるため、職員や従業員のセキュリティ意識を高めることが重要です。

その具体的なメールの見分け方については、IPAから「標的型攻撃メールの例と見分け方」という資料も公開されていますので、ぜひ社内に共有されることをお勧めします。

![標的型攻撃メールの例と見分け方[IPA]](/wp-content/uploads/2017/10/img_18646-02.png)

PDF標的型攻撃メールの例と見分け方[IPA]

標的型攻撃を疑似体験する

日本人の特性かもしれませんが、セキュリティというのを後回しにしがちです。なぜか根拠もなく「自分だけは大丈夫」と思っていませんか?そのような意識が大事故に招いてしまいます。

しかしいくら社員に「セキュリティを意識しよう!」と言っても、なかなか自分ごととして捉えてくれないもの。

そこで効果的なのが「標的型メール訓練サービス」によって疑似体験をしてもらう方法です。学校などで行う「防災訓練」のようなもので、非常に優位な効果が確認されています。

重要な情報は隔離しておく

それでも100%防ぐことは難しいと言われているのがサイバー攻撃です。万が一なんらかの要因でマルウェアに感染してしまうことが考えられる場合は、特に重要な機密情報を保存する端末をネットワークから遮断してしまいましょう。

上記の5つの方法を合わせて行うことにより、情報漏洩に繋がるリスクを低減することができるでしょう。

まとめ

今回は標的型攻撃について整理しましたが、近年10代脅威の上位にもランクインしてしまうほど注意が必要な標的型攻撃です。

今後さらなる手口に発展していく可能性も考えられますので、最新の情報をいつも意識しつつ、被害を最小限に抑止するためには、従業員のITリテラシーを深めることが、何より重要だと言えるでしょう。

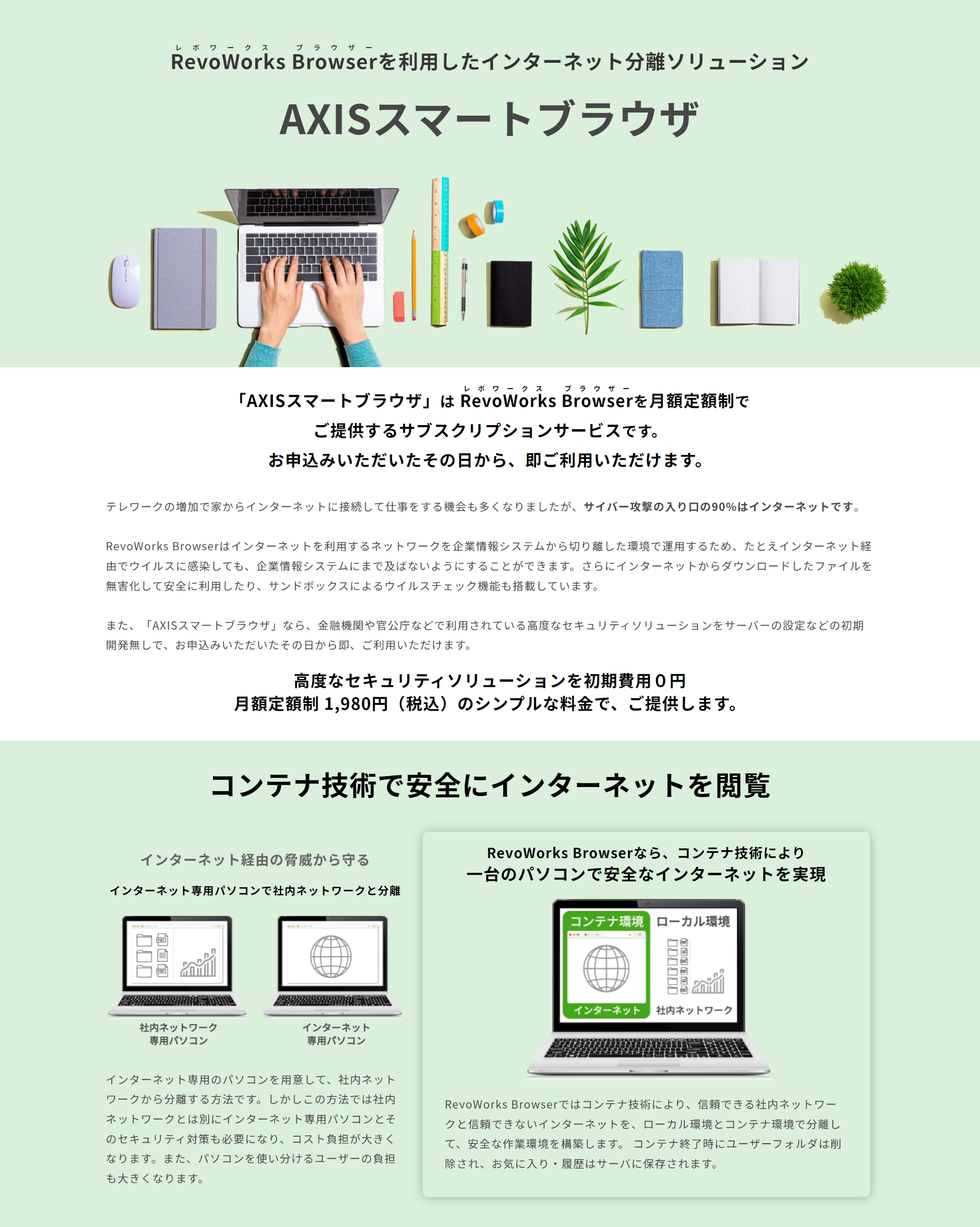

ブラウザを隔離して、サイバー攻撃から企業情報を守る!

ブラウザを隔離して、サイバー攻撃から企業情報を守る!インターネット分離は官公庁や金融機関で広く利用されている高度なセキュリティソリューションです。「AXISスマートブラウザ」は、サイバー攻撃の入り口になるブラウザ(Firefox、Chrome、 Edge)を企業情報システムから切り離した環境で運用するため、たとえインターネット経由でウイルスに感染しても、企業情報システムにまで及ばないようにすることができます。

初期費用0円月額定額制 1,980円(税込)のシンプルな料金で、お申込みいただいたその日から即、ご利用いただけます。

AXISスマートブラウザの詳細はこちらから

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)

APT(Advanced Persistent Threat:高度で継続的な脅威)攻撃は、サイバー攻撃の一種で特定の組織や個人をターゲットにして、複数の攻撃手法を用いて継続的に攻撃を行うというもののこと。

「標的型攻撃」と「APT攻撃」との大きな違いは、「APT攻撃が国家や組織によって行われるケースが多く、情報を盗むことを主目的としていること」であると言えます。

「APT攻撃」の詳細は下記をご覧ください。