役職・階層・部署がない「バリフラット」というユニークな組織運営を続ける「株式会社Colorkrew (以下、カラクル)」。そんなカラクルが生み出すセキュリティサービスは、「絶対的に導入が簡単・使い方が簡単」という方針を貫いて開発されています。

今回は、プッシュ通知 & QR認証サービス「Mamoru PUSH」および、Microsoft Azure対応の振る舞い監視サービス「Colorkrew Log Filter for Azure Sentinel」について、Mamoru シリーズ プロダクトオーナー前澤俊樹 氏、セキュリティプロジェクト プロジェクトリーダー 岩切秀樹氏に解説いただきました。

この記事の目次

国内外で複数の特許を取得!日本発&日本初「Mamoru PUSH」

サイバーセキュリティ.com

「Mamoru PUSH」の概要について教えてください。

前澤氏

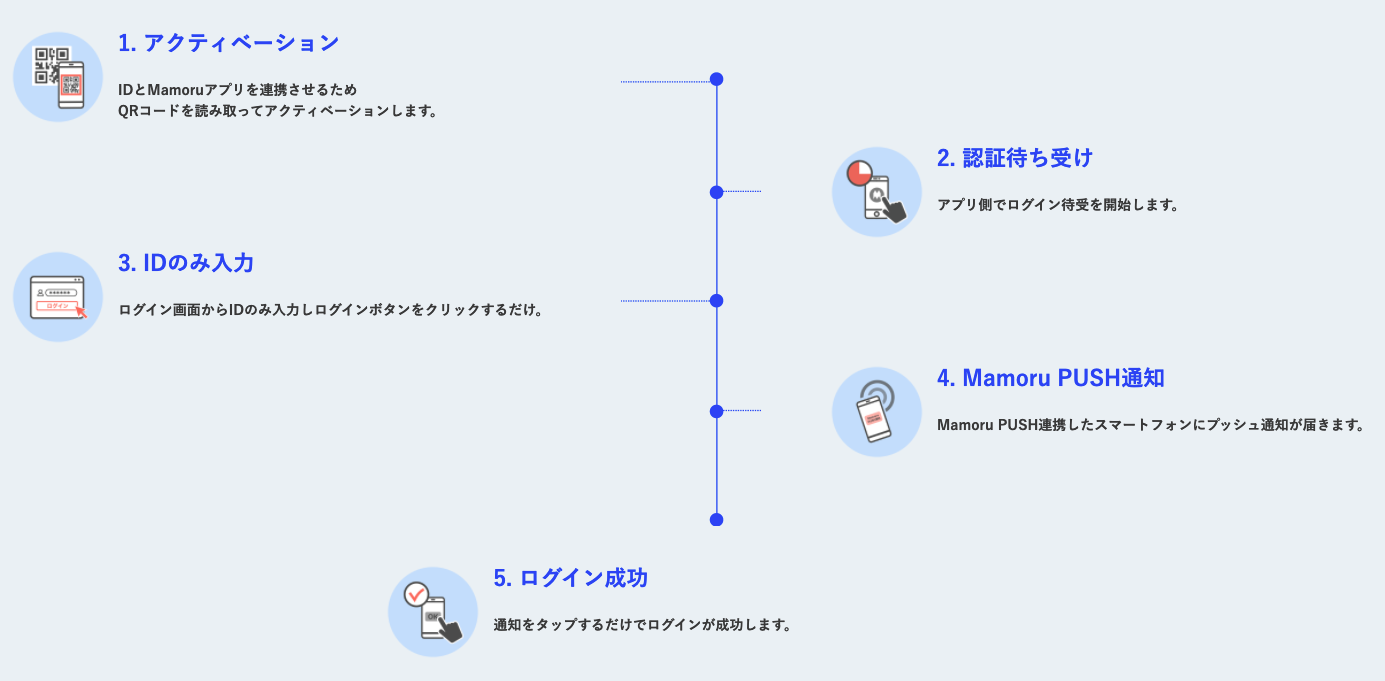

「Mamoru PUSH(マモル プッシュ)」は、一言でいうとプッシュ通知とQRコードを使った認証サービスです。

利用中のサービスにログインするときには、通常、IDとパスワードでログインしますね。一方、IDとパスワードによる認証には、パスワード流出の懸念や、パスワードが覚え切れないという問題がつきまといます。「Mamoru PUSH」は、パスワードレスでプッシュ通知もしくはQRコードを用いる認証、認証でこれらの課題を解決するサービスです。

ユーザーのスマートフォンやタブレットにMamoru PUSHアプリをインストールするだけで、特別に何か準備する必要はありません。プッシュ通知を使う場合は、プッシュ通知を承認すればログインできるし、QRコードを使う場合はQRコードを読み取るだけでログインできます。

そして、使う側のユーザーが意識することはありませんが、裏側では、使用は一度のみ、かつ60秒など決まった時間だけ有効なトークンが生成されています。このような強固なトークンを使ったログインになるため、「Mamoru PUSH」の認証では高い安全性も確保されます。

サイバーセキュリティ.com

「Mamoru PUSH」には、カラクル独自の特許技術が複数活用されているとのことですね。

前澤氏

はい。大きく分けて、ワンタイムQR認証に関する特許とプッシュ通知認証に関する特許を取得しています。国内特許は3件ですが、請求項の数にすると全部で60請求項ほどあり、内訳はワンタイムQR認証に関するものが20件、プッシュ通知認証に関するものが40件ほどです。

国内特許取得済み (特許 第6104439号/特許 第6321834号/特許 第6405071号)

サイバーセキュリティ.com

QR認証に関する特許は、「Mamoru PUSH」でどのように活かされていますか?

前澤氏

一定時間に一度しか使えないトークンを利用した「ワンタイムQR認証」で利用しています。

カラクルの定義では、一度しか使えないかつ決まった時間内でのみ有効なパスワードのようなものを「トークン」と呼んでいます。このトークンを使うと、例えば、”一度しか使えないQRコードを発行する”ということが可能になります。

従来のQRコードでは、QRコードを撮影した画像を第三者が読み込めば、第三者もそのQRコードを利用できてしまいます。しかし、ワンタイムQR認証のQRコードでは、2回目以降の読み込みはエラーになります。

小田急電鉄株式会社が「Mamoru PUSH」を利用した飲食サブスクリプションを提供しています。登録者本人が対象店舗で一度しか利用できないQRコードを使えるというワンタイムQR認証があったからこそ実現したサービスです。

サイバーセキュリティ.com

プッシュ通知認証に関する特許は、「Mamoru PUSH」でどのように活かされていますか?

前澤氏

プッシュ通知認証に関する特許を活用した機能として、「60秒認証待受機能」があります。

通常、スマートフォンのプッシュ通知を使った認証では、認証アプリケーションは常に待受状態となっています。ログイン試行されるとプッシュ通知が表示、ユーザーが認証すればログインできるという仕組みです。常に待受状態であると、盗まれたIDやパスワードだとしても、いつでもログインができてしまいます。

Mamoru PUSHの60秒認証待受機能では、正規のユーザーがこれからログインしようとするタイミングから60秒間だけを待受状態にし、そのタイミング以外での認証はすべて自動的に拒否されます。仮にパスワードのリストが流出し、リストアタック攻撃などを受けたとしても、認証の待ち受け時間に制限がかかるため、知らない間に攻撃されているということが防げます。

そして、もう一つ。認証するクライアント環境を記録するという「Mamoru PUSH」の機能にも、カラクルの特許技術が活かされています。これまでログインした実績がない環境からログインしようとしている場合、正規のユーザーに対して、今ログインしようとしているかを問う警告通知を出すことができます。「Mamoru PUSH」が、既知の環境なのか未知の環境なのかを記憶しているということです。悪意のある第三者がログインしようとした場合は、未知の環境からのログインになります。

例えば、フィッシングサイトから流出したパスワードが第三者の手に渡り、攻撃者が攻撃を仕掛けようとしても、認証をしたことのない環境から認証要求が来るので、ユーザーは不正ログインを防ぐことができます。

「Mamoru PUSH」は、パスワードを使ったログインよりも、簡単に使えかつセキュリティ的に強固。そして独自の特許技術により、フィッシングに強いサービスです。

サイバーセキュリティ.com

「Mamoru PUSH」は特に銀行などから注目を浴びていると想像します。

前澤氏

仮想通貨・ビットコインなどを扱う金融機関は、早い段階で新しい技術を採用する傾向があるので、今現在、他の金融機関に先行して「Mamoru PUSH」を導入いただいています。ゆくゆくは大手銀行などでも導入が進むだろうと予想しています。

ユーザーはスマホだけ、即導入&即使用できる

サイバーセキュリティ.com

「Mamoru PUSH」を使うときに必要なものはスマートフォンだけですか?

前澤氏

はい。「Mamoru PUSH」の利用を開始するときは、スマートフォン(または、タブレット)にアプリをインストールし、ユーザー毎にユニークなQRコードを読み込むだけで登録完了となります。

サイバーセキュリティ.com

「Mamoru PUSH」を導入する企業側はどのように実装するのですか?

前澤氏

ユーザーが簡単に使えるだけでなく、実装も簡単というのが「Mamoru PUSH」の大きな特長のひとつです。

今までの認証サービスだとサーバーを立てるなど、実装に1ヶ月くらいかかるのが普通でしたが、「Mamoru PUSH」では、わざわざサーバーを立てたりシステム変更したりする必要がありません。マニュアルに従って、JavaScriptをログインページに埋め込み、API連携するだけで実装が完了します。

Google Analyticsなどのサービスと同じように、指定のコードをコピーして埋め込むだけです。速いケースだと、テストまで含み1日で実装していただいています。

サイバーセキュリティ.com

「Mamoru PUSH」を自社サーバーに組み込むことも可能ですか?

前澤氏

はい。ワンタイムQR認証機能を活用した例をご紹介いたします。

ダーツゲームを楽しんでもらうサービスを展開している株式会社ダーツライブの事例では、ダーツライブが契約しているクラウド上で「Mamoru PUSH」を稼働しています。導入企業のサーバー環境下でも、認証を成立させることができます。また、サーバーにアプリケーションを構築して「Mamoru PUSH」を組み込むことも可能です。

人間の泥臭い行動までも活用して不審な振る舞いを検知「Colorkrew Log Filter for Azure Sentinel」

サイバーセキュリティ.com

「Colorkrew Log Filter for Azure Sentinel」の概要について教えてください。

岩切氏

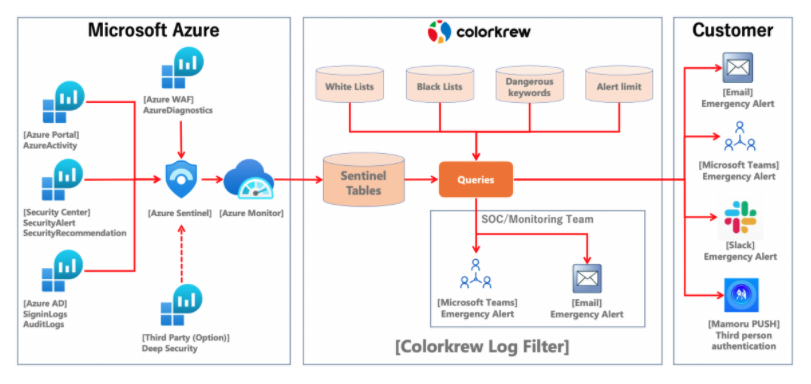

Azure Sentinelは、Microsoft Azureネイティブ型のセキュリティ情報イベント管理 (SIEM)ソリューションです。

「Colorkrew Log Filter for Azure Sentinel(カラクル ログ フィルター)」は、様々なログデータから、危険なオペレーションや不正IPからのアクセスを識別することで振舞いを検知し、適材適所にアラートを送出するシステムです。

昨今では、新種のサイバー攻撃が1日に数万~数十万も生み出されており、従来のセキュリティ製品では対応困難になっています。よって、未知の脅威にどのように対処するかが重視される中、考え出されたのが「振る舞い検知」。すなわち、様々なログを収集して、その中から不審だと思うものをピックアップするという手法です。

このような背景から、強力なログ解析機能を持つAzure Sentinelを活用しながら、Azure Sentinelだけでは検知できない振舞いを、カラクルが培ってきたセキュリティベースのナレッジで解析するのが、「Colorkrew Log Filter for Azure Sentinel」です。ログを解析して、危険な行為や怪しい振る舞いを察知し、ユーザーに警告します。

サイバーセキュリティ.com

Azure Sentinelで検知できない不正な振る舞いにはどのようなものがありますか?

岩切氏

例えば、日頃はAさんがしない動作を行っていたらおかしいと感づくのは、人間のナレッジです。このような人間のナレッジが必要な振る舞いを、Azure Sentinelで検知するのは難しい。不審な振る舞いを漏らさすに検知するには、このような人間が培ってきたノウハウがどうしても必要になります。

例えば、東京や大阪からのログイン履歴しかないユーザーが、急にブラジルからアクセスしてきた場合などは、Azure Sentinelでもアラートを出すことが可能です。そうではなく、パスワードを間違えないだろう人がパスワードを3回間違えるとか、重要なサービスを止める・リソースを消すとか、この人は日頃しないことを今日に限ってしているとか、そういった人間の泥臭い行動の中から、不審な動作をカラクル独自のロジックであぶり出します。

サイバーセキュリティ.com

Azure SentinelとColorkrew Log Filterのフィルターを順番に通すイメージですか?

岩切氏

いいえ。Azure Sentinelと「Colorkrew Log Filter for Azure Sentinel」のフィルターを順に通すのではなく、両方を統合して、パラレルでログを解析しています。

サイバーセキュリティ.com

カラクル独自のフィルタリングのロジックはどのように作っているのですか?

岩切氏

カラクルおよび「Colorkrew Log Filter for Azure Sentinel」の優位性は、顧客企業ごとに条件や設定を柔軟に作れることにあると考えています。

「Colorkrew Log Filter for Azure Sentinel」でも、顧客企業ごとに様子を見ながら、調整しながらロジックを作っています。通り一遍のロジックや、どの会社にも有効と思われるロジックは、他のセキュリティ製品でもすでに組み込まれています。

一方、企業の環境によっては、「このアラートは日常茶飯事なので出さなくていいや」とか、「この顧客の環境においてはこのアラートはありえない」など、チューニングしながら顧客企業と共にロジックを組み立てています。日々運用の中で、調整やチューニングをしながら、フィルターの精度を高めていきます。

好みの連絡手段でアラートを受け取れる、ありそうでなかったセキュリティサービス

サイバーセキュリティ.com

アラートを適材適所に出力できるとのことですが、指定できるということですか?

岩切氏

はい。アラートの出し先はメールの他、Teams・Slackなどのコミュニケーションツールも指定していただくことができます。特定のアラートの場合だけこのチャンネルに送るなど、出し分けも可能です。

「Colorkrew Log Filter for Azure Sentinel」の導入企業では、本番系用のアラートチャンネル・ステージング用のアラートチャンネルなど、複数を使い分けている企業も多いですね。

サイバーセキュリティ.com

「Mamoru PUSH」と連携すると、不審な振る舞いをしたユーザーに対し、自動的に認証レベルを強化できるとのことですが。

岩切氏

オプションとなりますが、「Colorkrew Log Filter for Azure Sentinel」と「Mamoru PUSH」を連携すると、特定のユーザーを自動検知して認証を強化したりできます。

検知の機能である「Colorkrew Log Filter for Azure Sentinel」が、不審な振る舞いを検知すると、「Mamoru PUSH」が防御機能として、自動的に認証レベルを強化します。不審な動作をしたユーザーのアクセスをいきなり遮断することも可能ですが、例えば第三者認証を加えるなど、強化レベルを指定することもできます。

サイバーセキュリティ.com

「Colorkrew Log Filter for Azure Sentinel」が他のSIEM製品と異なる点は?

岩切氏

例えば、SIEMとしてサードパーティー製品を導入し、ログを全部入れて解析するということをやっている企業もあります。そして、そのような企業では、その解析のためだけに、エンジニアのリソースを割いていることも少なくありません。

Azureネイティブの「Colorkrew Log Filter for Azure Sentinel」では、Azureからログを吸い上げるため、一からログを集める必要がなく、導入が極めて簡単です。よって、導入企業でのシステムのカスタマイズや新しい構築は不要です。Azureと親和性が高いため、導入が簡単なだけでなく、Microsoftと連携して今後の発展も望めます。

さらに、「Colorkrew Log Filter for Azure Sentinel」は、他のサードパーティー製品より格段に安価なため、すでにAzureを使っている企業に、特におすすめしたいサービスです。

自社専用サポート部隊の編成もできる手厚いサポート体制

サイバーセキュリティ.com

両サービスのサポートについて教えてください。

前澤氏

「Mamoru PUSH」の技術サポート/問い合わせでは、基本的に平日10時~18時の間、お問い合わせに対応しています。電話でも対応可能ですが基本的にメールとなっています。ただし、認証サーバーの障害対応は24時間365日行っています。その他、オプションになりますが、顧客企業の専門サポートチームを立ち上げることも可能です。

岩切氏

「Colorkrew Log Filter for Azure Sentinel」のアラートに関するお問い合わせでは、平日10時~17時半の間で対応しています。電話でも対応可能ですが基本的にメールとなっています。ただし、緊急時はカラクルから24時間365日対応で、お客様指定の連絡先に連絡をしています。その他、オプションになりますが、解析するログを追加していただくなど、細かいご要望に沿った対応も可能です。

サイバーセキュリティ.com

両サービスは、特にどのような業種に導入を勧めたいですか?

前澤氏

「Mamoru PUSH」は、ある程度の会員規模が見込め、かつ新しいサービスを展開するタイミングでの導入が有効かと考えます。

「Mamoru PUSH」を導入いただいた小田急電鉄によるMaaSの取り組みもその一例です。今後、スマートシティやスマートストアなど新しいサービスを立ち上げる際に、是非導入いただきたいですね。

岩切氏

「Colorkrew Log Filter for Azure Sentinel」は、振る舞い検知が必須の業態、例えば、金融業界などがフィットすると考えています。

今後は金融系を皮切りに、いろんな分野でログの解析による振る舞い検知の導入が当たり前になると見ています。2〜3年後には中小企業などにも浸透すると思います。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)