パスワードの使い回しや、ログイン失敗時の試行回数制限の不備が、組織のセキュリティを著しく低下させています。本記事では、攻撃手法の論理的なメカニズムを解説し、組織が導入すべき「多層防御」の具体的な対策を提示します。

本記事では、ブルートフォースアタックの仕組みから、最新の対策手法までを解説します。

この記事の目次

ブルートフォースアタック(総当たり攻撃)とは?仕組みと脅威

ブルートフォースアタックの定義と基本概念を解説

ブルートフォースアタック(Brute-force attack:総当たり攻撃)とは、特定のログイン画面やパスワード保護されたファイルに対し、考えられるすべてのパスワードの組み合わせを順番に入力し、ログインを試みるサイバー攻撃です。日本語では「総当たり攻撃」と呼ばれます。

単純な手法ですが、パスワードが十分に長く複雑でなければ、必ずいつかは正解に到達してしまうのがこの攻撃の恐ろしい点です。

なぜ攻撃手法の「やり方」を知ることが防御に繋がるのか

セキュリティ担当者が攻撃者の「やり方」を理解することは、防御の要諦です。攻撃者は「どの隙を狙っているのか」「どの程度の速度で試行しているのか」を知ることで、システムがどこをガードすべきかが見えてくるからです。本記事では悪用を助長するコードの紹介は行わず、あくまで防御を最適化するための知識として仕組みを紐解きます。

「サイバ課長」が教える!攻撃者が狙うログインの隙

「サイバ課長」です。攻撃者が狙うのは、ずばり『ログイン試行回数の制限がない』場所と『推測されやすい単純なパスワード』だよ。システムを構築するとき、認証機能の作り込みが甘いと、攻撃者は無限にログインを試せるようになる。まずは、自分のシステムのログイン画面に「何回間違えたらロックがかかるか」を確認することから始めよう。

ブルートフォースアタックの種類と「やり方」のメカニズム

純粋なブルートフォース攻撃と辞書攻撃・パスワードリスト攻撃の違い

ブルートフォース攻撃にはいくつかの亜種が存在します。

| 攻撃手法 | 概要 |

|---|---|

| 純粋なブルートフォース | 文字の全組み合わせを順番に試す |

| 辞書攻撃 | よく使われる単語やパスワードのリストを使用して試す |

| パスワードリスト攻撃 | 他サイトから流出したID・PWリストを使い、流用ログインを試す |

効率化された攻撃手法「リバースブルートフォース攻撃」とは

「リバースブルートフォース攻撃」とは、IDを一つに絞り、パスワードを「123456」や「password」といった汎用性の高いものへ次々と変えて試す手法です。アカウント凍結を回避しつつ、多くのユーザーに対して共通のパスワードを試すことで、効率的に侵入を図ります。

【図解】計算機性能の向上による「パスワード解読時間」の短縮シミュレーション

最新のGPU(グラフィックス処理装置)を搭載した環境では、解読速度が飛躍的に向上しています。

- 英数字混合(8桁): 数時間以内で突破されるリスクあり

- 英数字記号混合(10桁): 従来のスパコンでも数年かかったが、現在は数ヶ月~年単位まで短縮

- 推測困難な長いパスワード(16桁以上): 現時点では現実的な時間内に突破は困難

この計算からわかる通り、パスワードの桁数を増やすことが、最も手軽で強力な防御となります。

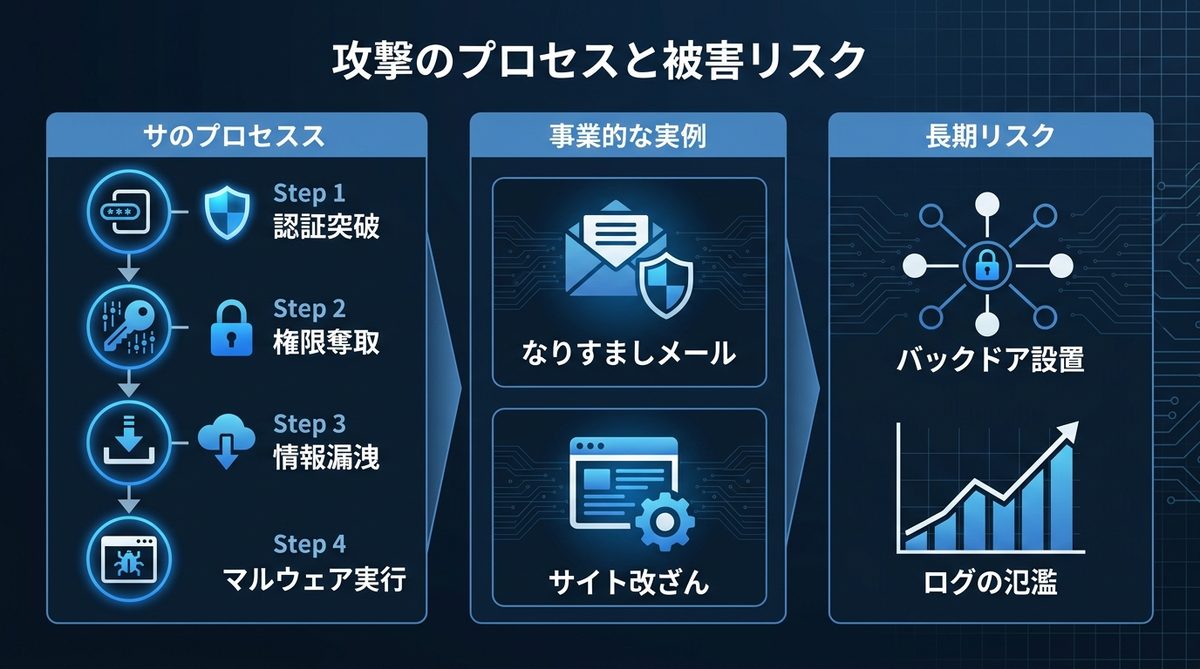

攻撃を受けると何が起きる?被害事例とリスク

アカウント乗っ取りから機密情報漏洩までのプロセス

攻撃が成功すると、以下のステップで被害が拡大します。

1. 認証突破によるログイン成功

2. 管理者権限の奪取

3. 顧客個人情報や機密情報のダウンロード

4. マルウェアの設置やランサムウェア(身代金要求型ウイルス)の実行

実際の被害事例:システム停止や不正利用の具体例

多くの企業で発生している事例として、メールアカウントの乗っ取りによる「なりすましメール」の送付があります。取引先を騙り、偽の請求書を送ることで金銭を詐取するケースが後を絶ちません。また、Webサイトの管理者画面が突破され、サイトの改ざんやデファイス(外見の書き換え)が行われる事例も報告されています。

攻撃が長期間放置された場合に発生する二次被害

攻撃が長期間継続されると、ログが溢れてしまい、重要な攻撃の兆候を見逃すリスクが高まります。また、長期間放置することで攻撃者がバックドア(裏口)を設置し、パスワードを変更してもアクセスし続けられる状態を作られてしまうことが最大のリスクです。

【個人・企業別】ブルートフォースアタックへの鉄壁の対策

個人ができる対策:強力なパスワード設定と多要素認証(MFA)の必須化

個人で実施すべきは以下の2点です。

* パスワードの長大化: 16文字以上を推奨

* 多要素認証(MFA)の有効化: パスワード以外の要素(スマホ認証や認証アプリ)を必須にする

組織ができる対策:ログイン試行回数制限とIP制限の導入

組織では、インフラレベルでの制限が必須です。

1. ログイン試行回数の制限: 5回失敗で30分間ロックなど

2. IPアドレス制限: 特定の業務拠点以外からのアクセスを遮断

3. 二段階認証の強制: 全社員への導入徹底

多層防御の極意:WAF・IDS/IPS・脆弱性診断の活用

システム全体を守るためには、以下の3つを併用します。

* WAF(Webアプリケーションファイアウォール): Web特有の攻撃を通信レベルでブロック

* IDS/IPS(侵入検知・防御システム): 不審な通信パターンを検知・遮断

* 脆弱性診断: 定期的に攻撃者の視点でシステムの弱点を見つける

もし攻撃を受けてしまったら?初動対応チェックリスト

早期発見のためのログインログ監視と異変の兆候

ログインログで「短時間に同一IPからの大量のログイン試行」があれば、即座にアラートを鳴らす必要があります。異常なアクセス元を確認し、即座に遮断してください。

被害を最小化するためのパスワード強制変更とアカウント凍結手順

被害が発生した疑いがある場合、以下の手順を実行してください。

1. 該当アカウントのログインセッションを強制終了

2. アカウントのパスワードをリセット・一時停止

3. ログを確認し、不正な操作が行われていないか確認

専門機関への相談窓口と事後対応のフロー

被害が社外に及ぶ可能性がある場合は、警察のサイバー犯罪相談窓口やIPA(独立行政法人 情報処理推進機構)への報告を検討してください。同時に、法務部門と連携し、個人情報保護法に基づいた対応を協議する必要があります。

よくある質問(FAQ)

対策に関する疑問

Q. パスワードを複雑にするだけで十分ですか?

A. いいえ、十分ではありません。万が一パスワードが流出した場合に備えて、多要素認証(MFA)の導入が必須です。

ログ監視に関する質問

Q. ログイン失敗ログは毎日見るべきですか?

A. 手動で見るのは困難です。SIEM(ログ収集・分析ツール)などの自動監視システムを導入し、異常検知時に自動通知される仕組みを作るのが理想的です。

まとめ

ブルートフォースアタックは、非常に単純ながらも依然として多くの被害を生み出している脅威です。しかし、対策の仕組みを知れば、被害を最小限に抑えることは十分に可能です。

- ログイン試行回数制限の導入

- 多要素認証(MFA)の必須化

- WAFやIDS/IPSによる通信防御

- 脆弱性診断による弱点の把握

まずは現状のシステムにこれらの対策が施されているか確認し、脆弱性診断を通じてシステムの防御レベルを可視化しましょう。万全のセキュリティ体制を整え、企業の資産を守り抜いてください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)