Webサイト運営において、HTTPS化(暗号化通信の適用)が不十分なサイトは、ブラウザでの警告表示やSEO上のペナルティを受け、ビジネスの信頼を大きく損なう事態となっています。本記事では、2026年以降のWeb環境を見据え、HTTPS化の必要性から具体的な移行手順、証明書管理の未来までを解説します。

本記事では、IT担当者や管理者が今すぐ実行すべきHTTPSの導入・運用対策を包括的に解説します。

この記事の目次

【基礎知識】HTTPSとは?HTTPとの違いと「なぜ今、絶対に必要なのか」

HTTPSの仕組み(SSL/TLS暗号化)を図解

HTTPS(Hypertext Transfer Protocol Secure)とは、Webサーバーとクライアント間でやり取りされる情報を、SSL/TLS(Secure Sockets Layer / Transport Layer Security)プロトコルによって暗号化する仕組みです。通信経路が暗号化されることで、第三者による通信内容の解読が不可能になります。

※図解イメージ:ユーザー(ブラウザ)からWebサーバーへのデータ通信において、鍵交換を行い暗号化されたトンネルを通じて通信が確立される「TLSハンドシェイク」のプロセス。

HTTPとの決定的な違い:盗聴・改ざん・なりすまし防止の重要性

HTTPとHTTPSの決定的な違いは、「セキュリティのレベル」です。

– 盗聴防止(秘匿性): 通信内容を暗号化し、パスワードや個人情報の漏洩を防ぐ。

– 改ざん防止(完全性): 送信途中でデータが書き換えられていないことを保証する。

– なりすまし防止(真正性): 接続先のWebサイトが「本物」であることを証明書で確認する。

SEO効果だけではない:HTTPS化がビジネスの信頼を左右する理由

HTTPS化は単なるSEO対策(検索順位向上施策)の枠を超え、現代のビジネスインフラとしての「標準」です。HTTPS化されていないサイトは、訪問者に対して「このサイトは安全ではありません」とブラウザが警告を出すため、ユーザーの離脱を招き、ブランド価値の毀損に直結します。

【2026年最新】ブラウザの警告表示とHTTPS化の「マスト化」

Chrome 154の仕様変更と「常に安全な接続を使用」の全貌

2026年時点のChromeでは「常に安全な接続を使用(Always Use HTTPS)」設定がデフォルト化・強化されています。HTTPでアクセスしようとした場合、ブラウザが強制的にHTTPSへのアップグレードを試みるか、あるいは深刻な警告を表示することで、事実上「HTTPサイトはアクセス不可」に近い状態へと移行が進んでいます。

HTTPS化していないサイトが受けるペナルティとユーザーの不信感

HTTPS化未対応のサイトが受ける主なデメリットは以下の3点です。

1. ブラウザ警告の表示: アドレスバーに「保護されていない通信」と表示され、ユーザーに恐怖心を与える。

2. コンバージョン率の低下: 信頼性欠如により、問い合わせや購入に至る率が著しく低下する。

3. 検索エンジンの評価減: インデックス優先順位が下げられ、検索流入が減少する。

ブランド価値を守る:Webサイト管理者として今すぐ取るべきアクション

管理者は、直ちに以下の行動をとるべきです。

– サイト全体のURLを「https://」へ統一する。

– 常時SSL(Webサイトの全ページでHTTPS通信を行うこと)の構成へ移行する。

– SSL証明書の導入状況を確認し、有効期限が切れない体制を構築する。

【技術解説】パフォーマンス最大化のための最新プロトコルと証明書の選び方

TLS 1.3とHTTP/3:HTTPSがもたらす高速化のメカニズム

HTTPS化は速度低下を招くという誤解がありますが、現在は以下の技術で高速化が実現可能です。

– TLS 1.3: 旧バージョンに比べハンドシェイク(接続確立時の通信回数)を減らし、低遅延を実現。

– HTTP/3: QUICプロトコルを採用し、パケットロスに強く高速な通信を提供。

SSL/TLS証明書の種類(DV/OV/EV)と選び方の判断基準

証明書は信頼性のレベルに応じて3種類存在します。

| 証明書の種類 | 認証内容 | おすすめのサイト |

| :— | :— | :— |

| DV証明書 | ドメイン所有権のみ確認 | 個人ブログ、小規模メディア |

| OV証明書 | 組織の存在確認を実施 | 企業サイト、ビジネスサイト |

| EV証明書 | 厳格な組織審査を実施 | ECサイト、金融機関、官公庁 |

【重要】2029年までに完全移行へ:証明書有効期間の「47日化」と管理の未来

セキュリティ向上のため、SSL証明書の有効期間は段階的に短縮されています。従来の1〜2年から、現在は1年以内、そして将来的には「47日」への短縮が業界標準として議論されています。これにより、手動更新は不可能となり、完全自動化が必須となります。

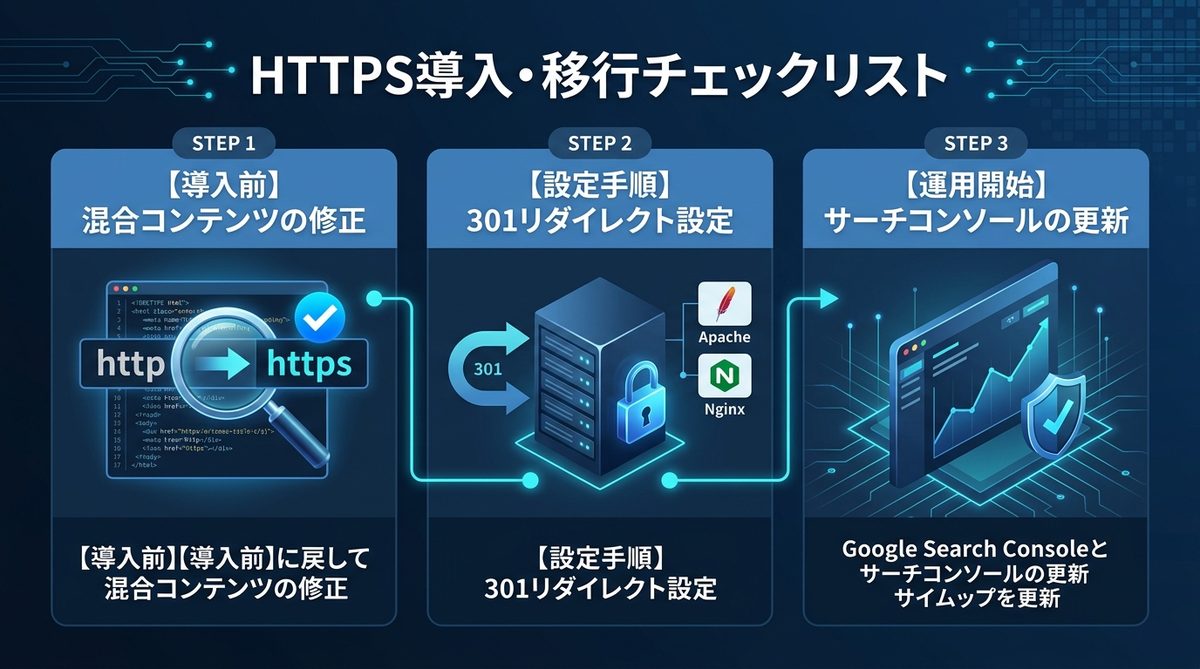

【実践手順】HTTPS導入・移行のチェックリストと具体的な作業手順

【導入前】既存サイトの混合コンテンツ(Mixed Content)検出と修正方法

混合コンテンツとは、HTTPSサイト内でHTTP経由の画像やスクリプトを読み込む現象です。ブラウザのデベロッパーツール(開発者向け検証ツール)を開き、「Console(コンソール)」タブを確認してエラーを特定し、読み込み先をすべて「https://」に書き換えます。

【設定手順】サーバー別(Apache/Nginx)でのSSL設定と301リダイレクト設定

サーバー側でHTTPからHTTPSへの恒久的転送(301リダイレクト)を自動化します。

Apacheの場合 (.htaccess):

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [R=301,L]

Nginxの場合 (.conf):

server {

listen 80;

server_name example.com;

return 301 https://$host$request_uri;

}

【運用開始】Google Search Consoleの再設定とサイトマップ更新

HTTPS移行後は、Google Search ConsoleにHTTPSプロパティを追加し、サイトマップを再登録します。これにより、検索エンジンへ「安全なサイト」であることを正しく伝達できます。

【運用管理】証明書更新の自動化とよくあるトラブルへの対処法

ACMEプロトコルを活用した証明書自動更新のすすめ

ACME(Automated Certificate Management Environment)プロトコルは、証明書の申請・認証・発行を自動で行う仕組みです。Certbotなどのツールを導入することで、47日化される将来の運用にも耐えうる体制が整います。

HTTPS運用中に発生しがちな「証明書エラー」の切り分けと解決法

エラーが発生した場合、以下の3点を確認してください。

1. 有効期限切れ: 自動更新設定が正常に稼働しているか確認。

2. 中間証明書の不備: サーバー設定で適切な中間証明書チェーンがインストールされているか確認。

3. ドメイン不一致: 証明書に記載されたコモンネームと実際のドメインが合致しているか確認。

有効期限切れを防ぐための監視体制とアラート設定

監視ツールを用いて、期限の30日前・14日前・7日前にアラートが届くよう設定してください。メール通知だけでなく、SlackやTeamsとの連携が有効です。

よくある質問(FAQ)

導入に関する疑問

Q. 無料のSSL証明書でもセキュリティは大丈夫ですか?

A. はい。Let’s EncryptなどのDV証明書であれば、暗号化レベルは有料のDV証明書と同等であり、Webサイトの安全性を確保する上で十分な性能を持っています。

管理に関する質問

Q. 証明書の自動更新が失敗した場合はどうすればよいですか?

A. まずはサーバーのログを確認し、ポート80の開放状況や、DNSレコードの設定が正しいかを確認してください。手動での更新コマンドを再実行し、正常終了するか検証が必要です。

まとめ

HTTPS化は単なる技術的な設定ではなく、企業の信頼性を支える生命線です。最後に、本記事の要点を振り返ります。

- HTTPSはブラウザの警告回避だけでなく、ビジネスの信頼性維持に必須である。

- Chromeの仕様変更を背景に、HTTPS化は「今すぐ対応すべき」標準条件となっている。

- 証明書の有効期間短縮(47日化)に備え、ACMEプロトコルを用いた自動更新体制を構築する。

まずは現状のHTTPサイトの棚卸しを行い、SSL証明書の導入から始めてください。セキュリティリスクを先送りせず、今すぐ安全なWeb環境への移行に着手しましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)