Webサイト運用の複雑化に伴い、SSL/TLS証明書の管理不足による接続遮断リスクや、セキュリティ要件の厳格化がIT担当者の大きな課題となっています。本記事では、SSL/TLSの技術的な仕組みから、間近に迫る証明書有効期間の短縮(200日・47日ルール)への対応策までを網羅的に解説します。

この記事の目次

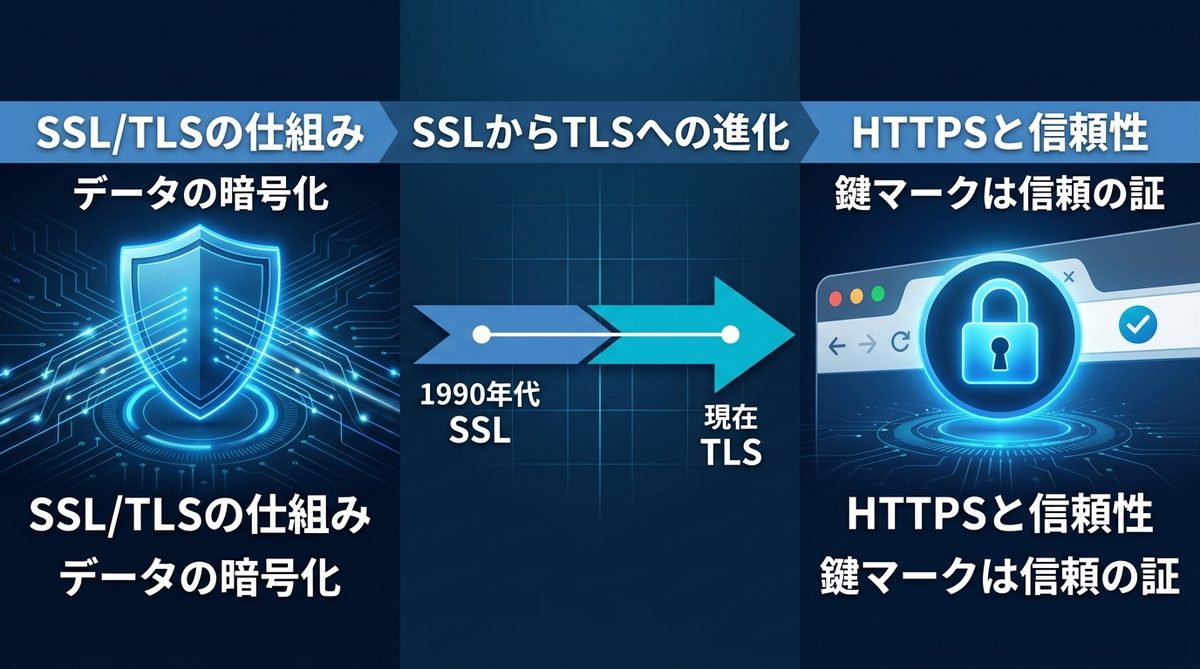

SSL/TLSとは?基本の仕組みと「SSL」と「TLS」の歴史的関係

SSL(Secure Sockets Layer)とは、インターネット上でデータを暗号化して送受信するためのプロトコル(通信規約)です。現在の主流は、その後継であるTLS(Transport Layer Security)ですが、慣習的に「SSL」と呼ばれることが一般的です。

SSLとTLSはどう違うのか?名称が混在する理由

SSLは1990年代半ばにNetscape社によって開発されましたが、脆弱性の発見により1999年にTLS 1.0へ進化しました。以降、名称は「TLS」が正しいものとなりましたが、技術者の間でも用語が定着しているため「SSL/TLS」と表記するのが現在では標準的です。

HTTPSとブラウザの「鍵マーク」が意味するWebサイトの信頼性

ブラウザのアドレスバーに表示される「鍵マーク」は、そのサイトがHTTPS(Hypertext Transfer Protocol Secure)で通信していることを示します。これは「データの暗号化」に加え、第三者機関による「ドメインの所有者証明」がなされている証拠であり、サイトの信頼性を担保する必須の要素です。

【技術深掘り】SSL/TLSの通信プロセスとTLS 1.3の技術的優位性

SSL/TLSは、公開鍵暗号方式と共通鍵暗号方式を組み合わせた複雑なプロセスを経て、安全な通信路を確立します。

図解:TLSハンドシェイクの全行程(公開鍵・共通鍵・デジタル署名の役割)

通信開始時の「ハンドシェイク(握手)」には以下の役割があります。

– 公開鍵暗号方式:サーバーとクライアント間で共通鍵を安全に受け渡すために使用

– 共通鍵暗号方式:実際の通信データの暗号化・復号に使用

– デジタル署名:通信相手のサーバーが、証明書に記載された正当な所有者であることを証明

このプロセスを経て、第三者による盗聴や改ざんを防ぐ「安全なトンネル」が構築されます。

TLS 1.3は何を変えたか?0-RTTによる高速化と不要な暗号スイートの排除

最新規格であるTLS 1.3は、セキュリティとパフォーマンスを大幅に向上させました。

– 0-RTT(Zero Round Trip Time):以前接続したことのあるサイトへの再接続時間を短縮

– 不要な暗号スイート(暗号化アルゴリズムの組み合わせ)の排除:古い、脆弱なアルゴリズムを廃止

– ハンドシェイクの簡素化:暗号化された通信までの往復回数を減らし、表示速度を向上

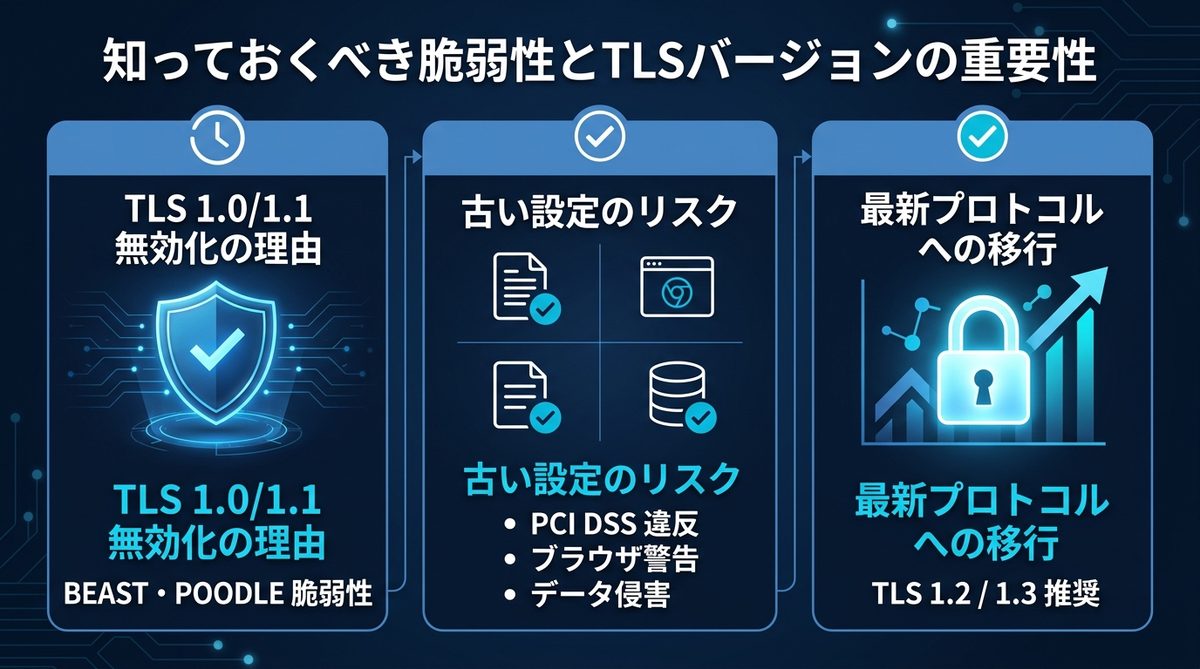

知っておくべき脆弱性とTLSバージョンの重要性

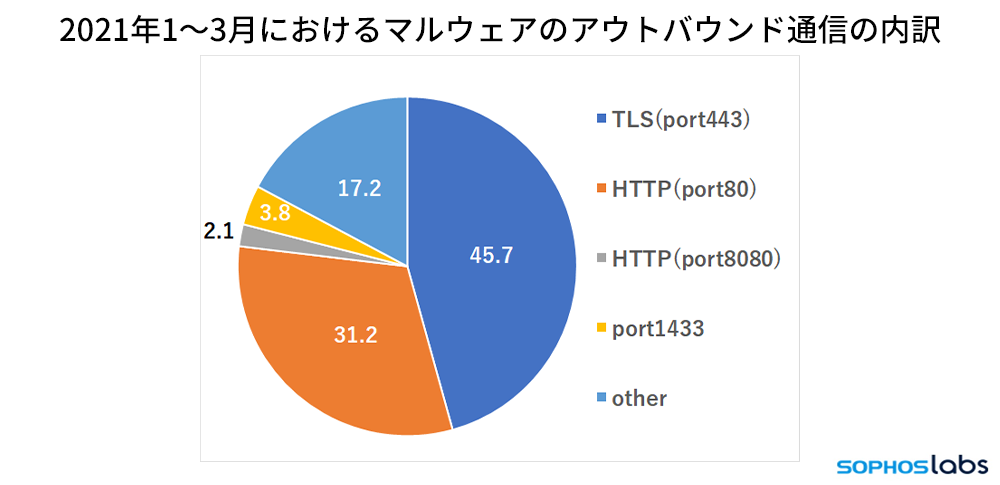

古いバージョンのプロトコルを使い続けることは、重大なセキュリティインシデントに直結します。

TLS 1.0/1.1はなぜ無効化されたのか?(BEAST・POODLE等の過去の脆弱性)

TLS 1.0および1.1には、BEASTやPOODLEといった、暗号化を突破される脆弱性が存在しました。これらはパッチ修正が困難な設計上の欠陥を含んでいたため、2020年頃までに主要ブラウザやプラットフォームからサポートが完全に打ち切られました。

古い暗号設定を使い続けるリスク(PCI DSS等のコンプライアンス違反とブラウザ非対応)

古い暗号設定を使い続けると、以下のリスクが生じます。

1. コンプライアンス違反:クレジットカード業界のセキュリティ基準「PCI DSS」等で、最新プロトコルの使用が義務付けられています

2. ブラウザ非対応:最新のChromeやEdgeから「保護されていません」と警告が出る

3. データ侵害:暗号化強度が低く、解読される可能性が高まる

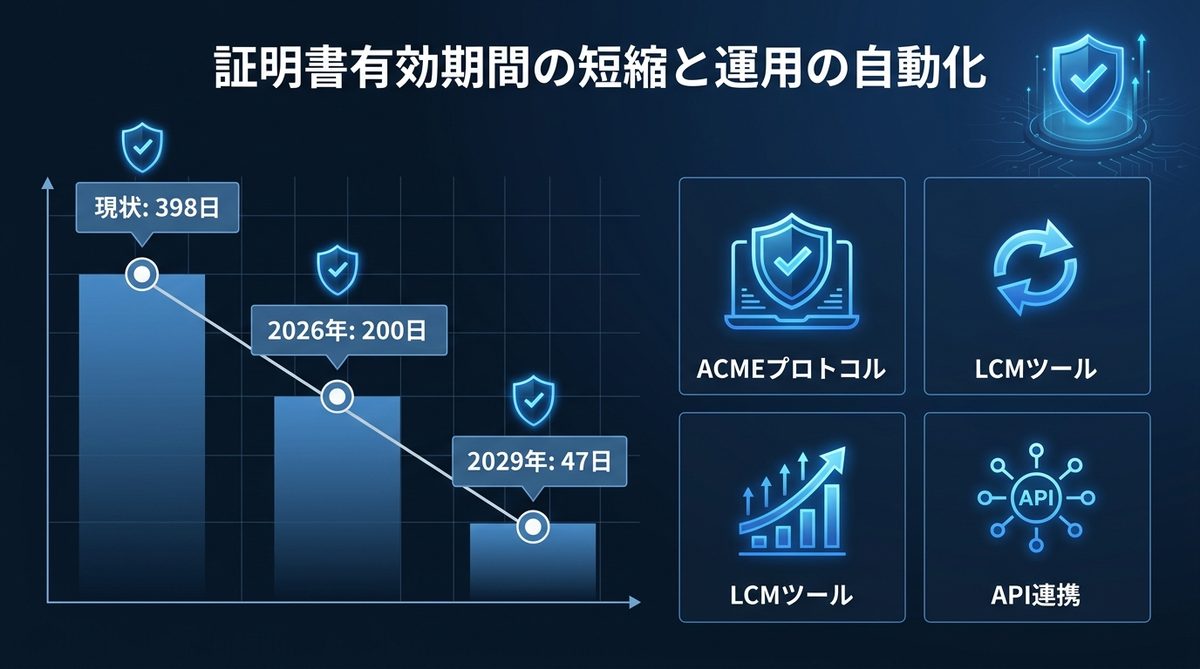

【最重要】証明書有効期間の短縮(200日・47日ルール)と運用の自動化

証明書の有効期間は、セキュリティ強化のために今後段階的に短縮されていくことが決定しています。

2026年からの「200日」、2029年「47日」ルールへのロードマップ

認証局やブラウザベンダーは、有効期間を以下のスケジュールで短縮する方針を掲げています。

– 現状:最大398日(1年強)

– 2026年目標:最大200日

– 2029年目標:最大47日

この短縮は、盗まれた証明書の悪用期間を短くし、インフラ全体の機敏性を高める目的があります。

手動更新はもう限界?ACMEプロトコルを活用した証明書ライフサイクル管理(LCM)の自動化

有効期間が47日になれば、年7〜8回の更新作業が発生するため、手動管理は現実的ではありません。以下の自動化対策が必須となります。

1. ACMEプロトコル(証明書管理自動化プロトコル)の導入

2. ライフサイクル管理(LCM)ツールの活用

3. 証明書発行・更新のAPI連携

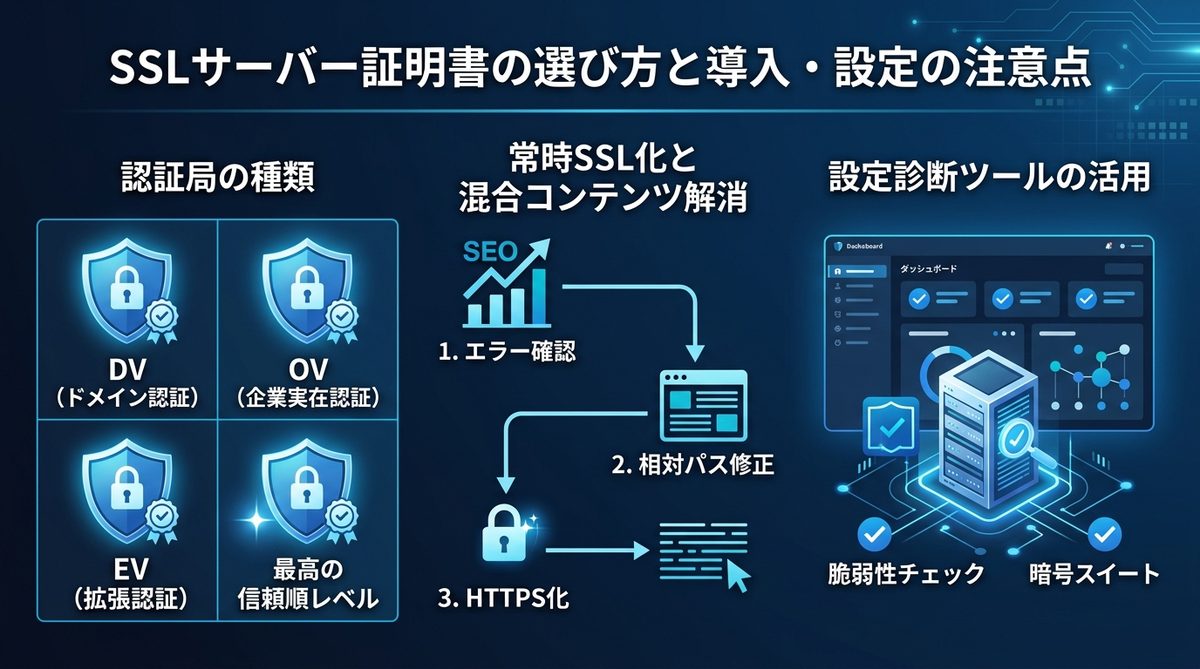

SSLサーバー証明書の選び方と導入・設定の注意点

自社の要件に合わせて最適な証明書を選択することが重要です。

認証局の種類(DV/OV/EV)による信頼性とコストの判断基準

証明書には信頼度の違いによる3種類があります。

– DV(ドメイン認証):ドメインの所有確認のみ。低コスト・即日発行

– OV(企業実在認証):企業の存在証明まで行う。信頼度が高い

– EV(拡張認証):最も厳格な審査を行う。フィッシング対策に有効

常時SSL化のSEO効果と「混合コンテンツ」を特定・解消する手法

全てのページをHTTPS化(常時SSL化)することは、SEO上の必須事項です。導入時に注意すべき「混合コンテンツ(HTTPSページ内でHTTPコンテンツを読み込む現象)」は、以下の手順で解消します。

1. ブラウザのデベロッパーツールでエラーを確認

2. サイト内の絶対パスを相対パスに修正

3. HTTPリソースをHTTPS経由で取得できるように変更

Qualys SSL Labs等のツールを使った自社サイトの設定診断方法

設定が適切かを確認するため、以下の診断ツールを活用しましょう。

1. Qualys SSL Labsの「SSL Server Test」で脆弱性をチェック

2. 暗号スイートの優先順位が適切か確認

3. 不正な中間証明書が混入していないか検証

SSL/TLSに関するよくある質問(FAQ)

費用と運用に関する疑問

Q. 無料の「Let’s Encrypt」と有料証明書はどう使い分けるべきか?

A. Webサイトの性質によります。ブログや情報サイトならLet’s Encryptで十分ですが、企業やECサイトなど高いブランド信頼性や保証(賠償保険など)が必要な場合は有料証明書が推奨されます。

適用範囲に関する質問

Q. メールやVPNなど、Webサイト以外でSSL/TLSを導入する必要性は?

A. 必須です。メール(SMTP/IMAP)やVPN接続においても、盗聴を防ぐためにSSL/TLS(STARTTLS含む)による暗号化を適用し、常に最新のバージョンを維持してください。

まとめ

SSL/TLSの運用は、単なる暗号化の導入から、高度なライフサイクル管理のフェーズへ移行しています。

- SSL/TLSはHTTPS通信の根幹をなす必須のセキュリティ技術です

- TLS 1.3への移行は、サイトの表示速度とセキュリティを同時に改善します

- 2026年〜2029年にかけての有効期間短縮(200日・47日)は、自動化なしには運用が困難です

今すぐ自社サイトのTLS設定を診断し、証明書更新の自動化に向けた運用ロードマップの策定を開始してください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)