「社員のPCの入力操作が外部に漏れているかもしれない」「重要アカウントの不正アクセスが多発している」といった事態は、企業にとって致命的な経営リスクです。本記事では、現代のインフォスティーラー(情報を自動的に窃取・送信するマルウェアの総称)の一部として進化するキーロガーの脅威を解説し、IT担当者が今すぐ実行すべき検出・駆除手順と予防策を提示します。

この記事の目次

キーロガーとは?最新の脅威トレンドと仕組み

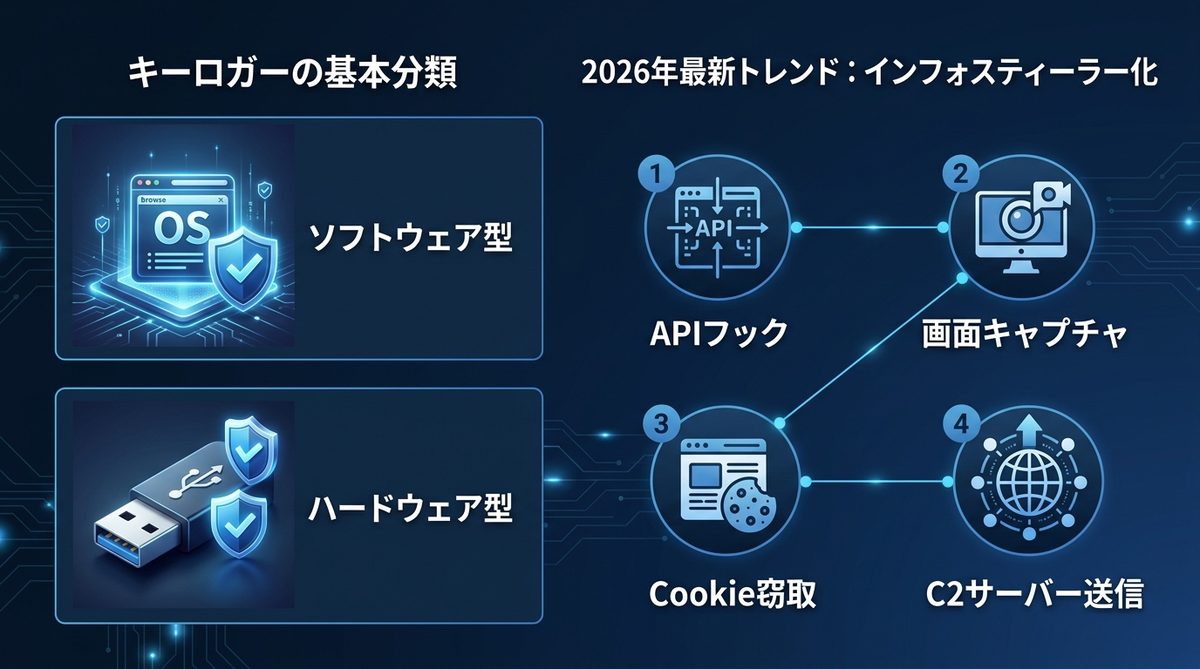

キーロガーの定義と「ソフトウェア型・ハードウェア型」の基本分類

キーロガー(Keylogger)とは、コンピュータへのキーボード入力内容を記録し、攻撃者へ送信するプログラムまたはデバイスのことです。大きく分けて以下の2種類が存在します。

- ソフトウェア型: OSやブラウザに常駐し、キー入力情報をログファイルとして保存・転送するプログラム。ステルス性が高く、ユーザーは感染に気づきにくいのが特徴です。

- ハードウェア型: キーボードとPC本体の間に物理的に接続する小型デバイス。ソフトウェアを介さないため、ウイルス対策ソフトでは検知できないリスクがあります。

【2026年最新】インフォスティーラーとの連携と高度化する手口

近年の攻撃者は、キーロガー単体ではなく、情報を組織的に窃取する「インフォスティーラー」として運用しています。2026年現在、以下の手法が主流となっています。

- 高度なAPIフック: アプリケーションがOSに送る入力を横取りする手法。

- 画面キャプチャの併用: キー入力だけでなく、入力時の画面を画像として保存する機能。

- セッションCookieの窃取: パスワード入力時以外も、ログイン状態を維持するデータを盗み出す機能。

- C2サーバーへの自動送信: 盗んだ情報をリアルタイムで外部の攻撃指令サーバー(C2サーバー)へ送る仕組み。

キーロガーが引き起こすビジネス上の深刻なリスク

認証情報の窃取から始まる「VPN・クラウドサービス」への不正アクセス

キーロガーは、社内システムへの入り口となる認証情報を平文(暗号化されていない状態)で抜き取ります。VPN(仮想専用線)やクラウドサービス(SaaS)の認証情報が流出すると、正規のユーザーとしてシステムに侵入され、セキュリティ境界が完全に無効化されます。

ランサムウェア攻撃の橋渡しと組織的情報漏洩の脅威

キーロガーは、ランサムウェア(身代金要求型ウイルス)攻撃の「初期潜入ツール」として利用されるケースが急増しています。攻撃者はキーロガーで管理者権限を得た後、ネットワーク内を横展開し、組織全体のデータを暗号化したり、機密情報を流出させたりします。

【IT担当者必見】キーロガーの早期検出・調査方法

ソフトウェア型:EDR・ネットワークログによる不審な振る舞いの検知

ソフトウェア型のキーロガーを特定するためには、以下の3つの観点で調査を行います。

- プロセス監視: EDR(エンドポイントでの検知・対応ツール)を使用して、不審なバックグラウンドプロセスや、キー入力をフックしているプロセスを特定します。

- 不審な通信の特定: 端末から未知の外部サーバーへ送信されるビーコン通信(死活監視のための定期的な信号)をファイアウォールやIDS/IPSのログから特定します。

- レジストリ・スタートアップ確認: OS起動時に自動実行される不審なスクリプトやバイナリがないか、システム構成を確認します。

ハードウェア型:物理的な周辺機器の目視確認と運用ルール

ハードウェア型キーロガーは、USBメモリのような外観でPC背面に装着されます。以下の対策を徹底してください。

- 物理的チェック: デスク周辺やPC背面を定期的に目視し、未知のコネクタやデバイスが接続されていないか確認します。

- ポート制限: 使用しないUSBポートを物理的に塞ぐ、または端子をロックする物理対策を実施します。

- 運用ルール: 周辺機器の持ち込みを禁止し、許可されたデバイス以外は接続できない管理体制を構築します。

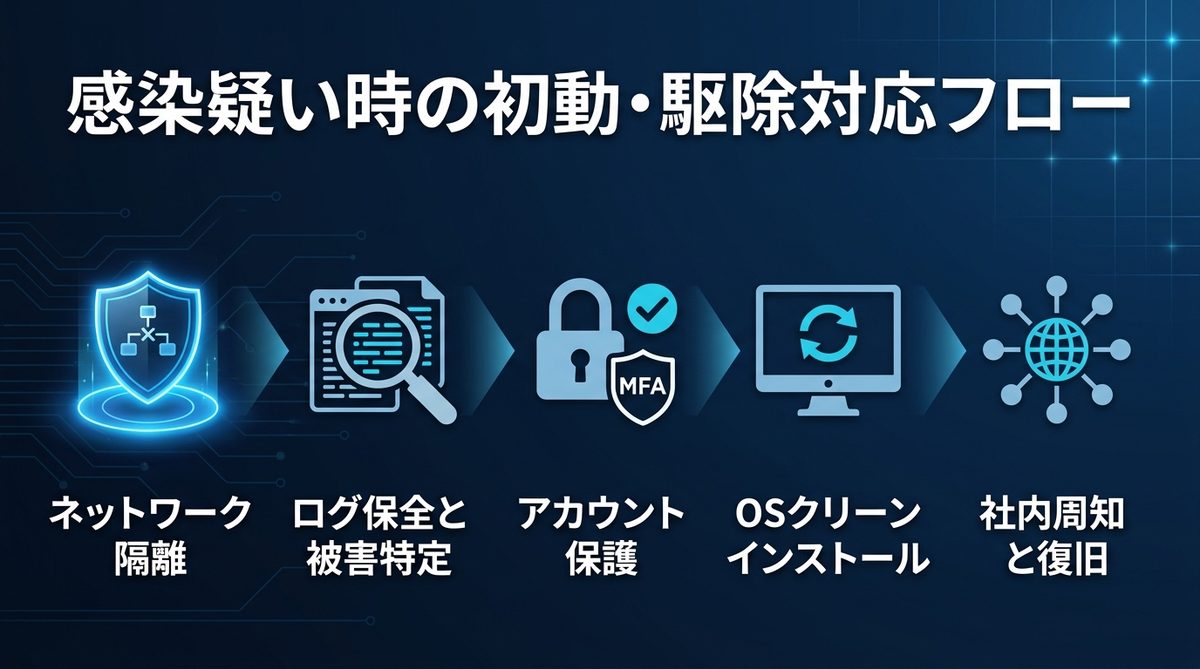

感染が疑われる場合の初動・駆除対応フロー

緊急インシデント対応:ネットワーク隔離と被害範囲の特定

感染が判明、または強く疑われる場合は、被害の拡大を防ぐために即座に以下の対応を行います。

- ネットワーク分離: 該当PCを社内LANおよびインターネットから即座に切り離します。

- ログ保全: 調査に必要なログ(イベントログや通信ログ)を保存します。

- 被害特定: どのユーザーIDが漏洩したか、どのシステムにログインしたかを調査します。

駆除とOSリカバリの判断基準

セキュリティソフトでウイルスを除去しても、ルートキット(攻撃者がシステムを乗っ取るためのツール群)が潜んでいる可能性があります。そのため、以下の判断基準を推奨します。

- OSのクリーンインストール: 感染端末は信頼できないため、データを退避させた後にOSを再インストールすることが原則です。

- パスワードの全変更: 漏洩した可能性のあるすべてのアカウントのパスワードをリセットし、MFAを再設定します。

- セッションの破棄: ログイン中の全端末から強制ログアウトさせ、セッションCookieの悪用を無効化します。

感染時の初動対応チェックシート

| 対応順序 | 項目 | 内容 |

|---|---|---|

| 1 | ネットワーク遮断 | 該当端末のLANケーブル抜去・Wi-Fi無効化 |

| 2 | 被害調査 | 漏洩した認証情報の特定と該当システムのログ確認 |

| 3 | アカウント保護 | 該当ユーザーのパスワード変更と多要素認証の再設定 |

| 4 | 駆除と復旧 | OSのクリーンインストールとシステム再導入 |

| 5 | 社内周知 | 類似事象が発生していないか全社調査の実施 |

キーロガーから組織を守る「ゼロトラスト」多層防御戦略

「パスワードに頼らない」MFAの強制とパスワードマネージャーの導入

キーロガーでパスワードが盗まれても被害を防ぐために、以下の対策を実施します。

- MFA(多要素認証)の強制: 生体認証やプッシュ通知型認証を必須とし、パスワード単体でのログインを禁止します。

- パスワードマネージャーの導入: キー入力を不要にするパスワード管理ツールを活用し、人間がパスワードを打つ機会を最小化します。

端末・周辺機器管理とセキュリティポリシーの策定

- 外部デバイス制限: USBポートの制御ツールを導入し、承認されていないデバイスの接続をブロックします。

- 管理者権限の最小化: 一般ユーザーにPCの管理者権限を与えず、マルウェアの実行やバックグラウンドでのインストールを制限します。

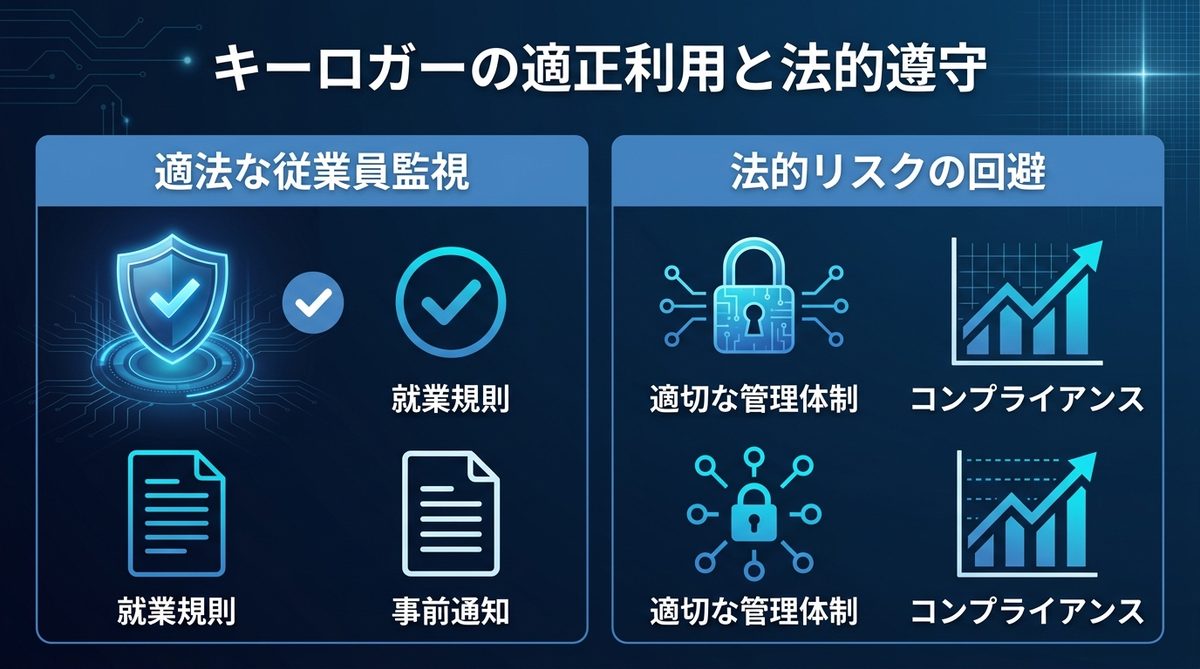

キーロガーの合法的な利用と法的リスク

従業員監視・ペアレンタルコントロールにおける適法性

業務上のセキュリティ対策や従業員監視のためにキーロガーを使用する場合は、就業規則への明記および対象者への事前の通知が必要です。通知なしの監視は、プライバシー権の侵害となる可能性があります。

悪用との境界線と法的責任

権限のない端末へのキーロガー設置は、不正アクセス禁止法や刑法(電磁的記録不正作出等)に抵触し、刑事罰の対象となります。セキュリティ担当者は、自社のツールが適切に管理されていることを証明できる体制が必要です。

よくある質問(FAQ)

検出・駆除に関する疑問

Q. アンチウイルスソフトを入れていればキーロガーは防げますか?

A. 完全に防ぐことは困難です。既知のウイルスには有効ですが、攻撃者は次々と新しい亜種を作成するため、EDRとの併用が必須です。

対策に関する質問

Q. キーロガーの被害に遭ったかどうかの確認方法はありますか?

A. PCが勝手に通信を行っていないか、身に覚えのない動作プロセスがないかを確認してください。疑わしい場合はセキュリティ専門のベンダーへ調査を依頼することをお勧めします。

まとめ

キーロガーは現代のインフォスティーラー攻撃における最も危険なコンポーネントの1つです。組織を守るためには、以下のポイントを徹底してください。

- 物理・ソフト両面での監視: EDRと物理的なデバイス管理を組み合わせて対策する。

- MFA(多要素認証)の徹底: パスワード流出を前提としたゼロトラスト防御を構築する。

- 迅速なインシデント対応: 感染が疑われる場合は、隔離からクリーンインストールまでの手順を自動化する。

万が一の被害を防ぐため、今すぐ自社のセキュリティポリシーを見直し、認証システムの多層防御を強化してください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)