気軽に利用できるECサイトですが、サイバー攻撃が後を絶ちません。ECサイト自体の脆弱性を悪用した攻撃に対しては、利用者が対策を取ることは難しく、ECサイト運営側の対策が必要不可欠です。

今回紹介する「WEBスキミング」は、ECサイトなどのWebアプリケーションを改ざんして、利用者のクレジットカード番号などを盗む攻撃です。それではWEBスキミングの仕組みは危険性、そして具体的な対策方法について見ていきましょう。

WEBスキミングとは

WEBスキミングとは、ECサイト上に不正なプログラムを埋め込んで、利用者が入力したクレジットカード番号や個人情報を窃取する攻撃手法です。

もともとスキミングとは、クレジットカードに書き込まれている磁気情報を読み取り、クレジットカードを偽造して悪用する攻撃のことを指しています。このスキミングに近い攻撃をWEB上で行うことから、WEBスキミングと呼んでいるわけです。

WEBスキミングの仕組み

WEBスキミングには、大きく分けて2つに仕組みに分類できます。1つ目は攻撃者がECサイトを改ざんして、決済ページに不正なプログラムを挿入する方法です。2つ目は配信サービスに不正なコードを仕込んで、ECサイトに配信する方法です。

ECサイトを改ざんし決済ページに不正なプログラムを挿入

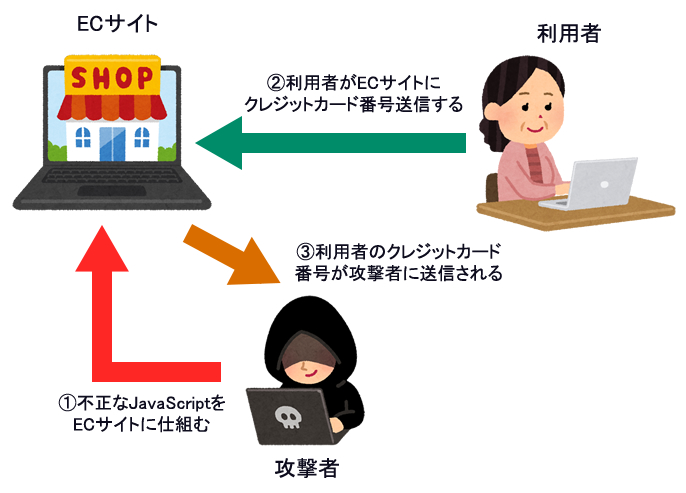

攻撃者は、ECサイトが動作しているWebサーバーに何らかの方法で侵入します。そして決済で使われているJavaScriptコードを改ざんして、Webスキミング用のコードを挿入します。

改ざんされたECサイトに利用者が訪問して、商品を購入して決済をします。この時、すでに決済画面にはWEBスキミング用のコードが仕込まれています。そのため利用者が決済画面で入力したクレジットカード番号は、WEBスキミング用のコードの動作によって、攻撃者のところへと送信されてしまいます。

この1つ目のWebスキミングは、ECサイトを改ざんすることで成立する攻撃手法です。この手法では、ターゲットにするECサイトごとに、挿入するWebスキミング用のコードの使い分けることができるため、窃取する情報の狙い撃ちが容易です。

配信サービスに不正なコードを仕込んでECサイトに配信

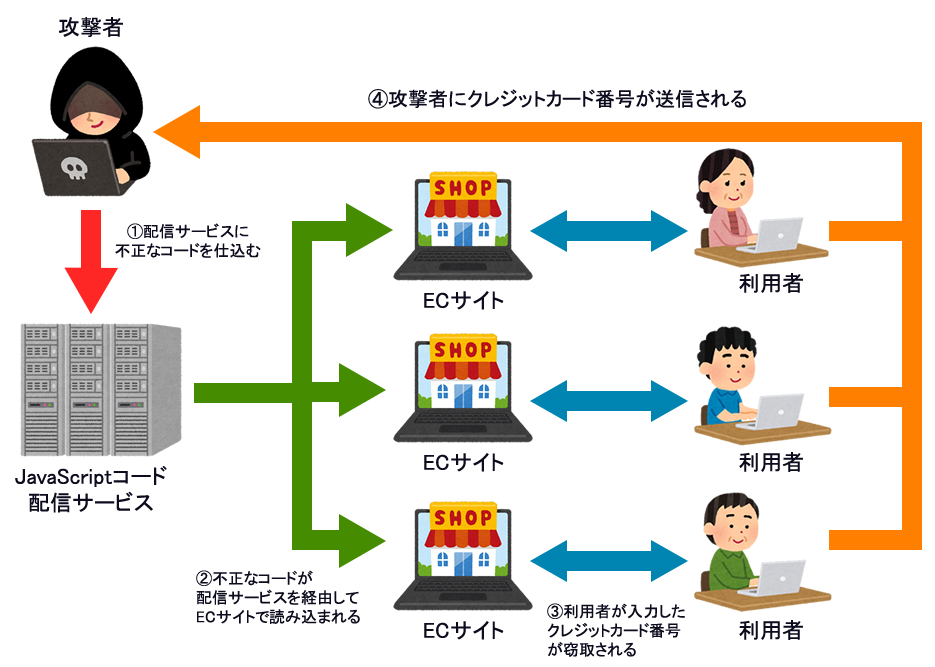

攻撃者はサードパーティの配信サービスなど侵入して、不正なコードを仕込みます。配信サービスを利用しているECサイトは、配信サービスから不正なコードが仕込まれたJavaScriptをダウンロードして、決済画面などで動作させます。利用者は決済画面でクレジットカード番号などを入力して決済を行います。決済が実行されると、不正なコードが動作して、利用者が入力したクレジットカード番号が攻撃者へと直接送信されます。

配信サービスでは通常複数のECサイトへコードを配信しているため、攻撃者は1回の改ざんで、複数のECサイトにWebスキミングを仕掛けることができます。

さらに、この方法ではECサイトを直接改ざんする必要がありません。そのためECサイトの運営者がWEBスキミング攻撃にさらされていることに気づくのは困難です。ただしこの方法の場合、1つの不正なコードを複数のECサイトで使いまわすため、ECサイトの環境によっては、WEBスキミングが成功しない可能性もあります。

WEBスキミングの危険性

WEBスキミングが仕掛けられた場合、以下の3つの危険性に注意しなければなりません。

自社サイトを保護するWAFでは防げない

WEBスキミングの仕組みで紹介した2つ目の攻撃手法の場合、Webサーバーに直接侵入するわけではないため、Web Application Firewall(WAF)の機能で防ぐことは困難です。ECサイト側でWAFを導入しても、実際に攻撃者が侵入するのは、サードバーティーの配信サービスです。そのためECサイト側でWAFを導入しても、被害を抑制させることはできません。

攻撃の通信はサイトに残らない

WEBスキミングの2つ目の攻撃手法の場合、攻撃者の通信のログはECサイト側には一切残りません。1つ目の危険性で紹介したように、攻撃者が攻撃を仕掛けるのは、サードパーティ―の配信サービスです。そのためECサイト上のアクセスログには攻撃者の通信は一切記録されません。

顧客側PCで対策されている保証はない

WEBスキミングで使われる不正なコードはマルウェアではないため、顧客側PCでセキュリティ対策ソフトなどを導入しても、対策することにはなりません。またWEBスキミングのコードはECサイトの決済画面のバックグラウンドで動作するJavaScriptプログラムであるため、顧客が決済画面の見た目で何か不審な点を発見することは困難です。

WEBスキミングの対策(ECサイト側)

WEBスキミングの対策としてECサイト側ができることは以下の3つです。

セキュリティ対策がなされた決済システムを使用する

十分なセキュリティ対策がなされた決済システムを使用することで、WEBスキミングの対策となります。特にECサイトを運営しているWebサーバーのミドルウェアやソフトウェアを適切にアップデートすることで、WebサーバーやECサイトの脆弱性を防ぐことができ、攻撃者がWebサーバーに侵入するのを防ぐことができます。

管理者アカウントの認証を強化(パスワード・二要素認証など)

WebサーバーやECサイトの管理プログラムへの不正なアクセスを防ぐために、ログイン認証の強化が不可欠です。パスワードは十分に複雑なものを設定して、他のWebサイトとの使いまわしは控えましょう。また二要素認証が設定可能な場合は、できるだけ二要素認証を使うようにしましょう。

ログ監視

Webサーバーに対するアクセスやログイン試行のログ監視も重要です。例えば攻撃者がWebサーバーに侵入しようとする場合、大量のログイン失敗のログが記録されることがあります。このような不審なログの記録と監視により、不正アクセスの兆候をつかむことができます。

まとめ

WEBスキミングはECサイトをターゲットにした悪質なサイバー攻撃です。特にサードパーティの配信サービスなどを使ったWEBスキミングの対策は非常に難しく、実際に多くの被害が発生しています。しかしセキュリティ対策企業の中には、高度化するWEBスキミングへの対策をうたうサービスを展開している企業もあります。

またECサイトで使用するJavaScriptファイルの整理なども有効です。WEBスキミングの対策を一本化することは、なかなか難しいですが、有効な対策を組み合わせて隙を作らないことが、現状では最大の対策と言えるでしょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)