アクセス制御ソフトを探していませんか?この記事はアクセス制御の意味や機能、ソフト選ぶ際の注意点だけでなく、おすすめの製品も紹介します。

「リモートワークに備えて、セキュリティを強化したい」「不正アクセス対策を何から始めたら良いかわからない」

このような課題をお持ちではないでしょうか。コロナ禍の影響もあって、ここ最近はリモートワークに移行している企業も多いでしょう。しかし、そこで問題になるのはセキュリティや情報の管理。

社内という限られた空間ではなく、個々の家で仕事をするとなると、どうしても管理の目が行き届かなくなります。

また、リモートワークへの移行を機に、社内の情報管理だけでなく外部からの不正アクセス対策を意識する企業も多いのではないでしょうか。

こうした悩みをお持ちの企業に、おすすめしたいのがアクセス制御です。

この記事は、アクセス制御について解説するとともに、おすすめのソフトを紹介。本記事を読めば、自社の規模や課題感に対して、どのような製品が良いのかわかるでしょう。

- リモートワークを検討している

- 会社の重要情報を限られた人だけが見られるようにしたい

- 外部からの不正アクセス対策をおこないたい

こうした課題をお持ちの企業や担当者さんは、ぜひこの記事を参考にしてみてください。

この記事の目次

アクセス制御(アクセスコントロール)とは

そもそもアクセス制御とは、管理者の権限で、サイトやファイルなどに、特定の条件を満たした人だけがアクセスできるようにすることです。

イメージするならばコンサート会場への入場管理。入場チケットを持った人だけが、会場に入れるように管理されるはずです。

アクセス制御もそれと同じで、特定の人だけがアクセスできるようにする仕組みです。

アクセス制御の利用シーン

アクセス制御の利用シーンには、主に以下2つがあります。

- 一般ユーザーに公開されているサイト

- 社内のネットワーク

一般ユーザーに公開されているサイト

まずは一般ユーザーに公開されているサイトです。通販サイトや会員サイトなどでも、アクセス制御は実施されています。たとえば、ログイン機能などはまさにアクセス制御の典型例の1つ。

会員制サイトは、最初にIDとパスワードを入力しなければ、その後の操作がおこなえません。これはログインさせることによって、ユーザーが本当に会員登録した人なのかを判別しているわけです。

他にも管理者用と一般ユーザー用のログイン情報を分けているパターンもあります。管理者用のIDとパスワードでログインすると、管理者しか閲覧できないデータや機能が使えるといったものです。

社内ネットワーク

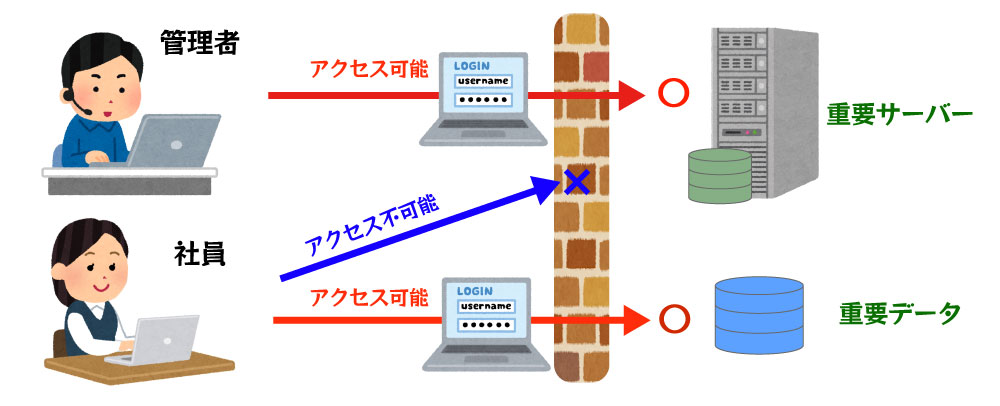

次に社内ネットワークにおけるアクセス制御の利用です。どの企業にも機密情報や役員など一部の人間で共有したい情報がありますよね。そうした情報を管理する際にも、アクセス制御が役立ちます。

会社の機密情報を一例に考えてみましょう。社長や役員など、一部の人間のみにしか知られたくない情報があったとします。アクセス制御を利用すれば、役員以上の一部のユーザーのみアクセス許可することが可能。その結果、他の社員のアクセスは拒絶されるため、重要情報を限られた人間のみで閲覧できるでしょう。つまり、アクセス制御は外部からの攻撃を防ぐだけでなく、内部情報を管理する役割も持っているのです。

アクセス制御の概要についてはおわかりいただけたでしょうか?では、そんなアクセス制御にはどのような機能があるのか、次で見ていきましょう。

アクセス制御の基本機能

ここからはアクセス制御の基本機能を見ていきましょう。

主に、以下3つの基本機能があります。

順番に解説していきます。

「認証」ログインの許可・拒否をする

認証機能とは、サイトやファイルなどにアクセスできるユーザーを識別すること。サイトなどにアクセスしてきたユーザーが、サイト内で操作する権限を持つかどうかを判断します。

こう言うと難しく感じますが、おそらく多くのユーザーは認証機能の経験があるでしょう。なぜなら、スマホのアプリやWebサイトで求められるログインが、認証機能の代表だからです。スマホやPCを持っている人で、一度もログインをしたことがない人はほとんどいないでしょう。

今の時代、多くのサイトでログイン機能は当たり前のように使われています。各サイトやアプリでは、IDとパスワードの入力を求めることで、「そのサイトの会員であるか」=「そのサイトを利用する権限があるユーザーか」を判断しているわけです。

ただし、IDやパスワードによる認証では、その情報を盗まれてしまうと他の人でもアクセスが可能になってしまいます。

そこで最近では指紋や顔、網膜といった生体認証も使われるようになってきています。iPhoneのTouch IDやFace IDなどは、生体認証の代表例ですね。

その他にも電子証明書を用いた認証もあります。これは電子証明書というデータをPCなどにインストールすることで、アクセスを許可してもらう方法です。アクセス制御システムは、ユーザーのPCに電子証明書が入っているかを確認して、アクセス許可の判断をします。

「認可」アクセスできる範囲を制限する

認可とは、操作できる範囲の制御を指します。認証によって許可されたユーザーが、そのサイトでどこまで操作して良いかを制限しているわけです。

少し分かりづらいですね。ニュースサイトを例に考えてみます。

よくあるニュースサイトでは、サイト内の記事を閲覧するために、無料の会員登録をしなければなりません。この会員登録は先ほど説明した認証ですね。

無料会員の登録後はサイト内の記事を読めますが、その中には有料会員でないと読めない記事があります。この有料会員しか読めないように制限することが認可です。

なので、先ほどの認証と合わせて各機能を説明すると、以下のようになります。

- 認証:サイトにアクセスする権利のあるユーザーかどうかを判断

- 認可:認証を通った後、サイト内の一部の情報にアクセスできるかを判断

つまり、認証によってアクセス可能なユーザーを大きく振り分け、認可によって細かくサイト内のアクセス可能な範囲を分けているのです。

その他にも、アクセス制御によって定めた以外のアプリやファイルのインストールを禁止するといったこともできます。中でも外部のアプリなどはウイルスや不正アクセスの入り口となりかねません。そのため、認可機能によって、勝手に外部アプリをインストールできないように制限するわけです。

「監査」認証や認可のログを記録する

監査とは、一言でいうならログの記録機能のことです。

ログとは、ここでは主にユーザーのアクセス履歴を指します。

ユーザーのアクセス履歴をたどることによって、より精度の高い制御が可能です。アクセス制御は事前に設定したルールや条件によって、不正なアクセスを防止するシステム。つまり、条件設定の精度が高いほど、セキュリティの向上につながるわけですね。

そのためにも過去のログをチェックして、管理者の想定するユーザーがきちんとアクセスできているか、確かめることが大切です。

反対に、想定外のユーザーがアクセスしていないかも、確認しなければいけません。いずれにしても、過去のログ情報をもとに、より正確な条件設定をおこなう必要があるわけです。

加えて、仮に不正アクセスが起こった場合も、発生時のログが確認できます。発生時の記録を見れば、どのように不正アクセスされてしまったのか、「原因の分析」と「対策の検討」が可能になるでしょう。

監査では具体的に、以下のようなことが確認できます。

- 誰が(ユーザー)

- いつ(アクセス日時)

- どのように行動したか(アクセスや操作履歴)

こうした情報をもとに、精度の高い条件設定ができるでしょう。以上がアクセス制御の基本機能でした。

では、実際にこの制御システムは、どのように制御をおこなっているのでしょうか?

アクセス制御方式の種類・モデル

先ほどのお話で、アクセス制御の基本機能はわかりました。それでは、実際にどのようにユーザーのアクセスを制御しているのでしょうか。実はその制御方式は5つもあります。

- 任意アクセス制御(DAC)

- 強制アクセス制御(MAC)

- 役割ベースアクセス制御(RBAC)

- 属性ベースアクセス制御(ABAC)

- アイデンティティベースアクセス制御 (IBAC)

それぞれの特徴を見ていきましょう。

任意アクセス制御(DAC)

任意アクセス制御は、最も一般的なアクセス制御方式です。英語で「Discretionary access control」と言い、頭文字を取ってDACとも呼ばれます。管理者が一元で管理するのではなく、各ユーザー自身が制御権限を持っています。

たとえば、一般社員が何かファイルを作成した場合が例にあげられます。任意アクセス制御では、作成されたファイルに誰がアクセスできるか、「作成した一般社員自身」が決められるわけです。

つまり、管理者が「そのファイルはアクセス制御する!」と設定するのではなく、ユーザー自身が「このファイルはうちのチームだけアクセスできるようにしよう」と設定するのです。

各ユーザーが自分で管理するため、セキュリティ担当者や管理者がいちいちアクセス制御に介在する必要がありません。それゆえ、管理に手間が掛からない点はメリットと言えるでしょう。

ただし、会社内のセキュリティルールが統一されていないと、ユーザーによって管理方法がバラバラになってしまいます。そのため、セキュリティを担保することが難しい点も。

後述する他の制御方式と合わせて、利用するのがおすすめです。

強制アクセス制御(MAC)

こちらは任意アクセス制御よりも、セキュリティ強度が高い制御方式です。「Mandatory access control」の頭文字を取ってMACとも呼ばれます。システム管理者や担当者など、決められた人が制御ルールを定めます。

つまり、任意アクセス制御のように、ユーザー自身が勝手にアクセス許可を変えることはできません。ファイルを作成した一般社員自身が、「このファイルはうちのチームのみで共有しよう」といったルール設定はできないわけです。変更できるのは、システム管理者など決められた人のみです。

逆に言えば、機密情報を取り扱う際は、この強制アクセス制御の活用が強く推奨されます。この制御方式を使えば、機密情報の編集を防止するだけでなく、閲覧自体を拒否することも可能だからです。強制アクセス制御は、任意アクセス制御よりはるかに自由が制限される分、セキュリティ強度は高くなるでしょう。

役割ベースアクセス制御(RBAC)

役割ベースアクセス制御(Role-based access control)は、任意と強制アクセスの中間に位置する制御方式です。役割(権限)ごとに、アクセス範囲や利用できる機能に制限をかけています。「アクセス制御の基本機能」で説明した認可が、とても活用されている制御方式と言えるでしょう。

各ユーザーは役割ごとに振り分けられており、その役割で許可されている範囲でしかアクセスや機能の利用ができません。たとえば、ある会社の社内ポータルサイトがあったとしましょう。

以下のような役割とそれに応じた機能が想定できます。

- 経理:社員全員の給与情報や勤怠情報にアクセス可能

- 役員:役員のみが閲覧できる機密情報にアクセス可能

- 一般社員:自分の勤怠管理や給与情報、その他全社員が閲覧できる情報のみアクセス可能

上記はあくまで例ですが、このように役割によって閲覧できる情報の範囲が異なります。こうした役割ごとにアクセス許可を振り分けられるのが、役割ベースアクセス制御の特徴です。

ちなみに、この方式は何も社内だけではありません。通販サイトなどであっても、一般ユーザーは自分の購入履歴や個人情報しか確認できませんよね。しかし、そのサイトを運営している会社や管理者は、全ユーザーの情報を閲覧できます。これもまさに、役割によって制御範囲を変えている例の1つです。

属性ベースアクセス制御(ABAC)

属性ベースアクセス制御は英語で「Attribute-based access control」と言い、略してABACと呼ばれます。この制御方式は、先ほどの役割ベースアクセス制御と近い方式と言えるでしょう。属性ベースアクセス制御は、文字通り属性によってアクセス制御をおこないます。主な属性の内容は以下の通りです。

- アクセス元のIPアドレス

- 部門

- 役職

- 時間

よくある例としては、社内ネットワークからのみアクセスできるようにする形です。

これはIPアドレスという属性をもとに、アクセス許可を判断しています。

また、特定の時間によってアクセス許可を振り分けるパターンもあります。たとえば、あるサイトにアクセスできるのは10時〜17時まで。それ以外の時間はアクセスできないといった制御ですね。

役割ベースは「設定した役割ごと」の制御でしたが、属性ベースは「IPアドレスや時間などの属性」をもとに、さらに細かくアクセス制御ができます。

ただし、細かく制御される分、情報を入手する側になった時に、若干アクセスしづらくなる、という難点もあります。

アイデンティティベースアクセス制御 (IBAC)

アイデンティティベースアクセス制御(Identity-based access control)は、第一段階でアクセス要求者の認証を行い、第二段階でアクセス対象になる物が格納されているシステムのアクセス制御リストを用いてアクセス制御を行う方法です。

第一段階のアクセス要求者(ユーザー)の認証は、基本機能のところで説明したのでお分かりでしょう。

第二段階の「アクセス制御リスト」とは、あるデータや情報に対して、誰からのどんなアクセスであれば許可するかを、列挙してまとめたものです。

ここに列挙してあるものであればアクセスの許可をするし、列挙してないものであれば拒否します。

アクセスを許可するかどうかを、ユーザによって判断するのが第一段階。次に、そのアクセスの種類によって許可するかどうかをさらに絞りこんだのが第二段階。この二段階でアクセス制御を行うのが、アイデンティティベースアクセス制御です。

以上、ここまでがアクセス制御方式の種類についてでした。ここまでで、アクセス制御に関する知識と理解は相当深まったでしょう。

ただ、知識と理解があっただけでは、セキュリティ強化の実現にはほど遠いです。そこでここからは、アクセス制御を強化できるお勧めのツールをご紹介することにしましょう。

おすすめアクセス制御ツールリスト

アクセス制御ソフト大企業向け3選

ここまでのお話で、アクセス制御については十分におわかりいただけたかと思います。しかし、一番求めているものは、簡単にアクセス制御できる方法ですよね。そこでここからは、おすすめのアクセス制御ソフトを紹介します。

まずは大企業向けのアクセス制御ソフト3選からです。

各製品の特徴をお話します。

Sophos XG Firewall

大企業向け最後の製品は、イギリスのセキュリティソフトおよびハード製品の開発会社であるソフォスが提供する「Sophos XG Firewall」です。

Sophos XG Firewallの特徴は、この製品1台でオールインワンのセキュリティ保護ができること。アクセス制御はもちろん、IDSやWAFの機能にスパム対策まで、さまざまなセキュリティ対策が可能です。加えて、無料で利用可能なVPNアカウントも発行できます。

そのため、テレワークへ移行するにあたって、安全なネットワーク環境を構築できるでしょう。また、導入形式は多様で、ソフトウェア型から仮想型・クラウド型まで幅広く対応。アクセス制御に留まらず、トータルでセキュリティ対策をおこないたい企業にはおすすめの製品と言えます。

| 会社名 | ソフォス |

|---|---|

| 公式製品Webサイト | https://www.sophos.com/ja-jp/products/next-gen-firewall.aspx |

| 主な機能 |

|

| 料金 | 個別見積もり |

Cisco Identity Services Engine

「Cisco Identity Services Engine」は、アメリカに本社を置く世界最大級のコンピューターネットワーク機器開発会社シスコの製品です。

認証・認可・ログ記録は備え、各ユーザーの権限を簡単に管理できます。アクセス時の認証は、アクセスしてきたPCなどの端末のOS情報をもとに識別。そのため、より精度の高いアクセス制御ができるでしょう。また、社外の人や外部委託の人など、短期間だけアクセスしたい人もいますよね。そうしたときには、一時的に使用可能なゲストアカウントを払い出せます。このように、Cisco Identity Services Engineは柔軟なアクセス制御が可能なわけです。

| 会社名 | シスコシステムズ合同会社 |

|---|---|

| 公式製品Webサイト | https://www.cisco.com/c/ja_jp/products/security/identity-services-engine/index.html |

| 主な機能 |

|

| 料金 | 個別見積もり |

Microsoft Cloud App Security

次に紹介するのは、Microsoft社の「Microsoft Cloud App Security」です。

このアクセス制御ソフトは、先ほど紹介したサイトや社内ネットワークへのアクセス制御とは違います。これはアプリを管理し、制御するソフトです。

シャドウITという言葉を聞いたことがありますか?

会社ごとに、社内でさまざまなアプリやクラウドサービスを使用していますよね。しかし、社内全体でどのようなアプリが使われているか、完全に把握・統一できている会社ばかりではありません。

その結果、部署によって独自にアプリを使ってしまっていることがあります。そうした会社側が把握できていないアプリやクラウドサービスのことを、シャドウITと呼びます。このシャドウITですが、把握できていないゆえにどのような危険があるかわかりません。中には、開発者不明の怪しいアプリが紛れている可能性もあるでしょう。

このような社内にあるシャドウITを全て管理し、適切に制御してくれるのがMicrosoft Cloud App Securityです。この製品は、会社内にあるシャドウITを検出して評価します。その評価に応じてアクセス制御を設定できるため、セキュリティの向上につながります。部署も人数も多い、大企業向けのセキュリテイ製品と言えるでしょう。

| 会社名 | 日本マイクロソフト株式会社 |

|---|---|

| 公式製品Webサイト | https://www.microsoft.com/ja-jp/microsoft-365/enterprise-mobility-security/cloud-app-security |

| 主な機能 |

|

| 料金 | 個別見積もり |

以上が、大企業向けのアクセス制御製品の紹介でした。次は、中小企業向けの製品を見ていきましょう。

アクセス制御ソフト中小企業向け3選

先ほどは大企業向けのアクセス制御ソフトを紹介しました。次は中小企業向けのソフトです。

以下の3製品を順番に見ていきましょう。

- Basic IPCC

- MVISION Cloud

- 特権ID管理ソリューション SecureCube Access Check

先ほどと同様に、各製品の特徴をお話していきます。

Basic IPCC

中小企業向け最初のソフトは、株式会社ベーシックの「Basic IPCC」です。

Basic IPCCは、とてもシンプルなアクセス制御ソフトとなっています。主な機能は、ネットワーク制御とエリア制御の2つ。ネットワーク制御は、接続元のネットワークをBasic IPCCが判断し、不正な接続をシャットアウトしてくれます。たとえば、社内のLANやVPNのみアクセスを許可し、公衆無線LANといったその他ネットワークからのアクセスを拒否。

エリア制御は、工場や会社など文字通り指定したエリアからの接続のみを許可する仕組みです。特定の場所からの接続しかできないため、外部からの不正アクセスを防止し、セキュリティ強度を高められるわけです。料金は1ライセンスあたり、「月額440円〜」とリーズナブルな点も特徴的。

低コストかつシンプルなアクセス制御ソフトを導入したい企業は、Basic IPCCを検討してみてください。

| 会社名 | 株式会社ベーシック |

|---|---|

| 公式製品Webサイト | https://www.basic.co.jp/basic-security/detail/ipcc.html |

| 主な機能 |

|

| 料金 | 1ライセンスあたり:月額440円(税込)〜

(最低利用ライセンス:10ライセンス) 初期費用:220,000円(税込)〜 ※詳しくは要問い合せ |

MVISION Cloud

次に紹介するのは「MVISION Cloud」。アンチウイルスソフトで有名なマカフィーの製品です。

人工知能を活用したシステムで、各アプリの制御と監視をおこなってくれます。また、内部脅威への対応に強く、社員など内部ユーザーによる機密情報の流出や不正行為も検出。加えて、全てのユーザーと管理者の操作履歴など収集し、保存する機能も備えています。これにより、万一セキュリティ事故が起きた際も、証跡が残せるような体制となっているわけです。

テレワーク移行を検討中の企業は、やはり各社員のセキュリティ面が心配になりますよね。故意または事故によって、内部からの情報流出が発生してしまうかもしれません。ですので、内部のセキュリティ対策を強化したい会社は、マカフィーのMVISION Cloudを検討してみましょう。

| 会社名 | マカフィー株式会社 |

|---|---|

| 公式製品Webサイト | https://www.mcafee.com/enterprise/ja-jp/products/mvision-cloud.html |

| 主な機能 |

|

| 料金 | 個別見積もり |

特権ID管理ソリューション SecureCube Access Check

中小企業向けの最後のおすすめソフトは、NRIセキュアの「特権ID管理ソリューション SecureCube Access Check」です。

セキュリティ製品から診断まで各種サービスを手掛ける、NRIセキュアの特権ID管理の支援サービス。特権IDとはいわゆる管理者など、そのサイトやネットワークでもっとも強い役割・権限のことを指します。SecureCube Access Checkは、その管理者権限をサポートしてくれるわけです。

具体的には、

- 個人のID・パスワード管理

- アクセス制御

- ログ取得・保管

など、会社内部のアクセス制御やログ管理などの監査業務を支援してくれます。また、SaaS型のため、短期間かつ低コストで導入も可能。管理対象のシステム数に応じてプランが分かれているため、社員数がそれほど多くない中小企業でも導入しやすいでしょう。

| 会社名 | NRIセキュアテクノロジーズ株式会社 |

|---|---|

| 公式製品Webサイト | https://www.nri-secure.co.jp/service/solution/accesscheck |

| 主な機能 |

|

| 料金 | 以下の要素に基づいて個別見積もり

|

中小企業向けのアクセス制御ソフトは以上の通りです。いかがでしたか? 自社に合ったソフトは見つかりましたでしょうか。

もしどれにしたら良いか悩んでいるのであれば、次で紹介する選ぶ際の注意点を参考にしてみてください。

アクセス制御ソフトを選ぶ際の注意点

おすすめのアクセス制御ソフトを紹介したところで、最後にソフトを選ぶ際の注意点をお話します。どのソフトが良いか悩んでいる企業は、ここで紹介する注意点をもとに検討してみましょう。

- 性能

- 動作の軽さ

- 価格・インストール台数

- 具体的に運用可能か

それぞれ詳しく見ていきましょう。

性能

まずは性能です。すでに紹介した製品からもわかる通り、製品ごとに特徴が違います。シンプルなアクセス制御機能の製品があれば、アプリの管理・制御に特化したものも。一方で制御だけに留まらず、その他のセキュリティ機能を備えた製品などもありました。

各製品の性能は異なりますので、まずは自分たちの会社が求めるものを整理しましょう。「テレワークに向けて、社内ネットワークのセキュリティを強化したい」「アクセス制御と合わせて、会社全体のセキュリティ対策を向上させたい」

このように、会社ごとにアクセス制御ソフトを導入する目的は違うはず。目的がわかれば、自ずと自社に合った製品がどのようなものかわかるでしょう。ですので、まずはアクセス制御ソフトを導入する目的や求める機能を整理しましょう。その上で、各製品の特徴や性能を調べることが大切です。

動作の軽さ

次にポイントになるのは動作の軽さです。オンプレミス型でもクラウド型でも、導入によって社内のネットワークやサイトなどに何らかの影響が出る可能性があります。たとえば、サイトの表示時間に影響が出たり、社内ネットワークへのアクセスが重くなったりなど。こうした影響は、どうしても資料請求などだけでは見えてこないでしょう。

ですので、導入を検討している製品があれば、まずは運営会社に問い合わせてみてください。

導入することで、アクセスやネットワーク環境の動作にどれくらい影響が出るのか、しっかり確認しておきましょう。せっかく導入しても、ネットワークの動作が重くなって作業能率が落ちては元も子もありません。

価格・インストール台数

次に価格やインストール台数です。アクセス制御ソフトは、そのほとんどが個別見積もりとなっています。なので、ソフトを検討する際は必ず複数社から見積もりを取ってください。そうしなければ、適正な価格感や製品の特徴と合わせた費用対効果がわからないからです。

見積もりを取ることで、各製品の導入に掛かる費用が具体的にわかります。セキュリティに当てられる予算や求める機能と照らし合わせ、どれが最適な製品か判断できるでしょう。

また、個別見積もりの際は、導入先のユーザーやPCの数も影響してきます。社員数が多く、管理するPCの端末が多いほど、費用も高くなりがちです。事前に管理が必要なユーザー数を把握しておくと、スムーズに話を進められるでしょう。

具体的に運用可能か

先ほどまでの3つの要素を踏まえた上で、最後は具体的に運用可能かがポイントです。アクセス制御は各種設定や条件を定めれば、基本的には制御ソフトが自動で管理してくれます。

とはいえ、事前準備や社内に適した条件設定は、自分たちでおこなわければなりません。もちろん運営会社のサポートは受けられるでしょう。しかし、サポートを受ける前提でも、きちんと導入・運用をできるかが重要です。

「お願いすれば上手いことやってくれるでしょ?」などと思っていたら、まず間違いなくソフトを持て余してしまいます。制御ソフトを導入したところで、どう活かしたら良いかわからず無駄なコストを払うことになりかねません。ですので、セキュリティ製品を導入するからには、明確な目的と意志を持って対応しましょう。

運営会社に導入までの流れや運用時の注意点をしっかり聞き、きちんと活用していけるかを確かめてください。そうして選んだ製品であれば、きっとあなたの会社の役に立ってくれるはずです。

まとめ

ここまで、アクセス制御についてお話してきました。

ここ最近はリモートワークが増えてきたこともあって、社内のネットワークや内部統制を気にしている会社も多いでしょう。そんな会社を助けてれくるのがアクセス制御ソフトです。いくら人の手でログを監視したり、ルールを決めたりしても限界はあります。故意ではないにしても、何らかの事故によって社員のPCから情報が漏れてしまう可能性はあるでしょう。

だからこそ、アクセス制御ソフトなどを導入して、仕組みで解決することが大切。この記事で紹介したソフトや注意点をもとに、あなたの会社に最適な製品を探してみてください。

よくある質問

アクセス制御にはいくつか種類がありますが、自社でどの種類の制御を使うのが適切でしょうか?

まず、何をもって「適切」とするかにもよります。すでに説明していますが、各企業によって状況も違えば目的も違うので、セキュリティ対策も様々になってきます。

まずは、自社のセキュリティ対策の目的がどこにあるのかを明確にしましょう。

そのうえで、その目的を最も安価に実現できる製品が、あなたの会社にとってベストな製品と言えるでしょう。

いくら安価な製品でも、目的を果たすに十分な機能がなければ意味がないですし、必要以上の機能を備えており、無駄に値段が高くなってしまっても、最適とは言えないでしょう。

そしてポイントは、「比較検討すること」です。

セキュリティ対策に絶対はありませんので、あくまでも相対的な物差しを持っておく必要があります。

まずは資料請求だけでもいいので、複数の会社の製品を見てみるようにしましょう。

自社にとって最適なアクセス制御が何か、全くわからないのですが、どうすればいいでしょうか。

わからないことは、専門家に聞くのが一番です。アクセス制御に限らず、セキュリティ対策製品の営業マンは、その道のプロですから、資料請求や問い合わせなどで、ベンダーの意見を仰いでみるのがいいでしょう。

そして、ここでもポイントとなってくるのが、やはり「比較検討」です。

各ベンダーの営業マンは売り込みのプロでもありますから、彼らの話を聞いていると、目の前の営業マンが語っている製品が一番のものに思えてくるでしょう。

しかし、そうではなくて、やはり最適なものを選択するのであれば、複数の選択肢を持つ中で、客観的な目線を忘れずに判断を下すことも重要でしょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)