画像:臨床研究におけるメール誤送信による患者情報の漏えいについてより

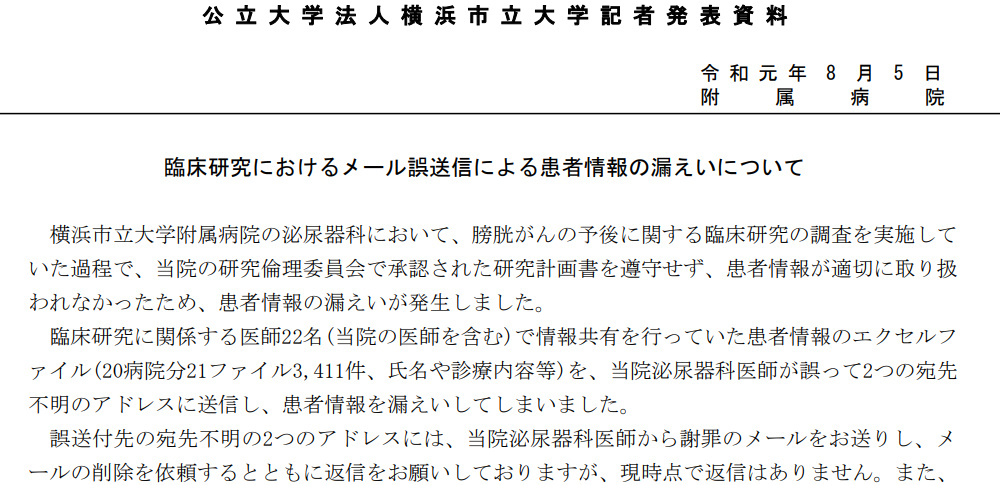

横浜市立大学付属病院は2019年8月5日、同大学の泌尿器科の医師が臨床研究に関係するメールを送付する際に、誤送信を起こしたと明らかにしました。

病院によると、医師は研究のために同院を含む20の医療機関から集められた膀胱がんの患者情報3,411件をメールに添付し、医師ら22名にこれを送信。ところが、医師はアドレス添付の際に操作ミスを起こすなどして、13件の宛先を誤ったばかりか、うち2件は、エラーが返ることなく正常に送付されたと明かしています。

事案の経緯は?

横浜市立大学付属病院によると、インシデントは2019年7月24日の21時ごろ、当該医師が送付先22件のアドレスをコピーし、学内で送信したことに起因します。

ところが、学内からのメールは正常に送信できないアドレスが多かったため、医師は個人用の端末から再度送信。個人用端末からも6アドレスほど送付できず、翌日2019年7月25日に電話で確認したところ、アドレスが間違っていたこと、医師の操作ミスにより誤った形でコピーされていたこと、が明らかになり、情報漏洩の可能性が浮上した流れです。

医師はその後、同院に報告。確認を進めたところ、22件のメールのうち正常に送付されたメールは9件に過ぎないことが判明しました。(残りの13件のうち2件はエラーも返らず正常に送信)

治療経過などセンシティブ情報に流出の可能性

横浜市立大学附属病院によると、患者情報は氏名や性別の他に、手術施行日や腫瘍状態、術後の治療などの機微情報が含まれています。対象は2010年~2014年の間に同院を含む20の医療機関で膀胱がんの手術を受けた人が対象。

詳細は下記の通りです。

| 対象 | 2010年~2014年の間に同院を含む20の医療機関で膀胱がんの手術を受けた人 |

|---|---|

| 件数 | 3,411件 |

| 流出情報の内訳 | 患者氏名、生年月日、性別、初回手術施行日、腫瘍性状、手術後の治療、再発の有無等 |

なお、同院は今回のインシデントに際して、影響を受けた19の医療機関に謝罪と説明を実施。同院の患者らに向けて、手紙を発送し問い合わせ窓口を設けるなどの対応を勧めています。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)