今やあらゆる情報はデジタル化され、常に悪意ある第三者に狙われているのが当たり前の時代。この情報社会の中で、企業は機密情報をいかに保護するかが重要な課題と言えるでしょう。

広く普及している情報保護方法の1つに、鍵暗号があります。しかし、いずれ来る量子コンピュータの実用化と開発にともなう技術発展により、「鍵暗号ではセキュリティを保てなくなる」という予想をご存知ですか?

「じゃあ、情報保護する方法はなくなってしまうのかな」と不安になる人もいるでしょう。しかし、その心配は必要ありません。秘密分散の技術なら、量子コンピュータでも破れない高いセキュリティを保証できます。

この記事は、従来の鍵暗号と秘密分散の違いについて解説。

- 秘密分散について知りたい

- どんな場面で秘密分散を使うの?

- 自社の情報保護に秘密分散を導入すべきか悩んでいる

上記のいずれかに当てはまる人は、ぜひご覧になってみてください。あなたの疑問や悩みを解決できるでしょう。

秘密分散とは

はじめに、秘密分散について解説します。秘密分散とは、情報を守るための暗号化技術の1つです。従来の鍵暗号化方式では、元情報にデータ上の鍵を用いて暗号化する手法。

しかし、鍵を盗まれたが最後、せっかく保護した情報も盗み見られてしまうリスクがありました。そうしたリスクを解決するために誕生したのが、秘密分散です。秘密分散には、リスクのもとになる鍵がそもそも存在しません。では、どのように情報を守るのでしょうか?

以下3つの手順をご覧ください。

- 元の情報を複数個に分ける(=秘密の分散)

- 分散した情報を、用途に合わせそれぞれ送信や保管などする

- 分散した情報の全てあるいは特定の数がそろうと、元の情報を復元できる

このように、元の情報を得るためには分散情報のすべてか、特定の数を集めなければいけません。そのため、たとえ1つの分散情報が第三者に渡ったとしても、情報の復元は不可能です。また、1つひとつの分散情報は無意味なデータとなっているので、1つの情報から強引に元情報を解読することもできません。

秘密分散の中でも、より一層強く情報保護できる手法がAONT(All-or-Nothing Transform)です。AONTは、元の情報を復元するには全ての分散情報を必要とします。1つでも欠けると復元不可能ですので、強固なセキュリティを期待できるでしょう。

いずれにしても、秘密分散は情報保護において非常に優れているわけです。それでは、仕組みの他に、どのような点で鍵暗号とは異なるのでしょうか?

鍵暗号と秘密分散の違い

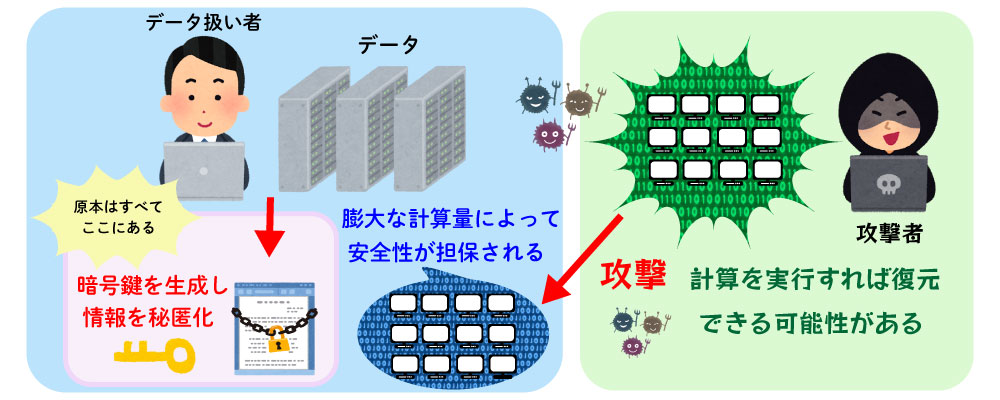

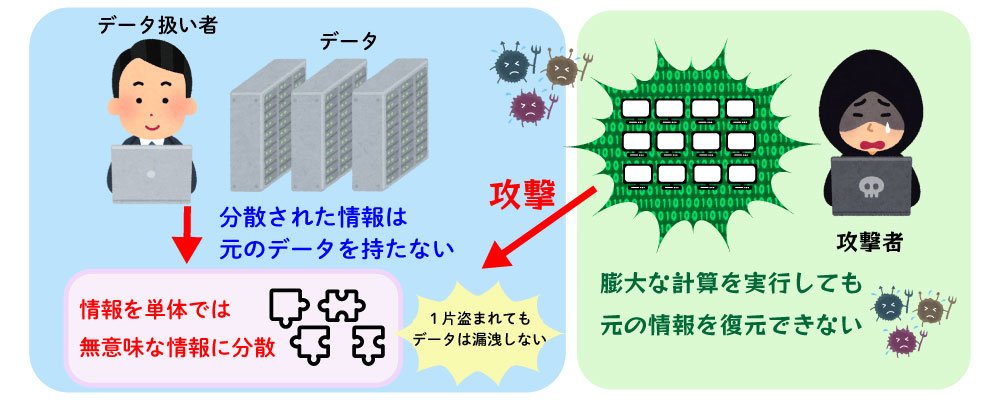

最初のお話で、秘密分散の特徴は把握できたかと思います。とはいえ、特徴だけでは鍵暗号との具体的な違いはわかりませんよね。そこで、2つの違いを以下のイラスト、表にまとめました。

鍵暗号化方式

秘密分散方式

| 安全面のリスク | 鍵の管理 | 負荷 | |

| 鍵暗号 | 多い | 必要 | 普通 |

| 秘密分散 | 少ない | 不要 | 重い |

上記3項目の詳細を、それぞれのメリットやデメリットを交えて解説します。

- 安全性

- 鍵の管理

- 負荷

順番に見ていきましょう。

安全性

秘密分散は鍵暗号よりも、セキュリティ面で高い安全性を誇ります。

鍵暗号の手法では文字通り「データ上の鍵」を使って、情報の暗号化と復元をおこないます。そのため、鍵が盗まれてしまえば、元情報も同時に盗み見られてしまうということ。つまり、鍵暗号化では、鍵自体の管理問題が発生するわけです。

また、膨大な計算処理を実行できるコンピュータがあれば、鍵を入手せずとも暗号化された元の情報を復元できます。たとえば、あなたはログインパスワードを忘れて、手当たり次第に入力したことはありませんか? 何個目かの候補がヒットして、「無事ログインできた!」という経験があるのではないでしょうか。

これと同じことが、鍵暗号では起こり得ます。もちろん、日常的なログインパスワードとは違い、もっと複雑な鍵を解析するためには、ハイスペックなコンピュータと時間が必要になります。しかし、そうした機器を揃えれば、鍵を突破される可能性はゼロではありません。

一方、データ上の鍵が存在しない秘密分散は、上記のリスクが無い点で安心して運用できます。また、情報を複数に分散するので、さらにリスクは減るでしょう。もしも分散情報の1つが漏れても無意味化されているため、元の情報が復元される心配もありません。

こうした理由を比較した結果、より安全性が高いのは秘密分散と言えるでしょう。

鍵の管理

上の説明と同様に、鍵暗号は鍵の管理問題が発生します。いかに鍵を守るか、流出しないようにするかといった問題です。鍵で暗号化する以上、こうした手間やコストは必ず存在します。

万が一、自社のPCやサーバーに不正アクセスを受けると、鍵が流出するかもしれません。その結果、重大な情報漏えいや被害につながる可能性があるため、鍵の管理は慎重におこなう必要があります。なので、鍵暗号を用いる場合、管理コストの発生は避けられません。

しかし、秘密分散ならそうした手間やコストをなくせます。秘密分散には守るべき鍵が存在しないので、管理の必要がありません。秘密分散を導入し、鍵の管理コストをなくせば、より効率的に業務にあたれるでしょう。

「共通鍵暗号方式(AES)と公開鍵暗号方式(RSA)との違い」に関して、詳しくはこちらをご覧ください。

負荷

鍵暗号と秘密分散のどちらも、コンピュータへの負荷は避けられないため、決して軽いとは言えません。しかし、両者を比較したとき、より負荷が重くないのは鍵暗号となるでしょう。

秘密分散は、元の情報を複数に分割します。そのため、分割した情報の数だけ、データの容量を圧迫します。つまり、元の情報を平文のまま保管するときよりも、サイズが大きくなってしまうわけです。

さらに、通信量も同様であるため、多数の分散情報を送る場合、長時間かかるかもしれません。

また、秘密分散の導入のため、セキュリティ製品を用いることもあるでしょう。秘密分散をおこなえる製品の中には、分散後のサイズを小さく抑えるものがあります。

たとえば、株式会社ZenmuTech (ゼンムテック)の「ZENMU for PC」なら、分散後のサイズを元の1.2倍以下に圧縮可能です。とはいえ、どんな製品を使っても、元のサイズより大きくなることは避けられません。

鍵暗号は元の情報を分割しないので、このように元の情報以上にストレージを圧迫されるケースは無いでしょう。ただし、元情報のサイズによっては、暗号生成の膨大な計算時にCPUへ重い負荷がかかる場合があります。

ですが、計算の早いハイブリッド暗号といった各種鍵暗号の方法を用いれば、その点もカバーできるでしょう。ちなみに、ハイブリッド暗号とは、鍵暗号の手法の1つのことです。優れた安全性と処理速度を兼ね備えているので、セキュリティレベルを落とさず、CPUの負荷を軽くできます。

秘密分散と鍵暗号のどちらにしても、問題なく運用するためには充分なスペックのコンピューターを必要とします。なので、負荷に耐えられるよう、導入前に機器の性能を確認しておくことが大切です。

以上3項目が、秘密分散と鍵暗号の違いでした。それぞれの違いを見た結果、鍵暗号よりも秘密分散に優れた印象を持つ人は多いのではないでしょうか。しかし、これらの違いはあくまで秘密分散と対比した場合の相対的なものであり、鍵暗号も優れた技術であることに違いはありません。

続いて、秘密分散の実際の使用例を見ていきましょう。自社の情報保護に導入するか迷っている人は、参考にしてみてください。

秘密分散の使用例

これまで、秘密分散の特徴や鍵暗号との違いを解説しました。高いセキュリティ能力がある秘密分散を、さっそく自社に導入しようと決めた人もいるのではないでしょうか。

一方で、もっと具体的な使用例を見てから決めたい人もいますよね。秘密分散の使用例については、沖電気工業株式会社の「秘密分散法の概要」が参考になります。以下に、資料から抜粋してまとめた使用例を記載しました。ご覧ください。

| 秘密分散の利用方法 | メリット | |

| 1.暗号化ライブラリ | 暗号化ライブラリ内で作成する共通鍵暗号の鍵の保管。 | 鍵暗号の鍵情報を秘密分散で暗号化するので、「鍵にリスクが集中する」デメリットをカバーできる。 |

| 2.データ配送 | 元の情報(データ)を複数に分割し、それぞれの経路で配送。

例:電子メールとUSBメモリとクラウドに情報を分散。 |

1つの配送経路で情報が漏れても、1つの分散情報だけでは元の情報を復元できないため、情報漏えいしない。 |

| 3.データ保護 | 機密情報や重要ファイルを複数のデバイス(異なるパソコン同士やUSBメモリなど)に分散して保持。 | 1つのデバイスを盗難されても元の情報は復元できないので、情報漏えいしない。 |

| 4.セキュアファイルサーバ | セキュアファイルサーバ上のファイルを分散して保持。 | ファイルサーバ上のデータは、秘密分散により無意味化される。そのため、サーバ上のデータを盗まれても、元の情報は復元されない。 |

| 5.バックアップ | バックアップデータを分散して保管。 | 機密情報を複数の遠隔地で安全に保管できる。 |

(出典:沖電気工業株式会社「秘密分散法の概要」)

以上のように、秘密分散は鍵暗号に劣らず、さまざまな場面で応用できます。また、鍵暗号をあわせて使えば、より堅牢なセキュリティを実現できるでしょう。

ここまで、秘密分散の特徴と使用例を確認していただけたかと思います。しかし、優れているはずの秘密分散は、鍵暗号と比べると、導入している企業は多くありません。なぜなら、これまでは鍵暗号だけで充分に情報を守れていたからです。

では、ここ数年で秘密分散が急速に認知され、導入をすすめられるようになった背景には、何があるのでしょうか。

なぜ秘密分散を必要とするのか?

秘密分散は、1979年にアディ・シャミア博士により考案されました。シャミア博士は、公開鍵暗号の1つであるRSA暗号の生みの親でもあります。そのため、秘密分散は当初、公開鍵暗号の秘密鍵を安全に伝達・保管するために開発されました。安全性の高さから、他の用途にも拡がっていきます。

しかし、秘密分散が国際標準化機構(ISO)の標準技術に初めて採択されたのは2017年10月のこと。NTTが開発した秘密分散技術が採択されました。秘密分散の開発から標準化まで、およそ40年もの隔絶があります。

なぜ、最近になって世界的に必要性を叫ばれ、私たちの耳にも届くようになったのでしょうか。こうした疑問を、3つの理由に分けてお答えしました。

- 量子コンピュータの実用化と技術発展

- 急速なテレワークの普及

- 災害に強いデータ分散保管

それぞれ具体的にお話します。

量子コンピュータの実用化と技術発展

量子コンピュータとは、量子力学をもとに演算処理をおこない、現在のスーパーコンピュータを遥かに上回る性能を持つとされるコンピュータのこと。現段階では実用化されておらず、あくまで理論上の話です。

しかし、いずれ量子コンピュータが実現されれば、鍵暗号は簡単に破られると危惧されています。量子コンピュータの圧倒的な演算能力を用いれば、データ上の鍵をあっという間に解析されてしまうからです。

「でも、まだ実用化されていないなら大丈夫でしょ」

「そもそも本当に実現できるの?」

こんな風に思う人もいるかもしれません。ところが、量子コンピュータは2035年頃に実現すると予想されています。加えて、2018年にアメリカでは「国家量子イニシアチブ法」に大統領署名がなされ、量子コンピュータの開発に5年間で12.5億ドル(約1兆3000億円)も投資する計画が立てられました。

アメリカのこうした動きに他国も追随し、開発速度はますます加速していくでしょう。いつ技術革新が起きて、実用化が前倒しされてもおかしくありません。

さらに、情報技術は日々発展しており、コンピュータ性能も向上しています。量子コンピュータ時代の到来を前に、汎用的な機器で容易く暗号解読される日が来ないとも言い切れません。

こうした背景から、「情報にかけた鍵を解読されてしまうなら、最初から鍵を用いなければ良い」との原理で作られた秘密分散が、関心を集めているわけです。秘密分散にはそもそも「コンピュータの演算で解読される鍵」が存在しないので、量子コンピュータが実用化されても機密情報を守り抜けます。

情報技術の発展は私たちの生活に恩恵をもたらしますが、同時に情報管理の脅威ともなり得ます。技術の発展に合わせて、情報を守る手法も進化させていく必要があるでしょう。

急速なテレワークの普及

新型コロナウイルスの影響により、テレワークを採用する企業が増えました。少しさかのぼって、2019年の働き方改革の一環でテレワークを推奨されことも記憶に新しいですよね。こうしたテレワークの普及も、秘密分散をすすめられる理由の1つです。

テレワークは諸経費の削減や社員の自由な時間の確保など、多くのメリットがあります。しかし、情報保護の観点から言えばリスクが高まるでしょう。

会社から貸与されたパソコンには、たくさんの重要情報が詰まっています。社員の数だけ貸与したパソコンそのものが、機密情報と言えるわけです。

テレワークのためにパソコンを社外に持ち出すと、盗難や紛失のリスクが発生します。万が一、悪意ある第三者に渡れば、パソコンに保存されていた機密情報が筒抜けになるでしょう。

こうした事態を防ぐのが秘密分散です。秘密分散は「情報は漏れるもの」という前提で設計されています。たとえパソコン本体を盗まれても、保存してあるデータは分散した情報の1つに過ぎません。分散情報の1つが漏れても元情報は復元できないため、パソコンを社外に持ち出す際のリスクは低くなるでしょう。

VPNの導入やセキュリティソフトの強化など、「情報を漏らさない」対策は多岐にわたります。その上で「情報が漏れた後」の対策に秘密分散を用いれば、さらに強固な情報保護を実現できるでしょう。

災害に強いデータ分散保管

秘密分散は、災害時のデータ復旧にも役立ちます。ここで、秘密分散のデータ復元方法をおさらいしましょう。秘密分散は元の情報を複数に分散し、復元するときは分散情報のすべてか、特定の数を必要とします。

つまり、特定の数を揃えれば復元可能な設定の場合、1つのデータを消失しても残りのデータで復元できるわけです。データ消失時、秘密分散のこの特徴が活躍します。

秘密分散を用いたあらゆる情報は、複数に分けて異なるデバイスやクラウド、サーバーに保管されます。仮に本社やバックアップ先が災害に合ってデータが消失しても、他の媒体に保管されている残りのデータで復旧できるでしょう。また、復元処理の計算や手順は単純であるため、素早く復旧できます。

データ復旧に秘密分散を用いた例に、NICTや高知工科大などにより開発された、電子カルテ保管・交換システムを挙げましょう。このシステムは、災害時の医療データを迅速に復元させることを目的の1つとしています。

2019年におこなわれた実証実験では、医療データの復元に最長でたった9秒しか要しませんでした。あらかじめ分散データを各所に保管している点と、簡単な復元処理により素早いデータ復元が実現できたわけです。

地震や台風、豪雪など災害の多い日本にある企業は、災害を想定したデータ消失対策も必要とされます。秘密分散は、企業の災害対策に欠かせない存在と言えるでしょう。

以上3項目にわたり、秘密分散の必要性を解説しました。「情報は漏れるもの」として設計されたからこそ、量子コンピュータでも破れない情報保護システムを維持できるのでしょう。

それでは、いざ秘密分散により分割された1つの情報が漏れたとき、法律上の扱いはどうなるのでしょうか? 個人情報の扱いに責任を負う企業には、1番重要な事項かもしれません。

個人情報保護法における秘密分散の扱い

個人情報保護法が公布されたのは2003年のこと。少し古い法律に感じますが、IT産業の発展とともに改正を重ねています。時代に合わせて変化する個人情報保護法において、ここでは秘密分散の扱いについて見ていきましょう。

まず、個人情報漏えい時のリスクを確認しましょう。情報漏えいした企業が個人情報保護法違反に当たると判断されると、国から指導や是正勧告を受けます。これにも従わない場合、懲役または罰金刑が科せられます。民事では損害賠償責任を負い、企業の信用低下や多額のシステム復旧・改善費用が発生するでしょう。

では、秘密分散により分散した情報が漏えいした場合でも、上記のような事態を招くのでしょうか? 総務省の「パーソナルデータの利用・流通に関する研究会」は、秘密分散を適用したデータの漏えいについて、1つの見解を出しています。平成25年6月の報告書を抜粋してまとめると、以下のような内容です。

「秘密分散を適用したデータが漏えいしても、元の個人情報を復元できない数であれば、実質的影響はないものとして捉える」

つまり、たとえ情報が流出しても、個人情報漏えいには当てはまりません。なぜなら、元の情報を復元するためには、分散データを全てまたは特定の数が必要だからです。1つひとつの分散データは無意味化されているので、どんなに計算処理しようと1つのデータから復元はできません。

ただし、あくまで「流出したデータが元の情報を復元できない数」である点に注意が必要です。全ての分散データや、復元できる特定の数が流出した場合は、個人情報漏えいに当てはまります。秘密分散したデータだからと安心せず、セキュリティ強化に努めましょう。

まとめ

ここまで、秘密分散についてお話してきました。解説した通り、秘密分散には以下3つの特徴や必要性があります。

- 秘密分散とは、データ上の鍵を使わずに情報を守る技術のこと

- 秘密分散は今後の技術発展や災害時のデータ復旧にも対応可能

- 「情報は漏れるもの」と前提して設計されているため、情報漏えい時のリスク回避も期待できる

秘密分散は、日夜発展を続けるデジタル社会に対応できる情報保護技術です。情報漏えいを防ぐだけでなく、情報が漏れても問題ない手段があれば、セキュリティ強度はより高まるでしょう。「もっと確実に機密情報を守りたい」と考える人は、ぜひこの機会に秘密分散の導入を検討してみてください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)