Webサイトにログインする際、ページを遷移してもログイン状態が維持される仕組みに疑問を持ったことはありませんか。実は、この利便性を支えているのが「セッションID」です。

本記事では、セッションIDがなぜ不可欠なのかというWebの根本的な仕組みから、最新のセキュリティ脅威、そして管理者として実施すべきセッション管理のベストプラクティスまでを包括的に解説します。

この記事の目次

セッションとは何か?HTTPの仕組みから学ぶ基礎知識

セッションIDを理解するには、まずWeb通信の基本原則である「HTTP(HyperText Transfer Protocol)」の特性を知る必要があります。

Web通信における「ステートレス(状態を持たない)」の特性

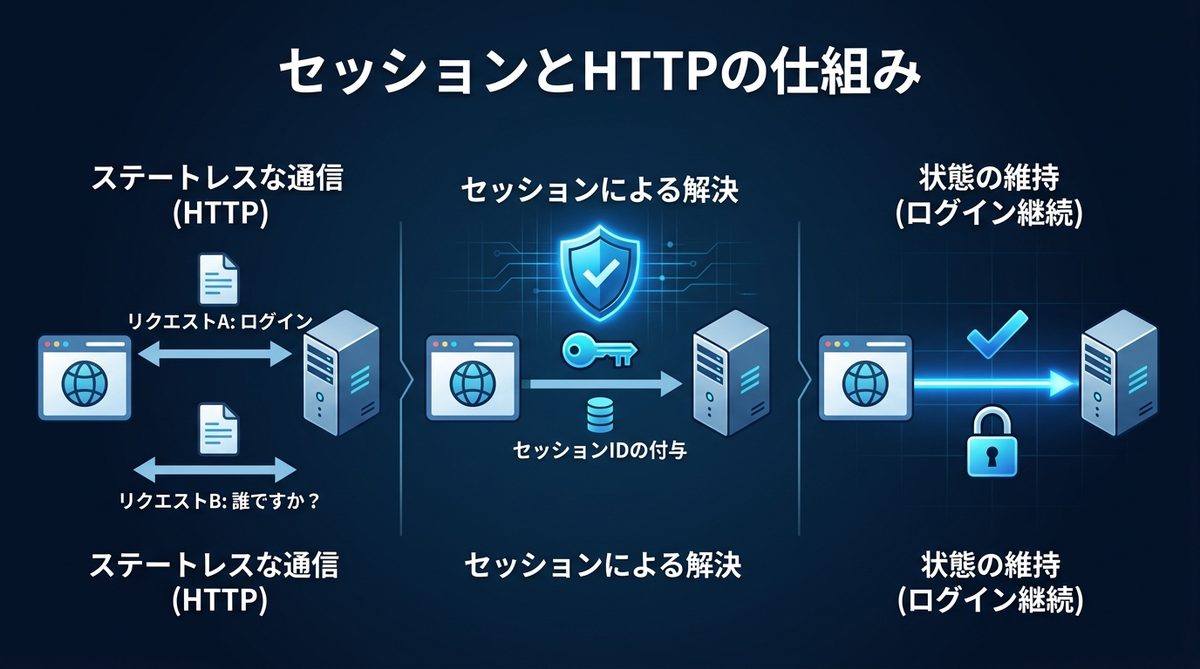

HTTPというプロトコル(通信規約)には、「ステートレス(状態を保持しない)」という大きな特徴があります。これは、サーバーとブラウザの通信が、毎回「初対面」として処理される仕組みです。

- リクエストA: 「ログイン情報を送ります」(サーバー:誰だかわからないが認証する)

- リクエストB: 「マイページを表示して」(サーバー:あなたは誰ですか?ログイン状態は知りません)

このように、HTTP単体では「連続した通信」を関連付けることができません。毎回ユーザー認証を行うのは現実的ではないため、これを解決する仕組みが必要となります。

状態を維持するために必要な「セッション」の概念

このステートレスなHTTPで「ログイン状態」を維持するために導入されたのが「セッション」です。セッションとは、特定のユーザーがサイトを訪れてから離脱するまでの一連の通信を一つのまとまりとして扱う技術を指します。

サーバー側で一時的に保存された情報と、ブラウザ側に渡された識別子(セッションID)を照合することで、サーバーは「このリクエストは先ほどログインしたAさんからのものだ」と認識できるのです。

セッションIDの役割と通信の仕組み

セッションIDは、いわばWebサイトにおける「通行証」のような役割を果たします。具体的にどのように通信が行われているのかを見ていきましょう。

セッションIDの発行からログアウトまでのシーケンス図解

以下は、ユーザーがログインしてからセッションが破棄されるまでの標準的な流れです。

- ログイン要求: ユーザーがID/PWを入力して送信。

- ID発行: サーバーが正当性を確認し、一意の「セッションID」を生成してメモリー上に保存。

- レスポンス: サーバーはHTTPヘッダーを通じて、ブラウザへ「セッションID」を渡す。

- 保存・継続: ブラウザは受け取ったIDをCookie(クッキー)に保存し、以降のアクセス時に自動で送信。

- ログアウト: ユーザーがログアウトボタンを押すか、タイムアウト時間が経過すると、サーバー上のセッションデータが破棄される。

Cookieを用いたセッションIDの保存と受け渡し

セッションIDの受け渡しには、主に「Cookie」というブラウザ側の保存領域が使用されます。サーバーから送られてきたセッションIDは、ブラウザのCookieに自動的に記録されます。以後、ユーザーが別ページに移動するたびに、ブラウザは「私にはこのIDが割り当てられています」とサーバーに自動通知し、ログイン状態を維持し続けるのです。

セッション管理のライフサイクルとベストプラクティス

不適切なセッション管理は、重大なセキュリティ事故に直結します。以下のライフサイクルを厳守した設計が求められます。

発行・再生成・破棄の重要性

| 項目 | 対策内容 |

|---|---|

| 発行 | 予測不可能な推測困難な長い文字列を使用する |

| 再生成 | ログイン成功時に必ず古いIDを破棄し、新しいIDを発行する |

| タイムアウト | 一定時間操作がない場合、自動的にセッションを無効化する |

| 破棄 | ログアウト時にサーバー・クライアント両方のデータを確実に削除する |

特に「ログイン時のID再生成」は重要です。これを怠ると、攻撃者が事前に入手したIDをそのまま利用できる隙を与えてしまいます。

セキュアなCookie属性(HttpOnly, Secure, SameSite)の設定

Cookieの属性を適切に設定することで、ブラウザレベルでの防御を強化できます。

- HttpOnly: JavaScriptからのアクセスを禁止し、クロスサイトスクリプティング(XSS)によるID盗用を防ぐ。

- Secure: 暗号化されたHTTPS通信でのみCookieを送信するように制限する。

- SameSite: 外部サイトからの悪意あるリクエストによるCookie送信(CSRF)を防ぐための設定。

セッションIDが狙われる攻撃手法:ハイジャックと固定化

セッション管理に不備があると、攻撃者は「本人になりすます」ことが可能になります。

セッションハイジャックとセッション固定化攻撃の仕組み

- セッションハイジャック: 通信を盗聴したり、Cookieを何らかの手段で盗み出したりして、被害者の有効なセッションIDを悪用する攻撃です。

- セッション固定化攻撃: 攻撃者が用意した有効なセッションIDを被害者に強制的に使用させ、被害者がログインした後にそのIDを乗っ取る攻撃です。

両攻撃の脅威度と被害内容の違い

どちらの攻撃も最終的には「不正ログイン状態」を作り出します。これにより、以下の被害が発生するリスクがあります。

- 個人情報や顧客データの漏洩

- 登録情報の改ざんや勝手な購入手続き

- 管理者権限の奪取によるサイト全体の改ざん

【2026年最新】Webアプリケーションにおける最新のセキュリティ対策

現代のWeb開発において、セッション管理は「個別の実装」から「フレームワークによる自動保護」へとシフトしています。

OWASP指標に基づくセッション管理の強化策

Webセキュリティの世界的権威であるOWASP(Open Web Application Security Project)は、セッション管理においても以下の指針を推奨しています。

- フレームワークが提供するセッション管理機能を使用する(独自実装は脆弱性の温床になるため避ける)。

- パスワード変更時にもセッションを強制的に再生成する。

- セッションIDの有効期限を適切に短く設定する。

クラウド環境におけるID管理の変化と注意点

クラウドサービス(SalesforceやAWS等)では、従来のセッションIDベースの管理に加え、OAuth 2.0やOpenID Connectといった「トークンベース認証」が主流となっています。これらはセッションIDよりも安全性が高く、権限の細かい制御が可能です。開発・運用担当者は、古いセッション管理手法に固執せず、モダンな認証アーキテクチャへの移行を検討すべきです。

まとめ

セッションIDは、ユーザーの利便性とセキュリティを両立させるための不可欠な仕組みですが、その取り扱いを一歩間違えれば、なりすましという致命的なセキュリティリスクを招きます。

本記事で紹介した「Cookie属性の設定」「ログイン後のID再生成」「フレームワーク標準機能の活用」といったベストプラクティスを、今すぐ自社のシステムで実施してください。強固なセッション管理こそが、信頼されるWebサービスを構築するための第一歩です。まずは現在の認証実装のセキュリティチェックから始めてみましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)