PCやサーバーの動作が突然重くなったり、見覚えのない警告が表示されたりして、「トロイの木馬に感染したのではないか」と不安を感じていませんか。

本記事では、トロイの木馬に特有の症状を危険度別に解説し、IT担当者や管理者が必要な初動対応を即座に判断できるよう、感染チェックリストを網羅しました。

本記事では、感染の確認手順から緊急時の駆除方法、再発防止策までを詳しく解説します。

この記事の目次

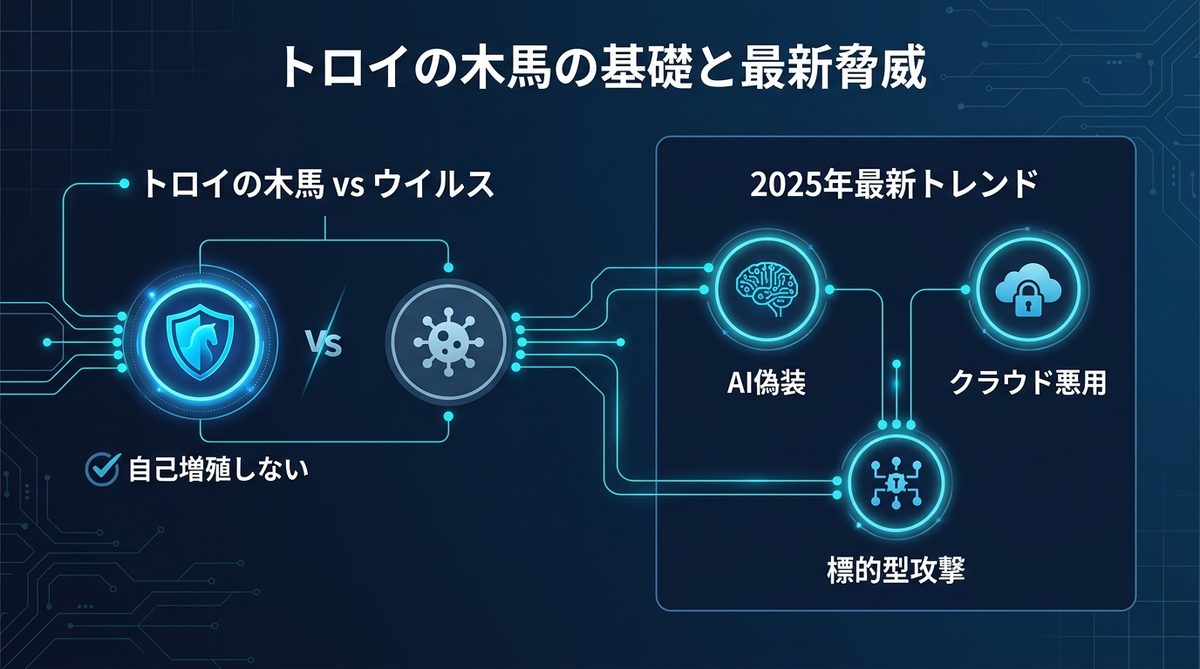

【基礎知識】トロイの木馬とは?ウイルスとの違いと最新脅威

トロイの木馬の定義とウイルスの決定的な違いを解説

「トロイの木馬」は、有用なソフトウェアを装ってユーザーを欺き、デバイス内に侵入するマルウェア(悪意のあるソフトウェア)の一種です。

ウイルスとの決定的な違いは、「自己増殖能力の有無」です。ウイルスは他のプログラムに寄生して増殖しますが、トロイの木馬は自ら増殖せず、あたかも無害なプログラムのように振る舞いながら、裏で攻撃者の命令を実行します。

2026年最新トレンド:AI・クラウド悪用による高度化された手口

2026年現在の攻撃は、以下のように高度化しています。

- AIによる偽装: 生成AIを活用し、本物と見分けがつかないフィッシングメールや偽のソフトウェアを作成。

- クラウドストレージの悪用: 信頼性の高いクラウドサービスにトロイの木馬をホスティングし、セキュリティソフトの検知をすり抜ける。

- 標的型攻撃への転用: 不特定多数ではなく、特定の企業の管理者権限を奪取するために緻密に設計されたバックドア(侵入経路)が仕込まれます。

【要確認】トロイの木馬に感染した時の症状10選【危険度別】

トロイの木馬は「静かに潜伏する」ものですが、端末上で異常なサインが現れることもあります。

動作が重い・強制終了などのシステム異常と「偽警告」の見分け方

| 症状 | 危険度 | 特徴 |

|---|---|---|

| PCの動作が異常に重い | 中 | CPUやメモリを過剰に占有する |

| 頻繁なフリーズ・強制終了 | 中 | システムファイルが改ざんされている可能性 |

| ブラウザの「偽警告」ポップアップ | 高 | 実際には感染していないが、不要なソフトを誘導する詐欺 |

「偽警告」との見分け方: ブラウザ上に表示される「ウイルスに感染しています」という警告が、セキュリティソフトからの通知ではなく、Webブラウザのポップアップであれば、それは典型的な詐欺です。安易に記載された電話番号への連絡やソフトのインストールを行わないでください。

情報窃取・勝手な通信など、バックグラウンドで行われる不審な挙動リスト

- 勝手にブラウザのホームページが変更される

- 許可していないソフトが自動的に起動する

- 覚えのない通信が発生し、ネットワーク帯域を消費する

- ファイルやフォルダが勝手に暗号化・削除される

- Webカメラやマイクが勝手に動作する(ランプ点灯)

- ログインパスワードやクレジットカード情報が盗まれる

- 自身の端末から他の端末へスパムメールが送信される

5分でできる!感染の有無を確認するセルフチェックリスト

Windows標準機能を使ったプロセスの特定方法

以下の手順で、不審な挙動がないか確認してください。

- タスクマネージャー(Ctrl+Shift+Esc): 「プロセス」タブを開き、CPUやメモリを異常に占有しているプロセスがないか確認します。

- イベントビューアー: 「Windowsログ」→「システム」から、エラーや警告が短期間に大量発生していないか確認します。

- スタートアップ確認: 「設定」から、勝手に登録された不審なアプリケーションがないかチェックします。

スマホ・Macを含むデバイス別・感染チェック手順のまとめ

- Mac: 「アクティビティモニタ」でCPU使用率の高いプロセスを監視します。

- スマートフォン(iOS/Android): 不審なアプリのインストール履歴がないか、バッテリーの異常な消耗がないかを確認します。

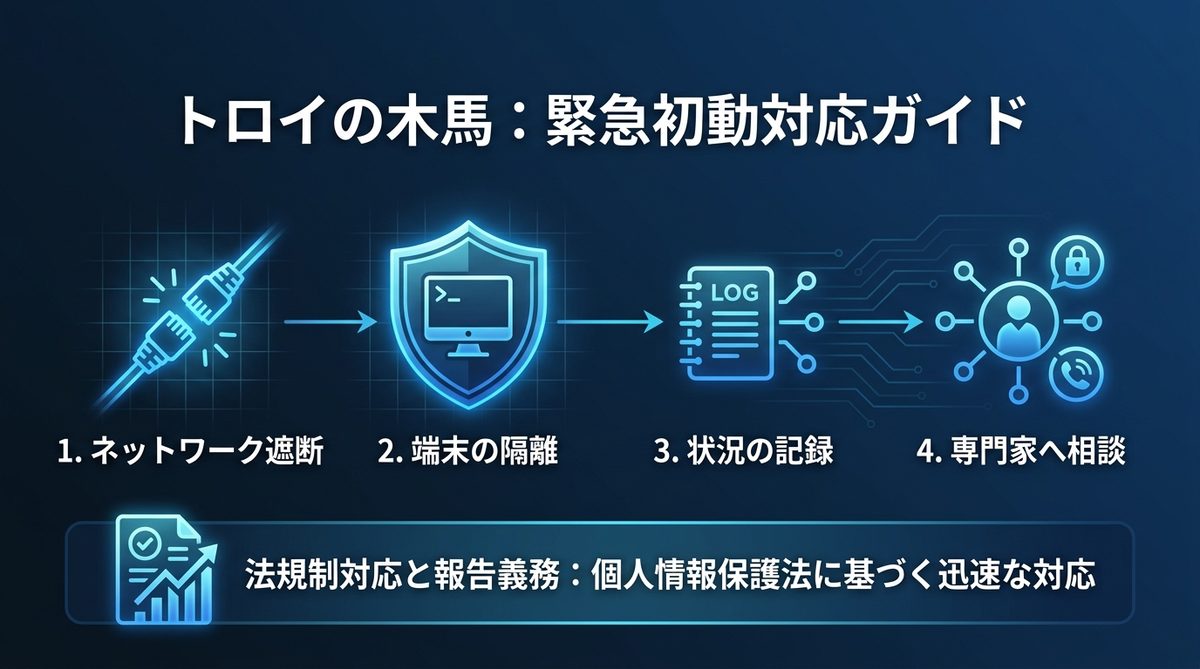

トロイの木馬に感染した?直ちに行うべき緊急初動対応

ネットワーク遮断から相談までのステップバイステップ対応手順

感染が疑われる場合は、被害の拡大を防ぐことが最優先です。

- ネットワーク切断: LANケーブルを抜く、またはWi-Fiをオフにし、外部との通信を遮断します。

- 隔離: 感染した端末を他のネットワークから切り離し、USBメモリ等の接続をすべて外します。

- 状況記録: どのような挙動があったか、いつ発生したかをログとして記録します。

- 専門家へ相談: 組織の場合は、即座にセキュリティ担当者へ報告し、IPA(独立行政法人情報処理推進機構)の相談窓口等へ連絡します。

IT担当者必見:個人情報漏洩時の報告義務と法規制対応の重要性

個人情報が含まれる端末が感染した場合、改正個人情報保護法に基づき、個人情報保護委員会への報告と本人への通知が必要となる可能性があります。対応を怠ると法的な責任を問われるため、マニュアルに沿った迅速な報告フローが不可欠です。

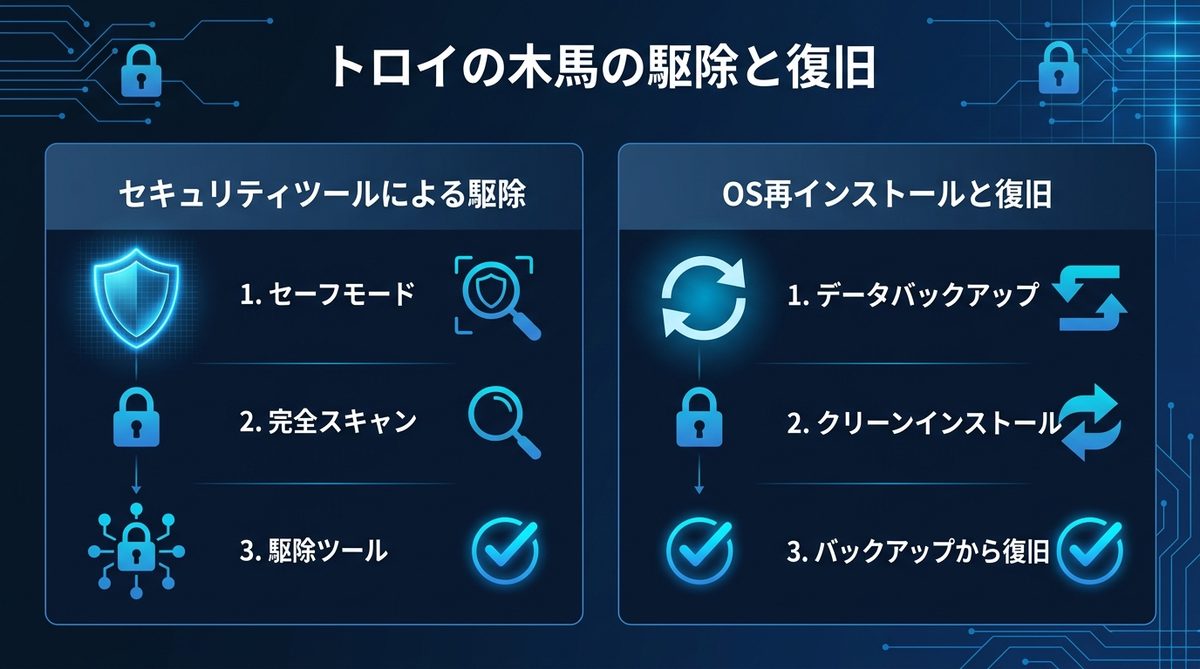

トロイの木馬を駆除・復旧させるための具体的な手法

最新セキュリティツールによるスキャンとセーフモードの活用法

- セーフモードでの起動: 最小限のドライバで起動し、マルウェアの活動を抑止します。

- 完全スキャン: 更新済みのウイルス対策ソフトを用いて、OS全体をフルスキャンします。

- 駆除ツールの活用: 公式サイトから提供されている信頼できるツールを使用してスキャンを実行します。

駆除が不可能な場合のOS再インストールとバックアップからの復旧判断基準

悪意のあるコードがカーネル(OSの中核)領域に深く侵入している場合、完全な駆除は極めて困難です。この場合、以下の手順を強く推奨します。

- データのバックアップ: 必要な重要データのみを抽出(マルウェアを含まないことを慎重に確認)。

- OSのクリーンインストール: ストレージを初期化し、OSを再インストールします。

- 復旧: 感染前の安全な時点のバックアップからデータを書き戻します。

トロイの木馬の感染を防ぐ!最新のセキュリティ予防策

多要素認証(MFA)の導入とOS・ソフトウェアの脆弱性管理

- 多要素認証(MFA): 万が一ID・パスワードが盗まれても、侵入を防ぐ最後の砦となります。

- 脆弱性管理: OSやアプリケーションを常に最新の状態にアップデートし、既知の脆弱性(セキュリティ上の弱点)を塞ぎます。

不審なメール・リンクを開かないための組織的なセキュリティ教育

メールの添付ファイルやリンクから感染するケースが依然として最多です。従業員への定期的なフィッシング訓練を実施し、不審なメールに触れない組織文化を構築しましょう。

トロイの木馬の脅威は、日々進化し続けています。今回紹介した症状やチェック手順を参考に、少しでも異常を感じたら迅速にネットワークを遮断し、専門チームへの相談を行う体制を整えておくことが被害を最小限に抑える鍵となります。

今すぐ組織内のPCで不審なプロセスが動いていないか、改めてスキャンを実行し、セキュリティ設定の見直しを行ってください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)