日々の運用の中で「ブラウザ上に突然エラーが表示され、解決のためにコピー&ペーストを求められた」といった経験はありませんか。その操作こそが、組織のネットワークを崩壊させる「ClickFix(クリックフィックス)」攻撃の入り口である可能性があります。

本記事では、ClickFixおよび派生するFileFix攻撃の仕組みを解明し、IT担当者が今すぐ導入すべき具体的な技術的・組織的防御ロードマップを解説します。

この記事の目次

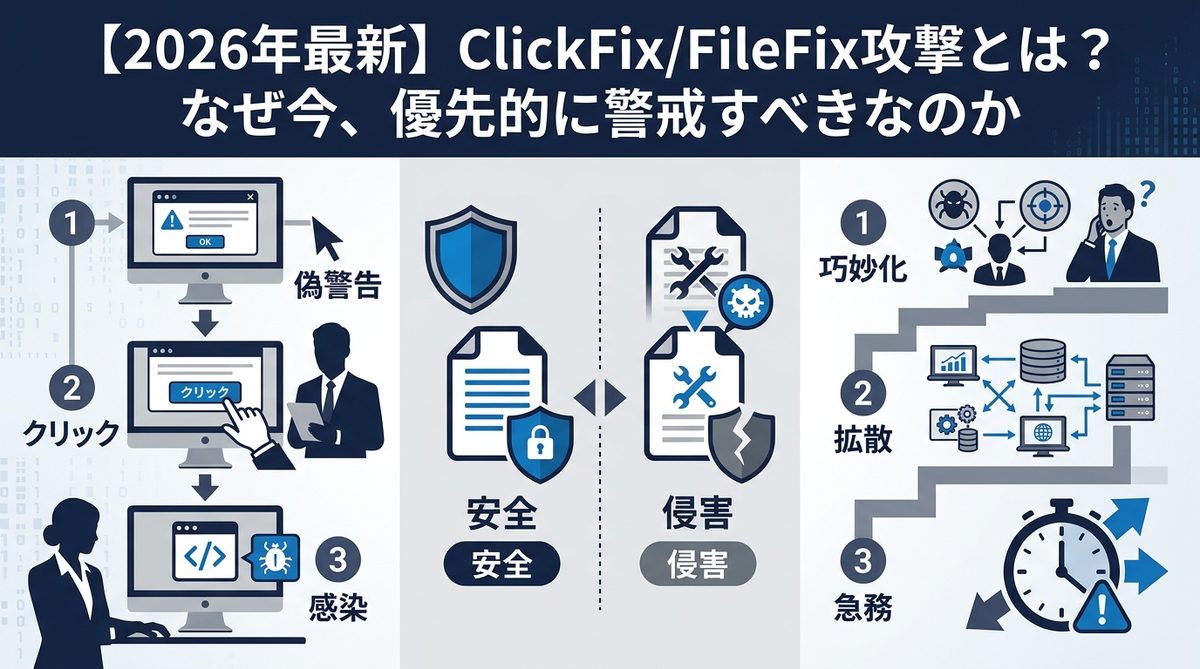

【2026年最新】ClickFix/FileFix攻撃とは?なぜ今、優先的に警戒すべきなのか

ClickFixの定義と、ソーシャルエンジニアリング+LotL攻撃のメカニズム

ClickFixとは、Webサイト閲覧中に偽のエラーメッセージを表示し、ユーザーに特定のコマンドをコピー&ペースト(コピペ)させることでマルウェアを感染させるソーシャルエンジニアリング攻撃です。最大の特徴は、LotL(Living off the Land:環境寄生型攻撃)手法を用いている点にあります。OS標準のPowerShellなどのツールを悪用するため、従来のシグネチャベース(既知のウイルス定義に基づく)の検知をすり抜けることが可能です。

エクスプローラーを悪用する「FileFix」の脅威と新たな侵入経路

FileFixは、ClickFixの進化系ともいえる手法です。Windowsのエクスプローラーを悪用し、ユーザーに表示させた指示通りにファイル操作を行わせることで、正規のシステムプロセスを隠れ蓑にしてバックドアを設置します。単なるブラウザ上の警告にとどまらず、OSの機能そのものを攻撃の武器に変えるため、感染後の追跡が非常に困難です。

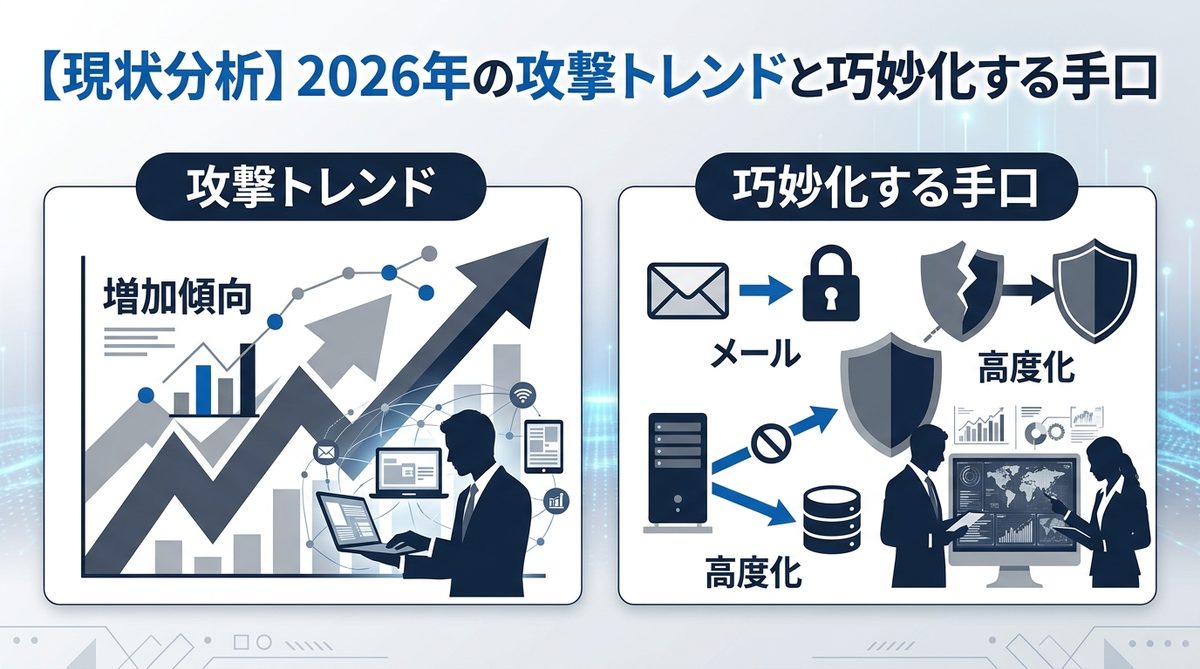

【現状分析】2026年の攻撃トレンドと巧妙化する手口

StealCやLumma等のインフォスティーラーによる情報窃取の現状

現在、ClickFixの背後ではStealCやLummaといった「インフォスティーラー(情報窃取マルウェア)」が暗躍しています。これらは感染端末からブラウザのCookieや保存されたパスワード、暗号資産ウォレットの情報を瞬時に窃取します。特に2026年現在は、クラウドサービスへの不正ログインの踏み台としてこれらの情報が闇市場で高値で取引されています。

マルバタイジングから偽CAPTCHAまで、ユーザーを騙す最新の誘導シナリオ

攻撃者は巧妙な心理的トリックを駆使します。

* 偽のCAPTCHA: 「人間であることを確認してください」と偽り、コマンド実行を促す。

* 偽のブラウザアップデート: 「セキュリティを修正するために推奨」と表示し、実行ファイルをダウンロードさせる。

* マルバタイジング: 検索エンジン広告を悪用し、正規サイトに見せかけた攻撃サイトへ誘導する。

Windows環境を標的としたOS標準機能(PowerShell/cmd)の悪用実態

攻撃の最終段階では、必ずPowerShellやcmd.exeが呼び出されます。これらは管理者が日常的に使用するツールであるため、無制限に許可されている環境では、攻撃コードの実行が完全に正当な操作として埋没してしまいます。

【技術的対策】多層防御を構築する実践ロードマップ

EDR/XDR導入の選定指標とMDR活用による監視体制の強化

従来のウイルス対策ソフト(EPP)だけではLotL攻撃を防げません。EDR(エンドポイントでの検知と対応)やXDR(より広範な領域のデータ分析)の導入が必須です。

| 選定指標 | 理由 |

|---|---|

| EDR/XDR対応 | 実行プロセスを時系列で追跡するため |

| 専門家の分析力 | 誤検知の排除と異常検知の精度向上のため |

| 24時間監視 | 攻撃は深夜・休日に行われることが多いため |

MDR(マネージド・ディテクション・アンド・レスポンス:外部委託の監視運用)を活用することで、高度なセキュリティ専門家が貴社のインフラを常時監視し、不審なコマンド実行を遮断します。

PowerShellログ監視(Script Block/Module Logging)の詳細設定手順

PowerShellの悪用を防ぐには、以下のポリシーをグループポリシー(GPO)で有効化します。

1. 「PowerShell スクリプト ブロック ログの有効化」を有効にする

2. 「PowerShell モジュール ログの有効化」を有効にする

これにより、実行された全てのスクリプト内容がイベントログとして残り、SIEM(セキュリティ情報イベント管理)やEDRでの分析が可能になります。

グループポリシーを活用した不要な実行制限とゼロトラスト認証の導入

不要なPowerShellの使用を制限し、実行ポリシーを「AllSigned(署名済みスクリプトのみ許可)」に設定します。また、社内リソースへのアクセスには「条件付きアクセス」を適用し、多要素認証(MFA)を必須とすることで、仮に認証情報が盗まれても被害を最小化します。

【組織的・人的対策】「人」を最後の砦にする管理体制

フィッシングシミュレーションを用いた「見抜く力」の向上サイクル

定期的にClickFixを模したフィッシングシミュレーションを実施しましょう。ポイントは「失敗したユーザーを罰する」のではなく、「どのような手口に騙されやすいか」というデータを収集し、教育内容を改善し続けるサイクルを回すことです。

不審な挙動を即座に報告させるための報告フローと社内ルールの策定

「間違えてクリックしてしまった」という報告が遅れることが最大の被害拡大要因です。匿名で即座に報告できるチャットチャンネルや報告フォームを整備し、報告者に対する非難を禁止する企業文化を醸成してください。

経営層を説得するためのNIST CSF/サイバーセキュリティ経営ガイドライン活用術

予算獲得の際は、NIST CSF(サイバーセキュリティフレームワーク)を参照し、「識別」「防御」「検知」「対応」「復旧」の5つの機能領域で自社の現状を評価します。特に「経営ガイドライン」に基づき、サイバー攻撃が事業継続に与える損害を具体的な金額で提示することが説得の鍵となります。

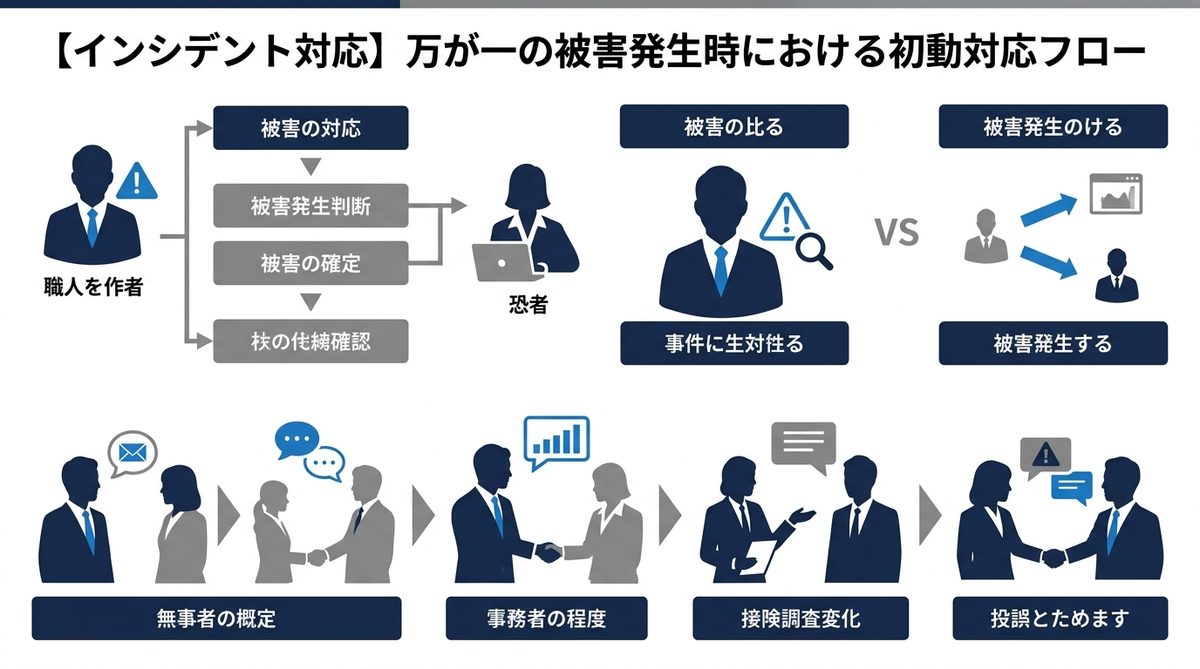

【インシデント対応】万が一の被害発生時における初動対応フロー

感染疑い時の隔離・証拠保全とCSIRT/専門機関への連絡プロセス

感染を疑った際は、即座にネットワークから端末を物理的または論理的に隔離します。ただし、電源を切るとメモリ上の情報が消滅するため、まずはプロセスを停止した上で証拠保全を行ってください。同時に、社内のCSIRT(緊急対応チーム)や専門のセキュリティベンダーへ報告するフローを徹底します。

被害状況の可視化と復旧計画の策定:事業継続に向けた優先順位付け

被害発生後は「どの情報が漏洩したか」「どのシステムが影響を受けているか」を可視化し、事業継続への影響度が高いシステムから復旧計画を立てます。このプロセスにおいて、バックアップの完全性確認が極めて重要です。

ClickFixおよびFileFixは、巧妙なソーシャルエンジニアリングとOSの標準機能を組み合わせた、現代において警戒すべき攻撃です。技術的な多層防御と、組織的な教育・対応フローの両輪を強化することで、被害を未然に防ぐことが可能です。

まずは貴社の現在のPowerShellログ設定を確認し、強固な防御体制の第一歩を踏み出しましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)