近年、情報の価値は非常に高いものとなりました。企業では顧客の個人情報やマイナンバーなどを含む社員の情報、社外秘の情報など、多くの情報を守る必要があります。インターネットが発展するなかで、私たちの大切な情報を狙う攻撃手法も高度化しており、重要な情報を守るための対策が必要不可欠です。

今までも情報漏えいを防ぐためのシステムは多く存在していましたが、「データそのもの」に着目して情報を守るシステムが「DLP(Data Loss Prevention)」です。今回は、DLPの概要や仕組み、メリットとあわせて、従来のシステムやIT資産管理との違いについて解説します。

DLP(Data Loss Prevention)とは

DLPは情報漏えいを防ぐことを目的とするセキュリティツール、システムです。従来のシステムと異なり、データそのものを監視して情報漏えいを防ぐため、高い効果が期待できます。

DLPは特定のデータの持ち出しやコピーを検知し、自動的にブロックすることが可能です。機密情報の特徴をDLPに与えることで、判別も自動的に行えるようになります。

従来のシステム・情報漏えい対策は、”ユーザーを監視すること”で対策してきました。しかし、最も多く使われるユーザーIDとパスワードを用いたユーザー認証では、正規のユーザーによる情報漏えいを防ぐことはできません。また、操作ログの取得により、ユーザーの行動を監視することも可能ですが、ログの量やアラートの量が非常に多く、運用の負荷が大きくなる問題もありました。

DLPではユーザーではなく、データそのものを監視することで、正規ユーザーによる情報漏えいまで防ぐことができます。また、特定のデータのみを監視するため、無用なログやアラートを減らすことができ、運用負荷を軽減できるのです。

DLPの仕組み

DLPは「データそのもの」を監視するシステムですが、具体的にどのような仕組みなのでしょうか。DLPは大きく分けると「キーワードや正規表現」と「フィンガープリント」などによってデータを判別しています。それぞれについて一つずつ見ていきましょう。

キーワードや正規表現

特定のキーワードや、正規表現によって指定したキーワードに該当するデータを判別する方法です。こちらの仕組みは昔から利用されていたものですが、住所や電話番号・クレジットカード番号などの特定のキーワードに対しては効果てきめんです。

しかし、特定のキーワードの種類は非常に豊富であり、全てを登録しようとすると非常に手間がかかります。そこで、次に紹介するフィンガープリントと合わせて利用される場面が多くなります。

フィンガープリント

フィンガープリントは「指紋」のことであり、DLPでは「データの指紋」を登録することで、データを判別可能です。特定のデータのフィンガープリントを登録することで、関連するデータまで判別できるようになります。

たとえば、特定の文書データのフィンガープリントを登録した場合、文書データの一部を改変しても、キーワード構成や文書構造などの特徴によってデータを判別するのです。データの中身の類似性から、機密データかどうかを判別することができるようになります。

そのため、特定のデータから派生した類似のファイルやフォルダなども判別できるようになり、登録や管理の手間を省きながら判別の精度を高めることが可能です。

DLPのメリット

DLPは情報漏えいを防ぐためのシステムですが、導入することで具体的に次に挙げるようなメリットを得られます。

特定の機密情報のみを保護

キーワードや正規表現、フィンガープリントによって特定のデータ(機密情報)を登録することで、機密情報のみを保護することができます。私たちが普段取り扱う情報の量は非常に多く、すべてを監視していては本当に重要なデータの監視が行えません。また、登録や管理の手間が非常にかかることになります。

DLPは本当に重要なデータとなる機密情報のみを保護することで、登録や管理の手間を大幅に減らし、重要なデータを保護することが可能なのです。

ヒューマンエラーによる情報漏えいを防ぐ

従来のユーザー監視による情報漏えいでは、正規のユーザーによる情報漏えいを防げません。たとえば、メールの添付ファイルを間違えてしまい、機密情報を外部に送信してしまった、という情報漏えい事例を聞いたことがあるのではないでしょうか。このような情報漏えいを防ぐことができなかったのです。

しかし、DLPはデータを判別して保護するため、ヒューマンエラーによって機密情報を外部に送信しようとした場合にアラートを表示したり、データ送信をブロックしたりすることで、情報漏えいを防げます。

リアルタイムに不正を検知できる

情報漏えい対策として、操作ログを取得して監視することもあります。しかし、この方法では情報漏えいが起こった後にしか検知できません。しかし、DLPでは機密情報となるデータを持ち出される際に、リアルタイムで検知・管理者へ通知することが可能です。

操作ログの監視は、日常的行うことで情報漏えいを未然に防ぐための対策として活かすことは可能ですが、DLPは直接的に情報漏えいを防ぐ手段として活用できます。

ユーザーの負担・コスト削減

極端なことをいえば、すべてのデータを持ち出す際に一つずつ人の目でチェックすれば、情報漏えいは防げるでしょう。しかし、私たちが普段取り扱うデータの量は非常に多く、チェックする側もされる側も多大な負担がかかることになります。

セキュリティとユーザビリティはトレードオフの関係にあるといえ、生産性を損なわずにセキュリティを強固にする手段を模索しなければなりません。その点DLPは、フィンガープリントなどによって特定のデータを判別してチェックすることができるため、生産性を損なわずにセキュリティを強固にすることが可能です。

ユーザーの負担だけでなく、管理者側の登録や管理の手間も軽減できるため、運用コストの削減にも繋がります。

DLPとIT資産管理の違い

情報漏えい対策のためのツールとして「IT資産管理ツール」が挙げられることは多いものですが、DLPとの違いを知りたいという方もいるのではないでしょうか。結論からいえば、それぞれは導入する目的が異なり、情報漏えい対策としてどちらかのツールを導入していれば良い、というわけではありません。

IT資産管理ツールは、コンプライアンスの強化とセキュリティ対策を目的に、企業内のハードウェアやソフトウェアなどのIT資産を管理するためのツールです。基本的にはユーザーの操作を監視し、ルール違反がないかをチェックするためのツールとなります。

対して、DLPはデータそのものを監視し、特定データの持ち出しや送信などを防ぐためのツール・システムとなります。

| IT資産管理 | DLP | |

|---|---|---|

| 目的 | コンプライアンス、セキュリティ対策を目的にユーザー操作を監視 | 特定データの持ち出しや送信などを防ぐ目的でデータそのものを監視 |

| 特徴 | ・ユーザーのコンプライアンス違反を防ぐ ・IT資産情報の収集 ・未アップデート端末の検知 ・不許可端末の検知 など |

・ヒューマンエラーによる情報漏えい防止 ・機密情報の判別 ・内部犯による情報漏えい防止 ・生産性とセキュリティ対策の両立 など |

情報漏えい対策としては、DLPの導入が効果的です。しかし、情報漏えいだけでなく、企業のセキュリティ対策全般としては、IT資産管理ツールとの併用が必要でしょう。

IT資産管理ツールとDLPは、それぞれ目的が異なるものであり、どちらかだけでセキュリティ対策ができるものではない、ということを覚えておいてください。

まとめ

DLPは情報漏えいを防ぐ目的で用いられるツール・システムです。従来のユーザー監視による対策ではなく、「データそのもの」を監視することで情報漏えいを防ぎます。

キーワードや正規表現、フィンガープリントを用いて、特定のデータ(機密情報)を判別することが可能です。フィンガープリントを用いれば、機密情報に関連するファイルやフォルダまで判別できるため、運用や管理のコスト削減にも繋がります。

DLPを導入することでさまざまなメリットが得られますが、情報漏えいを防ぐだけでなく、生産性を維持しながらセキュリティを強固にできる点が最も大きなメリットといえるでしょう。

情報漏えい対策として、IT資産管理ツールと一緒に語られることの多いDLPですが、それぞれに導入する目的が異なります。どちらか一つだけを導入するのではなく、目的や用途を把握してセキュリティ対策を行いましょう。

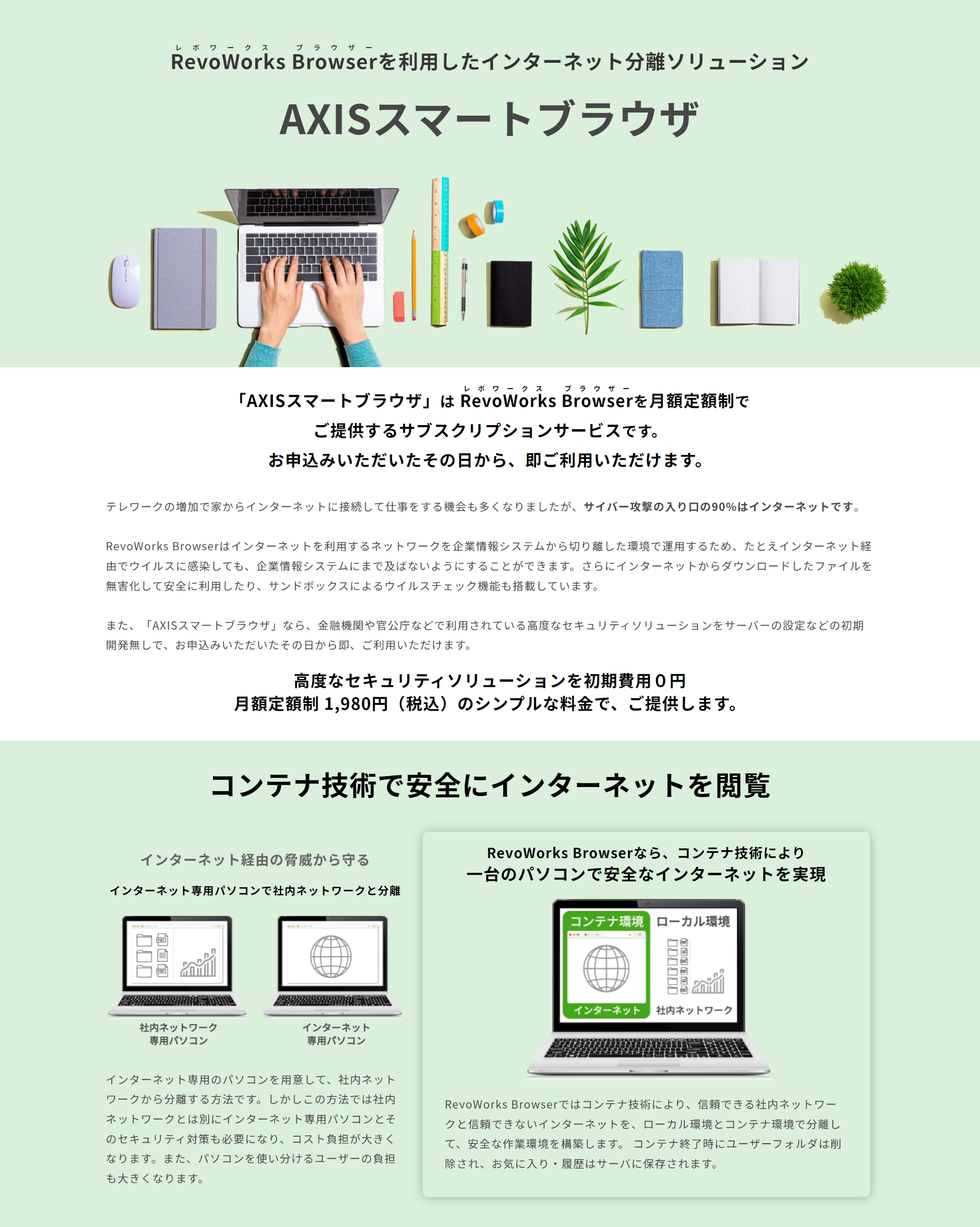

ブラウザを隔離して、サイバー攻撃から企業情報を守る!

ブラウザを隔離して、サイバー攻撃から企業情報を守る!インターネット分離は官公庁や金融機関で広く利用されている高度なセキュリティソリューションです。「AXISスマートブラウザ」は、サイバー攻撃の入り口になるブラウザ(Firefox、Chrome、 Edge)を企業情報システムから切り離した環境で運用するため、たとえインターネット経由でウイルスに感染しても、企業情報システムにまで及ばないようにすることができます。

初期費用0円月額定額制 1,980円(税込)のシンプルな料金で、お申込みいただいたその日から即、ご利用いただけます。

AXISスマートブラウザの詳細はこちらから

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)