企業活動において、日々大量に届くスパムメールや、Webサイトを汚染するSEOスパムは、業務効率の低下だけでなく重大なセキュリティリスクを招く大きな課題です。本記事では、進化を続けるスパムの手口を紐解き、IT担当者が今すぐ実践すべき多層防御の構築手順を解説します。

この記事の目次

【基礎】スパムとは?現代の広義の定義と広がる脅威範囲

スパムの語源と本来の意味、サイバーセキュリティにおける現代の定義

「スパム(Spam)」の語源は、缶詰のランチョンミートに由来します。かつてネット掲示板で特定の単語が連投され、掲示板が埋め尽くされた様子を「しつこい缶詰」に例えたのが始まりです。現代のサイバーセキュリティにおいて、スパムとは「不特定多数に対して無差別かつ大量に送信(または掲出)される、受信者にとって不要または悪意のある情報」と定義されます。

なぜ「スパムメール」から「デジタルスパム」へ脅威が拡大しているのか

かつてのスパムは「広告の大量送付」が主でしたが、現在は「攻撃のプラットフォーム」へと進化しました。デバイスの普及により、メールだけでなくSNS、SMS、カレンダー、さらには検索エンジンまでが攻撃対象となり、単なる「迷惑」から「個人情報や金銭を盗むための入り口」へと脅威の範囲が拡大しています。

【網羅】スパムの種類と手口:メールからSNS、SEOスパムまで

メール・SMS(スミッシング)の主要手口と悪質サイト誘導のメカニズム

メールやSMSを用いた攻撃には、以下のような特徴的な手口があります。

* フィッシング: 金融機関やECサイトを装い、偽サイトでID・パスワードを盗む

* マルウェア配布: 添付ファイルやリンクから、ランサムウェア等のウイルスを送り込む

* スミッシング(SMS+フィッシング): 宅配便の不在通知や本人確認を装ったSMSで、不正アプリをインストールさせる

SNS・コメント・カレンダー招待スパムの現状と目的

SNSの普及に伴い、以下のプラットフォームも悪用されています。

* SNSスパム: ダイレクトメッセージを通じた悪質リンクの拡散

* コメントスパム: ブログやWebサイトのコメント欄を自動投稿ツールで埋め尽くし、広告サイトへ誘導する

* カレンダー招待スパム: 権限の隙を突いて、不正な予定をカレンダーに登録させ、通知をクリックさせる

【要注意】検索エンジンを汚染する「SEOスパム(ブラックハットSEO)」の仕組みと対策

SEOスパムは、検索結果の上位に不正なコンテンツを表示させる行為です。主な仕組みは以下の3つです。

1. クローキング: 検索エンジンとユーザーに異なるコンテンツを表示する

2. 隠しテキスト・隠しリンク: ユーザーに見えない文字で大量のキーワードを詰め込む

3. リンクファーム: 関連性のないサイト同士で不自然なリンクを大量に張り合う

これらはGoogle検索スパムアップデートの対象となり、サイトの評価低下やインデックス削除のリスクを伴います。

【トレンド】AI悪用と最新攻撃手法:2026年現在の脅威動向

生成AIを用いた「超パーソナライズ型スパム」の巧妙な見分け方

生成AIの活用により、スパムメールの質が激変しました。以前は「不自然な日本語」が特徴でしたが、現在は文脈に合わせて自然な文章を作成し、標的の関心事に合わせた内容を送りつけてきます。これを見分けるには「返信先のドメインの不一致」や「過度に緊急性を煽る言葉遣い」に注目する必要があります。

QRコード攻撃、DMARCすり抜けなど、最新のフィッシング被害統計と攻撃トレンド

フィッシング対策協議会の統計によると、2026年現在もフィッシング報告件数は高止まりしています。特に「QRコード攻撃(クイッシング)」は、URLを直接見せないことでゲートウェイによる検知をすり抜ける手法として急増しています。また、送信ドメイン認証の隙を突くなりすましメールも巧妙化しています。

迷惑メール白書(2022-2024)から読み解く、企業が狙われる理由

迷惑メール白書などのデータから分かる企業の脆弱性は以下の3点です。

* テレワークの定着: セキュリティ境界が曖昧になり、社外デバイスが狙われやすい

* SaaS導入の加速: クラウドサービスの認証情報を盗むことが利益に直結するため

* 人手不足: セキュリティ運用を監視する専門人材が不足しており、検知が遅れる

【法規制】企業が負う法的責任とコンプライアンス要件

特定電子メール法(オプトイン規制・表示義務)の重要ポイントと違反時のリスク

日本では「特定電子メール法」により、以下のルールが定められています。

* オプトイン規制: 事前に同意を得た相手以外に広告メールを送ってはならない

* 表示義務: 送信者の氏名、住所、拒否方法をメール内に明記しなければならない

違反した場合、総務省からの措置命令が下され、企業名が公表されるなど社会的信用の失墜を招きます。

国際的な個人情報保護規制(GDPR等)とスパムに関連する法的注意点

グローバル展開する企業は、欧州のGDPR(一般データ保護規則)にも留意が必要です。メール送信の同意プロセスに不備があると、巨額の制裁金が科されるリスクがあります。自社のスパム対策が、単なるセキュリティ問題ではなく「法的なコンプライアンス問題」であることを認識すべきです。

【対策】被害を未然に防ぐ「多層防御」の構築手順

技術的対策:ゲートウェイ、サンドボックス、送信ドメイン認証(DMARC/SPF/DKIM)の実装

以下の3つの技術を導入し、メールの信頼性を担保してください。

* SPF(送信元認証): 送信元IPアドレスを検証する

* DKIM(デジタル署名): メール改ざんを検知する

* DMARC(ポリシー設定): SPF/DKIMに失敗したメールの扱いを規定する

これらに加え、メールゲートウェイやサンドボックス(隔離環境)で未知の脅威を遮断します。

組織的対策:セキュリティポリシー策定、標的型メール訓練、最新の教育プログラム

技術だけで防げないのがヒューマンエラーです。以下の3つの対策を徹底します。

1. ポリシー策定: 添付ファイルの取り扱い規定を明確にする

2. 標的型メール訓練: 定期的な模擬攻撃を行い、従業員の警戒心を維持する

3. 教育プログラム: 最新の攻撃事例を共有し、不審なリンクをクリックしない文化を育てる

運用フロー:ログ監視、インシデントハンドリング手順、外部報告窓口の整備

運用の最適化には以下の3つが必須です。

* ログ監視: 異常な通信量を検知する監視体制の構築

* ハンドリング手順: 万が一の際の隔離・削除手順の標準化

* 報告窓口: 従業員が迷わず不審メールを報告できるチャネルの整備

【トラブル対応】万が一スパム被害に遭ってしまったら

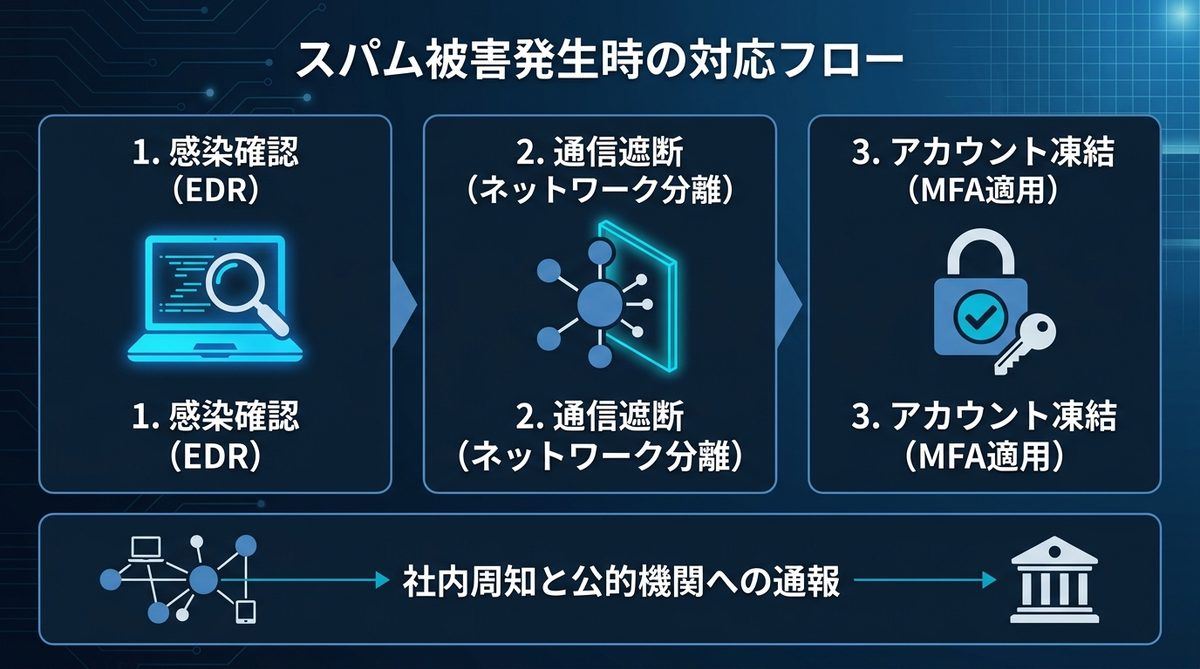

被害発生時の緊急初動フロー:感染確認、遮断、アカウント凍結手順

被害を確認した際は、即座に以下のフローを実行してください。

1. 感染確認: EDR(エンドポイント検出・応答)ツールで端末をスキャン

2. 通信遮断: 感染端末をネットワークから分離

3. アカウント凍結: 侵害されたIDのパスワードをリセットし、多要素認証(MFA)を強制適用

被害拡大を防ぐための社内周知と公的機関への通報窓口

被害の二次拡大を防ぐため、社内には「何が起きたか」を速やかに共有し、注意喚起を行ってください。また、フィッシング対策協議会やIPA(情報処理推進機構)への通報窓口を活用し、攻撃手法の情報を共有することが業界全体の防御力向上につながります。

スパム対策に関するよくある質問(FAQ)

技術的な導入に関する疑問

Q. DMARCの設定にはどのくらいの時間がかかりますか?

A. 環境によりますが、DNSの設定自体は数時間で完了します。ただし、正当なメールまで拒否されないよう、監視モードから慎重に適用範囲を広げるため、数週間から数ヶ月の運用期間を設けるのが一般的です。

組織的な対応に関する質問

Q. 従業員へのセキュリティ教育で最も効果的な方法は?

A. 講義形式よりも、実戦的な標的型メール訓練が効果的です。自分の判断が攻撃の入り口になり得ることを体験させることで、個人のセキュリティ意識を劇的に向上させることが可能です。

まとめ

スパムは単なる迷惑メールではなく、AIを駆使し、法的リスクや事業停止リスクを孕む重大なサイバー脅威へと進化しました。今回解説した対策の要点は以下の通りです。

- スパムの種類を理解し、メール、SNS、SEOといった全方位を監視対象にする

- 送信ドメイン認証(DMARC/SPF/DKIM)を導入し、技術的防御を強固にする

- AI時代の脅威に備え、従業員への教育とインシデント対応体制を常時アップデートする

貴社のセキュリティ網が最新の脅威に対応できているか、まずはメール送信の認証設定と社内のセキュリティ規定を今すぐ見直しましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)