まず、この長い名前の計画書、ご存じない方も多いかも知れません。

これは、自然災害やサイバー攻撃に等によるIT障害が、国民生活や社会経済活動に重大な影響を及ぼす事業者を「重要インフラ事業者」と位置付け、その防護を目指したものです。(ANAのシステム障害などは、記憶に新しいところですね。)

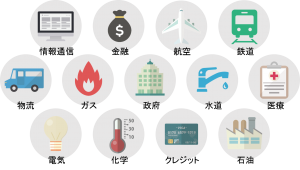

重要インフラ事業者

この「重要インフラ事業者」には、下記13の分野が現在指定されています。

- 情報通信

- 金融

- 航空

- 鉄道

- 電力

- ガス

- 政府・行政サービス

- 医療

- 水道

- 物流

- 化学

- クレジット

- 石油

確かに、この分野にサイバーテロが行われたとしたら、我々の生活に多大な影響が出ます。だからこそ、既に2000年からこの分野には、政府よりサイバーテロへの対策指示が出ています。

ですが、果たしてこの分野に対策指示を出すだけで良いのでしょうか。教育大手B社の情報漏洩が子会社からの、しかも再委託先社員によるものであったり、クラウドグループウェアSのデータをレンタルサーバ業者が消してしまったり、と、今や一事業主体のみで情報管理が完結する事は少ないでしょう。

「重要インフラ事業者」だけが対策をしても、その先も含めたサプライチェーンまで意識して対策を立てないと、穴だらけになってしまいます。

政府としての姿勢

重要インフラの外部サービス(既存の重要インフラ事業者等でない外部委託先等の周辺事業者等が提供するサービス)への依存等実態を踏まえ、サプライチェーン全体にセキュリティ関連の情報共有等の取組を拡充していく。

「重要インフラの情報セキュリティ対策に係る第三次行動計画の見直しに向けたロードマップ」

平成28年3月31日サイバーセキュリティ戦略本部第7回会合資料より引用

政府では、上記の様に取り組みの拡充を目指しています。この見直しは、平成29年3月末までに実施される予定です。

サプライチェーンマネジメントの判断基準

さて、ではここで現在の「重要インフラ事業者」の立場になって考えてみましょう。

あと1年もしないうちに、政府の指示が見直され、サプライチェーンの末端がサイバーテロに遭ったとしても、自分たちの管理責任が問われることになってきます。

しかし、情報セキュリティに於いて“100%大丈夫”なんてことはありませんよね。それでも何かあれば自分たちのせいになる。何らかの方法で客観的に“ここに委託しても大丈夫だと思った”と言い訳できるようにしておかないと、全部自分たちが悪いことになります。それじゃイヤですよね。

そこで出てくるのが「サイバーセキュリティ経営ガイドライン」です。国が出しているガイドラインですから、一つの目安になります。

サイバーセキュリティ経営ガイドライン

“サイバーセキュリティ経営ガイドラインに準拠した体制だったので、この会社に委託した”と言えれば、重要インフラ事業者の担当者も安心なのではないでしょうか。国の基準なのですから、社会的に文句言われることも少ないでしょう。

この「重要インフラ事業者」13分野からの仕事を受けている企業は、平成29年3月以降、サイバーセキュリティ経営ガイドラインへの準拠を求められることになるでしょう。残り1年もありません。中小規模事業者の多くは自力でこのガイドラインへの準拠を成し遂げることも大変です。マイナンバー導入に続き、頭の痛い取組が続きます。

次回は中小規模事業者にサイバーセキュリティ対策を指導・展開するための制度、「情報処理安全確保支援士制度」について解説します。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)