2014年11月成立、翌年1月に施行されたサイバーセキュリティ基本法において、企業が行うべき具体的計画(サイバーセキュリティ戦略)が定められました。これにより、サイバーセキュリティ対策が企業にとっての”経営責任”であることが明文化されたのです。

今回は、株式会社ISO審査登録機構が主催する「サイバーセキュリティ経営ガイドライン解説セミナー」に参加し、企業にとってのサイバーセキュリティ対策と、ガイドラインの捉え方について学んできました。

セミナー資料(2016年5月24日)ダウンロードはこちら

この記事の目次

サイバーセキュリティ経営ガイドライン策定の背景

株式会社ISO審査登録機構/星野氏

サイバーセキュリティ戦略内の取組みとして策定されたこのガイドラインは、独立行政法人情報処理推進機構IPAがベースを作成し、2015年12月に発表が行われました。

国際的に急増するサイバー攻撃や、企業内部からの故意又は過失による情報漏洩が後を絶たない昨今。このガイドラインの策定により、企業において、セキュリティは”ITの問題”ではなく”経営課題”であるとの位置付けが行われたのです。

また、現状のガイドラインでは不十分な点が多いため、2016年10月を発表予定とした解説書の作成が進められています。法案可決からガイドラインの策定、さらに解説書の作成まで、急速なスピードで国が対策を進める背景には国際的な外圧があります。

世界レベルのセキュリティを実現したい日本

日本のセキュリティ対策は世界標準に比べ20年遅れていると言われています。日本企業が行うセキュリティへの投資額は欧米諸国と比較すると75%と低く、CISO(チーフインフォメーションセキュリティオフィサー)の設置も未だ一般的ではありません。

この様な状況の中、例えば集団的自衛権により関係諸国との軍事情報のやり取りがあった場合、セキュリティ対策が甘い日本から情報が奪われ、他国に危険が及ぶ可能性があります。また、企業が保有するオンラインコンテンツに関しても、日本では取り扱いが甘く、保護要求などが多く出ているのです。

「現状の日本のセキュリティ対策では情報を渡せない」といった諸外国からの要求に対し、日本は2013年10月、サイバーセキュリティ国際連携取り組み方針を発表しました。そして今日に至るまで、急速に法整備や制度改革が進められているのです。

サイバーセキュリティ経営ガイドラインの位置付け

このガイドラインは実質、小規模事業者を除く全企業が対象となりますが、個人情報保護法やマイナンバー制度に比べ、対策を怠った際の罰則が定められていない為、楽観視される傾向があります。

しかし、対策を施さずに情報漏洩が起こってしまった場合、企業としての”経営責任”が問われます。「小さな会社だから…」「サイバー攻撃なんて受けないだろうから…」などと言った根拠のない安心は、企業を滅ぼしかねない危険な考えなのです。

2017年セキュリティ対策は全企業必須なものとなる

また、国はサイバーセキュリティ基本法や、サイバーセキュリティ経営ガイドラインが企業に浸透し、日本全体のセキュリティレベルを向上させることで、2020年の東京オリンピックにおいて「日本=安心・安全」といったアピールが出来ることを目指しています。

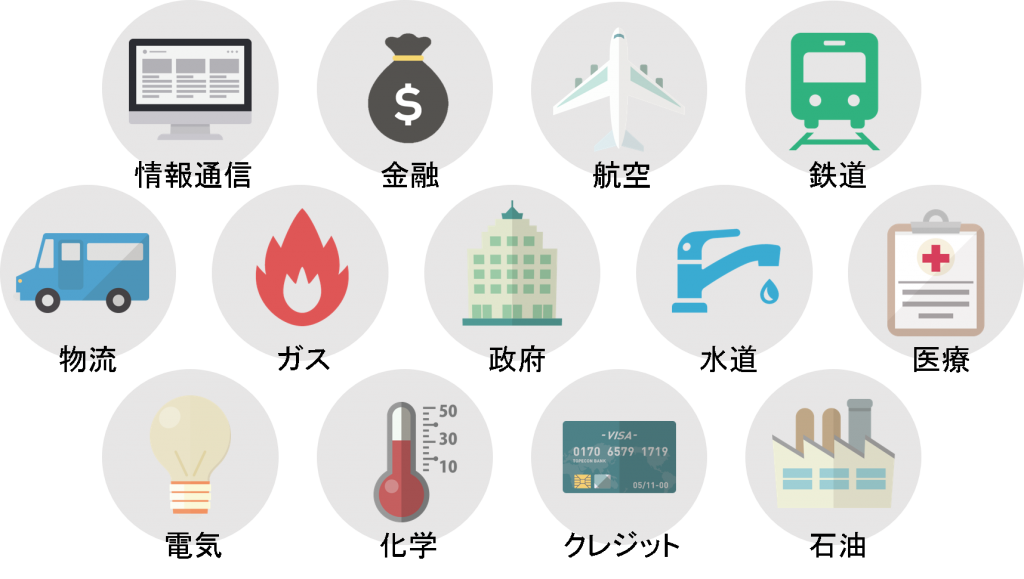

その為の中期的計画として、2017年3月に「重要インフラ13分野の第三次行動計画の見直し」が決定しているのです。対象は下記13のインフラです。

この見直しでは、大手企業だけではなく、中小企業・委託先・サプライチェーンも含めたグループ全体でのリスク対策実施が求められることが予想されます。これにより、「セキュリティ対策を施していない企業に対しては発注を行わない」といった動きも考えられます。

つまり、近い将来日本では、企業規模に関わらず一定のセキュリティ対策が必須となるのです。そして、この”一定”を決めるものがサイバーセキュリティ経営ガイドラインです。

サイバーセキュリティ経営ガイドラインの構成

サイバーセキュリティ経営ガイドラインの構成は「経営者がこれだけは必ず認識しておくべき3原則」と、「IT責任者(CISO)に指示すべき10項目」の二要素から成ります。

必ず認識しておくべき3原則

- IT活用を推進する中で、サイバーセキュリティリスクを認識し、リーダーシップによって対策を進めること

- 系列企業やサプライチェーンのビジネスパートナー、ITシステム管理の委託先を含めたセキュリティ対策を実施すること

- 平時及び緊急時のいずれにおいても、サイバーセキュリティリスクや対策、対応に係る情報開示等、関係者の適切なコミュニケーションを行うこと

この3原則により、経営者による「知らない」「担当者に任せている」といった責任転嫁や、「委託先のやったこと」「下請けの責任」といった擦り付け、また根拠を説明できない安易な「大丈夫」等は全て通用しないという方針が定まったのです。

IT責任者(CISO)へ指示すべき10項目

- サイバーセキュリティリスクの認識、組織全体での対応の作成

- サイバーセキュリティリスク管理体制の構築

- サイバーセキュリティリスクの把握と、実現するセキュリティレベルを踏まえた目標と計画の策定

- サイバーセキュリティ対策フレームワーク構築(PDCA)と対策の開示

- 系列企業やサプライチェーンのビジネスパートナーを含めたサイバーセキュリティ対策の実施及び状況把握

- サイバーセキュリティ対策のための資源(予算、人材等)確保

- ITシステム管理の外部委託範囲の特定と当該委託先のサイバーセキュリティ確保

- 情報共有活動への参加を通じた攻撃情報の入手とその有効活用のための環境整備

- 緊急時の対応体制(緊急連絡先や初動対応、CSIRT)の整備、定期的かつ実践的な演習の実施

- 被害発覚後の通知先や開示が必要な書類の把握、経営者による説明のための準備

この10項目は、経営者がきちんと指導し企業内で必ず実施するよう求めているものです。守るべき資産(情報)を明確にし、防御態勢を整え、万が一攻撃が行われた際はIPAやJPCERTへ情報共有を行うことが求められています。

サイバーセキュリティ経営ガイドラインにおける最大の課題

現在、世界基準のセキュリティ環境実現を目標に国レベルで対策を進める日本ですが、目標実現に向けて大きな課題が残されています。

サイバーセキュリティ人材の圧倒的な不足

≪2016年5月4日/対日投資セミナー≫安倍総理

日本が目指す国際レベルのセキュリティを実現するためには、実際に企業においてセキュリティを担う人材の数が圧倒的に足りません。この現状に対し、安倍首相は2016年5月、2020年までに外国人IT人材を3万人から6万人に倍増するといった内容のスピーチを行いました。

また、国内での人材育成も急務としています。情報セキュリティに関する資格を設けるとともに、2017年春からは情報処理安全確保支援士といった新たな士業を設立し、企業のセキュリティ人材確保を支援する姿勢を示しています。

セキュリティ人材の不足を経営者が意識する事

今後求められる高度なセキュリティ経営を見越した人材確保は、企業にとっても重要な課題ですが、必ずしも資格保持者だから安心というわけではありません。国が進める新たな資格や士業制度は、人数確保の要素も多く含んでおり、受験の間口が広く取られています。「日々刻々と進化するセキュリティ分野の知識を保有しているのか」「実践レベルで戦力となる人材なのか」等の判断は、企業に委ねられているということを忘れてはいけません。

ここまでで、サイバーセキュリティ経営ガイドラインの遵守が、今後日本企業において必須となることが分かったかと思います。では具体的な対策の進め方について考えていきましょう。

サイバーセキュリティ経営ガイドラインとISO27001の関係

このガイドラインは、2015年1月に施行されたサイバーセキュリティ基本法の下、招集された戦略本部により作成が進められましたが、その構成はISO27001を参考に作られています。

つまり、このガイドライン自体が「ISMSの取得促進」という要素を多く含んでおり、企業にとっては「ISMS取得」に向けた取組みを行うことが「サイバーセキュリティ経営ガイドラインの遵守」と同じ意味を持つということなのです。

ISMS対策の進め方

- 方針の策定

- 組織体制の構築

- サイバーセキュリティリスクの特定と対策

- PDCAシステムの構築

- 関係各所の状況把握

- 予算・人員等の確保

- 委託先の特定とセキュリティ確保

- 情報の収集

- 緊急時の対応

- 被害発覚後の体制

ISMSの基本姿勢は、「サイバー攻撃や情報漏洩を100%防ごう」というものではなく、「事件が起こった際に”世間に咎められない様な”対策をしておこう」というものです。何かしらのセキュリティインシデントが起こった場合に、企業が生き残れる最低限の体制を構築する事を目指しているのです。

企業が生き残るインシデント対応とは?

昨今、日本において数多くの情報漏洩事件が起こっていますが、事件後の対応で成功している企業は僅かしかありません。通信販売事業大手のジャパネットタカタは、顧客のクレジット情報が流出する事件を起こしていますが、迅速且つきめ細やかな対応により、事件翌年には200億円の増収を記録しています。

それに対し、委託先の従業員により顧客情報持ち出しが行われたベネッセでは、事件後の記者会見や顧客対応において、「委託先への責任転嫁」とも取られるような内容の会見・記事が広まってしまったため、企業に対する信頼が失墜。事件後2年が経過した現在でも顧客離れに歯止めがかからず、2016年5月には一連の責任として会長兼社長の原田氏が辞任する事態に陥っています。

参照ベネッセ個人情報漏洩事件のすべて<企業は加害者?それとも被害者?>

日々進化するサイバー攻撃を100%防ぐことは不可能であり、また信頼出来る従業員であってもヒューマンエラーを起こしてしまう危険性が考えられます。あらゆるリスクを想定した上で対策を講じ、世間に対して”十分な対策を行っていた”という印象を与える事が重要なのです。

ISO27001取得に関する問題点

日本企業全体のセキュリティレベル向上に向け、現在取得が推進されているISO27001ですが、国内の審査においては、審査員の質や知識量に関しての指摘も多く、問題視されています。また、ISOで使用される言語は英語・フランス語・ロシア語の3種類のみであり、日本では「JIS Q 27001」といった翻訳版が使われています。

そのため細かな言い回しの部分で誤差が生まれてしまい、本来の規格が要求しているレベルを満たさない場合であっても、審査を通過しているケースが見受けられるのです。

さらに、ISO27001は情報セキュリティですので、外部の攻撃レベルに合わせ対策を変化していく事で、水準を維持するものです。取得時と同レベルの対策を続ける事は、セキュリティレベルの低下を引き起こすのです。適用宣言書の内容確認はISO27001の有効性審査には必須であり、正しい情報セキュリティマネジメントシステム審査の定着が求められています。

ISO審査登録機構が行うJBA認定のISO27001

ISO審査登録機構では、「本来あるべき審査」の追及に向け、ISO27001の認定機関としてJABを選択しています。他規格での実績を有するJABでの認証は国際相互認証として通用し、また、プライバシーマークの過誤指摘に躊躇する可能性が低いため、確固たる審査基準を誇るのです。

まとめ

労働人口が減少していく日本において、セキュリティを担う人材確保は重要です。しかし、この現状を理解している企業は何パーセントでしょうか?

日本の情報が狙われているという現状に対し悠長に構えている企業は、近い将来必ず淘汰されていくでしょう。周囲の状況を伺うのではなく、いち早くセキュリティ経営実現に向けた具体的行動を実行する企業のみが生き残るのです。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)