情報漏洩は企業活動を停滞させ、多額の賠償金や社会的信用の失墜を招く重大な経営リスクです。本記事では、漏洩が疑われる際の緊急対応手順から、技術的・組織的な予防策まで、IT担当者が今すぐ取り組むべき対策を解説します。

この記事の目次

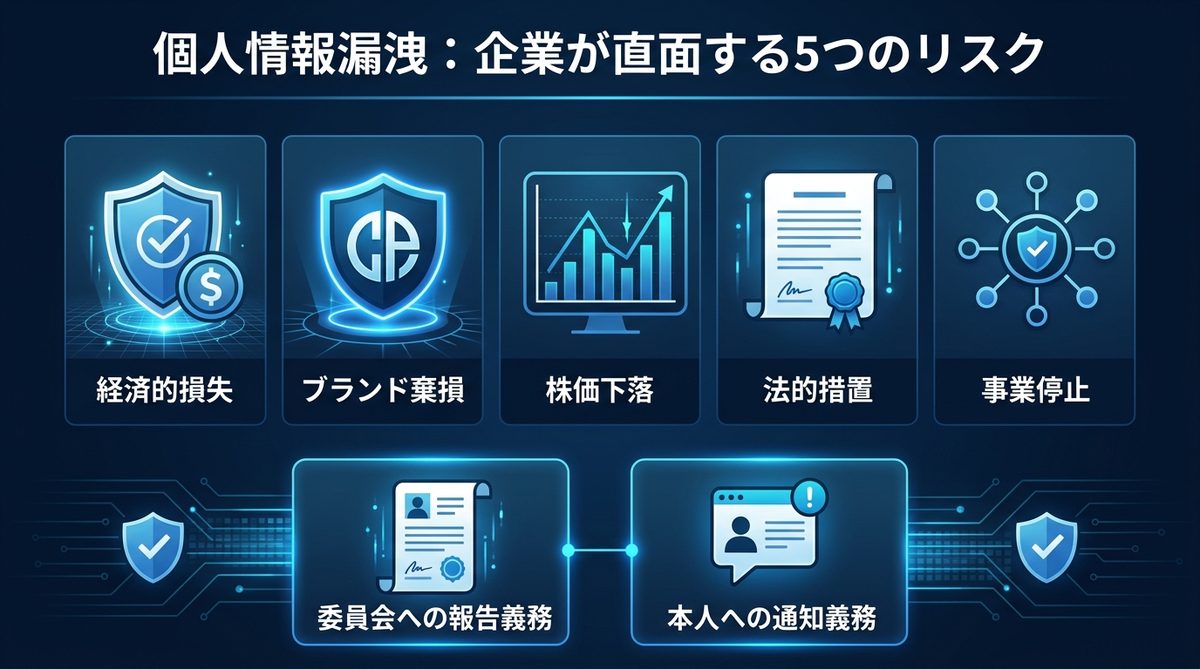

個人情報漏洩とは?企業が直面する5つのリスク

個人情報漏洩とは、氏名、住所、電話番号、クレジットカード情報などの個人情報が、悪意のある第三者や権限のない関係者に流出することを指します。単なる情報の紛失に留まらず、企業には以下のような重大なリスクが降りかかります。

漏洩が企業に与える経営的・社会的ダメージ

漏洩事故は、企業の存続を揺るがす甚大な被害をもたらします。

- 経済的損失: 被害者への損害賠償、再発防止のためのシステム改修費、フォレンジック(デジタル鑑識:サイバー攻撃の痕跡調査)調査費用など。

- ブランド棄損: 社会的な信頼を失い、既存顧客の離脱や新規取引の停止が発生します。

- 株価下落: 不祥事による企業価値の低下は、投資家からの評価に直結します。

- 法的措置: 個人情報保護法違反による行政指導や、訴訟リスクが生じます。

- 事業停止: システムの隔離や原因調査に伴い、一時的な業務停止を余儀なくされることがあります。

個人情報保護法に基づく「報告義務」と「本人への通知義務」の解説

2022年の改正個人情報保護法施行により、漏洩が発生した際の義務が強化されました。

- 報告義務: 個人の権利利益を害するおそれが大きい漏洩が発生した場合、個人情報保護委員会への報告が義務付けられています。

- 通知義務: 本人に対し、漏洩の事実を遅滞なく通知することが義務付けられています(例外あり)。

【緊急対応】個人情報漏洩が発生した際にやるべきこと

インシデント(セキュリティ上の事件・事故)が発生した際、最初の数時間の対応が被害の規模を決定づけます。

被害拡大を防ぐための初動対応フロー

被害が疑われる場合、直ちに以下の対応を行ってください。

- 影響範囲の特定: どのシステムで何が起きたのかを迅速に調査します。

- サーバー隔離: 感染したデバイスやサーバーをネットワークから切り離し、攻撃者の横展開を阻止します。

- パスワード変更: 管理者アカウントを含む全パスワードのリセットを実施します。

- ログ保全: 攻撃者の痕跡(アクセスログ等)を記録し、後の原因究明に備えます。

関係各所への連絡・報告ルート

| 報告先 | タイミング・内容 |

|---|---|

| 警察・サイバー犯罪相談窓口 | 不正アクセスが確認された直後 |

| 個人情報保護委員会 | 速報(概ね3〜5日以内)、確報(30日以内) |

| 顧問弁護士・専門家 | 発覚直後、初動対応のアドバイスを受ける |

| メディア・関係取引先 | 事実関係の確認後、準備ができ次第 |

二次被害を防ぐための広報・謝罪対応のポイント

不誠実な対応は更なる批判を招きます。以下の基本方針を徹底してください。

* 事実関係を正確に開示する

* 被害者への補償窓口を設置する

* 再発防止策を具体的に公表する

なぜ流出するのか?近年の個人情報漏洩における主な原因

情報漏洩の原因は多岐にわたりますが、現在の主流となっているのは以下の3点です。

人的ミス(誤送信・紛失・設定不備)の事例と分析

ヒューマンエラーは依然として高い割合を占めます。メールの宛先間違いや、クラウドストレージのアクセス権限を「全公開」にしたまま放置するといった設定ミスが、大規模な漏洩を招いています。

サイバー攻撃(標的型攻撃・ランサムウェア・不正アクセス)の最新手口

特にランサムウェア(データを暗号化し身代金を要求するマルウェア)による被害が急増しています。脆弱性(システム上の弱点)を突いた侵入や、認証情報の窃取が主な手口です。

委託先やサプライチェーンからの流出リスク

自社が安全でも、取引先や委託先が突破口となるケースが増えています。サプライチェーン(供給網)全体のセキュリティ管理が求められています。

個人情報漏洩を未然に防ぐための6つの技術的・組織的対策

情報システムにおける対策

- エンドポイントセキュリティ: 各端末(PC・スマホ)へのEDR(検知・対応ツール)導入。

- 暗号化: データベース内の個人情報を暗号化し、流出時の解読を困難にする。

- 認証強化: 多要素認証(MFA)を導入し、パスワード漏洩時の不正アクセスを防ぐ。

情報を扱う人のリテラシー向上と管理体制の強化

定期的な脆弱性診断とセキュリティポリシーのアップデート

半年に1回など定期的に外部機関による脆弱性診断を実施し、最新の攻撃手法に対応した規程に見直します。

【チェックリスト付】セキュリティ対策の評価と見直し

自社の現状を可視化するセキュリティチェックリスト(主要項目10選)

- [ ] 全端末にウイルス対策ソフトが導入されているか

- [ ] OSやソフトウェアは最新の状態に更新されているか

- [ ] ID・パスワードの使い回しを禁止しているか

- [ ] 多要素認証を導入しているか

- [ ] 重要なデータは暗号化されているか

- [ ] アクセスログを6ヶ月以上保存しているか

- [ ] 不要なUSBメモリ等の接続を制限しているか

- [ ] 社員向けのセキュリティ研修を年2回以上実施しているか

- [ ] 委託先のセキュリティ水準を評価しているか

- [ ] インシデント発生時の連絡網が周知されているか

インシデント対応計画(CSIRT構築)の重要性と定期訓練の推奨

CSIRT(シーサート:緊急対応専門チーム)を構築し、攻撃を受けた際のシミュレーションを定期的に行いましょう。有事の際に「誰が何をするか」が明確であれば、混乱は最小限に抑えられます。

個人情報漏洩は完全に防ぐことが難しく、発生した際の「初動の速さ」が被害を最小限に抑える鍵となります。まずは本記事のチェックリストを活用し、自社のセキュリティ体制を再点検し、インシデント対応計画を策定・見直すことから始めてください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)