IPAが発表した「情報セキュリティ10大脅威 2021」では、組織や企業を狙う脅威の第1位に「ランサムウェアによる被害」がランクイン。すべての組織にとってランサムウェアへの対応は待ったなしという状況です。

Sophos(ソフォス)認定ゴールドパートナー「株式会社アズム(以下、アズム)」の代表取締役 岡田修門氏は、「増加し続ける既知、未知のサイバー攻撃に対応するエンドポイントとして、また、流行する特定の攻撃に対抗するセキュリティ強化目的として”Sophos Central Intercept X”の、問い合わせが増加している」と言います。

また、エンドポイントとネットワークのセキュリティを連携し、すべてのセキュリティ製品の情報をリアルタイムで共有・インシデントに自動対応する「Synchronized Security」と組み合わせれば、IT担当者不在の企業でも大企業並のセキュリティ対策が実現すると力を込めます。

今回は、アズムより岡田氏、世界150か国で1億人のユーザーを抱える大手セキュリティ企業「ソフォス株式会社(以下、ソフォス)」より荒井氏・林氏が参加し、昨今の脅威状況とその対策についてお話いただきました。

この記事の目次

なぜソフォスなのか

サイバーセキュリティ.com

アズムはどのような経緯でセキュリティ事業を始めたのですか?

株式会社アズム 代表取締役 岡田修門氏

アズム 岡田氏

アズムがセキュリティベンダーになった経緯としては、”自社の必要性から”というのが正しいところかと思います。

アズムは元々イベント企画会社でしたので、イベント参加者の個人情報を扱うことが多くありました。そして、「利用者を情報漏洩の加害者にしない!そもそもデータを外に出さない」という強い想いがあります。2005年には、個人情報保護法が全面施行したこともあり、顧客企業が抱える個人情報を保護するために、自社でセキュリティ製品やサービスを扱っていく必要が生じました。

例えば、「Pマーク(プライバシーマーク)」を取得するためには審査を通過する必要がありますが、非常に厳しい審査なので、普通のパソコンひとつで対策したところで合格できるものではありません。システマチックにセキュリティ対策を行うことの必要性を痛感し、シンクライアント製品の取扱を始めました。

「利用者を加害者にしない。そもそもデータを出さない」の想いで顧客企業へセキュリティを考慮した製品を提供し続けた結果、事業とするに十分な知識とノウハウが蓄積しました。

サイバーセキュリティ.com

その中でなぜソフォスの代理店となったのかを教えてください。

アズム 岡田氏

顧客企業のシンクライアントを扱うにあたり、OS「Solaris」に対応する必要がありました。当時、Solarisで利用できるアンチウイルスはソフォスしかありませんでした。そのような経緯でソフォス製品の提供を始めました。

Sophos 林氏

2010年くらいの話ですね。

サイバーセキュリティ.com

当時のソフォスはいわゆる“ニッチ企業”だったのですね。

アズム 岡田氏

はい。当時、ソフォスは割とニッチなところをターゲットにしていましたが、その後、SMB向けにも裾野を広げました。

Sophos 林氏

そうですね。ソフォスは元々、Linux・UnixなどのサーバーやMacのアンチウイルス製品の会社というイメージでWindows 向けも販売はしているものの、あまり注目を浴びていませんでした。Windows も注目され始めたのが、UTMベンダー「Astaro」を買収した2011年頃からです。転換期となった2011年から、次世代型ファイアウォールテクノロジーも自社で開発。サーバーからエンドポイントまで、トータルでセキュリティ製品を展開できるようになりました。

今では、シドニー・アーメダバード・ブタペスト・アビンドン・バンクーバーにソフォスのラボを構えています。グローバルに拠点を置くことで24時間365日の監視体制を実現しています。

また、ソフォスは直販をしていないため、5万9千社ほどあるチャネルパートナー経由で導入いただいています。アズムもチャネルパートナーの1社として、密に連携させていただいています。

すぐ攻撃に負けるが英語の不正メールには強い日本企業

サイバーセキュリティ.com

昨今の脅威の状況や傾向について解説お願いします。

Sophos 林氏

「2021年ソフォス脅威レポート」の中でも解説していますが、新型コロナウイルス感染拡大に便乗した攻撃が頻発しています。攻撃手法はこれまでと同じですが、攻撃のトリガーにコロナという話題を悪用しているということです。

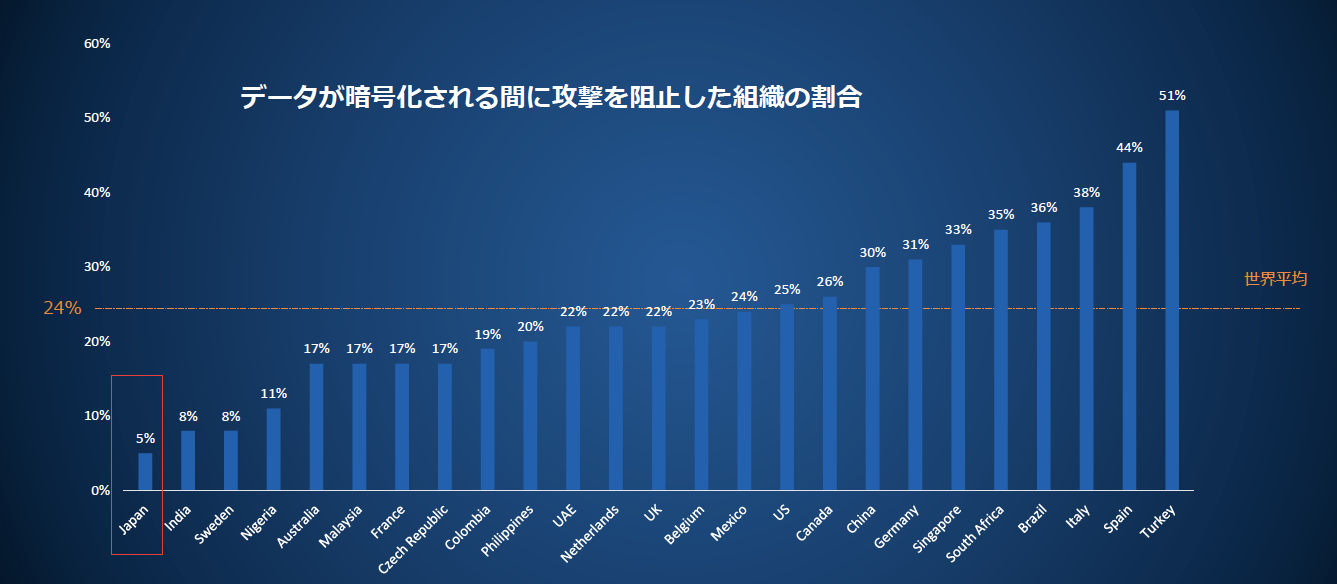

日本国内のサイバーセキュリティについては、ソフォスが世界のIT管理者に対して実施したアンケートで興味深い結果が出ていますので紹介します。

アンケートから、ランサムウェアに感染した企業の割合や復旧までに要したコストの割合が高いという結果が出ました。ランサムウェアについては、日本語化されたメールで日本の企業をターゲットとした攻撃があり、日本企業は、「日本語で作成された不正メールに対しては非常に防御力が弱い」ことが浮き彫りとなりました。

日本の企業の従業員は、不正メールが英語や他の外国語の場合、添付ファイルが付いていても開かない、絶対にひっかからない。ところが、日本語のメールになったとたんに、トリックに引っかかってしまう。さらに、添付ワードファイルをクリックし、マイクロソフト社がマクロをデフォルトで無効にしているにも関わらず、有効化してしまい、ペイロードがダウンロードされてしまう。結果、マルウェア感染が拡大していくという傾向が見られます。

データから日本では攻撃の成功率が高いという調査結果がわかります。

ランサムウェアの攻撃が成功(データ暗号化)する前に、攻撃を阻止できた組織の割合の世界平均は24%です。一方、日本は5%となっており、すなわち、攻撃者から見れば日本企業は攻撃すればほぼ成功する組織と認識されています。これは、先にも述べたように日本語化されたメールでの攻撃が発生すると、防御力がさがるという点から分かります。

さらに、攻撃が成功しランサムウェアにデータを暗号化されたあと、復旧するためのコストについても、日本は世界平均を遥かに超えています。ランサムウェア暗号化されてしまったものを戻す技術がないということやバックアップを取っていなかったということも考えられます。また復旧コストがかさんでしまう理由には、IT管理者の不足が挙げられます。

自社では満足にセキュリティ対策ができず、かつ外注するほどの予算もないという日本企業のジレンマが伺えますね。攻撃が成功する前にテクノロジーの力で食い止めることができるはずなのに、人の介在によって、それらが無効にされてしまうことは非常に悔やまれます。

情報漏洩事故の発生率と企業規模は無関係

サイバーセキュリティ.com

急増するテレワークについてはいかがでしょうか。

ソフォス株式会社 林氏

Sophos 林氏

昨今、テレワークの導入などにより働き方がガラッと変わったり、新しい働き方が生まれたりしています。そして、新しい変化が起きたときは、必ずセキュリティのリスクがつきまとうのが常です。

テレワークをするといろいろなところから会社のネットワークにアクセスすることが必要になる。個人PCを使っている場合には、そのPCの安全性が大きな懸念ですが、社用PCを持ち帰りVPN接続する場合でも安心できません。

在宅勤務環境では、結局、社用のPCと私用のPCが同じホームネットワーク上にあるので、社用PCが家庭用のネットワーク機器から影響を受けることがあります。ホームネットワークから侵入した脅威がVPNを通って、会社のネットワークに影響を与えるリスクが考えられます。

今回、「スマートテレワークカンファレンス 2021 春」に協賛させていただいたのも、リモートワークのソリューションに力を入れているアズムと共に、ホームネットワークを守ることの重要性を伝えたいという意図がありました。

サイバーセキュリティ.com

実際に顧客企業の環境を構築している立場から脅威状況の解説をお願いします。

アズム 岡田氏

アズムでは、中小企業などセキュリティ対策が脆弱であったり、IT専任者を配置できない企業へのサポートを中心に行っています。

実は、情報漏洩事故の発生率と企業規模はほぼ無関係です。小規模企業を踏み台にしてサプライチェーンを遡り、親会社の大企業へと感染が広がっています。大企業だけを守っても意味がなく、あらゆる規模の企業を守るべきなのです。

よって、「Synchronized Security(シンクロナイズド セキュリティ)」のように、IT専任者を配置できない企業であっても高度なセキュリティを確保できる製品で、中小企業などセキュリティが比較的、疎かになりがちな企業の環境を改善していきたいと考えています。

リモートワークといっても、中小企業の場合、選択肢は手軽に導入できるVPNということになりますが、実際は危なっかしいと言わざるを得ません。その危なっかしさに対し、ソフォスのソリューションでどのように対処していくのかが課題です。

このようなこともあり、数年前から、「Synchronized Security」を筆頭に、エンドポイントセキュリティとネットワークセキュリティの連係という部分に力を入れています。

IT担当者不在でセキュリティを担保する時代の到来

サイバーセキュリティ.com

「Synchronized Security」について詳しく教えてください。

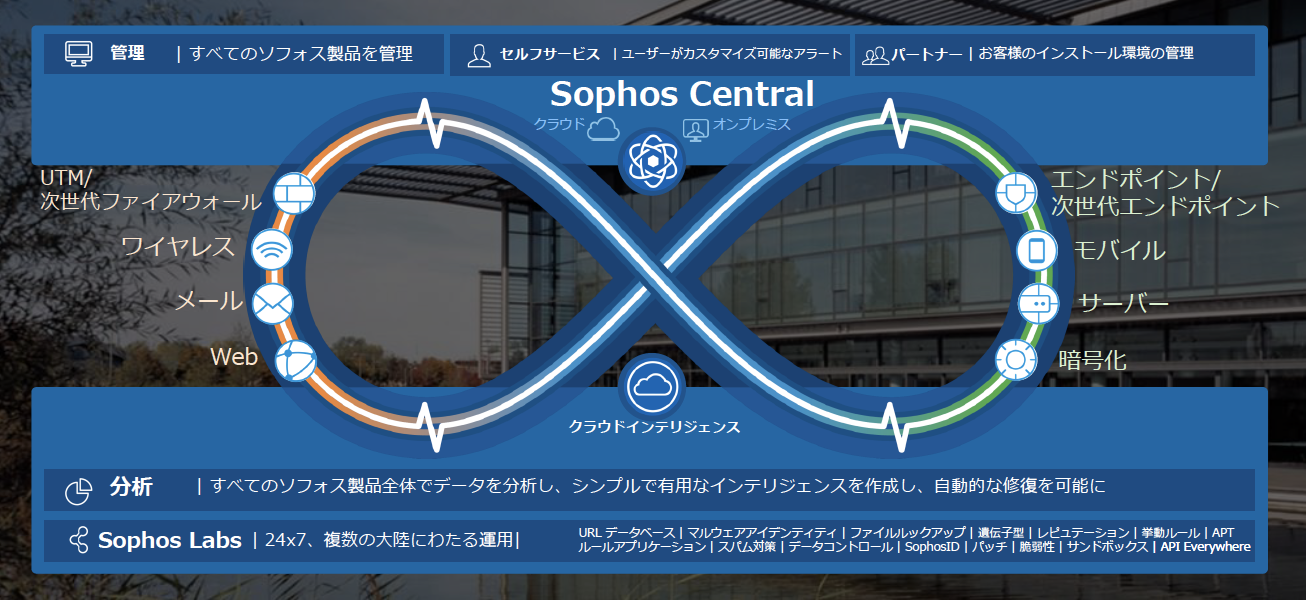

Sophos 荒井氏

「Synchronized Security(シンクロナイズド セキュリティ)」は、ファイアウォールとエンドポイントを連係します。エンドポイント・ネットワーク・モバイル・メール・暗号化などすべてのセキュリティ製品の情報をリアルタイムで共有し、インシデントに自動対応するサイバーセキュリティシステムです。

すべてのソリューションが連係するため、脅威が見つかったときには、瞬時にかつ自動で感染PCを隔離することが可能です。

さらに、復旧して感染前の状態に戻すところまで自動化するので、ITセキュリティ担当者がいない企業であっても大企業並の対応が可能になります。

「Synchronized Security」は、ネットワークとエンドポイントを連係することで、企業のIT管理者の手を煩わせないというシステムです。世の中のセキュリティ企業は、ネットワークとエンドポイントのどちらかに強みが別れていますが、「Synchronized Security」は、その両方を提供できるというソフォスの強みが存分に活かされたソリューションだと思います。

アズム様には弊社の「Synchronized Security」のコンセプトをご理解頂き、いち早くご提案を進めて頂いておりまして、日本で最初に「Synchronized Security」を販売したパートナー様としてアワードも受賞頂いております。

サイバーセキュリティ.com

「Synchronized Security」ではどのようにネットワークとエンドポイントが連係するのでしょうか。

Sophos 荒井氏

この「Synchronized Security」の動作イメージ図では、左側がネットワーク、右側がオフィスの居室内などエンドポイント環境と考えるとイメージしやすいはずです。

「Synchronized Security」のユニークな部分は、エンドポイントで脅威を検知した後の動作です。独自のプロトコル「Sophos Security Heartbeat(ハートビート)」により、エンドポイントで脅威があったということをネットワーク側に通知できます。

そして、自動的にファイアウォールが制御をかけ、感染端末から社内ネットワークへのアクセスを遮断します。すなわち、ネットワーク上でリスク端末だけが隔離されている状態になるということです。

Sophos 林氏

さらに、被害を受けていない端末からは、リスク端末にアクセスできないようになります。

サイバーセキュリティ.com

すなわち、万が一感染が発覚しても他のPCやサーバーに感染が広がらないということですか?

Sophos 林氏

はい。「Synchronized Security」の仕組みがない場合、感染が発覚すると、IT担当者からPCのユーザーに「LANケーブルを抜いてください」など指示をしたり、感染拡大を防止する作業がよく見られますよね。

「Synchronized Security」では、感染端末のネットワーク隔離、駆除、ネットワークへの復旧を自動的に行うため、感染端末のユーザー以外は、引き続き社内ネットワークにアクセスして、通常通り仕事を続けることができます。

また、IT管理者の手はほぼ煩わせません。インシデント発生後、何が起こって、駆除が完了して、元に戻ったというレポートと今後同じようなことが起きないように対策を検討するだけです。

例えば、金曜の夕方5:00に脅威検出があったとしても、Synchronized Security では、瞬時に隔離、駆除、ネットワーク復旧されますので、月曜の朝、レポートを見て何が起こったか?把握すればよい。一方、Synchronized Security を導入していない場合は、金曜の夜、最悪土曜日も日曜日も復旧作業する必要がある。IT管理者の手間や復旧コストは雲泥の差だ。

Sophos 荒井氏

一般的にインシデントが発生すると、復旧までに平均3.3時間かかると言われていますが、「Synchronized Security」を活用すると、管理者は復旧した後にログを見て元に戻っていることを確認するだけになります。

業務効率を落とすことがないソリューションとして、特にSMBなどに使っていただきたいですね。

ランサムウェアの被害をなかったことに

サイバーセキュリティ.com

「Sophos Central Intercept X」について、詳しく教えてください。

Sophos 荒井氏

マルウェアは、毎日40万個以上、新種のマルウェアが生成されていると言われています。犯罪者側がこれだけ進化しているのに、検体収集から定義ファイルを作るという従来型(パターンマッチング)での対応は無理があると言わざるを得ません。進化する攻撃者と従来型の対策に頼る企業との、ミスマッチを痛感しています。

「Sophos Central Intercept X(ソフォス セントラル インターセプト エックス)」は、定義ファイルを使った既知のマルウェアの検出だけでなく、AI(ディープラーニング)を使った未知のマルウェア検出も可能です。

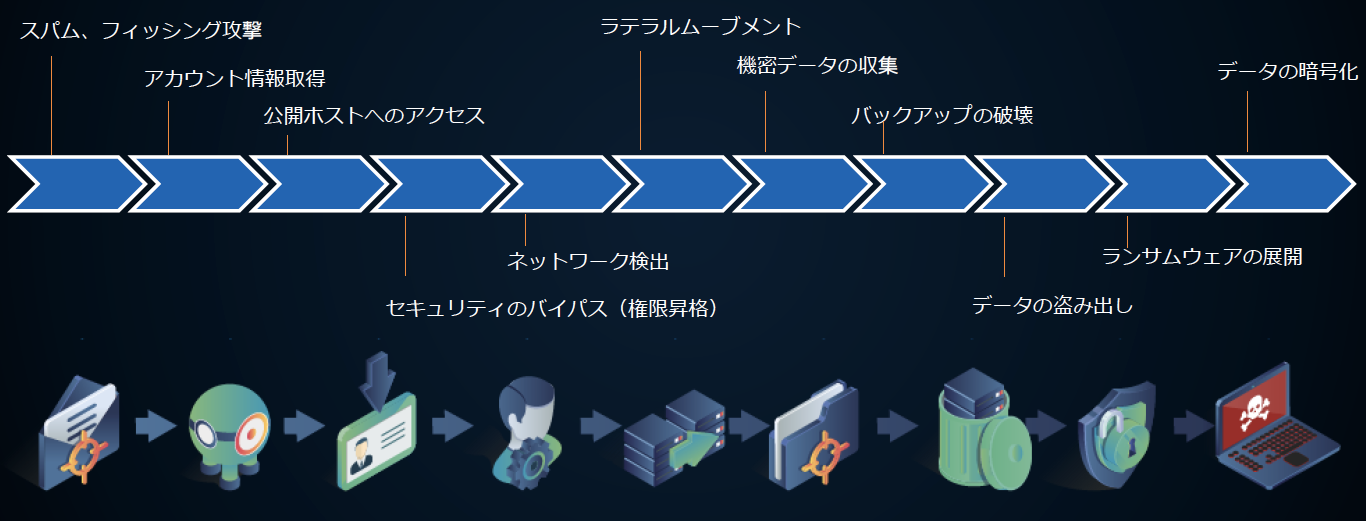

また、昨今、ランサムウェアは企業にとって大きな脅威となっていますが、ランサムウェアを利用した典型的な攻撃チェーンを示すと次のようになります。

このように、実際の攻撃には、組織内のネットワークに侵入してから暗号化というゴールまでに長いプロセスがあります。

ソフォス株式会社 荒井氏

「Sophos Central Intercept X」 では、定義ファイルベースの検出、AIによる検出だけではなく、エクスプロイトが動作したタイミングで検出、C&C 接続やラテラルムーブメントが起こったタイミングで検出、など、エンドポイントでの多層防御を実現します。

そして、他社のエンドポイント製品と大きく異なるのが、ランサムウェアに特化した保護機能を搭載している点です。

万が一、ランサムウェアによる暗号化が実行された場合、Intercept X は、暗号化のプロセスを検知し、暗号化する対象ファイルを自動的にバックアップしていきます。その暗号化のプロセスが、ユーザーの意図しないプロセスによって実行されている場合、暗号化を停止し、暗号化されたファイルを自動的にバックアップから戻していきます。この点が大きな特徴です。特に、ランサムウェアに対する防御を重点的に行いたい企業におすすめできます。

また、管理コンソール「Sophos Central(ソフォスセントラル)」も、非常にシンプルで使いやすいと高評価です。

サポート対応時間が選べるセキュリティ導入パッケージ

サイバーセキュリティ.com

これらソフォス製品の導入はどのようにしたら良いでしょうか?

アズム 岡田氏

「Synchronized Security(シンクロナイズド セキュリティ)」及び、ソフォス製品の導入をサポートするため、アズムでは次のような内容で「アズムサイバーセキュリティ導入パッケージ」を提供しています。これまで別々に稼働していた製品を連係させることにより、ネットワークのあらゆる場所で、より効果的にユーザーと企業データを保護します。

- Sophos XG Firewall

- Sophos Network Protection ライセンス(次世代型 IPS・Security Heartbeat・ATP (Advanced Threat Protection)・高度な VPN テクノロジー)

- Sophos Central Intercept X Advanced (Endpoint) ライセンス

- メーカーサポート

- アズム保守サービス

- アズム構築サービス

導入で気になるのが保守ですが、「アズム保守サービス」では、メール・電話・リモートによる障害対応、障害部位の一時切り分け、メーカー窓口への取次、障害に対するQA対応、システム運用に関するご相談まで対応します。

サイバーセキュリティ.com

電話などサポートの対応時間が気になります。

アズム 岡田氏

アズムでは、電話などサポート対応時間は、明確に何時から何時までと決めていません。7:30〜19:30のうち8時間を選んでご利用いただけます。始業時間やサポートが必要な時間帯は、企業によりまちまちですからね。顧客企業のご都合に合わせたサポートを提供するために、対応時間をフレキシブルにしています。

なお、リモートによる対応は、基本的に遠隔操作、電話、メールでの対応です。

サイバーセキュリティ.com

「アズム構築サービス」とは?

アズム 岡田氏

「アズム構築サービス」は、導入時のシステム構築を行うサービスです。基本的にはリモートで話をお聞きし、対処します。

ただ、顧客企業によっては、社内のネットワークが何個にも別れているなど複雑な構成を取っている場合もあります。その場合は、実際にご訪問して、現地で構築作業をすることも可能です。

サイバーセキュリティ.com

最後に、アズムとして強調したいことをお聞かせください。

アズム 岡田氏

アズムがソフォス製品を扱う意味は、「日本の企業の大部分を占める中小企業のIT管理者が、枕を高くして眠れる」という状態を実現することだと考えています。

セキュリティを担保し、手放しとまではいかないながらも、安心していただけることを目指して、今回「アズムサイバーセキュリティ導入パッケージ」を用意しています。パッケージを活用頂ければ、セキュリティ対策の強化とインシデント対応の自動化が、よりシンプルに導入が可能です。最新の脅威に対抗する、高度なセキュリティを企業規模にかかわらず保てるということを是非、実感頂ければと思います。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)