このコラムは、ソフォスが北米/中南米、欧州、アジア太平洋地域の計14カ国で、従業員数100~5,000人の企業のIT/サイバーセキュリティ部門担当者5,000人(内、製造業が585人)を対象に、2024年1月から2月にかけて前年の経験に基づいての回答結果を基に作成したレポートの概要をまとめたものです。詳しくは本ページ末尾から資料をダウンロードしてご覧ください。

出典ソフォスホワイトペーパー「製造/生産業のランサムウェアの現状 2024」

この記事の目次

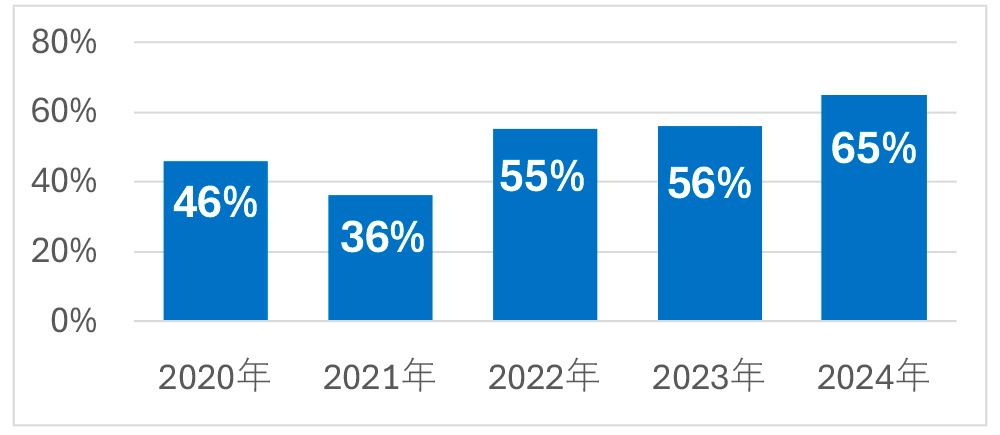

製造業におけるランサムウェア攻撃の被害率

製造業におけるランサムウェアの被害率は65%あり、2020年の46%から41%も増加しています。一方、全業界の平均値は2023年から2024年にかけて11%減少しています。

過去 1 年間にランサムウェア攻撃を受けましたか?という質問に「はい」と回答。

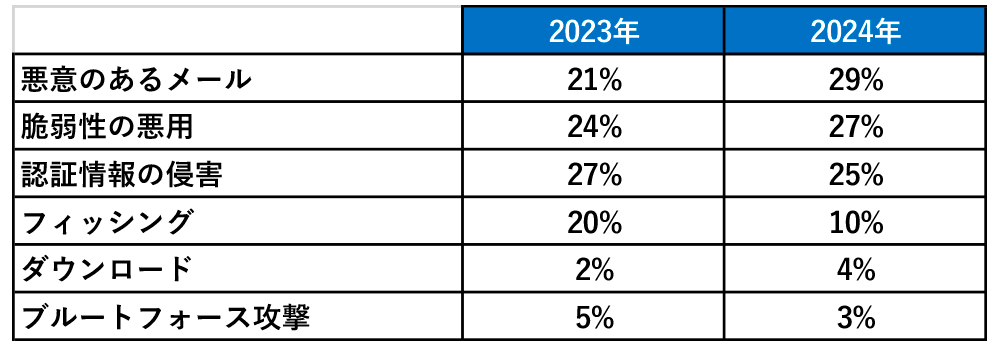

製造業におけるランサムウェア攻撃の原因

製造業における2024年のランサムウェア攻撃で最も多かった原因は、悪意のあるメール(29%)次は脆弱性の悪用 (27%) でした。2023 年の調査では認証情報の侵害が製造業で最も多い根本原因でした。全業界を見ると、2024 年のランサムウェア攻撃の根本原因では、脆弱性の悪用が最も多く (32%)、次いで認証情報の侵害 (29%) でした。

昨年受けたランサムウェア攻撃の根本原因を把握していますか?という質問の回答。

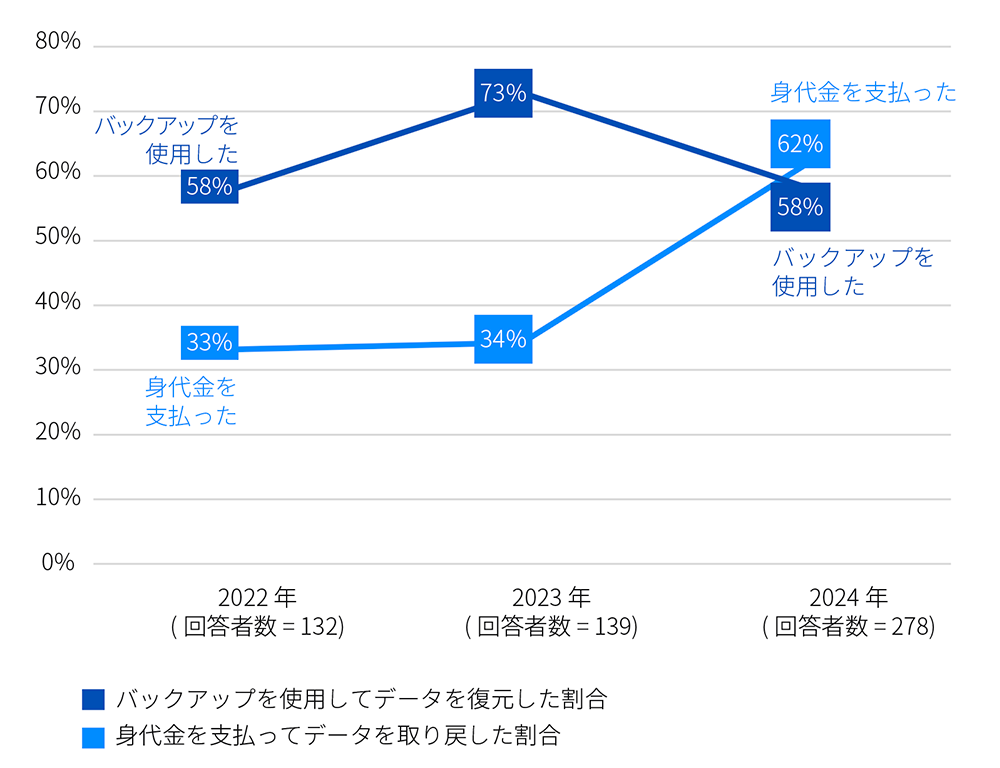

製造業におけるデータの復旧率

データが暗号化された製造業のほぼすべての組織 (99%) がデータを取り戻しており、そのうち58%の組織がバックアップを使用してデータを復旧したのに対し、62%の組織がデータを取り戻すために身代金を支払っています。

製造業は、暗号化されたデータを復旧するためにバックアップを使用するよりも、身代金を支払う傾向が高くなっています。

また、身代金を支払った組織の割合は、製造業が全業界で最も低い支払い率 (34%)を記録した2023年と比べほぼ倍増しています。

製造業の身代金平均支払い額は約3億6400万円

データが暗号化され、攻撃者から要求された身代金額の平均要求額は150万ドル (中央値)であり、平均値は280万ドルでした。今年の調査で注目すべき点は、製造業が要求される身代金の60%が100万ドル以上であり、15%が500万ドル以上に達していることです。報告された要求額が1万ドル以下であったのは5件のみであり、その他の要求額はすべて1万ドル以上でした。サイバー攻撃者は巨額の身代金支払いを狙っていることが明らかになっています。

身代金を支払った製造業が実際に支払った金額は、支払い金額の中央値は120万ドルで、支払い金額の平均値は237万ドルでした。

被害を受けた製造業が攻撃者から最初に要求された金額を支払うことは稀であることが明らかになりました。実際に支払った額が最初に要求された身代金額と同じと述べた回答者はわずか27%でした。65%が最初に要求されたよりも少ない金額を支払っており、8%がより多くの金額を支払っていました。

業種別のデータを見ると、製造業は他の業種に比べて身代金の支払額を交渉によって引き下げる傾向が非常に高くなっています。

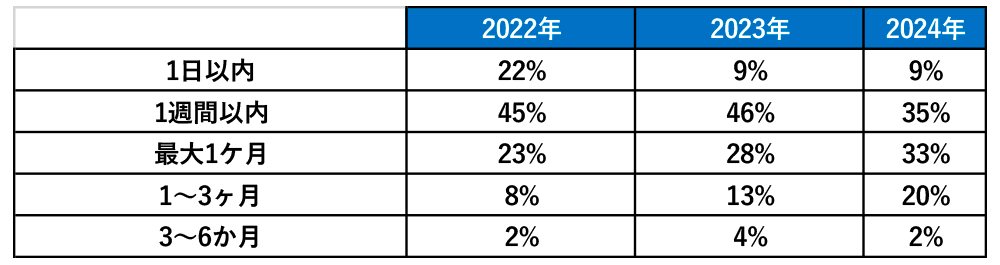

製造業における復旧時間

製造業が、ランサムウェア攻撃で受けた影響を復旧するのにかかる時間は長くなる傾向が顕著になっています。

- 1週間以内に完全に復旧できたのは、ランサムウェア攻撃の被害を受けた製造業 の44%であり、2023年の55%および2022年の67%から減少した。

- 製造業の22%が復旧するまでに1か月以上を要しており、2023年の18%、2022 年の10%から増加した。

これらの数値が減少したのは、攻撃が複雑になり、影響が深刻化しており、より大規模な復旧作業が必要になったことを反映している可能性があります。

ランサムウェアに強い!

サイバーセキュリティお助け隊サービス

AXIS総合セキュリティパックのご紹介

「AXIS総合セキュリティパック」は、Sophosの最新製品を採用した次世代型セキュリティシステム(Sophos Firewall XGS、Sophos Intercept X )に24時間年中無休のマネージメントサービス(Sophos MDR)さらに導入コンサルティングサービスとサイバー保険をワンパッケージにした最高レベルの総合セキュリティサービスです。

まとめ

ランサムウェアは、世界各国のあらゆる規模の製造業にとって依然として大きな脅威になっています。世界的には攻撃を受ける割合は低下しましたが、製造業では昨年から攻撃が増加しています。さらに、攻撃を受けた製造業への影響も大きくなっています。サイバー攻撃が繰り返され、進化し続ける中で、防御側の組織は自社のサイバー攻撃対策を攻撃の進化に合わせていかなければなりません。

- 製造業への攻撃の4分の1は、パッチが適用されていない脆弱性の悪用です。

リスク応じて適用するパッチに優先順位を付けることが重要です。

認証情報の不正使用を防ぐために多要素認証 (MFA) を使用することも、優先すべき対策です。

フィッシングや悪意のあるメールを検出する方法について、ユーザーを継続的にトレーニングすることも重要です。 - エンドポイントやサーバーは、ランサムウェアの主要な攻撃対象であるため、悪意のある暗号化を阻止してロールバックすることができる専用のランサムウェア対策を導入するなど、エンドポイントの防御を徹底する必要があります。

- バックアップを侵害されたり、データを暗号化されたりする前に、自社のネットワークに侵入したサイバー攻撃を検出し、無力化することで、優れた成果を上げることができます。

- インシデント対応計画を策定し、計画をテストしておくことで、最悪の事態が発生し、大規模な攻撃を受けた場合でも、攻撃の影響を最小限に止めることができます。

ソフォス エンドポイントプロテクション(Sophos Intercept X)には、業界で最も堅牢なランサムウェア対策保護機能が搭載されています。悪意のある暗号化の兆候がないかファイルの内容を常に監視し、ローカルで実行されている場合や、侵害されたリモートデバイスで実行されている場合でも、問題のあるプロセスをブロックします。ソフォス独自のロールバックメカニズムは、攻撃者が頻繁に標的とするボリューム シャドウ コピー サービス(VSS)に依存することなく、暗号化されたファイルを元の状態に戻すことができます。

さらに、Sophos Central Endpoint and Server製品の幅広い販売能力と高い技術的な製品知識を有していることをSophosが証明するSophos Central Endpoint and Server Partner認定企業です。

ソフォスホワイトペーパ「製造/生産業のランサムウェアの現状2024」のダウンロードはこちらから >

ソフォスホワイトペーパ「製造/生産業のランサムウェアの現状2024」のダウンロードはこちらから >

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)