毎年恒例の「情報セキュリティ10大脅威」が2024年1月24日にIPA(情報処理推進機構)から発表されました。相変わらずランサムウェアが猛威を振るう状況です。

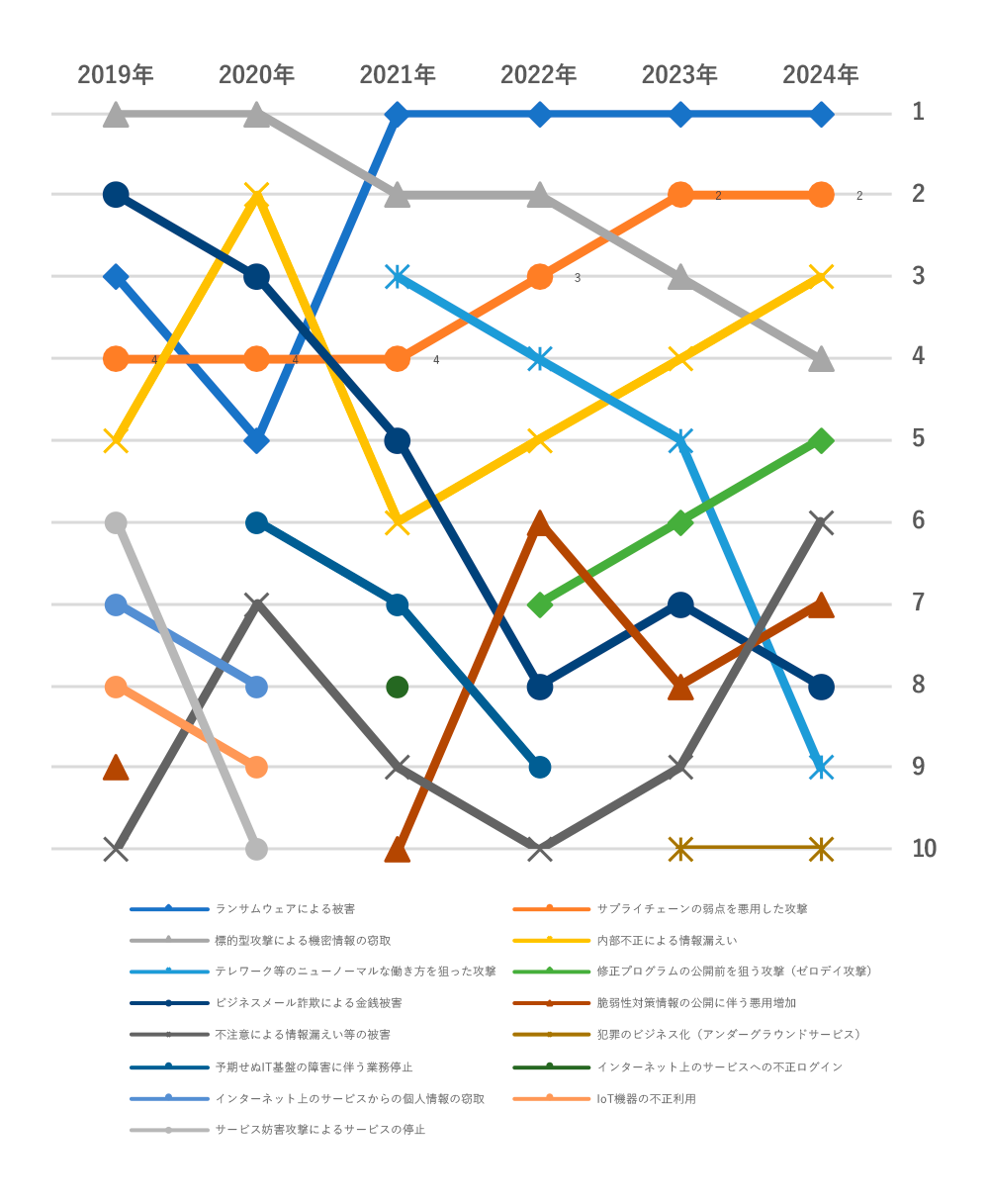

また、2019年からの10大脅威の推移をグラフでご紹介します。脅威の傾向を確認いただき、今後のセキュリティ戦略の参考にしてください。

出典「情報セキュリティ10大脅威 2024」を公開/IPA(情報処理推進機構)

この記事の目次

情報セキュリティ10大脅威2024とは

日本のIT国家戦略を技術面・人材面から支えるために設立された経済産業省所管の独立行政法人であるIPAが、情報セキュリティ対策の普及を目的として、情報セキュリティ事故や攻撃の状況等から脅威を選出し、2006年から毎年上位10位を公表しているのが、「情報セキュリティ10大脅威 2024」です。

2023年に発生した社会的に影響が大きかったと考えられる情報セキュリティにおける事案から、IPAが脅威候補を選出し、情報セキュリティ分野の研究者、企業の実務担当者など約200名のメンバーで構成する「10大脅威選考会」の投票を経て決定したものです。

ランキングには「個人」と「組織:企業、政府機関、公共団体等の組織およびその組織に所属している人」という立場でそれぞれランキングしていますが、ここでは「組織」のみを扱います。

情報セキュリティ10大脅威2024 (組織)のランキング

| 順位 | 脅威 | 昨年順位 |

|---|---|---|

| 1位 | ランサムウェアによる被害 | 1位 |

| 2位 | サプライチェーンの弱点を悪用した攻撃 | 2位 |

| 3位 | 内部不正による情報漏えい | 4位 |

| 4位 | 標的型攻撃による機密情報の窃取 | 3位 |

| 5位 | 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 6位 |

| 6位 | 不注意による情報漏えい等の被害 | 9位 |

| 7位 | 脆弱性対策情報の公開に伴う悪用増加 | 8位 |

| 8位 | ビジネスメール詐欺による金銭被害 | 7位 |

| 9位 | テレワーク等のニューノーマルな働き方を狙った攻撃 | 5位 |

| 10位 | 犯罪のビジネス化(アンダーグラウンドサービス) | 10位 |

ランキングから見るサイバー攻撃の遷移

| 脅威 | 2019年 | 2020年 | 2021年 | 2022年 | 2023年 | 2024年 |

|---|---|---|---|---|---|---|

| ランサムウェアによる被害 | 3 | 5 | 1 | 1 | 1 | 1 |

| サプライチェーンの弱点を悪用した攻撃 | 4 | 4 | 4 | 3 | 2 | 2 |

| 内部不正による情報漏えい | 5 | 2 | 6 | 5 | 4 | 3 |

| 標的型攻撃による機密情報の窃取 | 1 | 1 | 2 | 2 | 3 | 4 |

| 修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃) | 圏外 | 圏外 | 圏外 | 7 | 6 | 5 |

| 不注意による情報漏えい等の被害 | 10 | 7 | 9 | 10 | 9 | 6 |

| 脆弱性対策情報の公開に伴う悪用増加 | 9 | 圏外 | 10 | 6 | 8 | 7 |

| ビジネスメール詐欺による金銭被害 | 2 | 3 | 5 | 8 | 7 | 8 |

| テレワーク等のニューノーマルな働き方を狙った攻撃 | 圏外 | 圏外 | 3 | 4 | 5 | 9 |

| 犯罪のビジネス化(アンダーグラウンドサービス) | 圏外 | 圏外 | 圏外 | 圏外 | 10 | 10 |

| 予期せぬIT基盤の障害に伴う業務停止 | 圏外 | 6 | 7 | 9 | 圏外 | 圏外 |

| インターネット上のサービスへの不正ログイン | 圏外 | 圏外 | 8 | 圏外 | 圏外 | 圏外 |

| インターネット上のサービスからの個人情報の窃取 | 7 | 8 | 圏外 | 圏外 | 圏外 | 圏外 |

| IoT機器の不正利用 | 8 | 9 | 圏外 | 圏外 | 圏外 | 圏外 |

| サービス妨害攻撃によるサービスの停止 | 6 | 10 | 圏外 | 圏外 | 圏外 | 圏外 |

※ 赤い数字は新登場、圏外は10位圏外です。

今年も1位は「ランサムウェアによる被害」

情報セキュリティ10大脅威2024 (組織)に選出された脅威は、昨年と全て同じものとなりました。

ランキングも1位「ランサムウェアによる被害」と2位「サプライチェーンの弱点を悪用した攻撃」は昨年と変わらず、昨年3位の「標的型攻撃による機密情報の窃取 」が4位とほとんど同じ顔ぶれになっています。

また、ヒューマンエラーや故意の不正による人が原因となっている脅威もここ数年常連となっています。3位に「内部不正による情報漏えい等の被害」、6位に「不注意による情報漏洩等の被害」がランキングされています。

「ゼロデイ攻撃」が年々ランキングアップして5位に

5位は「修正プログラムの公開前を狙う攻撃(ゼロデイ攻撃)」で2022年に7位に新登場してから年々ランキングをアップしています。ゼロデイ攻撃とは、脆弱性を解消する修正プログラムが提供される前に行われる攻撃であるため防衛が難しく、被害が拡大しやすいサイバー攻撃のであるといわれています。

防衛にはEDRのようなセキュリティ対策ツールでサイバー攻撃を監視して、不審な振る舞いを検知し対処をする体制が必要です。

中小企業などセキュリティ担当者が常時監視するのが難しい組織では、外部のMDRサービス(セキュリティ専門家による24H365日監視・対応サービス)などを利用する方法もあります。一方、公開された脆弱性情報を基に情報システムを狙うサイバー攻撃も、7位「脆弱性対策情報の公開に伴う悪用増加 」としてランキングされています。こちらはセキュリティパッチが公開されたら、即座に適用することで防止できます。

NEW

サイバーセキュリティお助け隊サービス

AXIS総合セキュリティパックのご紹介

「AXIS総合セキュリティパック」は、Sophosの最新製品を採用した次世代型セキュリティシステム(Sophos Firewall XGS、Sophos Intercept X )に24時間年中無休のマネージメントサービス(Sophos MDR)さらに導入コンサルティングサービスとサイバー保険をワンパッケージにした最高レベルの総合セキュリティサービスです。

「テレワークを狙った攻撃」は9位にダウンしているが引き続き注意が必要

昨年からランキングを大きく下げたのは「テレワーク等のニューノーマルな働き方を狙った攻撃」です。

「テレワーク等のニューノーマルな働き方を狙った攻撃」は、新型コロナウイルスの流行により、日本の企業の多くが在宅勤務によるテレワークがスタートした2020年(ランキングとしては2021年)に3位に新登場して以来、4位、5位とランキングを落とし、今回は9位となっています。当初セキュリティ対策が不十分なままテレワークをスタートさせた企業の多くがサイバー攻撃の標的にされていましたが、年々少しずつ改善された結果だと推測できます。

しかし、昨年も新たにVPNルータの脆弱性が報告された製品などもあります。警視庁の調べ(2023年上半期)では、テレワーク等に利用される機器等の脆弱性や強度の弱い認証情報等を利用して侵入したと考えられるものがランサムウェア感染経路の82%と大半を占めていますので引き続き注意が必要です。

さらに、Sophos Central Endpoint and Server製品の幅広い販売能力と高い技術的な製品知識を有していることをSophosが証明するSophos Central Endpoint and Server Partner認定企業です。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)