多くの企業で社内ネットワークの基盤として利用されているActive Directoryですが、クラウド化が進む中でその役割や管理手法に悩みを抱えるIT担当者は少なくありません。本記事では、ADの基本から最新のハイブリッド運用、さらにはセキュリティ対策まで、情シス担当者が知るべき実務知識を網羅的に解説します。

この記事の目次

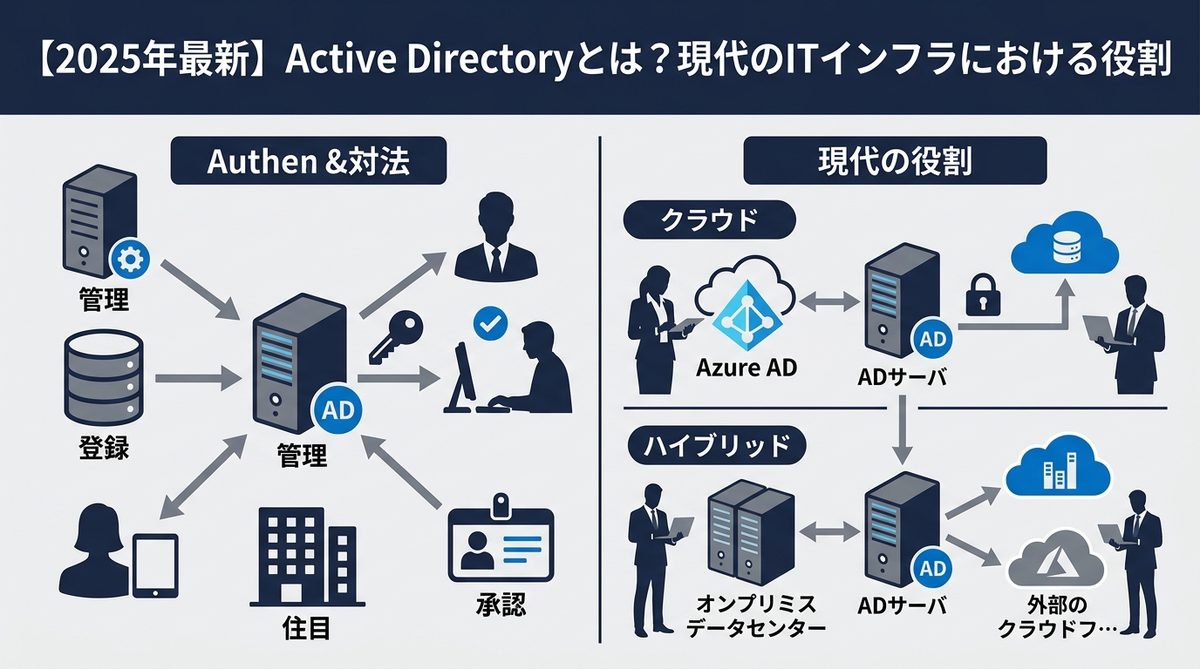

【2025年最新】Active Directoryとは?現代のITインフラにおける役割

Active Directory(AD)の基本定義とディレクトリサービスの仕組み

Active Directory(AD)とは、MicrosoftがWindows Server向けに提供している「ディレクトリサービス(ネットワーク上のリソース情報や利用者の権限を集中管理するデータベース機能)」です。ユーザーIDやパスワード、PC、プリンターなどの情報を一元管理し、認証(本人確認)と認可(アクセス権限の付与)を一括して提供します。

なぜ今も「AD」が組織の認証基盤として重要なのか

クラウドサービスが普及した現在でも、ADはオンプレミス環境の「認証の源泉」として不可欠です。社内のファイルサーバーへのアクセス制御や、PCのログイン認証において、ADの管理基盤がなければ組織のセキュリティ統制は極めて困難になります。特に、ゼロトラスト時代においても、デバイス管理の起点としてADの重要性は揺らいでいません。

Active Directoryを支える主要5サービスと論理構造

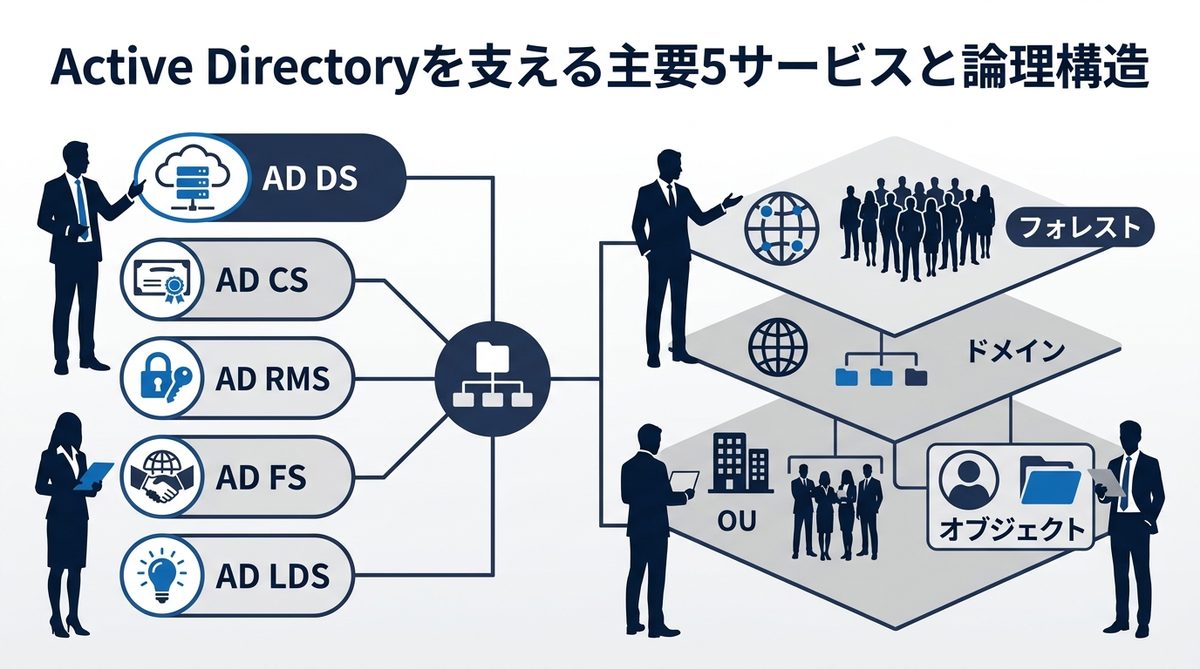

AD DS・LDS・CS・RMS・FSの役割と現在の利用トレンド

ADには、目的に応じて以下の5つのサービスが存在します。

| サービス名 | 正式名称 | 役割 |

|---|---|---|

| AD DS | Domain Services | ID認証・リソース管理(ADの核) |

| AD LDS | Lightweight Directory Services | アプリケーション用ディレクトリ |

| AD CS | Certificate Services | 電子証明書の発行・管理 |

| AD RMS | Rights Management Services | 文書・メールの暗号化・閲覧制限 |

| AD FS | Federation Services | WebアプリとのSSO連携(現在はEntra IDへ移行傾向) |

現在、多くの組織ではAD DSを中心としつつ、証明書発行のためにAD CSを併用するケースが一般的です。

ドメイン・OU・フォレストの設計思想と管理権限の委任手法

ADは階層構造で構成されます。各要素の役割を理解することが、適切な権限管理への第一歩です。

- ドメイン: 管理の境界線。ログイン認証を処理する単位です。

- OU(組織単位): ドメイン内のユーザーや端末をグループ化し、管理ポリシーを適用する単位です。

- フォレスト: ADの最上位概念。複数のドメインを束ねるグループです。

適切なOU設計を行うことで、情シス部門が各部署の管理者に「アカウント作成のみ」といった限定的な権限を委任することが可能となります。

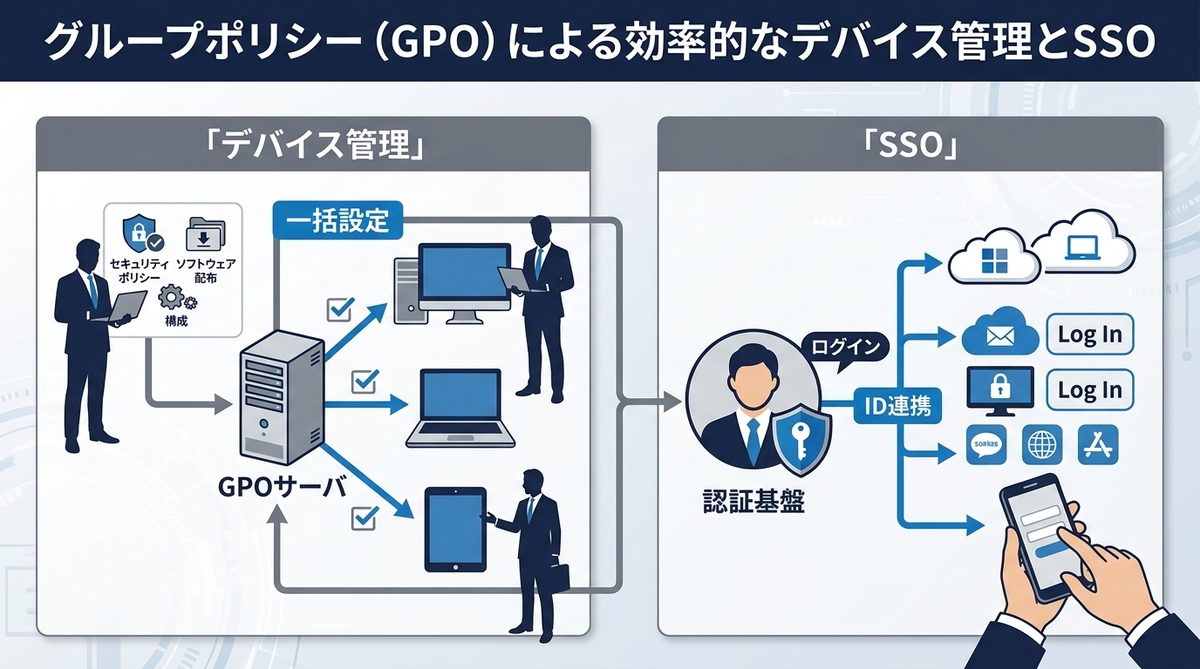

グループポリシー(GPO)による効率的なデバイス管理とSSO

GPOの活用で実現する一元的なセキュリティポリシー適用例

グループポリシー(GPO)を利用すれば、ドメインに参加している全PCに対して、セキュリティ設定を強制的に適用できます。

- Windows Updateの自動適用制限

- USBメモリ等の外部デバイス接続の禁止

- 画面ロックまでの時間やパスワードポリシーの統一

これにより、個別の端末設定ミスによるセキュリティホールを未然に防ぐことが可能です。

シングルサインオン(SSO)による利便性向上とフェデレーションの仕組み

AD FSを活用することで、一度のログインで社内システムだけでなく、外部のWebアプリケーション(SaaS)へアクセス可能な「フェデレーション(組織間の信頼関係に基づく認証連携)」を実現できます。ユーザーの利便性向上と、パスワード管理の負担軽減に直結します。

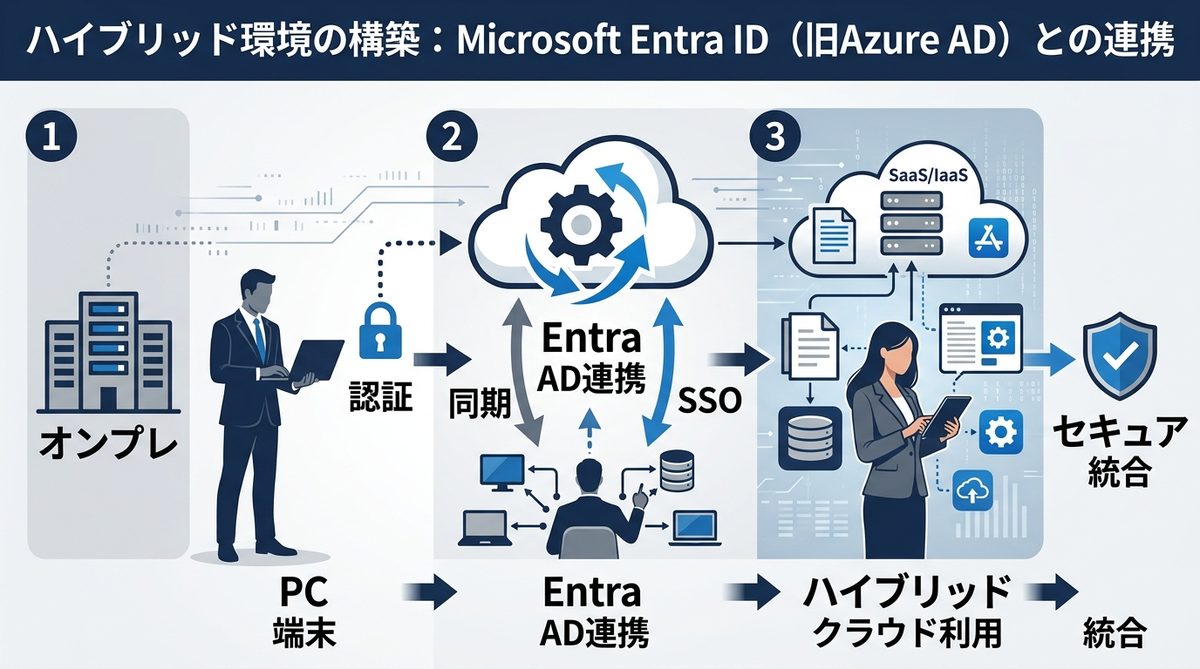

ハイブリッド環境の構築:Microsoft Entra ID(旧Azure AD)との連携

オンプレミスADとクラウドID基盤を統合するハイブリッド運用の考え方

現代のAD運用において、オンプレミスのADとクラウドの「Microsoft Entra ID」を同期させる「ハイブリッドID構成」は必須です。これにより、オンプレのADで管理している既存のIDを、Microsoft 365などのクラウドサービスへシームレスに展開できます。

Entra Connectを活用したユーザー同期と認証シナリオの設計

「Microsoft Entra Connect」を利用することで、ADのユーザー情報をクラウド側へ自動同期させます。パスワードハッシュ同期などを活用し、クラウドへログインする際にもオンプレミスと同じID/パスワードを使用する仕組みを構築するのが主流です。

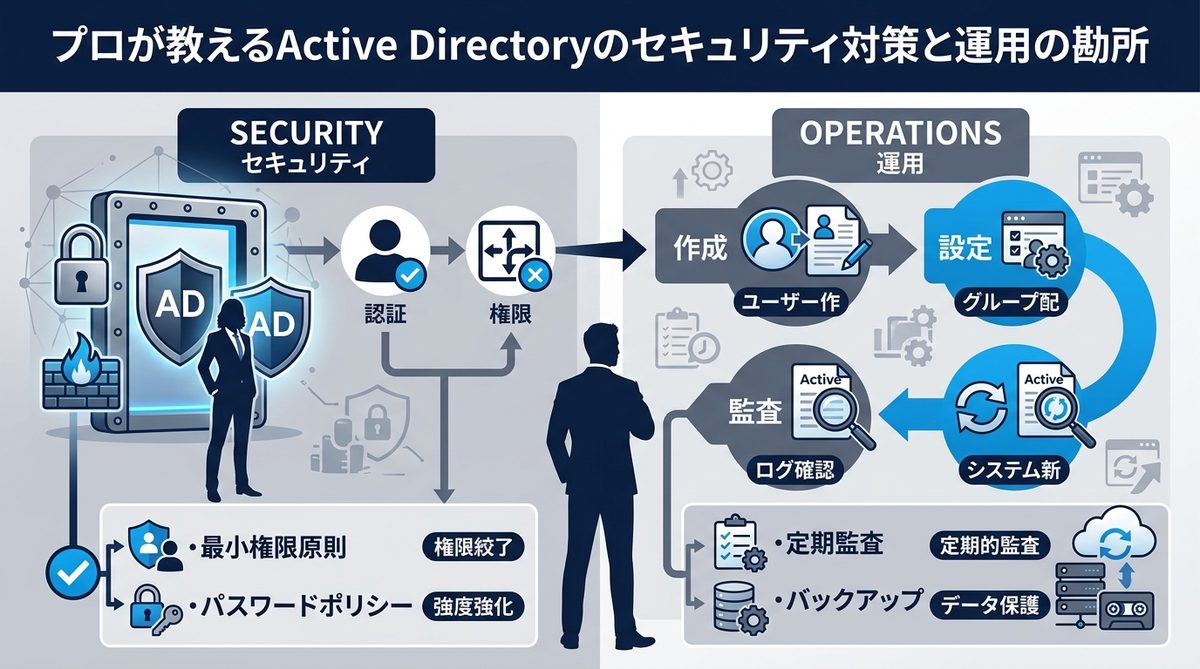

プロが教えるActive Directoryのセキュリティ対策と運用の勘所

特権アカウント管理とログ監視:インシデント未然防止のベストプラクティス

ADを標的とした攻撃(ドメイン管理者権限の奪取など)は非常に多いです。管理者アカウントのログインログを監視し、不審な挙動があった際に即時検知できる体制を構築してください。

【重要】Windows Server 2025の仕様変更とLDAP署名必須化への対応

Windows Server 2025では、より強固なセキュリティが標準化されています。特にLDAP(ディレクトリサービスの問い合わせプロトコル)における署名・チャネルバインディングが厳格化されているため、旧来の古い機器やアプリケーションが通信できなくなるリスクがあります。事前の検証が必須です。

既知の脆弱性(Zerologon等)を防ぐためのパッチ運用と多要素認証(MFA)

過去の深刻な脆弱性(Zerologonなど)の影響を避けるため、定期的なパッチ適用は不可欠です。また、ADへのログイン時や管理者作業時には、必ず多要素認証(MFA)を組み合わせ、ID漏洩時のリスクを最小限に抑える対策を講じてください。

Active Directory導入・運用の注意点と将来への展望

冗長化・バックアップ設計の重要性とシステム停止リスクの低減

ドメインコントローラー(DC)は単体で稼働させず、必ず複数台で冗長化を行ってください。また、システム状態(System State)のバックアップは、ランサムウェア被害時に復旧の要となります。オフライン環境に確実なバックアップを取得する運用を徹底しましょう。

クラウドシフトを見据えたADのライフサイクル管理とリソース最適化

今後は、「クラウドへすべて移行するのか」「ハイブリッドを維持するのか」という戦略的な判断が求められます。オンプレミスのADサーバーの老朽化に合わせ、不要な機能の整理や、Entra IDへの機能集約を検討し、管理工数を削減することが、将来的なITコスト最適化の鍵となります。

まとめ:安全なIT基盤を維持するために

Active Directoryは、依然として組織のID管理の根幹を成す重要なインフラです。最新のセキュリティ脅威に対応し、クラウド連携を最適化することで、セキュアかつ効率的なIT運用を実現してください。

ADの運用負荷にお悩みの方や、ハイブリッド環境への移行でセキュリティ設計に不安がある方は、ぜひ当サイトの「セキュリティ相談窓口」までお問い合わせください。貴社の環境に最適なID基盤構築を専門家がサポートいたします。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)