量子コンピュータの急速な進化により、現在主流の暗号化技術が数年以内に無効化されるリスク(HNDL攻撃)が現実味を帯びています。本記事では、次世代のセキュリティ対策として注目される「量子耐性暗号(PQC)」の基本から、量子暗号との決定的な違い、そして企業が今すぐ準備すべき移行ロードマップまでを詳しく解説します。

この記事の目次

量子耐性暗号(PQC)とは何か?基本概念と「量子暗号」との決定的違い

量子耐性暗号(PQC: Post-Quantum Cryptography)は、量子コンピュータを用いても解読が困難な数学的アルゴリズムを利用した暗号技術です。現在使われているRSA暗号や楕円曲線暗号(ECC)は、特定の数学的問題の解読が困難であることを前提としていますが、量子コンピュータの Shorのアルゴリズム(量子コンピュータ上で大きな整数の素因数分解を高速に行う手法)によって、これらの既存暗号は破られるリスクを抱えています。

PQC(耐量子計算機暗号)の定義と現代の暗号が破られる理由

PQCは、量子コンピュータの処理能力に対抗し、既存のITインフラ上で動作する新しい暗号規格です。現代のデジタル社会は、公開鍵暗号基盤(PKI)によって成り立っていますが、量子コンピュータが実用化されれば、通信の傍受やなりすましが容易になります。PQCは、こうした「量子計算の脅威」から機密情報を守るための次世代の防壁です。

図解でわかる「量子耐性暗号」と「量子暗号(QKD)」の役割の違い

読者が最も混同しやすいのが「量子耐性暗号(PQC)」と「量子暗号(QKD)」の違いです。以下の比較表で整理します。

| 項目 | 量子耐性暗号(PQC) | 量子暗号(QKD) |

|---|---|---|

| 仕組み | 数学的難問に基づくアルゴリズム | 量子力学の物理法則を利用 |

| 実装方法 | ソフトウェア(既存のIT機器で利用可) | 専用ハードウェア(光ファイバー等の専用線が必要) |

| 主な用途 | 汎用的な通信、署名、電子証明書 | 極めて高い秘匿性が求められる専用通信 |

| 導入コスト | 比較的低コスト | 高コスト(専用設備が必要) |

なぜ今、対策が必要なのか?「Harvest Now, Decrypt Later」の脅威

「今は解読できないが、将来解読する」という脅威が、企業にとっての喫緊の課題となっています。

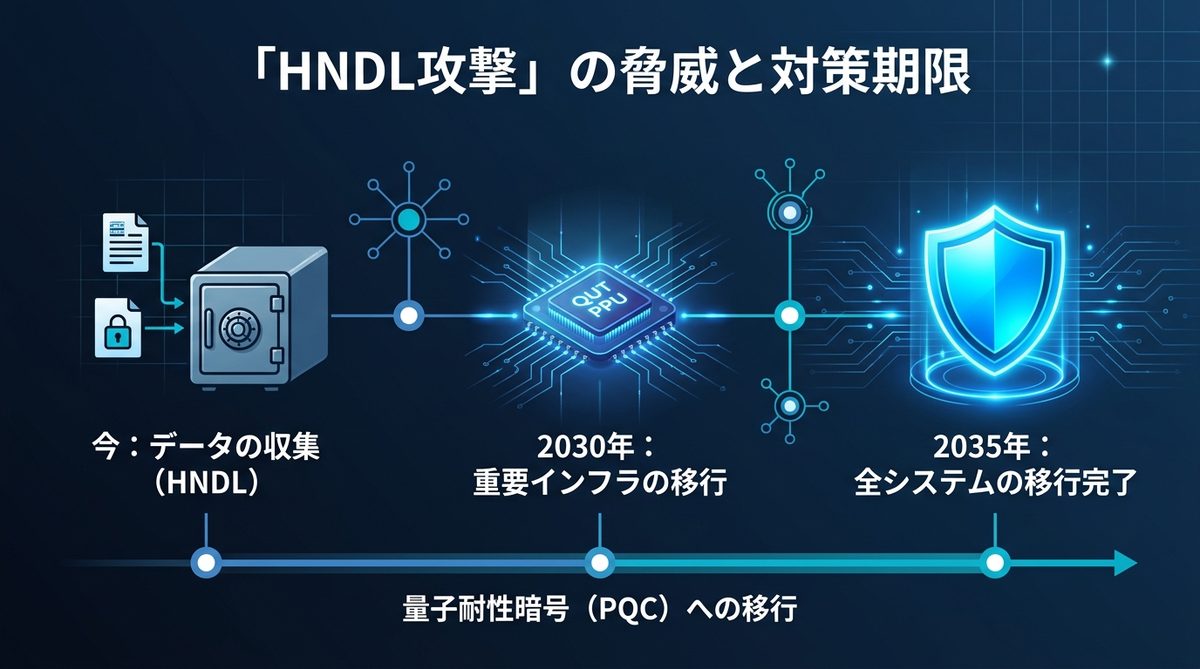

今傍受されたデータが将来解読されるリスク(HNDL攻撃)

「Harvest Now, Decrypt Later(今収集し、後で解読する:HNDL攻撃)」は、攻撃者が現在暗号化されている通信データを大量に蓄積し、将来高性能な量子コンピュータが完成した段階で一斉に復号する手法です。5年〜10年以上の機密保持が必要なデータ(知的財産、個人情報、軍事機密など)は、現時点で既に攻撃対象となっていると考えるべきです。

NISTが示す「2030年・2035年」のデッドラインと最新の移行方針

米国国立標準技術研究所(NIST)は、PQC移行に向けた明確な期限を定めています。多くの専門機関は、2030年までに重要インフラでの移行、2035年までには全システムでの完了を推奨しており、今からの準備が必要です。

NISTが選定した標準アルゴリズムと技術的アプローチ

NISTは長年のコンペティションを経て、安全性の高いアルゴリズムを標準化しました。

FIPS 203/204/205の概要(ML-KEM, ML-DSA, SLH-DSA)

- ML-KEM (FIPS 203): 鍵カプセル化メカニズム。通信の秘匿性を担保します。

- ML-DSA (FIPS 204): デジタル署名アルゴリズム。情報の改ざん検知と本人確認に利用します。

- SLH-DSA (FIPS 205): ステートレスなハッシュベースの署名アルゴリズム。非常に高い堅牢性を持ちます。

格子ベース暗号など、量子コンピュータでも解読困難な仕組みとは

PQCの多くは「格子問題(高次元の格子空間における最短ベクトル問題)」を応用しています。これは、量子コンピュータであっても膨大な計算時間を要する数学的問題であり、現在のスーパーコンピュータや量子コンピュータをもってしても短時間での解読が極めて困難です。

企業が取り組むべきPQC移行ロードマップと実装課題

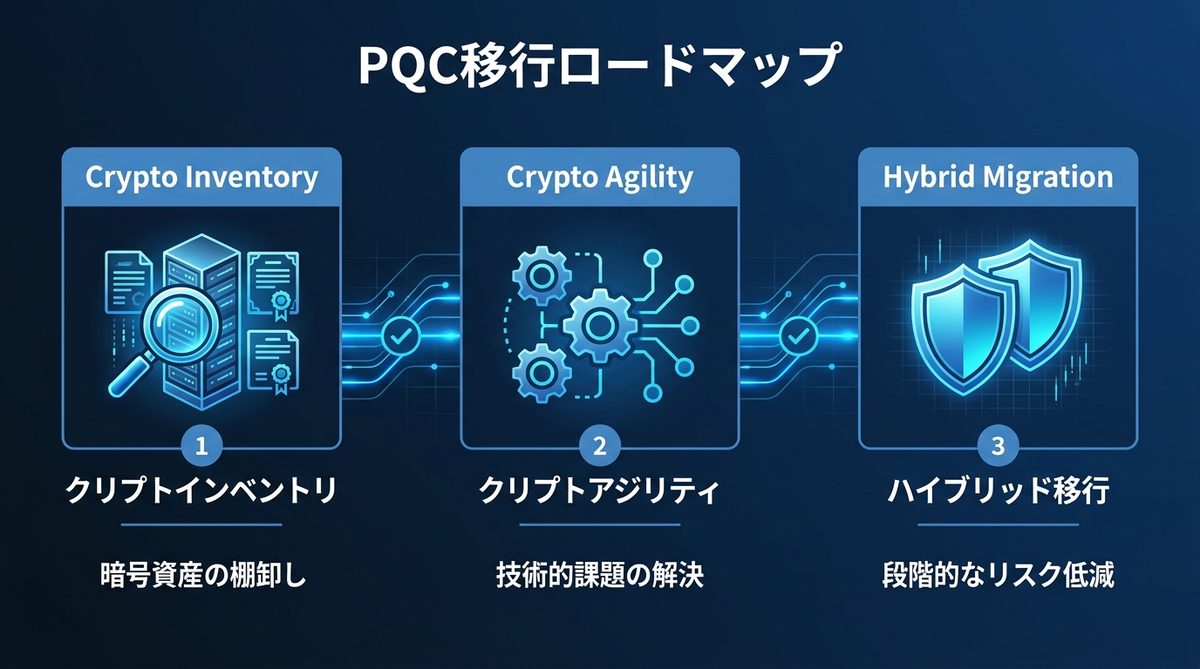

無計画な移行はシステム停止のリスクを招きます。段階的な戦略が必要です。

自社の暗号利用状況を可視化する「クリプトインベントリ」の進め方

まずは「どこで、どのような暗号が使われているか」を洗い出すクリプトインベントリ(暗号資産の棚卸し)を実施します。特に、長期的な保存が必要なサーバーや、証明書ライフサイクルを把握することが第一歩です。

システム柔軟性を高める「クリプトアジリティ」の実装と技術的課題

クリプトアジリティ(暗号柔軟性:暗号アルゴリズムをシステム全体に影響を与えず、迅速に変更できる能力)の実装が不可欠です。しかし、PQCは従来よりも鍵サイズや署名サイズが大きくなるため、ネットワーク帯域やストレージ容量への影響を考慮する必要があります。

ハイブリッド移行(従来暗号+PQC)による段階的なリスク低減手法

移行期間中は、従来の暗号方式とPQCを併用する「ハイブリッド方式」が推奨されます。これにより、万が一PQCアルゴリズムに脆弱性が見つかった場合でも、従来の暗号で最低限の安全性を維持できます。

【分野別】量子耐性暗号の導入影響と最新ユースケース

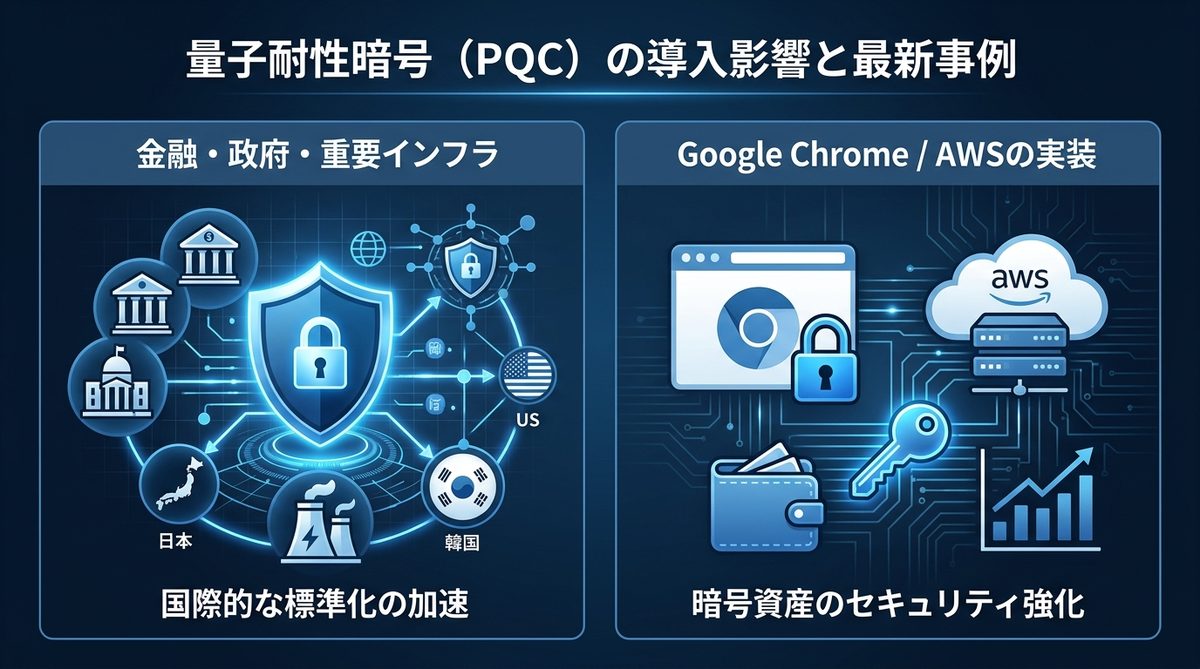

金融・政府・重要インフラにおけるPQC適用と国際的な対応状況

金融機関や政府機関では、量子コンピュータによる経済的・社会的混乱を避けるため、既存システムの更新サイクルに合わせたPQCの導入テストが始まっています。特に日米韓などの主要国間では、標準規格の足並みを揃える動きが加速しています。

Google ChromeやAWS等における最新実装事例と暗号資産への影響

Google Chromeは、TLS通信の一部でPQCアルゴリズム(X25519MLKEM)を試験導入しています。一方、暗号資産(仮想通貨)においては、ウォレットの署名方式が量子コンピュータによって破られる可能性があるため、早急なプロトコル改修が議論されています。

量子耐性暗号に関するよくある質問(FAQ)

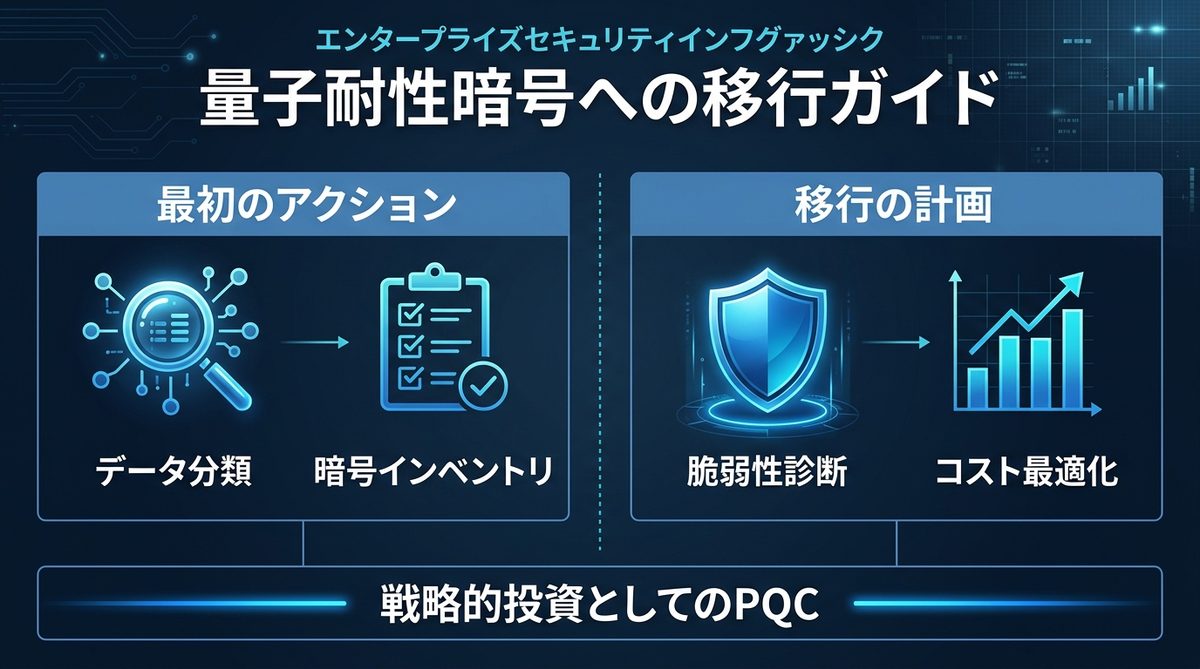

PQCへの移行に要する費用感や準備期間はどの程度か?

システム規模によりますが、数年単位の計画が必要です。まずは現行インフラの脆弱性診断と併せて実施することで、コスト最適化が可能です。

自社で最初に行うべきアクションは何ですか?

まずは「どのデータがどれくらいの期間保護されるべきか」を分類し、暗号利用状況の洗い出し(クリプトインベントリ)を行うことから着手してください。

量子耐性暗号への対応は、単なるセキュリティ技術の更新ではなく、持続可能なビジネスを継続するための戦略的投資です。まずは自社の保有する機密データの洗い出しから、量子耐性への準備を始めましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)