セキュリティ・バイ・デザイン(Security by Design)とは、システムやソフトウェアを設計段階からセキュリティを重視して構築するアプローチです。従来のように開発後にセキュリティ対策を追加するのではなく、最初からセキュリティを組み込むことで、システム全体の堅牢性を高め、サイバー攻撃や情報漏洩のリスクを低減することを目的としています。セキュリティ・バイ・デザインは、特に重要なデータを扱うシステムや高い信頼性が求められる環境で採用されることが多く、セキュアなシステム運用の基盤を築く重要な考え方です。

セキュリティ・バイ・デザインの基本原則

1. 最小特権の原則(Principle of Least Privilege)

各ユーザーやプロセスに対して、業務に必要な最低限の権限のみを付与することで、不正な操作や情報漏洩リスクを抑えます。例えば、通常の業務で利用しない管理機能にはアクセス権を与えないように設定します。

2. デフォルトで安全(Secure Defaults)

システムの初期設定や標準設定を安全な状態に保ち、ユーザーがセキュリティを強化するための追加設定をする必要がないようにします。例えば、初期設定で強固なパスワードを要求する、不要な機能を無効化する、といった対策が含まれます。

3. 攻撃対象の最小化(Attack Surface Minimization)

システム内の機能やアクセスポイントの数を最小限にすることで、攻撃者が狙える箇所を減らします。不要な機能やAPI、通信ポートを削除するなどの設計方針です。

4. セキュアな失敗処理(Fail Securely)

エラーやシステム障害が発生しても、セキュリティを保った状態でシステムを維持することが求められます。例えば、エラーが発生した場合にアクセスが無制限に開放されることがないように設計します。

5. 完全仲介(Complete Mediation)

すべてのアクセスリクエストが、セキュリティチェックを経由して管理されるように設計します。これにより、許可されていないユーザーやプロセスによるアクセスが排除され、システム内の情報や機能が保護されます。

セキュリティ・バイ・デザインの利点

1. セキュリティリスクの低減

設計段階からセキュリティが組み込まれているため、リリース後の脆弱性やセキュリティリスクが大幅に減少します。これにより、サイバー攻撃や情報漏洩のリスクを効果的に抑えることができます。

2. コスト削減

開発後にセキュリティ問題が発覚すると、修正に多大なコストと時間がかかるため、設計段階で対策を講じておくことにより、後から発生する修正コストを削減できます。

3. 法規制やコンプライアンスへの対応

GDPRやHIPAAなど、各種規制ではセキュリティ対策を要求しています。セキュリティ・バイ・デザインのアプローチを取ることで、これらの規制を順守しやすくなり、法的リスクの軽減にもつながります。

4. ユーザーや顧客の信頼向上

セキュリティ・バイ・デザインで構築されたシステムは、ユーザーにとっても安心感を与え、信頼性の向上につながります。特に重要なデータや個人情報を扱うサービスにおいて、セキュリティ意識の高い設計はユーザー満足度の向上につながります。

セキュリティ・バイ・デザインの実装方法

1. セキュリティ要件の明確化

システムやソフトウェア開発の初期段階で、具体的なセキュリティ要件を定義します。これには、機密性、完全性、可用性に関する要件を含みます。

2. セキュリティテストの導入

設計段階からコードレビューやペネトレーションテスト、静的・動的アプリケーションセキュリティテスト(SAST/DAST)を組み込み、セキュリティ脆弱性を早期に検出し、修正します。

3. 開発者のセキュリティトレーニング

セキュリティ・バイ・デザインを実現するために、開発者がセキュリティのベストプラクティスを学び、セキュリティを考慮したコーディングができるようトレーニングを実施します。

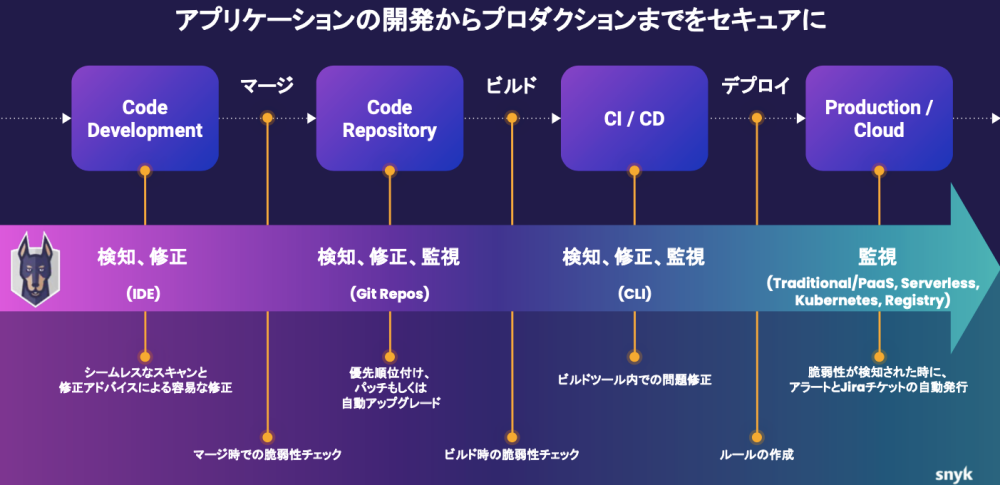

4. CI/CDパイプラインでのセキュリティ自動化

セキュリティチェックを自動化し、継続的インテグレーション/継続的デリバリー(CI/CD)パイプラインに統合することで、コード変更のたびにセキュリティが検証される仕組みを作ります。

5. セキュリティアーキテクチャの定義

システム全体のセキュリティアーキテクチャを策定し、各コンポーネント間のデータフローやアクセス制御を明確にします。これにより、攻撃者の侵入経路や内部システムへの不正アクセスを防ぐことが可能になります。

セキュリティ・バイ・デザインの例

1. HTTPSの標準使用

Webサイトやアプリケーションで、通信の標準をHTTPからHTTPSへ移行し、通信データの暗号化を行うことは、セキュリティ・バイ・デザインの具体例です。

2. パスワードの強制強化

ユーザーアカウントで、一定の複雑性や長さを持つパスワードを要求することで、弱いパスワードによるリスクを抑え、より安全なシステムを実現します。

3. 二要素認証(2FA)の標準実装

重要なシステムやサービスで二要素認証を導入し、パスワードの漏洩に対するリスクを低減します。

4. セキュリティイベントの監視

システムのアクセスログやイベントログを監視し、異常なアクセスや動作が検出された際にアラートを発信する機能を組み込みます。

まとめ

セキュリティ・バイ・デザインは、システムやソフトウェア開発において、初期段階からセキュリティを重視した設計を行うことで、サイバーリスクやデータ漏洩の脅威を最小限に抑え、セキュアな運用を実現するための重要なアプローチです。開発後にセキュリティ対策を追加する方法と異なり、設計からセキュリティが組み込まれているため、システムの安全性をより高め、運用コストやセキュリティインシデントのリスクを削減します。

セキュリティ・バイ・デザインを導入することで、信頼性の高いシステム運用が可能となり、企業や組織にとっては法的リスクの低減やユーザー信頼の向上といったメリットも期待できます。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)