SNSなどのWebサービスやネットバンキング、そしてECサイトでは、ユーザを識別するためにログイン認証が使われています。ログイン認証ではIDとパスワードを使って本人確認するのが一般的ですが、よりセキュアなログイン認証のために、「リスクベース認証」を導入しているシステムもあります。

今回はリスクベース認証の仕組みやメリットについて徹底解説します。

リスクベース認証とは

リスクベース認証とはログインを必要とするシステムにおいて、ユーザのアクセスログなどから行動パターンやOS、IPアドレス、ブラウザの種類などの情報を元にして追加の質問を実施し、より確実な本人認証を行うための方式の一つです。リスクベース認証により、ネットバンキングやECサイトなどのインターネットサービスを利用時のログイン認証を強化することができます。

リスクベース認証の仕組み

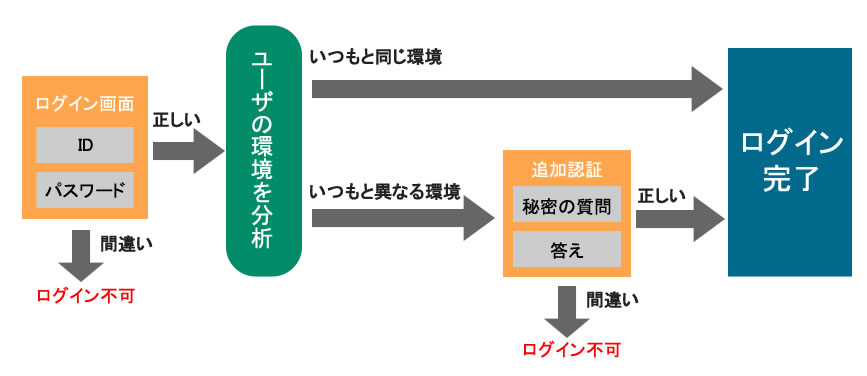

通常のログイン認証はユーザIDとパスワードの組み合わせが用いられることが一般的です。しかしパスワードが何らかの理由で外部に漏洩した場合、悪意のある第三者が漏洩したパスワードを使って、不正にログインすることが可能なってしまいます。このような、なりすまし対策として、ログイン認証を必要する事業者はアカウント強化に向けた対策をいくつか提供しています。そのうちの1つがリスクベース認証です。

リスクベース認証ではアクセスしてきたユーザの利用端末やアクセス時間などの行動パターンや、接続元のIPアドレスやOS、ブラウザなどの情報がいつもと異なっていた場合、なりすましの可能性があると判断し、通常の認証に追加する形で、別の認証を実施する仕組みが使われています。

追加される認証として、よく使われるのが「秘密の質問」です。これはIDとパスワードとは別に、本人にしかわからない情報を利用した追加の認証のことです。

リスクベース認証の流れを図にすると以下のようになります。

認証の種類

ログイン認証には「アクティブ認証」と「パッシブ認証」の2つがあります。まずはこの2つの違いについて見ていきましょう。

アクティブ認証(ワンタイムパスワード・USBトークン・秘密の質問)

アクティブ認証とはユーザの操作を必要とする認証方式です。例えば、ワンタイムパスワードやUSBトークン、秘密の質問はアクティブ認証です。

アクティブ認証ではユーザ操作を必要とするため、利便性は高くありませんが、ユーザを確実に認証できるため、通常、ログイン認証と言った場合はアクティブ認証の方を指します。

パッシブ認証(リスクベース認証)

一方で、パッシブ認証はユーザの操作を必要としない認証方式です。例えばアクセスしてきたコンピュータの種類やIPアドレス、ログインを要求するサイトにおける行動パターンなどのユーザプロファイルなどの情報を使って、認証を行います。

パッシブ認証はユーザに特別な操作を必要としないため、利便性は高いのですが、ユーザプロファイルの内容によっては不正なユーザにログイン許可されてしまう可能性もあります。リスクベース認証はパッシグ認証の代表例と言ってよいでしょう。

システムにアクティブ認証かパッシブ認証のどちらを導入するのが適切なのかは、認証を必要とするシステムの種類によって異なります。金銭や重要情報を取り扱う必要のあるシステムでは、より堅牢なアクティブ認証の方が適切ですが、単純にログインだけを要求システムの場合は、パッシグ認証で事足りるケースもあります。

リスクベース認証のメリット

リスクベース認証の2つのメリットを紹介します。

なりすましを防げる

例えばユーザがあるシステムのログインに使用しているIDとパスワードが悪意のある第三者に知られてしまい、不正なログインに利用されそうになった場合、リスクベース認証を導入しているシステムでは不正なログインを回避させることができます。

リスクベース認証ではIDやパスワードに加えて、ログインしようとしているユーザのIPアドレスやブラウザなどの環境がチェックされます。

たとえIDやパスワードが漏洩してしまっても、正規のユーザのブラウザやIPアドレスなどの環境までは、不正なログインを試みる者は同一にすることは困難です。これらの環境が異なっているログイン試行はリスク有りと判断され、秘密の質問などの追加の認証が求められます。

IDやパスワードが漏洩していても、秘密の質問とその回答の情報までは漏洩していない場合、リスクベース認証を導入することで、不正なログインを阻止でき、なりすまし対策になります。

ユーザに負担をかけずにセキュリティ性を高められる

リスクベース認証では正規のユーザのログイン試行の際、システムの方でユーザの環境がチェックされてリスクが判定されます。正規のユーザがいつもと同じ環境でログイン試行していれば、そのユーザはリスクベース認証の際に特別な操作は必要とされません。

つまりリスクベース認証は正規のユーザがログインする際には、ユーザに負担をかけずにセキュリティ性を高められるというメリットがあります。

リスクベース認証の注意点

ユーザにとっては利便性が高いリスクベース認証ですが、以下の2つの注意点があります。

「秘密の質問」を忘れてしまうとログインできない

リスクベース認証としてよく使われる「秘密の質問」ですが、これは例えば「母親の旧姓」や「出身地」、「飼っているペットの名前」などの質問とその回答を、アカウントの登録時に設定しておくものです。

リスクベース認証の際、これらの秘密の質問とその回答を忘れてしまうと、システムにログインできなくなってしまいます。もしこれらの情報を忘れてしまった場合、システムによっては再登録やリマインドができる機能が設けられていることがありますが、最悪の場合、アカウントの再登録からやり直しになることもあります。

秘密の質問を忘れてしまい、どうやってもログインが出来なくなった場合は、まずはシステムのFAQのページなど確認し、解決しなかった場合はシステムの管理者に問い合わせるなど対応が必要です。

運用や導入にコストがかかる

リスクベース認証はIDやパスワードを入力するだけの認証とは異なり、ユーザのアクセス環境や行動を確認するために、大量なパラメータを分析し保存する必要があります。

アクセス環境や行動といった情報を管理するためのコストが必要となるため、ネットバンキングやECサイトなど、よりセキュアなログイン環境が求められる一部のシステムのみに、リスクベース認証が導入されている現状があります。

まとめ

リスクベース認証は、普段とは異なる環境からのログインに対して、秘密の質問などの追加のログイン認証を要求する技術です。最近のブラウザにはIDとパスワードを保存する機能がついているものがあります。頻繁に使うシステムに対しては、ブラウザに保存しているIDとパスワードをそのまま利用するだけで、リスクベース認証も要求されずにログイン可能なシステムもあるでしょう。

リスクベース認証はログイン機能のセキュリティを高められる方法の一つですが、セキュリティ対策として完璧であると言い切れるわけではありません。例えばユーザが普段使っているノートパソコンが盗難され、盗難者がそのパソコンを使って不正ログインを試みた場合、リスクベース認証が意味をなさない可能性もあります。

リスクベース認証はユーザにとっては利便性の高い機能ですが過信せず、まずは徹底したIDとパスワード管理、そしてログインに使用するデバイスの管理が重要なのは言うまでもありません。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)