2022年版ソフォス脅威レポート

相互に関連した脅威が、相互依存の世界を狙う

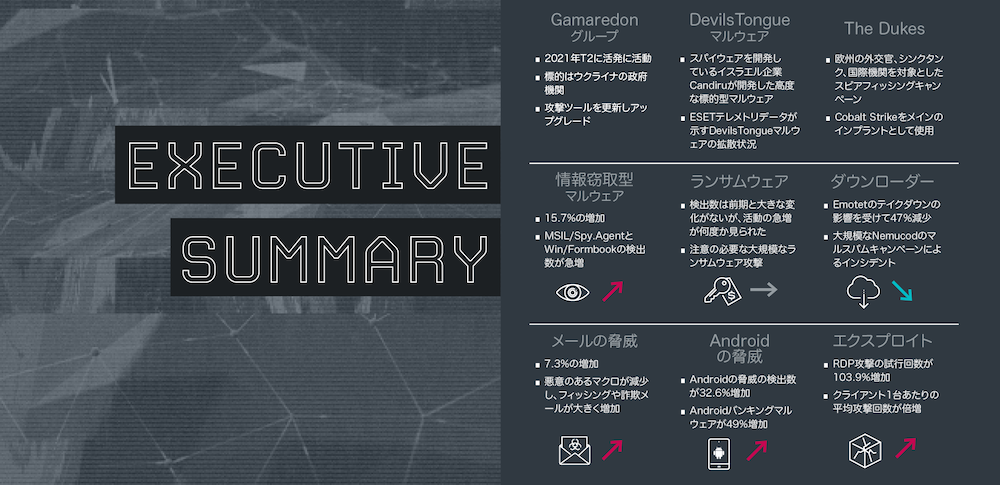

(出展:ソフォスの2022年度版脅威レポート )

2022年のサイバーセキュリティ攻撃の傾向を知る

2022年版ソフォス脅威レポートでは、今後1年間にITセキュリティに影響を与えるサイバー脅威と攻撃者の主な傾向を明らかにし、組織が進化する攻撃から防御するために必要な洞察を提供します。

貴方が担当する組織の2022年セキュリティ戦略立案に役立つ情報をご提供します。

ランサムウェア・アズ・ア・サービス

– このシフトの影響とは

ランサムウェアのターゲットは、ますます大規模な組織に移行し、攻撃方法も変化しています。

最大の変化は、独自のランサムウェアを作成し、ターゲットを攻撃する「垂直指向型」の攻撃から、ランサムウェア作成者・販売業者・攻撃者とそれぞれの専門家が連携して攻撃を仕掛けてくる「Raas:Ransomware as a Service」とよばれるビジネスモデルへと変化したことです。これによりランサムウェア製造ノウハウのない悪意のある組織がランサムウェアを利用して攻撃をすることが可能になり、近年のランサムウェア攻撃の増加に繋がっています。また、ランサムウェア作成者が詳細な攻撃用マニュアルを合わせて提供するため、さまざまな攻撃者による類似した攻撃が増える傾向にあり、攻撃の背後にいる組織を特定することがに困難になっています。

さらに、Raasモデルでは、攻撃を手助けするための派生組織が存在します。その一つが、初期アクセス・ブローカーです。彼らは組織への初期アクセス情報を手に入れ販売します。攻撃者は初期アクセス情報を購入し、被害者のネットワークに侵入して必要なアクセス権をすべて手に入れるまで攻撃を繰り返し、ランサムウェアを拡散してコンピューターをロックします。

ソフォスは、2022年以降も、RaaS モデルがランサムウェア攻撃の主流になると考えています。

攻撃者の人気が高まってるCobalt Strike Bescon

ハッキングされたCobalt Strikeのスイートは、用意に入手でき、簡単にカスタマイズできます。利用するための情報も多く開示されているため、サイバー犯罪者にとってCobalt Strikeの人気は高まっています。過去1年間に発生したランサムウェア事例のほとんどは、Cobalt Strike Beaconを使用したものです。

多くのマルウェア運営者は、オープンソースのMetasploitフレームワークに関連したバックドアを使用していますが、Cobalt Strike Beaconは、ランサムウェアのアフィリエイトや、ランサムウェアの犯罪グループに侵害情報を販売するアクセスブローカーが好んで使用するツールとなっています。

2021年も多くの事例が報告されていますが、2022年もこの傾向が続くと予想しています。

脅威レポートでCobalt Strikeが、どのようにハッカーに使用されているかをご確認ください。

『2022年版脅威レポート』のダウンロードはこちらから

『2022年版脅威レポート』のダウンロードはこちらから このレポートは、脅威ハンティングの専門家、ソフォスのMDRサービス、Sophos Rapid Responseのインシデント対応チーム、Sophos AIチームによって作成されています。

2022 年脅威レポートのコンテンツ一覧

- ランサムウェアの今後

- ランサムウェア・アズ・ア・サービスは、単独グループによる攻撃を包含

- 恐喝の拡大

- マルウェアはマルウェアを生む

- Cobalt Strike の台頭

- マルウェア配信フレームワーク

- ピンポイントターゲティングでショットガン型攻撃

- 2022年以降のセキュリティとAI

- 2021年のAI

- 脅威アクターにとってますます身近な存在になっているAI

- AIの現在のニュース

- 阻止できないモバイルマルウェア

- 攻撃を受けているインフラストラクチャ

- 被害者に攻撃者を送り込む初期アクセスブローカー

- Linux、IoTデバイスを標的にする新しい脅威

- 商用ツールを利用する攻撃者

- コンピュータにとって非常にチャレンジングな年

- 国際的な措置を回避するマルウェア

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)