画像:エクスコムグローバル株式会社HPより

2013年5月27日、海外渡航者向け通信機器レンタルサービス「グローバルデータ」を提供するエクスコムグローバルは、4月に同社WebサーバがSQLインジェクション攻撃を受け約11万件のクレジットカード情報が流出したことを発表しました。

この事件では、カード番号や名義人名の他、カード裏面に記載されるセキュリティコードまでが流出してしまった為、カード不正使用等の二次被害が多数発生し、大きな問題となりました。

今回は、グローバルデータ情報漏洩事件を基に、攻撃発生から流出確認、事後対応に至るまでの「問題点」について考えてみたいと思います。

事件概要

2013年4月19日から同月23日、エクスコムグローバルのウェブサーバが外部からSQLインジェクション攻撃を受けます。

2013年4月19日から同月23日、エクスコムグローバルのウェブサーバが外部からSQLインジェクション攻撃を受けます。

23日午後17時頃、契約先の決済代行業者より「カード情報漏洩の可能性がある」との指摘を受け、同社はサイト内の申込やオンライン決済を停止、サーバ内のクレジットカード情報削除に至りますが、既に情報は抜き取られた後だったのです。

同月26日、同社では専門会社へ調査を委託。

ログ解析の結果、サーバに保有されていた最大14万6701件のカード情報のうち、2011年3月7日~2013年4月23日に申込が行われた10万9112件の情報流出が発覚しました。

流出した情報

- クレジットカード名義人名

- カード番号

- カード有効期限

- セキュリティコード

- 住所

同社では流出発覚から約1ヶ月後の5月27日に顧客に対し情報漏洩を発表していますが、発表までの期間、銀行振り込みや空港窓口での対面決済は継続して行われており、収益が見込める大型連休を過ぎてから発表したのでは?との報道がなされました。

なぜ情報漏洩が起こってしまったのか?

クレジットカード情報だけではなく、セキュリティコード情報の漏洩がなぜ起こったのか。

それは、エクスコムグローバルで行われるサービスのシステムに起因します。

グローバルデータのサービスとは

同社では、海外渡航者向けのデータ通信レンタルサービスを提供しています。

サービスの流れは下記です。

申し込み

ウェブフォームからクレジットカード情報を含む個人情報を入力し申し込み

確認メールでは、セキュリティコードも伏字で返送されます。

注意点として、申し込み時点では決済は完了していません。

受け渡し

空港カウンターにてWiFiルーターを受け渡し

※保証金等の支払いはなし

返却

帰国後、空港カウンターにて返却

決済完了/領収書メール受信

返却の翌日、決済完了のお知らせ

この様に、申し込みから決済完了となる返却までの間、カード情報は保管されていることになります。

理由としては、提供している製品が紛失や盗難の危険性が高く、申し込み時とは異なる請求金額が発生するケースも考えられるためと発表されています。

SQLインジェクション攻撃とは

サービス提供の中で得られた情報はWebサーバに保管されていました。

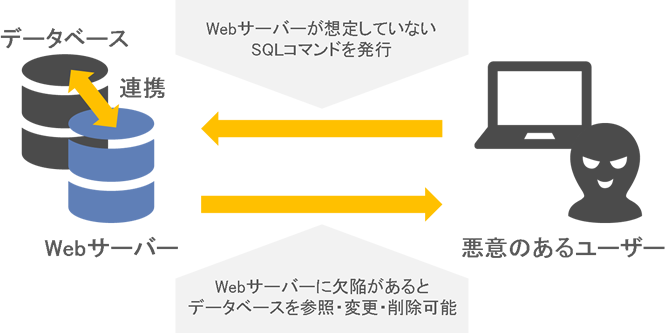

これに対しWebアプリケーションの脆弱性を利用したSQLインジェクション攻撃が行われたのです。

Webアプリケーションは通常、ユーザーからの入力をデータベースへの問い合わせ(SQL文)のパラメータとして組み入れ送信しますが、その入力がアプリケーションが意図していない文字列となっている場合、通常の処理ではなく攻撃者が望む処理が行われます。

つまり、本来であればアプリケーション側でエラーとして排除されるべき入力が、データベース内の情報まで簡単に行き着いてしまうという事です。

エクスコムグローバルでは事件後、申し込み時にカード情報を受け取らない運用に切り替えが行われました。

また、サーバにファイアウォール、侵入防御・検知ハードウェアを導入、データベースサーバへアクセスするID・パスワードも変更されています。

情報漏洩により何が起こったか

顧客への二次被害

情報流出が確定した顧客の内、4月末までに172件のカード不正利用が確認されています。

また、不正利用は免れた顧客においても一度流出してしまった情報がいつどこで利用されるかが分からないため、クレジットカードの利用停止や暗証番号の変更等の手続きを余儀なくされたのです。

不正に購入が行われたECサイトへの被害

ECサイト側は、購入時のカード情報が不正に取得されたものかどうかの判断は不可能です。その為決済後は通常に商品の配送が行われます。身に覚えのないカード利用を確認後、顧客がカード会社へ申し出を行う事で、決済が取り消されてしまうため、実質的な被害を被るのは販売店となってしまうのです。

エクスコムグローバルへの影響

事件の責任として、代表取締役社長西村誠司氏は、3ヶ月間月額報酬を30%減額することを発表。また該当顧客に対し、次回申し込み時に使用できる3000円割引の特別優待券を発行しましたが、このお詫び品に対しては「情報漏洩を起こした企業の製品をなぜまた使うと思うのか」等のクレームが起こりました。

そして2013年9月には、総務省による行政指導が行われます。個人情報保護法や個人情報保護に関するガイドラインにおける安全管理措置義務に違反したとし、再発防止に向け組織面での対策を始めとした体制強化が求められたのです。

大切なのは認証情報を守ること

今回の事件では、本来行われるべきではない「セキュリティコードデータの保存」が行われていたことが最大の問題点です。

JCCA(日本クレジットカード協会)が定める「新規インターネット加盟店におけるクレジットカード決済に係る本人認証導入による不正使用防止のためのガイドライン」には、”加盟店にてセキュリティコードを保存することは禁止する”という一文があります。

カード番号やカード名義名は識別情報であり、それ単体の流出は実質的な被害には結び付きにくいですが、識別情報に合わせてセキュリティコードや暗証番号などの認証番号が流出した場合は、簡単に被害に繋がってしまいます。

いかなる企業においても、管理する情報は必要最低限のものにとどめ、情報の種類に応じたセキュリティ対策を講じることが大切なのです。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)