オンラインでの情報やり取りが急速に普及する一方、多くの企業はまだ十分なセキュリティ体制を整えていないため、深刻なサイバー攻撃を受けるケースが後を絶ちません。

このような状況下で台頭したマルウェアが「Emotet」です。感染すると個人情報を抜き取られる上、マルウェアを添付した「なりすましメール」を社内外の関係者に送信されてしまいます。

この記事では、Emotetの感染が疑われるときの基本的な確認方法から、感染による被害を調査する方法までご紹介します。感染時の初動対応などにも参考になりますので、ぜひご覧ください。

目次

Emotet(エモテット)とは

Emotet(エモテット)とは、トロイの木馬型マルウェアで、なりすましメールを介して拡散します。

その特徴は次のように言い表すことが出来ます。

- officeファイルやZipファイルを展開すると感染する

- 変異能力が高い

- 感染するとスパムメールが配信される

- C&Cサーバーに情報が発信される

officeファイルやZipファイルを展開すると感染する

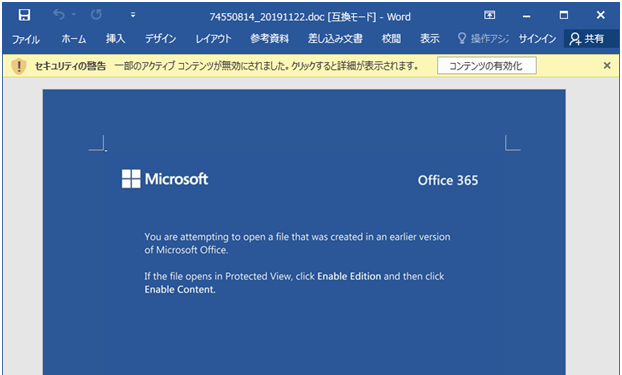

Emotetは、メールに添付されたZipファイル、とくにofficeファイルのマクロ機能(複数の操作を自動化する機能、いわゆるコンテンツの有効化)を展開することで感染します。Emotetは悪意のあるマクロを埋め込んだWord文書を添付し、ユーザーがマクロを有効にするように誘導します。マクロが有効になると、Emotetはコンピューターに侵入し、様々な悪意のある活動を行います。

変異能力が高い

Emotetは定期的に変異(アップデート)することで検出を困難にします。この種のマルウェアが企業や組織に侵入すると、膨大な機密情報を盗み取る可能性があるため、防御するためには常に最新の情報を収集し、迅速かつ効果的な対策を講じる必要があります。

感染するとスパムメールが配信される

Emotetに感染すると、感染端末はEmotetのサーバーに接続され、Emotetから様々なマルウェアやスパムメールが配信されるようになります。スパムメールには、添付ファイルや不正リンクが含まれており、これらを開いたりクリックしたりすることで感染します。これによって、Emotetは急速に拡散し、感染した端末をさらに増やすことができます。

C&Cサーバーに情報が発信される

Emotetは感染した端末の情報をC&Cサーバーに送信されしまいます。C&Cサーバーに情報が発信されると、端末の制御権が奪われ、機密情報の窃取、ボットネットへの参加など、様々な悪意ある行為が可能になります。また、発信された情報が第三者に渡ることで、攻撃者以外の不正な利用や、同じ攻撃手法を利用する別の組織や個人による攻撃などが発生する可能性もあります。そのため、C&Cサーバーへの情報発信は深刻なリスクであり、早急な対処が必要とされています。

Emotet(エモテット)に感染してしまった際、企業や組織はどうすればよいのか?

Emotetに感染すると個人情報が漏えいします。感染してしまった場合、法人組織はどうすればよいのでしょうか?

ここでは法的観点も交えてその対応を解説します。

【注意①】改正個人情報保護法施行により情報漏えい時の報告が義務化

2022年4月に「改正個人情報保護法」が施行されました。これにより、情報漏えいは「個人情報保護委員会」と「本人」に通知が義務化されました。

今回の改正で追加された「事業者の守るべき責務」は次の通りとなっています。

- 漏えい等が発生した場合、個人情報保護委員会への報告、および本人への通知が義務化される(従来は努力義務)

- ペナルティ(罰金)の強化

- 不正アクセスによる漏えいは件数を問わず、たとえ1件であっても本人への通知が義務化

また法人による命令違反で課せられる罰金刑は、上限50万円から1億円以下に引き上げられます。またセキュリティ体制の不備・過失が認められると、損害賠償請求を受ける可能性もあります。この際、端末を調査する「フォレンジック」が有効です。

フォレンジックでは、感染経路を特定し、情報漏えいの原因を特定するために必要な情報を提供することができます。

Emotet感染被害についての責任を追及される場合も

サイバー攻撃被害の公表を控える行為は許されなくなった現在、十分なセキュリティ対策を施していなかった結果、Emotetに感染し、取引先にも「伝染」させてしまった場合、損害賠償責任を負う可能性があります。

また感染時、不適切な調査をおこなうと同様に過失が認められる恐れがあり、注意が必要です。

【注意②】「端末の初期化」→「バックアップからの復旧」だけでは不十分:感染経路や脆弱性を特定できない

マルウェア感染時に、端末を初期化してバックアップから復旧するだけでは、感染経路や脆弱性を特定できず、同様の被害を防ぐことができません。また「脆弱性」が原因で感染した場合、初期化しても脆弱性が解消されていなければ、同様の攻撃を受けることがあります。そのため、適切な調査を行い、感染の原因や被害範囲、流出先、脆弱性などを特定することが重要です。

初期化のリスク

EMOTET感染が発覚した場合、初期化をすると、感染原因や被害の全容を調べることができなくなってしまいます。被害全容を把握する場合、フォレンジック調査の専門家に依頼し、適切な手順で対応することが必要です。

【注意③】被害を把握する場合:フォレンジック専門業者に調査を依頼する

EMOTETに感染すると、データの漏えいなど、多くの被害を引き起こします。この際、専門業者に調査を依頼することで、感染の確認だけではなく、感染経路や被害の具体的な範囲を詳細に調査することができます。これにより、被害の程度を正確に把握することができ、その後の対応策の立案に役立ちます。

この際、有効な調査が「フォレンジック」です。

フォレンジック調査とは何か

フォレンジック調査では、感染したシステム上でのマルウェアの動作を詳細に調査し、感染経路や感染状況、被害の範囲などを調査することができます。また、感染前後のログやアクセス履歴から、攻撃者の手口や行動パターンを分析することもできます。

これにより、今後同様の感染を防ぐことができ、より迅速かつ正確な対応が可能になります。

また法的な側面から見ても、フォレンジック調査は非常に重要です。

「フォレンジック」は法的に正しい手続きで調査を行うため、法的手続きに必要な情報―情報漏えいの原因究明や、被害者が被った損害の評価などを提供することができます。

業者の実力を見極めるためのポイント

上記の6つのポイントから厳選したおすすめランキング1位の業者が、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式HPデジタルデータフォレンジック

✔警視庁への捜査協力を含む、累計39,000件の相談実績

✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応

✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制

✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載

✔警視庁からの表彰など豊富な実績

✔14年連続国内売上No.1のデータ復旧技術を保有(※)

(※)第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年)

こちらのデジタルデータフォレンジックは、累積ご相談件数39,000件以上を誇る、対応件数で国内最大級のフォレンジック業者です。データ復元技術を活用した証拠復元から、マルウェア感染・情報漏洩・社内不正といった企業インシデントに対して、幅広くサービス展開しています。

【決定版】Emotet(エモテット)の感染確認方法5選

Emotet(エモテット)の感染有無を確認する方法として、主に次の5つを挙げることが出来ます。

- Emotet(エモテット)感染確認ツール「EmoCheck」を使う

- Windows Defenderを利用する

- ネットワークトラフィックを分析する

- メールサーバーのログを確認する

- Emotetの感染調査に対応している業者で確認する

【確認1】Emotet(エモテット)感染確認ツール「EmoCheck」を使う

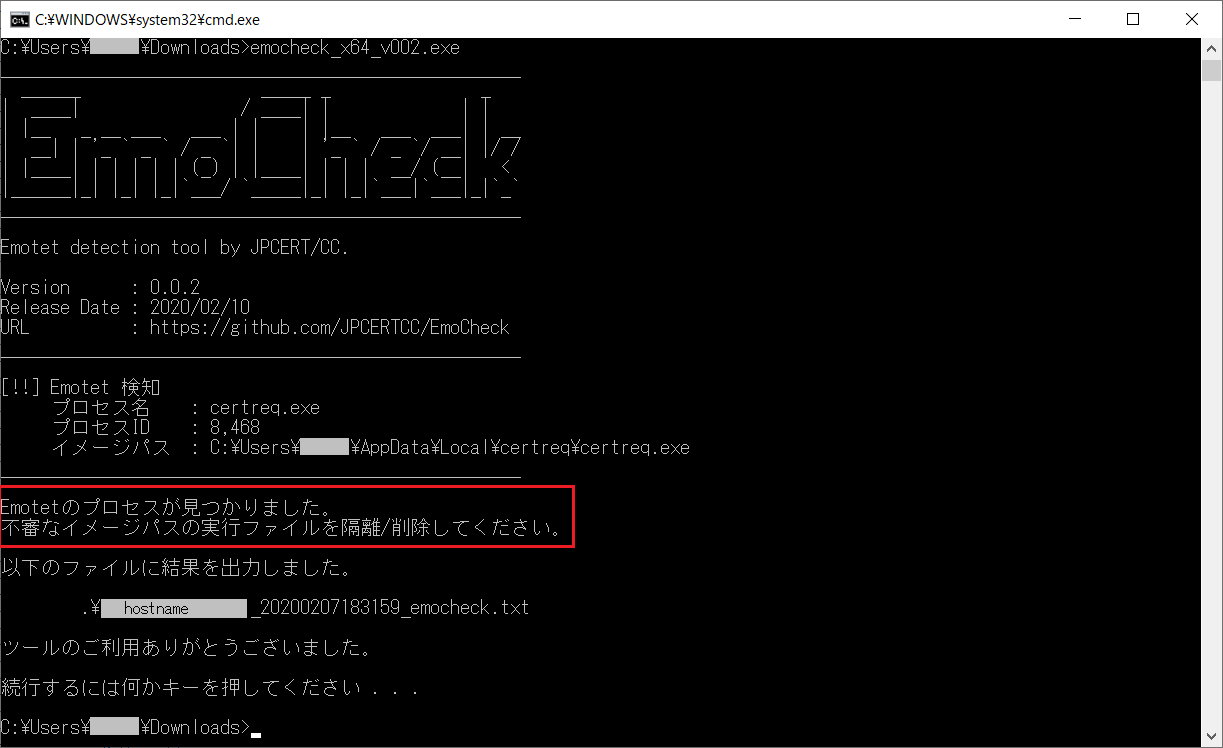

Emotetの感染有無をすぐ診断するのに有効なツールとして「EmoCheck」があります。これはギットハブで無償提供されている感染チェックツールです(実行手順はこちら)。もしEmotetの感染が確認された場合、 「Emotetのプロセスが見つかりました」と表示されます。

このツールは、Emotetの感染があるかどうかを素早く確認できますが、駆除や感染経路・被害範囲の特定には対応できません。Emotetの侵入経路や他のマルウェアの感染、被った被害の全容を特定するには、専門の調査業者に依頼する必要があります。

「感染が疑われる」または「感染が発覚した」場合、感染経路や漏えい情報を特定・調査し、顧客や行政委員会などに報告する義務が企業に生じることにご注意ください。

【確認2】Windows Defenderを利用する

OS標準のセキュリティソフト「Windows Defender」でもEmotetの検知を行うことが可能です。

もしEmocheckで検出されなかった場合、Windows Defenderで二重チェックしておくと万全でしょう。

以下は、Windows Defenderを使用してEmotetを検知する手順です。

- Windows Defenderを開きます。

- 「ウイルスと脅威の防止」をクリックします。

- 「スキャンオプション」をクリックします。

- 「クイックスキャン」を選択します。

- 「スキャンを開始する」をクリックします。

- スキャンが完了するまで待ちます。

- スキャンが完了したら、スキャン結果を確認します。

- Emotetが検出された場合は、Windows Defenderが指示する手順に従って、Emotetを削除します。

なおWindows Defenderは、定期的に更新されるため、最新のバージョンを使用することが重要です。また、スキャンを定期的に実行することで、安全にセキュリティを保つことができます。

【確認3】ネットワークトラフィックを分析する

ネットワークトラフィックとは、ネットワークを介して送受信されるデータのことを指します。これには、インターネットを通じて送信されるメール、Webページ、音声データ、ビデオなど、さまざまな種類のデータが含まれます。

Emotet感染を疑う場合、ネットワークトラフィックで、Emotetによる通信を特定できます。

ネットワークトラフィックを分析する手順は次のとおりです。

- ネットワークトラフィックの収集 :Emotet感染を疑うシステムのネットワークトラフィックを収集します。ネットワークトラフィックの収集には、プロトコルアナライザーやパケットキャプチャーソフトウェアを使用します。収集したトラフィックは、PCAPファイルとして保存します。

- PCAPファイルの解析 :PCAPファイルを解析するため、Wiresharkなどのソフトウェアを使用します。まずWiresharkを開き、PCAPファイルを読み込みます。

- 通信先IPアドレスの特定 :Emotetは、C&Cサーバーと通信しています。この際、Wiresharkを使用して、Emotetによる通信先のIPアドレスを特定します。通信先IPアドレスを確認するには、TCPパケットの「Destination Address」を確認します。

- 通信内容の解析 :Emotetは、HTTPやHTTPSを介して通信しています。この際、Wiresharkを使用して、EmotetによるHTTP/HTTPS通信を特定し、通信内容を解析します。通信内容には、Emotetによる攻撃に使用される悪意のあるコマンドやデータが含まれている場合があります。

- トラフィックの量とパターンの分析 :Emotetによる通信は、大量のトラフィックを生み出すことがあります。また、通信パターンには特徴があります。Wiresharkを使用して、トラフィックの量とパターンを分析し、Emotetによる通信を特定します。

- 感染システムの特定 :Emotetに感染しているシステムを特定するため、通信先IPアドレスや通信内容から、感染システムを特定します。感染システムを特定することで、感染拡大を防ぎ、被害を最小限に抑えることができます。

【確認4】メールサーバーのログを確認する

Emotetは、スパムメールを通じて感染することが多いマルウェアの一種です。そのため、Emotet感染を疑う場合には、メールサーバーのログを確認することが有効です。メールサーバーのログを確認することで、具体的には、Emotetに感染した可能性のあるメールの送信元や宛先、件名、本文、添付ファイルなどを確認することができます。

これにより、感染が広がっているかどうか、または感染した可能性があるユーザーを特定することができます。

メールサーバーのログを確認する手順は以下の通りです。

①ログの場所を特定する

メールサーバーのログは、通常、/var/log/mail.log、/var/log/maillog、/var/log/messagesなどの場所に保存されます。ログの場所は、メールサーバーの種類やバージョンによって異なります。

②ログを分析するためのツールを準備する

メールサーバーのログは、通常、テキスト形式で保存されています。これを解析するためのツールとして、grep、awk、sed、Logwatch、Syslog-ngなどがあります。

③ログを解析する

ログを解析する際には、以下の情報を特定します。

- メールの送信元アドレス、受信元アドレス

- メールの件名、本文、添付ファイル

- メールが配信された日時、配信に成功したかどうか

④Emotetに感染した可能性があるメールと感染した可能性があるユーザーを特定する

感染した可能性のあるメールには、不審な添付ファイルが含まれています。この点に注意してEmotetに感染した可能性があるメールを特定していきます。この際、感染した可能性があるメールの送信元、または受信元となったユーザーを特定します。この情報は、ログからも特定することができます。

以上の手順を踏むことで、感染した可能性があるユーザーを特定することができます。

【確認5】Emotetの感染調査に対応している業者で確認する

マルウェア感染の調査に対応した業者では、Emotetをはじめ、他のマルウェアに感染有無も確認することができます。また、感染経路や漏えいしたデータなど、具体的にどのような被害を被ったのかについても調査することが可能となっています。

この際、フォレンジック調査は、感染端末のデータを収集・解析することで、Emotetの感染経路を追跡することができます。これにより、どのコンピュータが感染しているかを特定し、感染拡大を防ぐことができます。また、感染源や感染経路を特定することで、同様の攻撃が行われる可能性を軽減することができます。

Emotet(エモテット)に感染するとどうなるのか:データやプライバシーが危険にさらされる

Emotetに感染した場合、次のような被害がもたらされます。

- 個人情報や認証情報が漏えいする

- ランサムウェアに感染する

- 社内ネットワークやデバイスへ感染する

- 社外へのばらまきで踏み台にされる

個人情報や認証情報が漏えいする

感染端末から個人情報やメールアカウントの ID、パスワードといった認証情報が盗まれます。このとき抜き取られた情報は、ハッカーが使用する外部サーバーに転送されるため、情報漏えいの観点で調査する必要性も生じます。

ランサムウェアに感染する

Emotetは、ほかのマルウェアを呼び寄せます。その代表的なマルウェアがランサムウェアで、これに感染すると、端末のファイルが暗号化され、データを復元するために身代金を支払うように要求されてしまいます。

社内ネットワークやデバイスへ感染する

Emotetは個人の端末を感染させるだけでなく、抜き取った情報をもとに、なりすましメールを自動生成し、社内ネットワークを使って他の端末へも感染を広げようとします。その結果、社内すべての端末から情報が漏えいする恐れが生じます。

社外へのばらまきで踏み台にされる

Emotetは、社内ネットワークにとどまらず、メールアカウントに登録されているアドレスをもとに、顧客や取引先など外部に Emotet を感染させるためのメールをばらまきます。関係先にも甚大な被害を被る恐れがあり、自社の信用失墜につながります。

このように一台の端末がEmotetに感染するだけで、別の端末にも感染被害を連鎖的に広げることから、クリーンアップにかかる全体の費用も膨大になりやすく、インシデントごとに約1億5000万円相当と見積もられています。そのため、ドイツ連邦情報セキュリティ局 (BSI) はEmotet を「マルウェアの王様」と呼び、米国国土安全保障省は「これまでで最も破壊力があるマルウェア」と結論づけました。Emotet は今もなお、史上もっとも危険なマルウェアのひとつとして君臨し続けています。

出典カスペルスキー

Emotet(エモテット)に感染した場合にすべきこと

- 感染した端末をインターネット環境から切り離す

- メールアドレスなどの各種パスワードを変更する

- 端末を初期化する

- 専門業者に調査を依頼する

感染した端末をインターネット環境から切り離す

Emotetと疑われるファイルを開封してしまった場合、まっさきにwifi接続をオフにし、ネットワークから切り離しましょう。これは重要な初動対応となります。Emotetはネットワーク経由で他の端末へ感染を広げる性質を持っており、特にメールアカウントが乗っ取られていると、自動的にスパムメールが周囲に拡散されてしまいます。他の端末やネットワークへの二次感染を防ぐためにも、感染の疑いのある端末をネットワークから切り離しましょう。

メールアドレスなどの各種パスワードを変更する

ネットワーク遮断後、感染が疑われるデバイスで使用していたメールアドレスやパスワードは、感染・被害拡大を防ぐためにもなるべく早く変更しましょう。盗まれたメールアドレスやパスワードを流用していると、ほかのアカウントにも不正侵入される恐れがあります。

端末を初期化する

警視庁のサイバーセキュリティ対策本部は「Emotetを駆除するには、感染した端末を初期化すべき」という記載があります。たしかにEmotetを駆除するには、感染した端末を初期化することが最も確実な手段となります。

しかし、端末自体の初期化を行うと検体が除去されるだけでなく、感染端末のログも消失してしまいます。このような初期化行為は、不可逆的なデータ削除であり、データ復旧の専門業者でも、データのサルベージを行うことがきわめて困難となってしまいます。

そもそも、感染拡大を防止するには、駆除ではなく、ネットワーク遮断が先です。また調査という観点からみると、「駆除」は仕上げにあたる作業であり、そこまで最優先すべきステップでもありません。駆除を行う前に、感染経路をはじめとする、インシデントの全容を特定することをおすすめします。

専門業者に調査を依頼する

Emotetに感染した場合、「情報漏えいがあったのか」「何が原因で感染したのか」「ほかのマルウェアに感染していないか」といった事後調査が必要です。しかし、個人での特定作業には限界があるため、適切な調査を行うには、専門業者に相談することが最善です。

Emotetの感染経路調査には「フォレンジック調査」という方法が有効です。個人での対処が難しい場合は、条件に見合う適切な専門業者に相談することをおすすめします。

Emotetに感染している恐れがある場合、マルウェア感染調査に対応している業者に相談してください。専門業者では「どのマルウェアに感染したのか」「いつ、どの経路で、どの規模で感染したか」「情報漏えい有無はないか」といったことを調査することが出来ます。

このようなマルウェア被害調査を個人で行うことは不可能に近いため、まずは業者への相談をしましょう。

Emotet(エモテット)調査会社を選ぶときのポイント

Emotetの調査会社を選ぶときのポイントは次の6つです。

なお、Emotetの感染調査には「フォレンジック」という技術が活用されています。フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。

実績がある

上場企業や警察・官公庁からの依頼実績があるかどうかも、業者の信頼性を判断する上で重要なポイントとなります。

多数の相談実績を持つ業者は、高度な技術力やノウハウ、データ復旧に関する知識が蓄積しており、膨大なデータベースから適切な方法を選択し、証拠データを抽出することが可能です。

スピード対応している

サイバーインシデントが発生した際、感染拡大や証拠隠滅を防ぐため、早急かつ正確に把握する必要があります。この際、24時間・365日営業している業者であれば、素早い対応を期待できるでしょう。

早急に原因を究明し、感染の原因となった端末を迅速に特定できる「ファストフォレンジック」「DFIR(デジタルフォレンジック・インシデントレスポンス)」などにも対応したフォレンジック調査が可能である業者を選ぶのも、重要なポイントとなってきます。

なお、いつまでに対応が完了し、調査対象機器が手元に戻るのかは、相談時に事前確認したほうが良いでしょう。

セキュリティ体制が整っている

セキュリティ対策をしっかりと行っている業者では「プライバシーマーク」や「ISO認証」などの認定を得ています。これらの認定は、世界基準で規定されている厳しい調査をクリアした業者のみ習得できるもので、フォレンジック業者の信頼性を判断するポイントにもなります。

フォレンジック調査を依頼する際は、機器はもちろんその中に保存されているデータも業者側に一定期間預けることになりますので、大切なデータを安心して預けることができるセキュリティ体制が整っているかを確認するようにしましょう。

法的証拠となる調査報告書を発行できる

フォレンジック調査の報告書は、裁判所や行政機関に提出できる「法的証拠」として活用することが可能です。もし民事・刑事訴訟を視野に入れている場合は、あらかじめ法的証拠となる調査報告書を発行できるフォレンジック専門業者に対応を追依頼することを視野に入れておきましょう。

データ復旧作業に対応している

フォレンジック技術と、データ復旧技術は、両輪として活用されています。たとえば、対象となるデータやファイルがマルウェアによって削除されてることも多く、通常のアクセスが不可能ということも珍しくありません。そのような場合は、データ復元を行ったうえで、調査を行う必要があります。この際、適切に対応するには、データ復旧技術の実績をHP上に記載しているフォレンジック調査に対応を依頼することが重要となってきます。

費用形態が明確である

デジタルフォレンジックの費用は、調査する内容によって大きく変わります。作業にかかる手間や時間が大きく変わってくることが原因となります。 ただし、あとからどんどんと請求額が増えていく事は誰も望んでいないと思います。そのため、

目的とする調査がどの程度の価格が発生するのか依頼前に確認しましょう。基本的には「一律で費用が発生する」か、「ディスク自体の容量と調査内容で金額が決まる」というパターンが多いですが、暗号化や物理故障が関わってくると追加調査が必要な場合もあります。明確に調査したいことを決めておき、あらかじめ相談しておくことが重要です。

おすすめのEmotet(エモテット)感染調査に対応している業者

Emotetのようなマルウェア感染調査に対応している業者の中で「スピード対応」と「実績」が豊富な業者を選定しました。

デジタルデータフォレンジック

公式HPデジタルデータフォレンジック

デジタルデータフォレンジックは、個人はもちろん、大手企業や警察からの依頼も多数解決しているため、実績・経験は申し分ないフォレンジック調査対応業者です。フォレンジック調査に対応している業者では珍しく個人のハッキング調査にも対応している特長があります。さらに、「Pマーク」「ISO27001」を取得しているため、セキュリティ面でも信頼がおけます。

相談から見積もりまで無料で行っているので、フォレンジック調査を検討している際は、まずは実績のあるデジタルデータフォレンジックに相談すると良いでしょう。

| 費用 | ■相談から見積もりまで無料 ※機器の種類・台数・状態によって変動 |

|---|---|

| 調査対応機器 | RAID機器(NAS/サーバー)、パソコン(ノート/デスクトップ)、外付けHDD、SSD、USBメモリ、ビデオカメラ、SDカードなど |

| 調査実施事例 | 警察からの捜査依頼(感謝状受領)、パスワード解除、ハッキング・不正アクセス調査、データ復元、マルウェア・ランサムウェア感染調査など |

| 特長 | ■大手企業や警察を含む累計14,233件の相談実績 ■個人での調査依頼にも対応 ■「Pマーク」「ISO27001」取得済のセキュリティ |

デジタルデータフォレンジックのさらに詳しい説明は公式サイトへ

Emotet(エモテット)の感染・被害を防ぐ方法

万が一感染してしまうと、甚大な被害の出るEmotetですが、感染しないためには何ができるのでしょうか。たとえば「氏名表示とメールアドレスに相違がある」などの識別方法もありますが、根本的な回避方法としては、次の4つがあります。

- 不審なメールは開かない

- WordやExcelの「マクロの自動実行」を無効化しておく

- ログインパスワードを使い回さない

- セキュリティ製品の導入

不審なメールは開かない

Emotet感染は、添付されているファイルの開封を行われなければ発生しません。そのため、突然取引先から「契約内容が更新されました。今すぐご確認ください」「御社に関わる重要なデータ」などど言われた場合疑いを持つようにしましょう。

WordやExcelの「マクロの自動実行」を無効化しておく

WordやExcelの「マクロ自動化」を無効化にしておくことで、添付ファイルを開いてしまった場合にも備えることができます。正確には、ファイル内のマクロが起動することでEmotetに感染するため、そのマクロの自動化を無効にしておくことが重要です。

画像引用IPA

この設定を有効化していると、添付されているファイルを開いてしまった場合に、上の画像のように「コンテンツの有効化」というボタンが現れます。このボタンを押すとマクロが許可されるため、絶対に押さないでください。

ログインパスワードを使い回さない

Emotetに感染すると、まず認証情報が盗まれます。その後、盗まれた認証情報は、さまざまなウェブサイトやクラウドサービス、とくにSaaSサービスなどに不正ログインという形で悪用される恐れが高いです。このとき、もしログインパスワードを使いまわしていると、被害が大きくなりやすいので、そもそも、ログインパスワードを使い回さないようにしておきましょう。

セキュリティ製品の導入

セキュリティ製品は、大きく分けると「入口対策」「内部対策」「出口対策」の3つに分類ができます。

- 入口対策:マルウェアの感染自体を防ぐ目的。ファイアウォールなどが該当。

- 内部対策:マルウェア感染拡大を防ぐ目的。サンドボックスなどが該当。

- 出口対策:マルウェア感染による情報漏えいを防ぐ目的。各企業による製品が存在。

理想的なセキュリティ対策は、入口から出口までのすべてを対策することですが、金銭面で難しい場合は、情報漏洩を防ぐ目的の出口対策製品を、最低限で取り入れましょう。

入口対策や内部対策では、マルウェア側を監視するため、新種のマルウェアが生成された際に対応ができません。出口対策では攻撃者が使用するサーバー(C2サーバー)を監視するので、入口・内部対策に比べ、検知率が圧倒的に高いです。

まとめ

今回は、マルウェアの中でも特に脅威的存在であるEmotetについて解説しました。

Emotetによるインシデントが発生した場合、企業は改正個人情報保護法により、感染経路や漏えいデータについて調査・特定・報告する義務が生じます。この際、不正アクセスやマルウェアの被害を調査する「フォレンジック調査」が有効です。もちろん調査においては、業務に与える影響なども考慮しながら、専門業者と提携し、抜け漏れのない調査をおこなっていきましょう。

日本国内企業のEmotet(エモテット)被害事例

日本では法人を中心に2019年10月から感染被害が爆発的に急増しました。Emotetに感染したことが原因で「約1億円もの被害にあった」「5億円を超える身代金を要求された」といった事例も報告されています。

Emotetは、2019年11月末時点での感染組織は国内で約400組織でしたが、たった2ヶ月強で約3,200組織を超えるなど、驚異的な感染スピードを見せつけました。その後、Emotetは活動を停止しましたが、2021年11月から活動を再開させ、2022年2月以降は国内の大企業でも相次いで感染被害が公表されています。

以下に被害事例をいくつか紹介します。

| 企業名 | 被害内容 |

| 首都大学東京 | 感染したPC内のメール18,843件が流出 |

| NTT西日本 | 感染したPC内のメールアドレス1343件が流出 |

| 関西電力 | 感染したPC内のメールアドレス3418件、メール125件が流出 |

| 株式会社ひらまつ | PC2台に感染し、280名の個人情報が流出 |

| 亀屋良長株式会社 | 感染したPC内の個人情報最大18,000名が流出 |

| サンビット株式会社 | 感染したPC内のメール17,149件、メールアドレス861件が流出 |

| アサヒ産業株式会社 | 社内の全PCに感染の疑いがあり、社内外に大量の不審メールが送信されていた |

| 積水ハウスグループ | 同社の一部端末が感染し、不審メールを送信 |

| テスコム電機株式会社 | 同社グループ会社に所属する従業員の端末が感染し、情報流出 |

| 丸山製作所 | 同社従業員の端末が感染し、情報流出、不審メールを送信 |

| 株式会社エノモト | 同社の一部端末が感染し、社内外に不審メールを送信 |

| クラシエホールディングス株式会社 | 同社の一部端末が感染し、情報流出 |

| 株式会社ワコーレ | 同社の一部端末が感染した影響で情報が流出 |

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)