コンピュータのデータを勝手に暗号化し、復号のために身代金を要求するランサムウェアが世界中で猛威を振るっています。しかし2019年末ごろから、ランサムウェアをさらに悪質にした「二重恐喝脅迫型ランサムウェア」が流行し話題となっています。

今回は二重恐喝脅迫型ランサムウェアの仕組みや特徴、これまでのランサムウェアとの違いなどを徹底解説します。

ランサムウェアランサムウェアとは?攻撃の種類や対処方法の全容を解説!

この記事の目次

二重恐喝脅迫型ランサムウェアとは

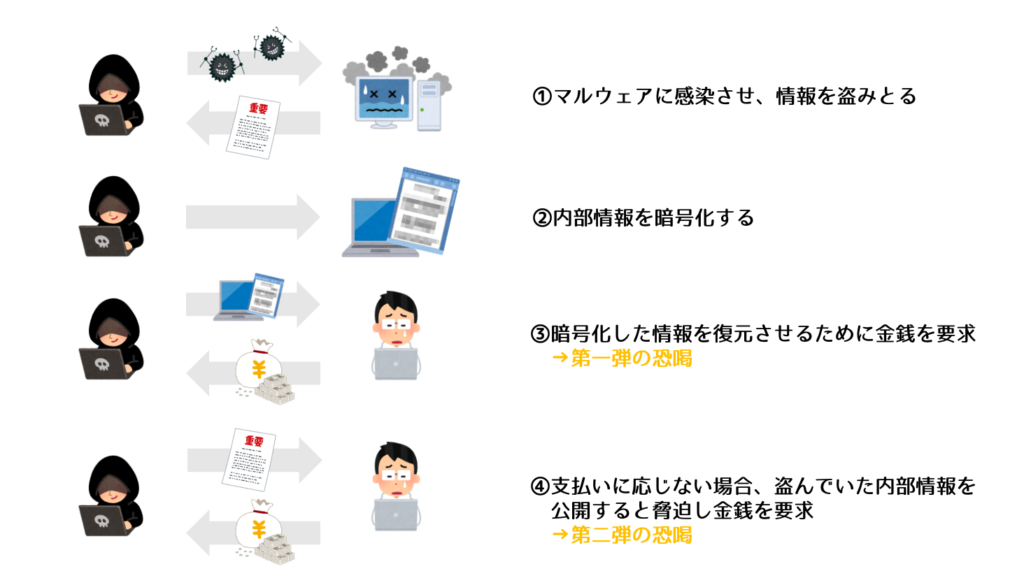

二重恐喝脅迫型ランサムェアとは、ランサムウェアを使ってより多くの金銭を奪い取ることを目的として「二重恐喝脅迫」という手法を取り入れたランサムウェアです。

従来のランサムウェアはコンピュータに保存されているデータを暗号化して復号のための身代金を要求するだけでしたが、二重恐喝脅迫型ランサムウェアは、さらに第二弾の脅迫として感染したコンピュータ内に保存されているデータを公開すると脅迫して金銭を要求してきます。これが「二重恐喝脅迫型」と呼ばれる理由です。

二重恐喝脅迫型ランサムウェアの仕組み

二重恐喝脅迫型ランサムウェアの仕組みについて解説します。従来のランサムウェアの動作に加えて第二弾目の恐喝が行われることが特徴です。

1. 情報窃取

二重恐喝脅迫型のランサムウェアも従来のランサムウェアと同様に、コンピュータに感染するタイプのマルウェアです。しかし二重恐喝脅迫型ランサムウェアは、感染したコンピュータのデータを暗号化する前に、コンピュータに保存されているデータをインターネット経由で窃取します。この段階で攻撃者は暗号化前のデータを手に入れます。

2. コンピュータ内の情報を暗号化

攻撃者がコンピュータに保存されているデータを窃取すると、次はコンピュータ内にあるデータを暗号化します。この段階でコンピュータの正規利用者は暗号化によりデータが読み取れなくなります。

3. 身代金を要求(第一弾の恐喝)

次に攻撃者は、第一弾の恐喝として、データを復号させるために身代金を要求します。ビットコインなどの暗合通貨や金銭を攻撃者の口座に振り込めば、復号のためのパスワードを送信するといった具合です。ここまでは従来のランサムウェアと同様の手口です。しかし二重恐喝脅迫型ランサムウェアでは次の第二弾目の恐喝を実行します。

4. 支払いに応じない場合情報を公開すると要求(第二弾の恐喝)

第一弾の恐喝により身代金の支払いに応じなかった場合、次に第二弾の恐喝として、支払いに応じない場合は、コンピュータに保存されているデータを公開すると脅迫します。この場合、窃取されたデータは、攻撃者が運営するWebサイトやダークウェブなどで公開されることが多いようです。

実際にデータを窃取したことを証明するために、窃取されたデータの一部を公開したうえで脅迫するケースや、コンピュータの暗号化に失敗した場合でも、データを公開すると脅迫して身代金を要求したケースもあります。

二重恐喝脅迫型ランサムウェアの特徴

非常に狡猾な二重恐喝脅迫型ランサムウェアですが、以下の2つの特徴があります。

情報流出の影響が大きい企業が狙われる

二重恐喝脅迫型ランサムウェアによる攻撃は情報流出の影響が大きい企業が狙われる傾向があります。このランサムウェアが二重に恐喝することからもわかるように、攻撃者はより確実に金銭を奪うことを目的としています。そのため情報流出のインパクトが大きい企業であれば、身代金を振り込む可能性が高いと予想するのは当然と言えるでしょう。

バックアップから情報を復元できたとしても公開を恐れて金銭を支払ってしまう

従来のランサムウェアは、感染したコンピュータのデータが暗号化されるだけだったので、別の場所に保存されていたバックアップからデータを復元できれば元通りの状態となりました。この場合、身代金を支払う必要はなかったわけです。

しかし二重恐喝脅迫型ランサムウェアに感染した場合、たとえ暗号化されたデータの復旧ができる環境であっても、コンピュータに保存されているデータを不正に公開されるリスクがあります。つまり復元可能なバックアップがあっても、二重恐喝脅迫型ランサムウェアの脅威は残るわけです。この第二弾の恐喝によりデータの公開を恐れた企業が攻撃者に対して金銭を支払ってしまうことは十分に考えられます。

これまでのランサムウェアとの違い

これまで紹介してきたように二重恐喝脅迫型ランサムウェアには、第二弾の恐喝という手順が追加されています。これはコンピュータのデータを不正に公開すると恐喝するという手順です。

これまでのサイバー攻撃では、データを不正に窃取し公開する攻撃とデータを暗号化する攻撃は別々の攻撃でした。しかし二重恐喝脅迫型ランサムウェアの登場により、この2つの攻撃が同一の攻撃者によって同時に実行されるようになったのです。

これまでのランサムウェアによる攻撃は、たとえ被害にあったとしても、データを復元できれば第三者にランサムウェアの被害にあったことを知られずに済みました。しかし二重恐喝脅迫型ランサムウェアでは、身代金を振り込まなければ、窃取されたデータは公開されてしまいます。つまり被害にあったことが第三者に知られてしまうわけです。この点からも二重恐喝脅迫型ランサムウェアが非常に狡猾なサイバー攻撃であることがおわかりいただけるでしょう。

また二重恐喝脅迫型ランサムウェアの攻撃者による窃取したデータを不正に公開するWebサイトがいくつか明らかになっています。このようなWebサイトが存在することも、従来のランサムウェアとの大きな違いとなっています。

二重恐喝脅迫型ランサムウェアへの対策

二重恐喝脅迫型ランサムウェアはランサムウェアであることには変わりません。まずは通常のランサムウェアと同様の対策が重要です。

脆弱性を放置しない

コンピュータの脆弱性を放置しないことで、二重恐喝脅迫型ランサムウェアの感染を防げます。WindowsなどのOSのセキュリティパッチや、セキュリティ対策ソフトの更新ファイルを適切に適用させることは、脆弱性対策の基本です。脆弱性対策を万全にしておけば、少なくとも既知のランサムウェアの感染は防ぐことが可能です。

パスワード強化

コンピュータに対する不正侵入がきっかけで二重恐喝脅迫型ランサムウェアに感染することがあります。例えばWindowsのリモートデスクトッププロトコルサーバに対するブルートフォース攻撃によりパスワードが突破されて不正なログインを許し、そこから他のコンピュータへと感染を広げたケースがありました。

ブルートフォース攻撃は脆弱なパスワードを使用している場合、特に被害が発生しやすい攻撃です。特にインターネット経由でリモートデスクトップにアクセスできる状態になっている場合は要注意です。簡単に推測できるパスワードを設定することは控えて、複雑な文字列を使ってパスワードの強化することが必要です。

スピアフィッシングに注意

二重恐喝脅迫型ランサムウェアは特定のターゲットを狙いに定めたスピアフィッシングにより攻撃されるケースが多いです。通常のフィッシング攻撃が不特定多数を標的していることに対し、スピアフィッシングは特定の人や組織を標的としています。このようなスピアフィッシング攻撃の手法には主にビジネスメール詐欺が使われます。

ビジネスメール詐欺とは、自社の取引先や社内の役員などになりすまして、不正な実行ファイルやアプリケーションを実行するように指示したメールを送信して、受信者に実行させる攻撃です。これにより受信者のコンピュータが二重恐喝脅迫型ランサムウェアに感染してしまいます。

取引先や役員からのメールであっても、メールの内容を不審に感じられたら、まずは電話などの方法でメールの内容について確認するようにしましょう。またスピアフィッシングやビジネスメール詐欺といったサイバー攻撃が存在することを、社内教育などにより周知することもおすすめします。

参照スピアフィッシング攻撃とは?仕組みや危険性、対策方法について徹底解説

まとめ

ランサムウェアは世界中で猛威を振るい、多くの被害が発生しました。それに伴い定期的にデータのバックアップを保存しておくなどの対策が知れ渡ることで、従来のランサムウェアの脅威が低減したことは事実です。

しかし攻撃者は二重恐喝脅迫型ランサムウェアという新しいサイバー攻撃を生み出し、新たな被害者が発生しています。サイバー攻撃は攻撃者と防御者のいたちごっこという状態をよく表している状態と言えるでしょう。

二重恐喝脅迫型ランサムウェアにも従来のランサムウェアと同様の対策が有効です。この記事で紹介した対策方法を徹底して、万が一の二重恐喝脅迫型ランサムウェアの感染を防ぐことが何よりの対策となるでしょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)