「自社のWebサイトが突然改ざんされた」「社内ネットワークから心当たりのない通信が発生している」――。このような事態が発生した際、DNS(Domain Name System)が攻撃の突破口となっている可能性があります。DNSはインターネットの「電話帳」とも呼べる基盤インフラですが、多くの企業で対策が後回しにされがちです。

本記事では、DNSセキュリティの重要性と2026年の最新脅威トレンドを網羅し、企業が明日から取り組むべき具体的な防御策を解説します。

この記事の目次

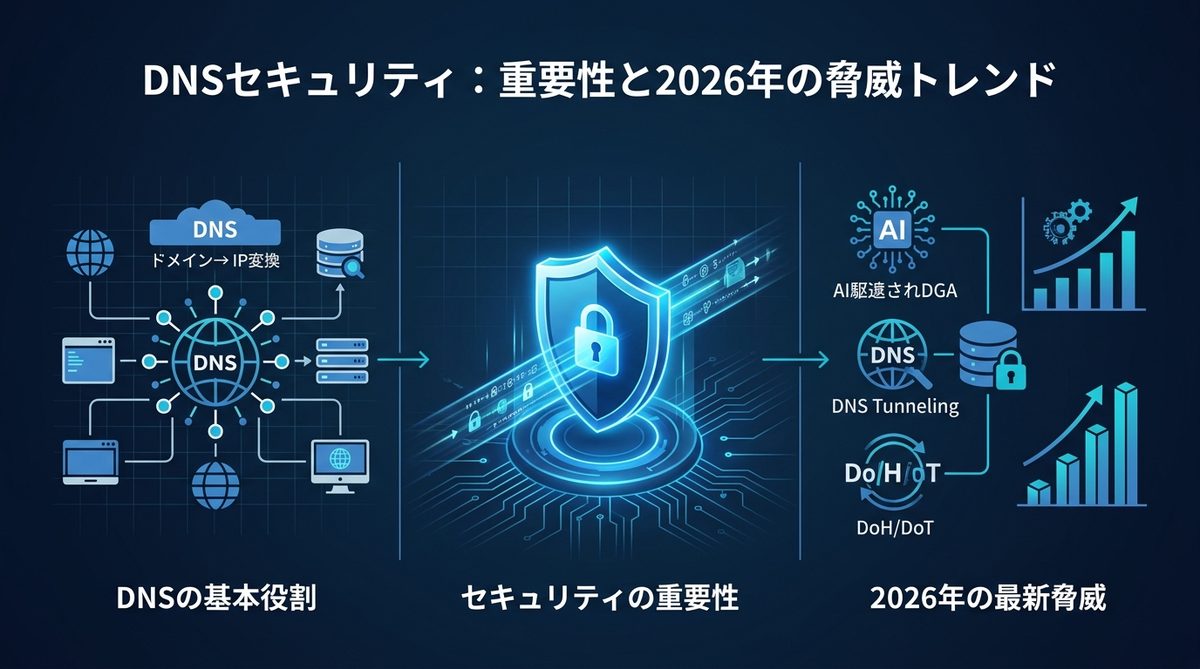

DNSセキュリティとは?重要性と2026年の最新脅威トレンド

本セクションでは、DNSセキュリティの基礎知識と、進化する脅威への理解を深めます。

なぜ今、DNSが攻撃の標的になるのか(基礎知識とリスク)

DNSは、ドメイン名(例: cybersecurity-jp.com)をIPアドレスに変換する重要な役割を担っています。このDNSの仕組みには、設計段階で「セキュリティの検証(認証)」が十分に盛り込まれていないという弱点があります。攻撃者はこの仕組みを悪用し、通信を乗っ取ったり、正規の通信に偽装して不正なコマンドを送り込んだりします。

2025-2026年の脅威動向:AI悪用・DNSトンネリング・DoH/DoTの悪用

2026年現在、攻撃手法はより高度化しています。

* AIを用いた攻撃: 自動生成された大量のドメイン(DGA:Domain Generation Algorithm)を使い、マルウェアの通信先を動的に変更する攻撃が増加しています。

* DNSトンネリング: DNS通信を悪用してファイアウォールをすり抜け、外部サーバーと秘密裏に通信を行う手口です。

* DoH/DoTの悪用: 暗号化技術(DNS over HTTPS/TLS)を悪用し、社内ネットワークの監視網から通信を隠蔽する攻撃手法が浸透しています。

【重要】DNSを狙う主な攻撃手法と防御の考え方

DNS攻撃を防ぐには、まず相手の手法を知ることが不可欠です。

キャッシュポイズニング・ドメインハイジャックの仕組みと対策

- キャッシュポイズニング: DNSキャッシュサーバーに偽の情報を覚え込ませ、ユーザーを不正サイトへ誘導する手法です。

- ドメインハイジャック: レジストラ(ドメイン管理業者)の管理権限を奪取し、ドメインの所有権を乗っ取る行為です。これらはDNSSEC(DNSの改ざんを検知する技術)の導入が決定的な防御策となります。

DDoS攻撃とDNSトンネリング:被害を最小化する検知手法

- DDoS攻撃: 大量のDNSクエリを送付し、サービスを停止させる手法です。これにはマネージドDNSサービスによる防御が有効です。

- DNSトンネリング検知: 通信パターンの異常を検知するAI搭載型のDNSセキュリティ製品を活用することで、異常な通信を即座に遮断可能です。

マルウェア感染経路としてのDNS悪用:最新の攻撃キャンペーン事例

多くのマルウェアは、侵入後すぐに「C&Cサーバー(司令塔)」を探すためにDNSを利用します。この通信をDNSレベルで遮断すれば、マルウェアの感染拡大を未然に防ぐことが可能です。

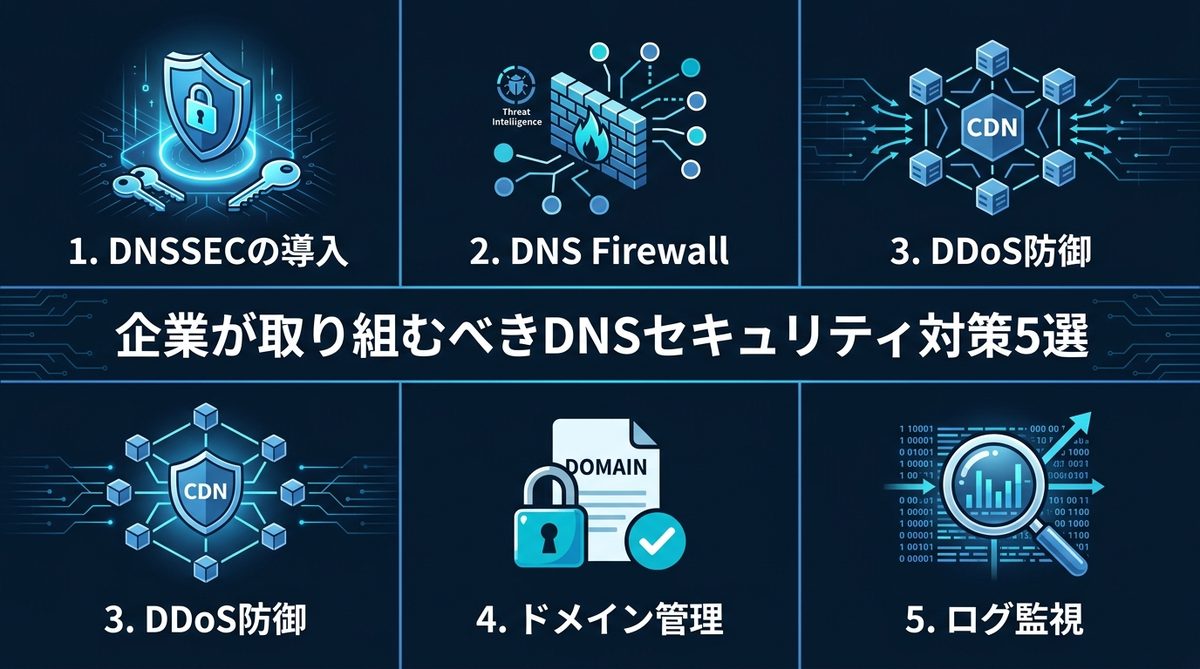

企業が取り組むべきDNSセキュリティ対策5選

ここでは、企業が導入すべき主要な5つの対策を挙げます。

1. 【認証・改ざん防止】DNSSECの正しい導入ステップと運用上の注意点

DNSSEC(DNS Security Extensions)は、DNS応答の正当性を証明する技術です。導入には「KSK(鍵署名鍵)」と「ZSK(ゾーン署名鍵)」の適切な管理が必要であり、更新の失敗がサイト閲覧不可を招くため、運用体制の整備が必須です。

2. 【可視化・遮断】DNS Firewallとフィルタリング製品の選定基準

DNSクエリを監視し、危険なドメインへのアクセスをブロックする製品です。選定基準として「脅威インテリジェンス(最新の脅威情報の更新頻度)」の精度を最優先してください。

3. 【耐障害性】DDoS防御のためのCDN・専用ソリューション活用の比較

自前でDNSサーバーを運用せず、可用性の高いCDN(Content Delivery Network)提供のDNSサービスを利用することで、大規模なDDoS攻撃にも耐えうるインフラを確保できます。

4. 【構成管理】ドメイン管理の不備を防ぐレジストラロックとWHOIS保護

ドメインの移管を物理的に阻止する「レジストラロック」の有効化と、WHOIS情報の代理公開を徹底してください。人為的なミスを防ぐ基本構成です。

5. 【ログ監視と多層防御】DNSレイヤーでの異常検知

DNSのログはセキュリティ上の宝庫です。SIEM(セキュリティ情報イベント管理)と連携し、不自然なクエリ量や未知のドメインへのアクセスを自動で分析する体制を構築してください。

DoH/DoTの普及と社内ネットワークの可視化戦略

プライバシー保護技術の普及は、一方でセキュリティ管理者の死角を生み出します。

プライバシー保護技術が悪用されるリスクと企業が取るべき判断

DoH/DoTは通信内容を暗号化するため、従来のパケットキャプチャでは内容が解析できません。企業としては、あえて暗号化を解く判断が必要です。

SSL Decryption(復号)を活用したトラフィック分析のポイント

境界型防御装置において「SSL Decryption(通信の復号)」を行い、一度中身を確認した上で再度暗号化して流す構成が推奨されます。これにより、暗号化された通信内に潜む脅威を排除できます。

ゼロトラスト環境における「DNSレイヤー防御」の重要性

ゼロトラスト(性悪説に基づくセキュリティモデル)では、どこからのアクセスも信用しません。DNSレイヤーでのフィルタリングは、ネットワークの末端から中核までを保護する「最初の防波堤」として極めて重要です。

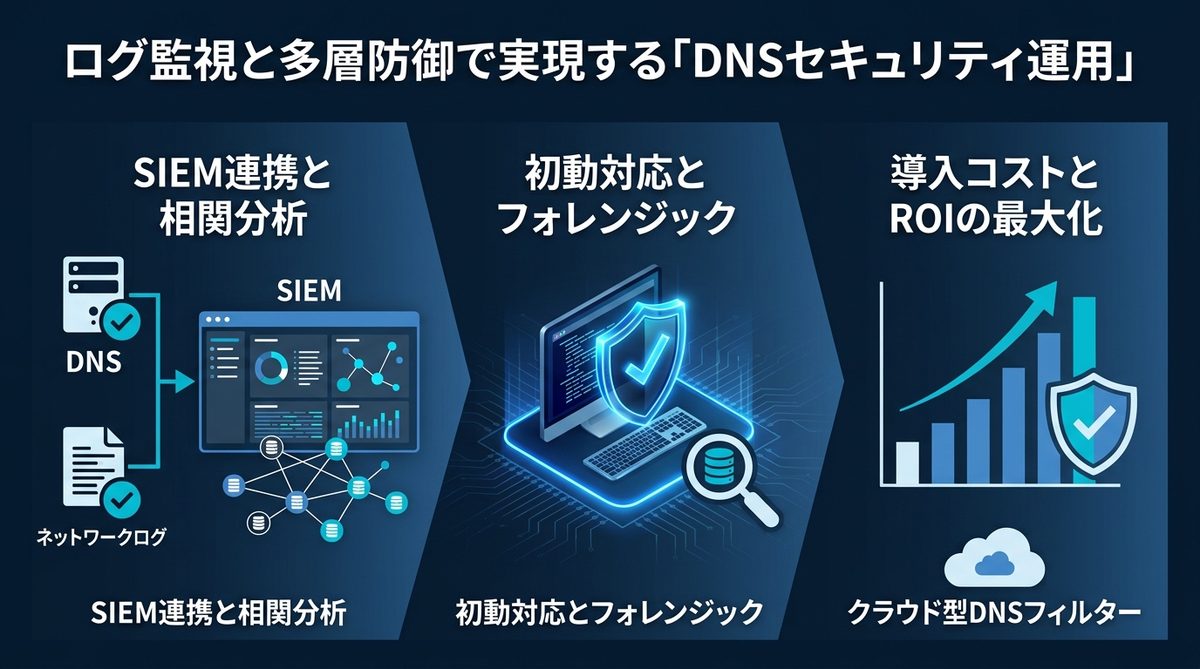

ログ監視と多層防御で実現する「DNSセキュリティ運用」

SIEM/ログ分析ツールと連携した異常検知のフロー

DNSサーバー単体ではなく、収集したログをSIEMへ集約し、相関分析を行うことが重要です。例えば「PCがウイルスに感染した直後に特定の未知ドメインへ大量クエリを送っている」といった相関を可視化します。

インシデント発生時の初動対応とフォレンジック調査のヒント

異常検知時は、即座に当該端末を隔離し、クエリの発生元となったプロセスやユーザーを特定します。DNSログは攻撃の起点を辿るための重要な証拠となります。

セキュリティ担当者が知っておくべき導入コストとROIの考え方

DNSセキュリティは、被害時のダウンタイム(事業停止)コストと比較すれば、非常に高い投資対効果(ROI)を発揮します。まずは低コストで導入できるクラウド型DNSフィルターから始めるのが現実的です。

よくある質問(FAQ)

対策の優先度に関する疑問

Q. 予算が限られていますが、どこから手をつけるべきですか?

A. まずは「DNSフィルタリング製品の導入」と「ドメイン管理におけるレジストラロックの確認」から着手することをお勧めします。これらは比較的安価かつ早期にリスクを低減できるためです。

技術的難易度に関する質問

Q. DNSSECの運用は非常に難しいと聞きますが、必ず必要ですか?

A. 公的機関や大規模Webサービスを運営している場合は必須です。中小企業であれば、まずはマネージドDNSサービスにDNSSECの管理を委託する構成を検討してください。

まとめ

段階的に進めるDNSセキュリティ導入ロードマップ

- ドメイン登録情報のロックおよび二段階認証の徹底

- クラウド型DNSフィルタリングの導入による不正通信の遮断

- SSL Decryptionを用いたDoH/DoT通信の可視化

- SIEM連携によるDNSクエリのログ監視・分析基盤の構築

- DNSSECの導入によるドメインの正当性確保

継続的なセキュリティ体制を維持するための運用チェックポイント

- 定期的なドメイン管理権限の棚卸し

- 最新の脅威トレンド(AI悪用事例)へのキャッチアップ

- インシデント発生時の連絡網と対応手順書の定期更新

DNS攻撃は巧妙化の一途を辿っています。自社のインフラが脆弱性の放置によって標的にならないよう、まずは本記事のチェックリストに基づき、現状の構成を今すぐ見直してください。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)