静的解析(Static Analysis)とは、プログラムやソフトウェアのコードを実行せずに、ソースコードや中間コード、バイナリコードを分析し、構造上のエラーやセキュリティ脆弱性、コード品質の問題を検出する手法です。静的解析は、コードがまだ実行されていない開発の早期段階で実施でき、ソフトウェアが意図通りに動作し、安全性が確保されているかを確認するのに役立ちます。

静的解析の目的

静的解析の主な目的は、コードに潜む潜在的な問題を早期に発見し、品質や安全性を向上させることです。具体的には、以下のような問題の検出が期待されます:

- 構文エラー: コンパイルエラーや文法エラー、タイプミスなど、コードの基本的な記述ミスを検出します。

- セキュリティ脆弱性: バッファオーバーフローやSQLインジェクション、クロスサイトスクリプティング(XSS)などの脆弱性がないかを検出し、セキュリティリスクの早期発見に貢献します。

- コードの品質向上: コードの複雑さや冗長な記述、重複箇所、無駄な変数など、コードの保守性や可読性を低下させる要素を特定し、品質の向上を図ります。

- 標準規約やコーディングルールの順守: チームや企業のコーディング規約、または業界標準(例:MISRA Cなど)に違反していないかをチェックします。

静的解析の仕組み

静的解析ツールは、解析対象のコードを入力として解析を行い、以下のような技術を用いて問題を検出します:

- 構文解析: ソースコードの構文を解析して、構造や制御フローを理解します。解析ツールは、トークン化や構文ツリーの生成を通じてコードの正確な構造を認識し、基本的な構文エラーを検出します。

- データフロー解析: データがどのように流れるか、変数の値がどう変化するかを追跡し、未初期化変数や無限ループ、使われていない変数などを検出します。また、エラーが発生しやすいデータの依存関係も解析します。

- 制御フロー解析: 関数やループ、条件分岐の制御フローを解析し、無限ループや無効な分岐、到達不能なコードを検出します。制御フローの解析により、コードの実行パスを考慮したエラーの検出が可能です。

- 形式検証: 数学的モデルを使用し、プログラムが仕様に従っているかを証明する方法です。特に高い信頼性が求められるシステム(航空機の制御システムなど)で利用されますが、適用範囲は限定されます。

静的解析ツールの例

1. SonarQube

SonarQubeは、コード品質やセキュリティを分析する静的解析ツールで、多くのプログラミング言語に対応しています。オープンソースで提供され、コード品質の問題やセキュリティ脆弱性を一括で管理でき、CI/CDパイプラインにも組み込みやすい点が特徴です。

2. Coverity

Coverityは、商用の静的解析ツールで、ソフトウェアの信頼性とセキュリティ向上を支援します。セキュリティ脆弱性の検出に優れており、エンタープライズ向けの機能も豊富です。

3. Flake8(Python)

Python向けの静的解析ツールで、コードスタイルやエラー、セキュリティの問題を検出します。シンプルで軽量なため、Pythonの開発環境で広く利用されています。

4. Pylint(Python)

PylintはPython向けの静的解析ツールで、コードスタイルのチェックに加えて、セキュリティ問題や構文エラーの検出が可能です。細かなルール設定が可能で、開発の初期段階から導入されています。

静的解析の利点

1. 開発の早期段階でエラーを検出

静的解析はコードを実行せずに行うため、開発の初期段階でエラーや脆弱性を発見できます。問題を早期に修正できることで、リリース後の修正コストを削減し、効率的な開発が可能です。

2. コード品質やセキュリティの向上

静的解析ツールを利用することで、コードの品質とセキュリティを継続的に監視し、保つことができます。コード品質の向上は、保守性や再利用性にも寄与します。

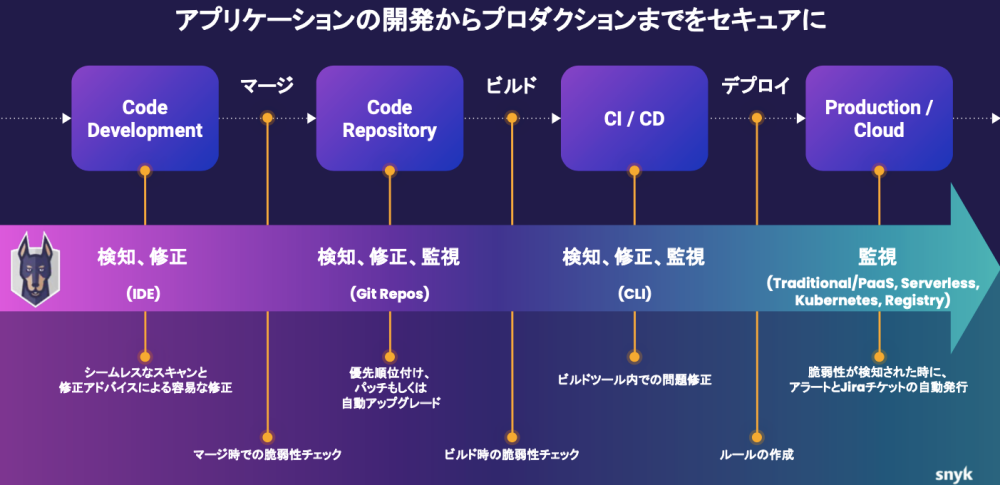

3. CI/CD環境での自動化

静的解析はCI/CDパイプラインに組み込むことができるため、コードの変更が発生するたびに自動でチェックが行われます。これにより、問題のあるコードのリリースを防ぐことができます。

4. セキュリティと品質意識の向上

定期的な静的解析により、開発者がコードの品質やセキュリティに対して意識的に取り組むようになります。これにより、セキュアコーディングの意識が向上し、開発の過程で問題の少ないコードが書けるようになります。

静的解析のデメリットと課題

1. 実行時の問題が検出できない

静的解析では、コードの実行に依存する動的なエラー(実行環境による影響やユーザー入力に依存するバグ)を検出できません。このため、実行時に発生するエラーの検出には、動的解析(DAST)やインタラクティブ解析(IAST)を併用する必要があります。

2. 誤検出が発生しやすい

静的解析ツールは過剰に問題箇所を検出することがあり、実際には修正が不要な場所でも問題として検出されることがあります。誤検出が多い場合、開発者に余計な負担がかかるため、ツールのチューニングが重要です。

3. 導入・運用コストが発生する

静的解析ツールの導入や、ツールを使いこなすための教育にはコストがかかります。特に商用ツールの場合、導入費用やライセンス費用が高額なこともあるため、導入検討が必要です。

4. 開発スピードへの影響

静的解析を徹底すると、コードの修正や改善に多くの時間を要する場合があり、開発スピードが低下するリスクがあります。特にリリース期限が迫っている場合、静的解析の実施範囲やタイミングを見極める必要があります。

静的解析と他の解析手法の違い

動的解析(DAST)

動的解析は、実行中のアプリケーションに対して行うセキュリティテストで、ランタイム環境で発生する脆弱性やバグの検出に適しています。静的解析と異なり、実行環境に依存するエラーや、ユーザー入力に依存するエラーも発見できます。両方を併用することで、セキュリティ対策を強化できます。

インタラクティブ解析(IAST)

インタラクティブ解析は、アプリケーションの実行中に静的解析と動的解析の両方を行う手法です。IASTは、コードと実行環境の両方をチェックできるため、より高精度で脆弱性を検出することが可能です。

まとめ

静的解析は、コードを実行せずに脆弱性や品質問題を発見する手法で、開発の早期段階から実施することでセキュリティや品質の向上に役立ちます。CI/CDパイプラインに組み込むことで、コードの変更があるたびに自動でチェックでき、開発の効率化にも寄与します。ただし、動的解析ではないため、実行時依存のバグは検出できず、誤検出も発生するため、適切なツールの選定やチューニングが求められます。静的解析と他の解析手法を組み合わせることで、より高いレベルでのセキュリティ対策が実現可能です。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)