Webサイトの改ざんとは、悪意を持った第三者がサイト管理人の意図しない変更を勝手に行うことです。

もし、改ざんの被害を受けた場合、以下のようなトラブルに発展する恐れがあります。

- 所有者の意図に反する不適切な情報を発信させられる

- サイト訪問者をマルウェアに感染させてしまう

- ユーザーを詐欺サイトへ強制的にリダイレクトさせてしまう

- スパムメールを拡散させる踏み台にさせられたりしてしまう

改ざん被害を受けた企業は、早急な対応を取らなければ事業面で大きな痛手を被ることになりかねません。すぐに専門家に相談しましょう。

この記事では、Webサイトが改ざんされる原因やその手口、および対処・対策方法などについて徹底解説します。

Webサイトが改ざん被害を受けている場合は、「フォレンジック調査」がおすすめです。以下の記事では、調査ができる会社を一覧にしてまとめています。

目次

Webサイトの改ざんとは

Webサイトの改ざんとは、「悪意ある目的を持った第三者によって、管理されているWEBサイトを強制的に変更されること」を指します。

Webサイトを改ざんする目的は、広告を載せて勝手に広告表示で利益を得るケースや、マルウェアを埋め込んで身代金の要求を行うケースなど、さまざまなパターンが見受けられます。

Webサイトが改ざんされるだけでなく、改ざんした内容に不正なコードが含まれていて、悪質なサイトへ強制的に遷移させられる被害も発生しています。被害が発生した場合には、早急な復旧と被害範囲の調査といった対応が必要です。

Webサイト改ざんの手口

Webサイトの改ざん手口としては、主に「サイトの脆弱性を狙うもの」と「アカウント乗っ取りによるもの」に分かれます。

サイトの脆弱性を狙うもの

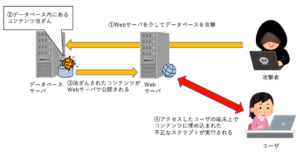

- SQLインジェクション

- クロスサイト・スクリプティング(XSS)

- クロスサイト・リクエスト・フォージェリ(CSRF)

- ゼロデイ攻撃

アカウント乗っ取りによるもの

- 標的型攻撃(標的型メール攻撃)

- 人的ミスによるアカウント流出(ソーシャルエンジニアリング)

- 内部犯による流出

- リスト型攻撃

サイトの脆弱性を狙う改ざん

脆弱性とはセキュリティ上の欠点のことで「セキュリティホール」とも呼ばれます。よくある脆弱性を突いたサイバー攻撃に、以下のようなものがあります。

SQLインジェクション

これはSQL(データベース操作言語)を悪用し、Webアプリの脆弱性を突いたサイバー攻撃です。脆弱性のあるWebアプリに不正なSQLが送信されると、外部からデータベースを操作され、その結果、データの窃取や改ざんが行われたり、サイトに不正なスクリプト(マルウェア)が埋め込まれることがあります。特にマルウェアの拡散をもたらすサイト改ざんは、知らぬ間に被害者である企業が加害者となってしまう深刻な脅威といえるでしょう。

クロスサイト・スクリプティング(XSS)

これは動的サイト(例:SNS、動画共有サービス)に対して、その脆弱性を利用して悪意のある不正なスクリプトを挿入するサイバー攻撃です。たとえばユーザーに不正なURLにクリックさせることで、閲覧者のブラウザにショッキングなサイトを表示させたり、悪意のあるフェイクニュースを流したりします。

誤ってユーザーが掲示板にある悪質なURLをクリックし、悪質なサイトに遷移してしまうだけで、ページの改ざんや情報漏えいなどの危険があります。現状よりも被害が拡大することが予想されるので、巻き込まれる前に対策しておくことが重要になります。

クロスサイト・リクエスト・フォージェリ(CSRF)

クロスサイト・リクエスト・フォージェリ(CSRF)とは、Webアプリケーションの脆弱性、もしくはその脆弱性を利用した攻撃方法を指します。

攻撃者はWebページを準備し、ユーザーがアクセスするように誘導します。その攻撃用ページに悪質なリンクを設置し、悪質サイトに遷移させることでユーザが意図しない処理をさせる目的があります。

クロスサイト・スクリプティングとの大きな違いは、「Webブラウザー(クライアント側)に実行する」か、「Webサービス(サーバー側)に実行する」かです。攻撃方法によって、必要な対策や被害が異なるため、各セキュリティツールやサービスが必要になります。

ゼロデイ攻撃

これはサーバーのOSやCMS(コンテンツ管理システム)などに脆弱性が発見され、メーカーから更新プログラムが準備されるまでの、ごく短い期間を狙った卑劣な攻撃です。なお、ゼロデイとは「0日目」のことで、脆弱性が見つかり修正パッチが配布される1日目(ワンデイ)よりも早く攻撃が行われることから、この名前が付きました。

管理者アカウントの乗っ取りによるもの

正規のログイン情報を用いたアカウント乗っ取りは、コンピュータも不正アクセスだと認識しにくく、発覚が遅れる傾向があります。サイト管理人のアカウント情報が流出すると、権限を勝手に使われ、最悪サーバ自体を乗っ取られかねません。不正ログインの手法は年々高度になってきており、対策を困難にさせています。

標的型攻撃(標的型メール攻撃)

特定の企業や業界など、ターゲットを絞ってサイバー攻撃を仕掛ける手法です。ほとんどがメールを利用するため、「標的型メール攻撃」とも呼ばれます。

ターゲットの知合いや取引先を装い、悪意のあるファイルやサイトリンクなどを仕込んだメールを送り、開封させることで相手の端末をマルウェアに感染させます。

「業務連絡」「お問い合わせの件」など、件名が偽装されたメールを開いてしまった結果、顧客情報が流出するケースが多く発生しています。

人的ミスによるアカウント流出(ソーシャルエンジニアリング)

情報通信技術を利用せずパスワードなどの情報を窃取する手法は、ソーシャルエンジニアリングと呼ばれます。具体的には、以下のような手法があげられます。

- 背後からログイン中の画面を盗み見られる

- パスワードが書かれた紙が第三者の手に渡る

- ごみ箱に捨てられた書類から情報を得る

- 情報システム担当者を装って電話をかけ、ログイン情報を聞き出す

人的ミスは明確な対策方法がないため、社員1人ひとりのセキュリティ意識向上や「パスワードを紙に記載しない」「ごみは必ずシュレッダーにかける」等の社内ルール整備によって防止することが有効です。

内部犯による流出

外部ではなく、社内の人間によって管理人のアカウントが漏えいすることもあります。

在職者だけでなく、元従業員などの退職者による犯行も考えられます。アカウントの管理者権限をあらかじめ設定しておいたり、退職時点でログインできなくなるように社内のID・パスワードを変更するといった方法で対策しましょう。

リスト型攻撃

リスト型攻撃とは、ID・パスワードが載ったリストを総当たりで不正ログインを試行する手法です。

この場合、既に情報が漏えいしているということになるため、顧客情報や従業員の個人情報、その他営業秘密などの重要な情報も漏えいしている可能性があると想定して事実を調査することが大事です。

これらの攻撃を受けた際には、被害を抑えるためにもすぐに専門の調査会社に相談しましょう。

Webサイト改ざんの被害事例

こちらではWebサイト改ざんの被害事例について紹介します。

私鉄のWebサイト改ざん被害(2020年)

私鉄のウェブサイトが不正アクセスを受け、8月31日から9月16日にかけて新型コロナウイルスに関するページが改ざんされ、オンラインカジノのリンクが設置されていました。管理画面のログインページが外部からアクセス可能だった可能性があり、個人情報の流出は確認されていません。同社は問題部分を修正し、管理画面へのアクセスを制限しました。

大学のサーバで改ざん被害(2024年)

2024年8月26日に大学図書館のサーバが不正アクセスを受けて改ざんが発生し、海外のWebサイトに誘導される状態になっていました。サーバは運用を終了し、再構築を実施しています。原因はPHPの脆弱性を突いた攻撃で、個人情報の漏えいは確認されていません。大学では再発防止のため、学外公開サーバのセキュリティ対策を確認・指導する予定とのことです。

出典:IT media

Webサイト改ざんの被害を受けた際の対処法

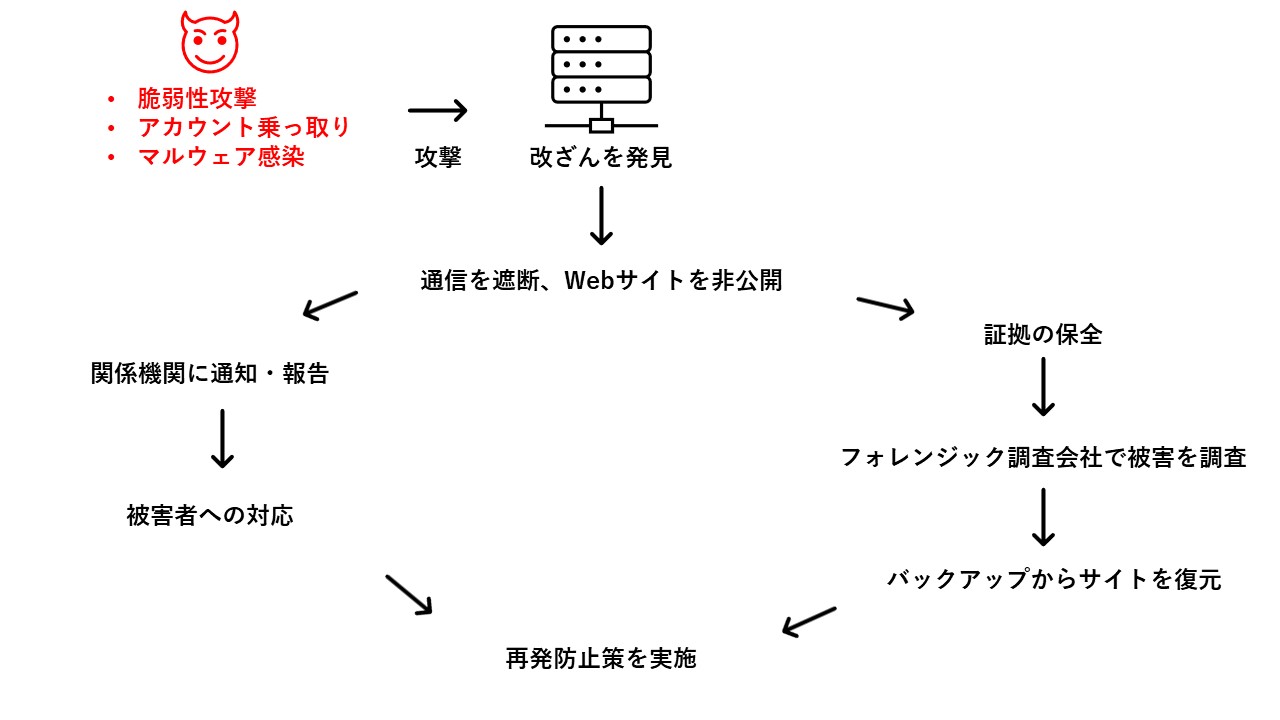

Webサイトが改ざんされた場合、迅速かつ適切な対応が求められます。以下では、発生時に取るべき具体的な対処法を段階ごとに解説します。

- STEP1:通信を遮断し、Webサイトをメンテナンス中にする

- STEP2:証拠の保全を行う

- STEP3:フォレンジック調査会社に相談して被害状況を調査する

- STEP4:バックアップからサイトを復元する

- STEP5:警察に相談する

- STEP6:関係者に通知・報告する

- STEP7:再発防止策を実施する

STEP1:通信を遮断し、Webサイトをメンテナンス中にする

Webサイトが改ざんされた場合、まず最初に行うべきことは通信を遮断し、外部からのアクセスを完全に止めることです。これにより、改ざんによる被害拡大を防ぎます。

- ホスティングサービスの管理画面またはサーバ管理ツールにログインする。

- Webサイトをメンテナンスモードに設定するか、一時的に停止する。

- 必要に応じて、ネットワークやサーバの通信を遮断する。

STEP2:証拠の保全を行う

次に、改ざんの証拠を保全することが重要です。アクセスログやファイルの変更履歴を保存し、後の調査に役立てます。

- Webサーバのログをダウンロードして保存する。

- 改ざんされたファイルやコードを確認し、スクリーンショットを撮影する。

- サーバ環境全体のバックアップを取得する。

STEP3:フォレンジック調査会社に相談して被害状況を調査する

改ざんの原因や影響を特定するため、専門のフォレンジック調査会社に相談しましょう。専門技術を活用して、侵入経路や被害範囲を詳細に分析してもらえます。

- 信頼できるフォレンジック調査会社を選定する。

- 改ざんの詳細や取得した証拠を共有する。

- 調査結果に基づき、侵入経路の修正や再発防止策を計画する。

STEP4:バックアップからサイトを復元する

改ざんされたWebサイトをバックアップデータから復元します。復元前に、不正なコードやマルウェアが含まれていないことを確認してください。

- 安全なバックアップデータを選定する。

- 改ざんされたデータを削除し、バックアップデータをアップロードする。

- 復元後、セキュリティソフトで再スキャンを実施する。

STEP5:警察に相談する

各都道府件にはサイバー犯罪相談窓口が設置されています。警察にも相談し、事実や証拠が出そろっていればあわせて提出しましょう。

Webサイトの改ざんは、不正アクセス禁止法違反の疑いで警察の捜査対象になる場合もあります。まずは、最寄りの警察に連絡して必要な対応について確認しましょう。

- 警察のサイバー犯罪相談窓口に連絡する。

- 取得した証拠や調査結果を提出する。

- 必要な手続きや次の対応について指示を受ける。

STEP6:関係者に通知・報告する

情報漏えいなどの事実があれば、速やかに関係者や顧客に報告します。また、個人情報保護委員会への報告が必要な場合もあります。

不正アクセスによる情報漏えいがあった場合、もし調査や報告を怠ると、22年4月に施行された改正個人情報保護法に基づき、最悪の場合は最大1億円以下の罰金+社名の公開という重大なペナルティが課される可能性があります。

- 改ざんの事実を公表する際の文書を準備する。

- 対象となる顧客や取引先にメールや電話で連絡する。

- 必要に応じて、報道発表や公式サイトでの声明を出す。

STEP7:再発防止策を実施する

今後の改ざんを防ぐため、セキュリティ対策を強化します。脆弱性の修正やセキュリティ教育の実施が効果的です。

- 最新のセキュリティパッチを適用する。

- WAF(Webアプリケーションファイアウォール)を導入する。

- 従業員向けにセキュリティ意識向上のための研修を実施する。

Webサイトの改ざんは迅速かつ適切な対応が求められます。初動対応を間違えると、被害が拡大する可能性があるため、専門家の支援を受けながら再発防止策を徹底しましょう。

また、下記にWebサイトの改ざん調査でおすすめのフォレンジック調査会社も紹介します。

【相談無料】おすすめの調査会社:デジタルデータフォレンジック

公式HPデジタルデータフォレンジック

✔警視庁への捜査協力を含む、累計39,000件以上の相談実績

✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応

✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制

✔警視庁からの表彰・TVや新聞からの取材など豊富な実績

✔14年連続国内売上No.1のデータ復旧技術を保有(※)

※データ復旧専門会社とは、自社及び関連会社の製品以外の製品のみを対象に保守及び修理等サービスのうちデータ復旧サービスを専門としてサービス提供している企業のこと。第三者機関による、データ復旧サービスでの売上の調査結果に基づく(算出期間:2007年~2020年)

デジタルデータフォレンジックは、累積相談件数39,000件以上を誇るフォレンジック調査会社です。Webサイトの改ざん調査にも対応しており、24時間365日の相談窓口もあるため、相談先に迷ったらこちらに相談するのがおすすめです。

Webサイト改ざんの影響と被害

Webサイトが改ざんされると、企業や訪問者に多大な影響を及ぼします。改ざんの種類によって、被害の範囲や性質は異なりますが、信頼性の喪失や経済的な損害を引き起こす可能性があります。

不適切な情報の掲載

攻撃者はWebサイトを改ざんし、虚偽の情報や不適切な内容を掲載することがあります。これにより、訪問者は誤った情報を信じて混乱する可能性があります。また、悪質な内容(違法行為を助長する文言や差別的表現など)が含まれている場合、法的なトラブルに発展するリスクもあります。

例えば、金融機関のWebサイトが改ざんされ、「偽のキャンペーン情報」や「誤った手数料の案内」が掲載された場合、顧客はこれを信じて行動し、被害に遭う可能性があります。

訪問者へのマルウェア感染

改ざんされたWebサイトには、攻撃者によってマルウェアが埋め込まれることがあります。訪問者がそのサイトを閲覧しただけで感染する「ドライブバイダウンロード攻撃」が代表的です。これにより、訪問者のデバイスにウイルスやランサムウェアが侵入し、個人情報が盗まれるだけでなく、デバイスが操作不能になることもあります。

さらに、このような感染は連鎖的に広がる可能性があり、攻撃者のネットワークが拡大する危険性も含んでいます。

フィッシングサイトへの誘導

改ざんにより、正規のWebサイトから訪問者をフィッシングサイトにリダイレクトするケースがあります。これにより、訪問者は偽のログインページや偽装されたオンラインストアで、アカウント情報やクレジットカード情報を入力してしまいます。

フィッシングサイトに誘導された被害者は、自分が騙されたことに気づかないまま個人情報などを漏洩させる場合も多く、結果としてWebサイト運営者への信頼も大きく失われます。

情報漏洩

改ざん攻撃により、Webサイト内に保存されている顧客データや機密情報が流出するケースもあります。攻撃者はSQLインジェクションや管理者アカウントの乗っ取りを通じて、サーバ内のデータを盗み出します。

例えば、顧客名やメールアドレス、購入履歴、さらにはクレジットカード情報が漏洩した場合、企業は顧客に対する補償や法的な対応を迫られるだけでなく、膨大なコストを負担することになります。

また、情報漏洩が公表されると、企業のブランドイメージや市場での信頼性が一気に低下するリスクがあります。

企業や組織の信頼性低下

Webサイトが改ざんされると、訪問者や取引先の信頼を失う原因になります。特に、企業や公共団体のWebサイトはその信頼性が重要視されるため、改ざんが発覚するとその影響は甚大です。

一度失われた信頼を回復するには、多大な時間とリソースが必要です。さらに、取引先から契約の見直しを要求されたり、新規顧客の獲得が難しくなったりする可能性があります。

このような状況を防ぐためには、日頃からWebサイトのセキュリティ対策を強化し、問題が発生した場合には迅速に対応する体制を整えておく必要があります。

Webサイト改ざんの被害を防ぐ対策方法

Webサイトの改ざんは「サイトの脆弱性」「マルウェア感染」「FTPパスワードの流出」などで引き起こされます。言い換えれば、サイトの改ざんを未然に防ぐには、堅牢なセキュリティ対策を行わなければなりません。

有効なセキュリティ対策は以下のようなものがあげられます。

- パソコンの環境を整備する

- FTPサーバーを暗号化・ログの取得、監視する

- パスワード管理・IPアドレス制限やデバイス制限の徹底

- マルウェアに対応したセキュリティ製品・WAFを導入する

パソコンの環境を整備する

まずは手始めにパソコンの基本的なセキュリティ環境や対策を整えましょう。

- サーバーやCMS、OSなどのアップデートを欠かさず行う

- セキュリティ対策ソフトを最新に更新し、ウイルススキャンを実施する

- Adobe Reader、Flash Playerなどのアプリケーションを最新版に更新する

- パソコンにパスワードを設定し、推測が困難なパスワードを利用する

- セキュアプログラミングを行う

- ソースコードを定期的に診断する

- 脆弱性を定期的に診断する

- ペネトレーションテストの定期的な実施

これらの簡易的な対策をしておくだけで、被害の発生を抑えることにつながります。

FTPサーバーを暗号化・ログの取得、監視する

FTPとは、ネットワーク上でファイルをやり取りする通信方式の1つで、数多くのWebサイトが同規格を採用しています。ただし、FTPは古い通信方式であるため、通信データを暗号化することが出来ません。そのため、FTPを使い続けると必然的に改ざんされるリスクが高まります。

こうしたFTPの脆弱性をカバーする暗号化通信が「FTPS」です。FTPSには「正常な通信」か「改ざん」かを自動で判定し、処理を行う「改ざん検知機能」も搭載されているため、安全にデータのやり取りを行うことができます。

また、同時に定期的にサーバーのログの取得、監視をしておくことで、いざ被害が発生した場合であっても調査会社に依頼して簡単に調査し、対策できます。

パスワード管理・IPアドレス制限やデバイス制限の徹底

Webサイト管理システムの運用において、パスワードポリシーを定めるなど、パスワード管理の徹底は基本的ながら必須の対策です。パスワードを簡単なものに設定、あるいは使い回しをしているケースは少なくないため、可能であれば、二段階認証やワンタイムパスワードなどの導入も検討しましょう。

また、パスワードを設定するだけでなく、IPアドレス制限やデバイス制限を設けることで、さらに強固なセキュリティ対策になります。管理や制限を徹底することで、鑑賞できるPCを絞ることによって、WEBサイト改ざんの被害発生を格段に減らすことができます。

マルウェアに対応したセキュリティ製品・WAFを導入する

Webサイトの改ざんは、セキュリティソフトを導入することで、ある程度リスクを低減することができます。

しかし、セキュリティソフトの検知にかからないマルウェアも開発されており、侵入を防ぐセキュリティ対策だけでは不完全です。

一方で、新手のマルウェアに対応したセキュリティ製品も一定数存在しており、たとえばマルウェアが端末に侵入した後の監視型駆除や外部との不正通信遮断といった、感染前提のセキュリティ製品であれば、改ざんのリスクを抑えることが可能です。

また、WAF(Web Application Firewall)を導入することによって、WEBアプリケーションの脆弱性からの攻撃のリスクを抑えることも可能です。攻撃の検知から遮断まで対応可能なため、Webサイトに脆弱性が見つかったとしても修復する時間を確保することが可能になります。

まとめ

Webサイトの改ざんは、企業の事業継続に大きな支障をもたらしかねず、企業の管理責任が問われることは必至です。Webサイトの改ざんは、知らぬ間に被害者である企業が加害者となってしまう深刻な脅威といえるでしょう。

今や被害に遭うことは避けられないという前提で考え、記事内で紹介したセキュリティ対策を講じておきましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)