LockBit3.0はLockBit2.0ランサムウェアから派生した亜種のランサムウェアです。

このランサムウェアに感染するとファイル名と拡張子がランダム書き換わり、データが暗号化されてしまいます。

ランサムウェアに感染した場合、適切な対処が必要です。また個人情報保護の観点から、被害に遭った企業は専門業者の支援が必要になる場合があります。

被害を最小限に抑えるためにも、適切な初動対応と調査を行いましょう。この記事では、LockBit3.0ランサムウェアの特徴をはじめ、感染が疑われる場合の対処法、調査手法について解説します。

目次

LockBit3.0ランサムウェアとは

22年の6月に、LockBit2.0の亜種であるLockBit3.0が発見されました。このLockBit3.0は「LockBit Black 」とも呼ばれ、新しいランサムウェア脅威として取引されています。その被害件数は、全世界のランサムウェア感染被害約3,000件に対して約30%程度といわれています。LockBit3.0にアップデートする段階で、追加された要素は以下のようなものがあります。

- 暗号化手法の一部に別種のランサムウェア「BlackMatter」由来のコードを使用

- システムのバックアップであるボリュームシャドウコピーを削除する機能で復旧を妨害

- パスフレーズの保護(ランサムウェアの復号化キーを暗号化する機能)

- 実行者が攻撃の永続化を確立できるオプション機能

- アプリケーションやソフトウェアをプログラムと繋ぐAPI情報の収集機能

- 身代金の要求画面をデスクトップの壁紙として出力する機能

これらの機能を追加したことによって、LockBit3.0はLockBit2.0と比較しても規模を拡大しています。22年6月には、ダークウェブ上のリークサイトも大きくリニューアルされ、LockBitはさらに多くの身代金を確保するために以下のような方法でランサムウェア攻撃の幅を広げています。

- ランサムウェア自体の市場の拡大

- ランサムウェアのバイナリのカスタマイズを提供

- 暗号化の難読化への投資

ランサムウェア自体の市場の拡大

ランサムウェア開発チームによって、LockBitランサムウェアには多くのツールや機能がアップデートされていますが、中でもロケーションチェックの機能を基本オプション化することによって、攻撃の標的とする地域を広範囲に広げました。「地球上の誰でも我々と仕事ができる」と攻撃者を増やす動きを進めているようです。

ランサムウェアのバイナリのカスタマイズを提供

開発チームによって、ランサムウェアの構成やバイナリのタイプを複数準備し、LockBitの動作を変更するようなカスタマイズを可能にすることで、LockBitランサムウェアをより複雑化し、対策を難航させます。各自のアフィリエイト運用に利用しやすい形でLockBitランサムウェアを運用することで、身代金を獲得しやすい環境形成への手助けを行っている。

暗号化の難読化への投資

LockBit 3.0ランサムウェアでは、暗号化した際のパスフレーズ保護によって暗号の難読化が施されています。

そのほかにも、デバック時のフッキング除去などといった暗号化の難読化の機能を追加し、資金的にも多く投資しています。

ランサムウェアの流出による別組織での亜種化も

2023年からLockBit3.0の亜種といわれている「LockBit Green」や「LockBit Red」が発見されています。ただし、暗号化手法はLockBit 3.0とは異なり、「Conti」という別のランサムウェア由来のものに変化しているようです。

暗号化手法が変化した要因は以下のような背景が推測されます。

- 実装方式が変更された

- LockBitの開発者が変わった

- LockBitの情報やメンバーが外部に流出し他の犯罪組織で派生している

これらの派生は今後も更新され、攻撃は複雑化、被害範囲は拡大することが想定されます。ランサムウェア感染の被害を察知した場合は、その感染経路や感染被害を特定することが必須です。まずはランサムウェアの調査が可能な専門の調査業者に相談しましょう。

LockBit3.0ランサムウェアに感染するとどうなるのか

LockBit3.0に感染した際には、必ず以下のような状況に陥ります。当てはまる場合には、すぐに専門業者に相談して、感染の有無や被害範囲を特定しましょう。

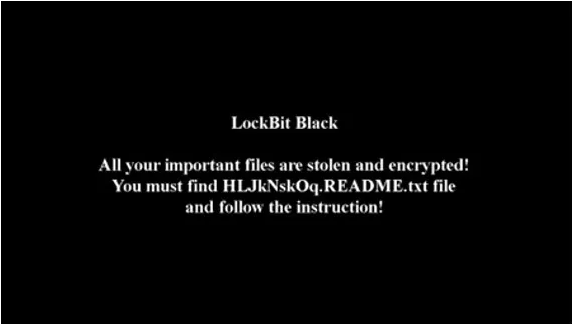

- [ランダム文字列].README.txt という 身代金を要求する画面が表示される

- 拡張子がランダムに変更・暗号化される

- データを盗まれダークウェブ上に公開される

[ランダム文字列].README.txt という 身代金を要求する画面が表示される

出典trendmicro.com LockBit 3.0が出力する壁紙

さまざまな手法で身代金を支払わせるように仕向けてきますが、絶対に身代金を支払わないようにしてください。もし身代金を支払ったとしても、暗号化されたデータや復号化キーが返ってくる保証はありません。既に情報を公開されていることも考えられるため、まずは感染経路や被害の範囲を特定することが先決になります。

拡張子がランダムに変更・暗号化される

LockBit3.0ランサムウェアに感染すると、保存されているすべてのファイルがランダムな文字列の拡張子に書き換えられます。それによってデータが暗号化され、アクセスできない状況になります。これらの処理を約一時間程度で完了させてしまうほどの技術があります。

データを盗まれダークウェブ上に公開される

攻撃者の指示に従わず、もし身代金を支払わなかった場合には、暗号化され盗まれているデータをダークウェブ上に公開するという内容で再度脅迫されます。それらの複数手法を用いて確実に身代金を支払わせる攻撃手法です。

また、身代金を支払ったとしてもこの脅迫が行われる可能性があり、これを「二重脅迫」といいます。データを攻撃者が持っている以上、金銭を要求する内容の脅迫行為は繰り返し行われる可能性があります。

LockBit3.0ランサムウェアの感染経路とは

ここではlockBit lockBit 3.0の感染経路を紹介します。

- あらゆる手段で不正侵入する

- 素早い暗号化により、セキュリティ検知や復旧作業を妨害する

- アクセス可能なシステムを暗号化する

あらゆる手段で不正侵入する

LockBit3.0は主に次の手口で不正侵入を試みようとします。

- フィッシングメール

- 過去に漏えいした認証情報を悪用

- Windows Serverのネットワーク脆弱性「ProxyShell(CVE-2021-34473)」を悪用

- パスワードの脆弱なRDP(Windows Server)をブルートフォース攻撃(パスワード総当たり攻撃)

- 脆弱なVPNからの侵入

- 悪意のある広告

いずれもパスワードを強化し、脆弱性のパッチを適応していれば、容易に侵入を回避することができますが、一部でも対策を怠っているだけで侵入されるリスクが飛躍的に向上してしまうので要注意が必要です。

素早い暗号化により、セキュリティ検知や復旧作業を妨害する

LockBit 3.0は、完全な暗号化を行わず、対象ファイルを16バイトおきに暗号化します。これにより、自動検出ツールでセキュリティ検知が追いつかないほどの速さで暗号化が行われるだけでなく、データ復号を非常に困難なものにさせています。

このように、LockBit3.0は、攻撃者にとって扱いやすいだけでなく、暗号化技術(いやがらせ技術)にも長けているため、「製品」として非常に優れています。開発者は、これらの特徴をハッキングフォーラムなどで宣伝し、ランサムウェアサービスの提供を促進しています。

アクセス可能なシステムを暗号化する

LockBit3.0は、システムに侵入後、アクセス可能なシステムや、ネットワークにすさまじいスピードで感染を広げていきます。この際、オフライン作業の端末をのぞき、大半の機器が暗号化される恐れが高く、企業全体の組織運営にも支障を及ぼす可能性が高いです。

LockBit3.0ランサムウェアに感染したと疑われる場合の対処方法

LockBit3.0ランサムウェアに感染したと疑われる場合の対処方法は次のとおりです。

- 感染端末をオフラインにする

- 身代金は支払わない

- バックアップを確認する

- データベースサイトに暗号化ファイルをアップする

- サイバーセキュリティの専門家に被害の調査を依頼する

ランサムウェアの被害を防ぐためには、セキュリティ対策を強化し、ランサムウェア攻撃者から身代金を要求された場合は、支払わないことが重要です。

感染端末をオフラインにする

ランサムウェアに感染すると、周囲の端末やファイルサーバーにも感染が広がってしまうことがあります。

そのため、異常を検知したら、端末をオフラインにすることで被害を最小限に抑えることができます。

身代金は支払わない

ランサムウェアに感染した場合、身代金を支払うことは避けるべきです。

身代金を支払ったとしても、データが復旧できるとは限りません。また、反社会的勢力への資金提供はコンプライアンスに抵触する恐れがあります。

ランサムウェアに感染した場合は、サイバーセキュリティの専門家に被害の調査を依頼し、ファイルの復元を試みることが重要です。また、今後の感染を防ぐための対策を講じることも重要です。

バックアップを確認する

LockBit3.0ランサムウェアに感染してしまっても、データのバックアップを定期的にとっていた場合には、データを復元できます。ただし、バックアップからデータを復元する際には、最新のバックアップを復元するようにしてください。最新のバックアップがなければ、被害を受けたデータの最新のバージョンを復元することはできません。

またバックアップの頻度や適切な保管方法も重要です。

バックアップの頻度については、毎日、週に1回、月に1回など、データの重要度に合わせて設定する必要があります。

また、バックアップの保管方法については、オフラインで保管しておくことで、ランサムウェアの感染からデータを守ることができます。ただし、バックアップを同じサーバー内に保存していた、ネットワークで接続されていてバックアップサーバーが侵害された場合、バックアップファイルも暗号化されるケースがあるため注意が必要です。

データベースサイトに暗号化ファイルをアップする

ID Ransomware は、ランサムウェアを検索できる無料 サービスで、適切な対処法や復旧手段を見つけることができます。ただし、すべてのランサムウェアの種類が登録されているわけではなく、ランサムウェアの作成者が復号方法を変更することもあります。したがってデータベースを活用するだけでは、感染したファイルの復旧が保証されているわけではありません。

おすすめのランサムウェア調査(フォレンジック調査)会社

繰り返しになりますが、ランサムウェアに感染した場合、何らかの情報漏えいが起きている可能性が極めて高いと考えられます。またこの場合、再発防止に向けて、いつどのような経路で不正アクセスされたのか調査し、適切な対処をとる必要もあります。

ランサムウェア感染経路には、フォレンジック調査という技術が必要になります。しかし、ランサムウェアのフォレンジック調査では、高度なログ解析技術など専門技能やノウハウが要求されるため、社内の担当者が自力で行うことは困難です。まずはランサムウェアのフォレンジック調査に対応している業者への相談を検討しましょう。

フォレンジック調査専門業者の実力を確実に見極めるためのポイント

- 実績がある

- スピード対応している

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業にも対応している

- 費用形態が明確である

上記の6つのポイントから厳選したおすすめの業者が、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

まとめ

今回は、LockBit3.0ランサムウェアの特徴についてはもちろん、ランサムウェアに感染した場合の適切な対処法や専門業者についても詳しく解説しました。

ランサムウェアは、企業や公的機関を狙うものが年々増加しており、被害総額も大幅に増加しています。この記事で紹介した対処方法を確認し、被害を最小限に抑えることが重要です。

自分自身で対処することが難しい場合、ないし被害を把握し適切な対処を行う場合、専門業者に相談することも検討してみてください。専門家は、適切な対処法を提供し、被害を最小限に抑えるために役立ちます。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)