BlackSuit(.blacksuit)は業界を問わず様々な企業や組織をターゲットとしたランサムウェアです。

このランサムウェアに感染すると拡張子が「.blacksuit」に書き換わり、データが暗号化されてしまいます。

ランサムウェアに感染した場合、適切な対処が必要です。また個人情報保護の観点から、被害に遭った企業は専門業者の支援が必要になる場合があります。

被害を最小限に抑えるためにも、適切な初動対応と調査を行いましょう。この記事では、BlackSuitランサムウェアの特徴をはじめ、感染が疑われる場合の対処法、調査手法について解説します。

目次

BlackSuit(.blacksuit)ランサムウェアとは

BlackSuit ランサムウェアは、2023年5月頃に発見された比較的新しいランサムウェアグループです。Royalランサムウェアと同様に、CIS (独立国家共同体) の組織はターゲットにされていないようです。

現在までに医療、教育、情報技術 (IT)、政府、小売、製造業の組織をターゲットにしていますが、今後Royalランサムウェアと同様に、医療機関を標的とする攻撃が懸念されています。

万が一、情報漏洩やデータの改ざんなどが起きている場合、フォレンジック調査がおすすめです。以下の記事で、調査会社を一覧にしたので、本記事と併せて参考にしてみてください。

「Conti」、「Royel」ランサムウェアグループとの関連性

BlackSuit ランサムウェアとRoyalランサムウェアの暗号化ツールには著しい類似点が複数あるとも言われています。

具体的には、プログラムを実行する際に特定の動作を指示するための「コマンドライン引数」、ファイル全体を暗号化するのではなくファイルの一部を選んで暗号化する「断続的暗号化技術」などが指摘されています。特に、バイナリファイルの比較では非常に高い類似度が確認されたという報告があります。

なおRoyalランサムウェアとは、2022年より活動が認められるランサムウェアグループです。このグループはロシアと東欧の構成員によるサイバー犯罪組織「Conti」の元メンバーによって運営されていたとされます。

BlackSuitランサムウェアグループはRoyelランサムウェアグループの名称変更によって誕生した可能性があり、Contiの流れを汲むランサムウェアといえます。

出典:トレンドマイクロ

BlackSuit(.blacksuit)ランサムウェアの特徴

BlackSuitランサムウェアの特徴は次の通りです。

- Windows と Linux双方を狙う

- データ漏洩サイトがある

- 様々な業界の組織・企業をターゲットにしている

Windows と Linux双方を狙う

BlackSuitランサムウェアは、従来のWindowsシステムだけでなく、Linuxシステムも標的としている特徴があります。

近年、企業活動のデジタル化が進み、多くの企業が重要なデータをLinuxシステム上で管理しているため、こうしたシステムをランサムウェアで人質に取ることで、高額な身代金を要求することがあります。

データ漏洩サイトがある

BlackSuitランサムウェアは被害者に身代金を支払わせるための二重脅迫の一環として、データ漏洩サイト(リークサイト)を保有しています。また、BlackSuitランサムウェアのランサムノート(身代金要求書)には「重要なファイルが暗号化されて安全なサーバーに保存されている」「財務レポート、知的財産、個人ファイル、その他の機密データが侵害されている」という主張がいくつか記載されています。

様々な業界の組織・企業をターゲットにしている

BlackSuitランサムウェアは比較的新しいランサムウェアのため、2024年6月時点の被害者はわずかしか知られていないものの、標的の業界は医療、製造、ビジネステクノロジー、ビジネス小売、政府部門など無差別であるようです。

これまでのところ、BlackSuitランサムウェアの標的となったことが判明したのは以下の国です。

- アメリカ合衆国

- カナダ

- ブラジル

- イギリス

Royalランサムウェア(Conti)は、攻撃で旧ソ連や独立国家共同体(CIS)諸国を排除することで知られており、Royalランサムウェア(Conti)との関係が確認されれば、地理的排除パターンを発見できる可能性があります。

今後このグループの監視を続けることで、具体的な標的の傾向や詳細が明らかになると思われます。

出典:米国保健福祉省 医療セクターサイバーセキュリティ調整センター(HC3)

BlackSuit(.blacksuit)ランサムウェアに感染するとどうなるのか

BlackSuitランサムウェアに感染すると以下の症状が発生します。

- 暗号化され拡張子が「.blacksuit」に変わる

- 「README.BlackSuit.txt」というランサムノートが表示される

- 二重恐喝をおこなう

- ダークウェブ上に個人情報を公開される

ランサムウェアに感染するとどうなるかについては下記の記事でも詳しく解説しています。

暗号化され拡張子が「.blacksuit」に変わる

BlackSuitランサムウェアは、感染したシステム内のファイルを「.blacksuit」という特定の拡張子で暗号化します。

これにより、被害者はファイルを正常にアクセスできず、データが利用不能になりますが、これは攻撃者の意図や特定のランサムウェアの識別に役立つ重要な要素となります。

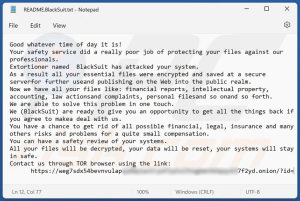

「README.BlackSuit.txt」というランサムノートが表示される

画像引用元:PCrisk

BlackSuitランサムウェア感染後、被害者に対して身代金の支払い方法や連絡先を記載した「README.BlackSuit.txt」というファイルが表示されます。

内容を要約すると以下の通りです。

- BlackSuitという名の恐喝者があなたのシステムを攻撃しました

- すべての重要なファイルは暗号化され、安全なサーバーに保存されました

- 私たちは財務レポート、知的財産、会計、訴訟、苦情、個人ファイルなど、あなたのすべてのファイルを持っています

- 私たちはこの問題をワンタッチで解決できます

- 私たち (BlackSuit) は、私たちと取引することに同意していただければ、すべてを取り戻す機会を提供します

- 非常に少額の補償で、考えられるすべての財務的、法的、保険その他、多くのリスクや問題を取り除くチャンスがあります

- すべてのファイルは復号化され、データはリセットされ、システムは安全に保たれます

- 次のリンクを使用して、TOR ブラウザーからお問い合わせください

出典:PCrisk

二重恐喝をおこなう

BlackSuitランサムウェアは「二重恐喝(ダブルエクストーション)」を採用しています。

二重恐喝型ランサムウェアとは、コンピュータに保存されているデータを暗号化して復号するための身代金を要求するだけでなく、さらに第二弾の脅迫として感染したコンピュータ内に保存されているデータを公開すると脅迫して金銭を要求するランサムウェアです。

二重恐喝型ランサムウェアは、身代金を支払わなければ盗んだ個人情報を公開すると脅迫するため、従来のランサムウェアよりも被害が大きく、企業や個人にとって大きな脅威となっています。

ダークウェブ上に個人情報を公開される

ランサムウェアはネットワークに侵入する過程ですでに個人情報や機密情報などを盗んでいる傾向にあります。そして身代金の支払いの有無に関わらず、盗んだ情報をリークサイトと呼ばれるダークウェブ上のサイトにおいて個人情報や機密情報を不特定多数に向けて公開または販売します。

ダークウェブ上に一度公開された情報は、これからサイバー攻撃を行うハッカーや犯罪者に閲覧されるリスクも含まれています。さらに、ダークウェブ上で情報が拡散されると、削除することはほぼ不可能で、サイトを閉鎖するまで被害は長期的かつ継続的に及びます。

BlackSuit(.blacksuit)ランサムウェアの被害事例

BlackSuitランサムウェアの攻撃被害事例を一部紹介します。

- 2024年2月 イーストセントラル大学

- 2024年4月 Octapharma Plasma

- 2024年6月 CDK Global

- 2024年6月 KADOKAWA

2024年2月 イーストセントラル大学

2024年2月16日、オクラホマ州エイダにあるイーストセントラル大学(ECU)がBlackSuitランサムウェアの標的となり、大学のシステムが攻撃を受けました。

ECUの最も重要なシステムはセキュリティ対策が施されていたため稼働し続けていましたが、その他キャンパス内のさまざまなコンピューターはサイバー攻撃の被害を受けました。

ECU は、攻撃によって影響を受けた可能性のあるデータの全範囲と規模について調査を続けています。現時点では情報が流出したという証拠はありませんが、大学は多数の個人名と社会保障番号が攻撃者に公開された可能性があることを確認しています。

2024年4月 Octapharma Plasma

2024年4月17日、米国各地にプラズマ収集センターを運営し、世界中の製薬会社に血漿製剤を提供するOctapharma Plasma が、自社のネットワーク内で不審な活動を検出しました。この出来事がきっかけで、米国内の 150 を超える血漿センターで一連の業務停止が発生しました。

多くのアメリカのメディアでは、このシャットダウンの背景にはランサムウェア攻撃、具体的には BlackSuit ランサムウェアの可能性があると報じられています。

出典:Medium

2024年6月 CDK Global

2024年6月18日、CDK Globalがランサムウェア攻撃を受けました。CDK Globalは全米1万5000店の自動車販売店が使用するシステムを提供するグローバルプロバイダーです。CDK Globalはただちに対応を開始し、19日午後には一部システムが復旧しましたが、6月19日夜に2度目の攻撃を受け、再びシステムがダウンしました。

多くのアメリカのメディアでは、CDK Globalの大規模なIT障害と北米全土の自動車販売店への混乱の背後には、BlackSuitランサムウェア集団がいると言われています。

2024年6月 KADOKAWA

KADOKAWAは2024年6月8日未明より、当社グループの複数のサーバーにアクセスできない障害が発生し、その後の調査で同社グループデータセンター内のサーバーがランサムウェアを含む大規模なサイバー攻撃を受けたものと確認されました。

2024年6月27日、「BlackSuit」を名乗るハッカー集団がダークウェブ上に犯行声明を出したことが判明しました。

犯行声明によると、約1カ月前にKADOKAWAのネットワークにアクセスし、ネットワーク全体を暗号化、1.5テラバイト分のデータを盗み出したと言い、同社経営陣との交渉次第ではすべてのデータを7月1日に公開するとしています。

その後6月28日にKADOKAWAは個人情報を含む取引先の情報や契約書、退職者や関連会社含むドワンゴ全従業員の個人情報及び社内向け文書が漏えいしたと発表しました。7月にはKADOKAWAが運営するN高等学校、S高等学校の生徒や保護者の個人情報も漏えいしたことが判明しています。 最終的に8月5日時点で合計254,241人分の個人情報の漏えいが確認されています。

KADOKAWAではランサムウェア感染にあたり、データを保全するために直ちにデータセンター内のサーバーをシャットダウンするなど緊急措置を講じており、同じデータセンターを共有しているKADOKAWAグループの複数のウェブサイトだけでなく、事業活動や経理機能を管理する基幹システムの一部にも機能停止が発生しいると発表しています。

その後8月5日から9月にかけてニコニコ動画のサービスを順次再開。出版事業は8月中旬に既刊の1日あたりの出荷部数が平常時の水準に回復しています。

BlackSuit(.blacksuit)ランサムウェアの感染経路とは

BlackSuitランサムウェアの感染経路として次のものを挙げることができます。

- フィッシングメール

- トレントウェブサイト

- マルバタイジング

- トロイの木馬

フィッシングメール

フィッシングメールとは、偽のリンクや悪意ある添付ファイル(officeファイルなど)が含まれた偽メールです。

BlackSuitランサムウェアはマクロを含むメール添付ファイルを通じて配布され、ユーザーが添付ファイルを開くと感染します。

フィッシングメールは、巧妙に作られているため、見分けるのが難しい場合がありますが、以下の対策を講じることで未然に被害を防ぐことができます。

- 不審なメールを開かない

- リンクや添付ファイルをクリックしない

- 巧妙に作られた偽のウェブサイトにアクセスしない

- セキュリティソフトを導入し、最新の脅威に対応する

トレントウェブサイト

トレントウェブサイトは、BitTorrentと呼ばれるファイル共有プロトコルを利用して、様々なファイルをダウンロードできるウェブサイトです。違法なファイルのダウンロードに使用されることも多いですが、音楽、映画、ソフトウェア、電子書籍などの合法的なファイルを共有する目的で使用される場合もあります。

ユーザーはトレントファイルと呼ばれる小さなファイルをダウンロードします。このファイルには、ダウンロードしたいファイルの場所や情報が含まれています。

BlackSuit ランサムウェアは、トレント ファイルに埋め込まれることがあり、ユーザーがこれらの感染したトレント ファイルをダウンロードして開くと、システムがランサムウェアに感染する可能性があります。

マルバタイジング

マルバタイジングとはWeb広告に悪意のあるコードを仕込み、ユーザーのデバイスにマルウェアを感染させる・不正なサイトに誘導するこを目的としたサイバー攻撃です。

マルバタイジングを通じてBlackSuitランサムウェアを配布し、ユーザーが広告をクリックすることで感染します。

トロイの木馬

トロイの木馬は、マルウェアの一種であり、一見無害なプログラムやファイルに偽装して、コンピュータに侵入し、悪意のある動作を行います。

BlackSuit(.blacksuit)ランサムウェアに感染したと疑われる場合の対処方法

BlackSuitランサムウェアに感染したと疑われる場合の対処方法は次のとおりです。

- 感染端末をオフラインにする

- 身代金は支払わない

- バックアップを確認する

- データベースサイトに暗号化ファイルをアップする

- サイバーセキュリティの専門家に被害の調査を依頼する

ランサムウェアの被害を防ぐためには、セキュリティ対策を強化し、ランサムウェア攻撃者から身代金を要求された場合は、支払わないことが重要です。

感染端末をオフラインにする

ランサムウェアに感染すると、周囲の端末やファイルサーバーにも感染が広がってしまうことがあります。

そのため、異常を検知したら、端末をオフラインにすることで被害を最小限に抑えることができます。

身代金は支払わない

ランサムウェアに感染した場合、身代金を支払うことは避けるべきです。

身代金を支払ったとしても、データが復旧できるとは限りません。また、反社会的勢力への資金提供はコンプライアンスに抵触する恐れがあります。

ランサムウェアに感染した場合は、サイバーセキュリティの専門家に被害の調査を依頼し、ファイルの復元を試みることが重要です。また、今後の感染を防ぐための対策を講じることも重要です。

バックアップを確認する

BlackSuitランサムウェアに感染してしまっても、データのバックアップを定期的にとっていた場合には、データを復元できます。ただし、バックアップからデータを復元する際には、最新のバックアップを復元するようにしてください。最新のバックアップがなければ、被害を受けたデータの最新のバージョンを復元することはできません。

またバックアップの頻度や適切な保管方法も重要です。

バックアップの頻度については、毎日、週に1回、月に1回など、データの重要度に合わせて設定する必要があります。

また、バックアップの保管方法については、オフラインで保管しておくことで、ランサムウェアの感染からデータを守ることができます。ただし、バックアップを同じサーバー内に保存していた、ネットワークで接続されていてバックアップサーバーが侵害された場合、バックアップファイルも暗号化されるケースがあるため注意が必要です。

データベースサイトに暗号化ファイルをアップする

ID Ransomware は、ランサムウェアを検索できる無料 サービスで、適切な対処法や復旧手段を見つけることができます。ただし、すべてのランサムウェアの種類が登録されているわけではなく、ランサムウェアの作成者が復号方法を変更することもあります。したがってデータベースを活用するだけでは、感染したファイルの復旧が保証されているわけではありません。

サイバーセキュリティの専門家に被害の調査を依頼する

ランサムウェアに感染した際は、個人での原因特定には限界があるため、適切な調査を行う場合、サイバーセキュリティの専門家に被害の調査を依頼することで、迅速かつ効果的に被害を特定・回復できます。

サイバーセキュリティの専門家に被害の調査を依頼するメリットは、以下のとおりです。

- ランサムウェアの種類を特定し、適切な復旧方法を検討することができる

- ファイルの復元を試みることができる

- 端末から漏えいした情報の有無や内容を調査することができる

- 今後の感染を防ぐための対策を講じることができる

特にランサムウェア感染によって漏えいする個人情報は、一般的な方法でアクセスできないダークウェブ上で公開されることがあります。しかし漏えいした情報を自分で調べるためにダークウェブにアクセスすると、マルウェア感染や詐欺の被害に遭うリスクが高いため、サイバーセキュリティの専門家が行っている、ダークウェブ調査などを利用し、情報漏洩について調査してもらうことをおすすめします。

また専門家によるランサムウェア感染調査を行わず、システムの復旧しか行わなければ、感染経路となった脆弱性などを特定できず、バックドア(マルウェアが出入りする勝手口)や潜伏しているランサムウェアに気づくことはできません。被害範囲がわからず、セキュリティ対策が不十分に終わることにより攻撃が繰り返される恐れがあります。

こうしたランサムウェアの感染経路調査には「フォレンジック調査」という方法が有効です。個人での対処が難しい場合は、条件に見合う適切な専門業者に相談することをおすすめします。

おすすめのフォレンジック調査会社

フォレンジック調査はまだまだ一般的に馴染みが薄く、どのような判断基準で依頼先を選定すればよいか分からない方も多いと思います。そこで、30社以上の会社から以下のポイントで厳選した編集部おすすめの調査会社を紹介します。

信頼できるフォレンジック調査会社を選ぶポイント

- 官公庁・捜査機関・大手法人の依頼実績がある

- 緊急時のスピード対応が可能

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

BlackSuit(.blacksuit)ランサムウェアを対策するには

ランサムウェア感染を予防するためには、複数の対策を組み合わせた総合的なアプローチが重要です。まず、OSやソフトウェアを常に最新の状態に保つことで、既知の脆弱性を狙った攻撃を防ぐことができます。また、不審なメールやリンクを開かないよう注意し、添付ファイルやリンク先の確認を怠らないことが重要です。

万が一ランサムウェアがネットワークに侵入した時に備えて信頼性の高いウイルス対策ソフトを導入し、リアルタイム保護を有効にしておきましょう。全てのデータが暗号化されてしまった最悪の場合を想定し、重要なデータは定期的にバックアップを取っておき、ネットワークから切り離した場所に保管することで被害を最小限に抑えられます。

まとめ

今回は、Blacksuitランサムウェアの特徴についてはもちろん、ランサムウェアに感染した場合の適切な対処法や専門業者についても詳しく解説しました。

ランサムウェアは、企業や公的機関を狙うものが年々増加しており、被害総額も大幅に増加しています。この記事で紹介した対処方法を確認し、被害を最小限に抑えることが重要です。

自分自身で対処することが難しい場合、ないし被害を把握し適切な対処を行う場合、専門業者に相談することも検討してみてください。専門家は、適切な対処法を提供し、被害を最小限に抑えるために役立ちます。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)

ランサムウェアの感染調査には「フォレンジック調査」という方法が存在します。フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。