Agent Teslaは、情報窃取を目的としたマルウェアの一種です。2014年に初めて発見されて以来、世界中で感染被害が報告されており、近年では特に急速に拡散しています。AgentTeslaに感染する経路としては、不審なメールに添付されたファイルを開いた、不正なサイトにアクセスしたなどが挙げられます。

特に企業や組織がAgent Teslaに感染した場合、顧客情報や機密情報が流出している恐れがあります。では一体どうすれば、この種の攻撃から身を守り、また被害時に対処することができるのでしょうか。そこでこの記事では、AgentTeslaの感染経路、感染した場合に起こりうるリスク、対処法について解説します。ぜひ参考にしてください。

目次

Agent Teslaとは

AgentTeslaは、情報窃盗型マルウェアの一種で、端末に保存されているデータや情報を抜き出すことを目的としています。このマルウェアに感染すると、Webブラウザに保存された認証情報やキーボードの入力内容が盗まれ、不正に利用される可能性があります。また、個人情報や機密情報が漏洩する危険性もあります。

マルウェアに感染した場合は、専門のフォレンジック調査会社に相談しましょう。

Agent Teslaの主な感染経路

AgentTeslaの主な感染経路として、以下の4つが考えられます。

スパムメールから感染した

攻撃者によるフィッシングメールに添付されているリンクやファイルをクリック、またはダウンロードすることで感染する場合があります。

明らかに怪しいメール内容や文面であれば、適切な対処ができますが、多くの場合、支払い確認や請求書など、不正なメールと気づきにくい内容であるため、添付された物を開いてしまうケースが多くみられます。

不正なサイトや広告にアクセスした

攻撃者はウェブサイト上にマルウェアを埋め込み、訪問者がそのウェブサイトを閲覧した際に、マルウェアをダウンロードさせ、実行させることがあります。

これは、ドライブバイダウンロード攻撃と呼ばれ、攻撃者が訪問者の意図に関係なくマルウェアを感染させることができるため、非常に危険な攻撃です。万が一、ファイルやアプリをインストールしてしまった場合は、開かずに削除するようにしましょう。

ネットワークやUSBデバイスから感染した

感染した端末が、ネットワークで他の端末と接続されている場合、マルウェアが「伝染」することがあります。この際、ネットワークの配下にある端末に差し込まれていたUSBデバイスにマルウェアが書き込まれていた場合、別の端末に接続することで感染を拡大することがあります。

感染した場合どうなる?Agent Teslaの脅威

AgentTeslaは情報を盗むことを主目的としたマルウェアです。

感染した場合、顧客情報や保存しているデータを盗まれる可能性が高く、最悪の場合はデータを改ざんされることもあります。

セキュリティツールで感染の有無は確認できますが、法人の場合、報告に必要な証拠を自力で適切に調査することは難しく、企業の信頼性や法的な問題が生じる恐れがあります。また企業は、保有する個人情報が流出すると、早急に対処することが必要です。改正個人情報保護法においては、不正アクセスによる漏えいは、1件からでも行政・本人への通報が必須となっています。

個人である場合でも、感染を放置すると、第三者に感染が拡大するなど、被害が大きくなる可能性があります。感染時は、被害の実態や個人情報が漏えいした経緯・手口などを特定することができる調査会社に相談することを推奨します。

Agent Teslaに感染した場合は専門業者に依頼する

AgentTeslaに限らず、マルウェアに感染した場合、個人での調査では客観性や正確性が担保できないため、専門業者への依頼が必須になります。

特に法人の場合は、改正個人情報保護法によって、不正に漏えいした情報の種類・件数・原因などについて報告と通知が法人に義務付けられています。

適切な調査を行わず、法令違反になった場合、最大1億円以下の罰金が科される可能性もあるため、マルウェアによる不正アクセスや情報漏えいが疑われる場合は、フォレンジック調査で流出範囲や流出データの特定を行う必要があります。

フォレンジック調査

フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを科学的な手法で解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。

専門業者は、適切なツール・技術・知識を有しており、法的に正しい手法で調査し、結果として証拠を使用することができます。

ただし、解析・調査には高度な技術が必要であり、信頼できる業者も限られるため、以下のポイントを抑えた業者を選定するようにしましょう。

- 官公庁・捜査機関・大手法人の依頼実績がある

- スピード対応している

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめの調査会社は、デジタルデータフォレンジックです。

おすすめのフォレンジック調査会社

公式サイトデジタルデータフォレンジック

編集部が厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

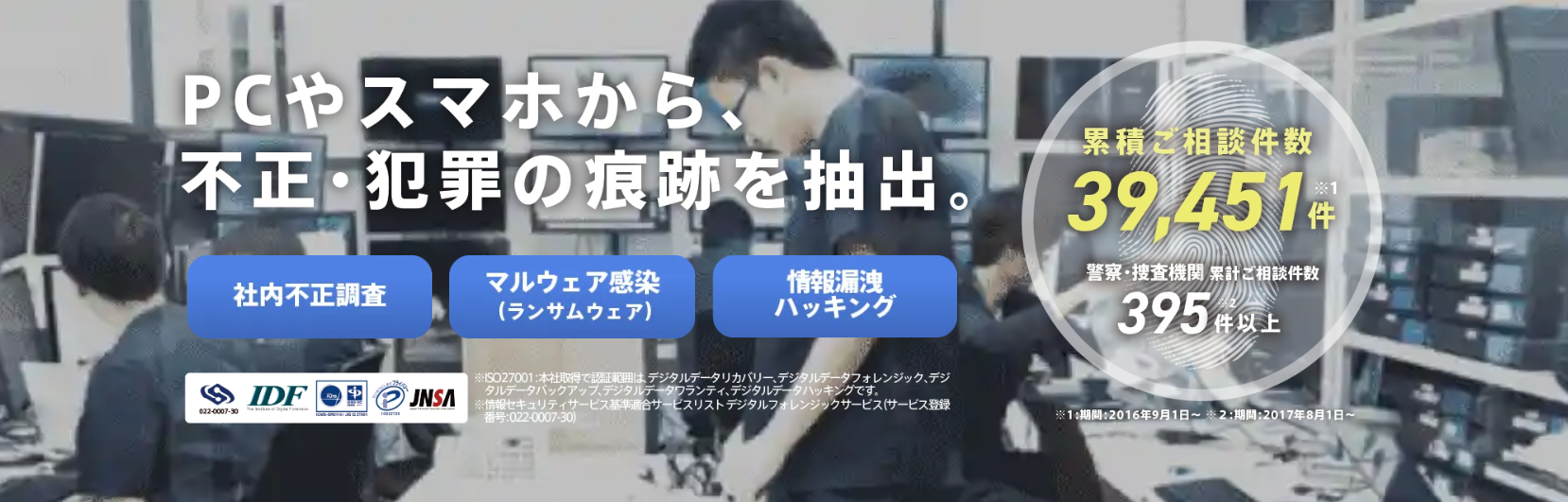

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

24時間365日の相談窓口があり、緊急時でも安心です。相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

マルウェアの感染防止策

マルウェアの感染を事前に防ぐために、以下の防止策を実行しておくようにしましょう。

アップデートを更新する

システムやソフトウェアを定期的に更新するようにしましょう。

アップデートの更新は、セキュリティの強化と最新の脆弱性への対処に効果的であるため、常に最新の状態にしておくようにしましょう。

EDRを使用する

EDRでは、ネットワークに接続されている操作の監視を行い、サイバー攻撃やマルウェアに感染したことを検知・対処できるソフトウェアです。

セキュリティ侵害や不正アクセスに、迅速に対処することができるため、導入を検討することをおすすめします。

セキュリティパッチを使用する

ソフトやアプリケーションには、脆弱性を対処するためのセキュリティパッチが定期的に提供されています。

セキュリティパッチを導入することで、攻撃者が脆弱性を悪用するサイバー攻撃を防ぐことができます。

Agent Tesla以外の情報窃盗型のマルウェア

情報窃盗型として分類されるマルウェアは、AgentTesla以外にも存在しています。

これらのマルウェアに感染した場合も、AgentTeslaの時と同様、専門業者に調査を依頼するようにしましょう。

FormBook/XLoader

FromBookは情報を抜き出すだけでなく、悪意のあるコマンドを端末に埋め込む機能を搭載しているマルウェアです。

感染した場合は、情報の窃盗に加え、攻撃者によって端末をリモートコントロールされる可能性があります。

XLoaderはFromBookの後継マルウェアと呼ばれており、日本でも検知されることが多いマルウェアです。

Qbot

バンキング型と呼ばれるマルウェアの一種であり、オンラインバンクに関する情報を盗み出すことを目的としており、法人・個人問わず標的にされやすいサイバー攻撃になります。

他のサイバー攻撃と組み合わせて端末に侵入するため、個人での対処が難しく、非常に厄介なマルウェアとされています。

まとめ

ここまで、AgentTeslaの感染手口や脅威、対処法について解説してきました。

情報窃盗型のマルウェアにも種類があり、それぞれ手法も異なり複雑化してきているため、セキュリティソフトでの対処が難しくなってきているのが現状です。

しかし、フォレンジック調査ができる専門業者では、知識と経験から適切な処置を行い、有効なセキュリティ対策を講じることができます。

AgentTeslaや他のマルウェアに感染した、または感染した疑いがある場合は、すぐに専門業者に相談するようにしましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)