「メモリフォレンジック」は、まだまだ日本では馴染みが薄い言葉ですが、マルウェア感染やデータ改ざん、脆弱性の悪用などに対して素早く問題を特定する手法として注目を集めています。

この記事では、メモリフォレンジック調査の基本、その利点、フォレンジック企業の選定ポイント、そして調査の実際の活用事例について解説しています。ぜひ参考にしてください。

目次

メモリフォレンジックとは

メモリとはコンピュータの処理速度を向上させるため、CPUやGPUなどの処理装置に直接接続された揮発性記憶装置です。メモリには、OSやアプリケーションの実行状態、プロセスの状態、ネットワークの通信履歴など、一時的な情報が保存されています。どのようなプログラムも、動作している時は、必ずメモリ上にプログラム本体や使用しているデータの読み書きをしているため、メモリの状態を調べることで、プログラムのリアルな状態を知ることができます。

そんなメモリを含めたコンピュータを対象にしたフォレンジック(デジタル鑑識)のことを「デジタルフォレンジック」と呼びます。従来のデジタルフォレンジックは、電源をオフにしてもデータが残る不揮発性の記憶装置(ハードディスクなど)やログファイルの分析が主でした。しかしサイバー攻撃の高度化に伴い、ハードディスクに情報を残さず、さらにログや自分自身を削除するようなマルウェアが登場し始めました。つまり揮発性記憶装置(メモリ)のみに攻撃の痕跡が残存しているケースも少なくないのです。

ただ、メモリはコンピュータの電源をオフにすると、保存しているデータが消えるため、メモリフォレンジックではコンピュータが起動した状態で時系列にメモリのイメージを取得する方法が使われます。

メモリフォレンジックでは、これら情報を収集分析することで、以下のような情報を得ることができます。

- インシデントの発生時刻や経緯

- 攻撃者の侵入経路や目的

- マルウェアの種類や動作内容

- 情報漏洩の範囲

メモリフォレンジックは以下の場面で活用されます。

- インシデント発生時の原因究明

- 証拠収集

- セキュリティ対策の改善

インシデント発生時に、メモリフォレンジックを行うことで、マルウェアや不正アクセスの痕跡を収集することができ、インシデントの原因や経緯、攻撃者の侵入経路や被害状況を早期に特定することができます。これにより、被害拡大や再発防止など、適切な対策の検討に役立ちます。また、メモリ上の痕跡は、裁判や行政処分など法的な場で「証拠」として提出することができます。

フォレンジック調査の詳細については下記の記事でも詳しく解説しています。

メモリフォレンジックの仕組み

メモリフォレンジックでは、調査対象のコンピュータを動作させてプログラムを実行し、コンピュータに搭載されているメモリの全領域をコピーします。そして得られたメモリのダンプイメージに対して分析ツールなどを使って分析します。

メモリ情報の取得

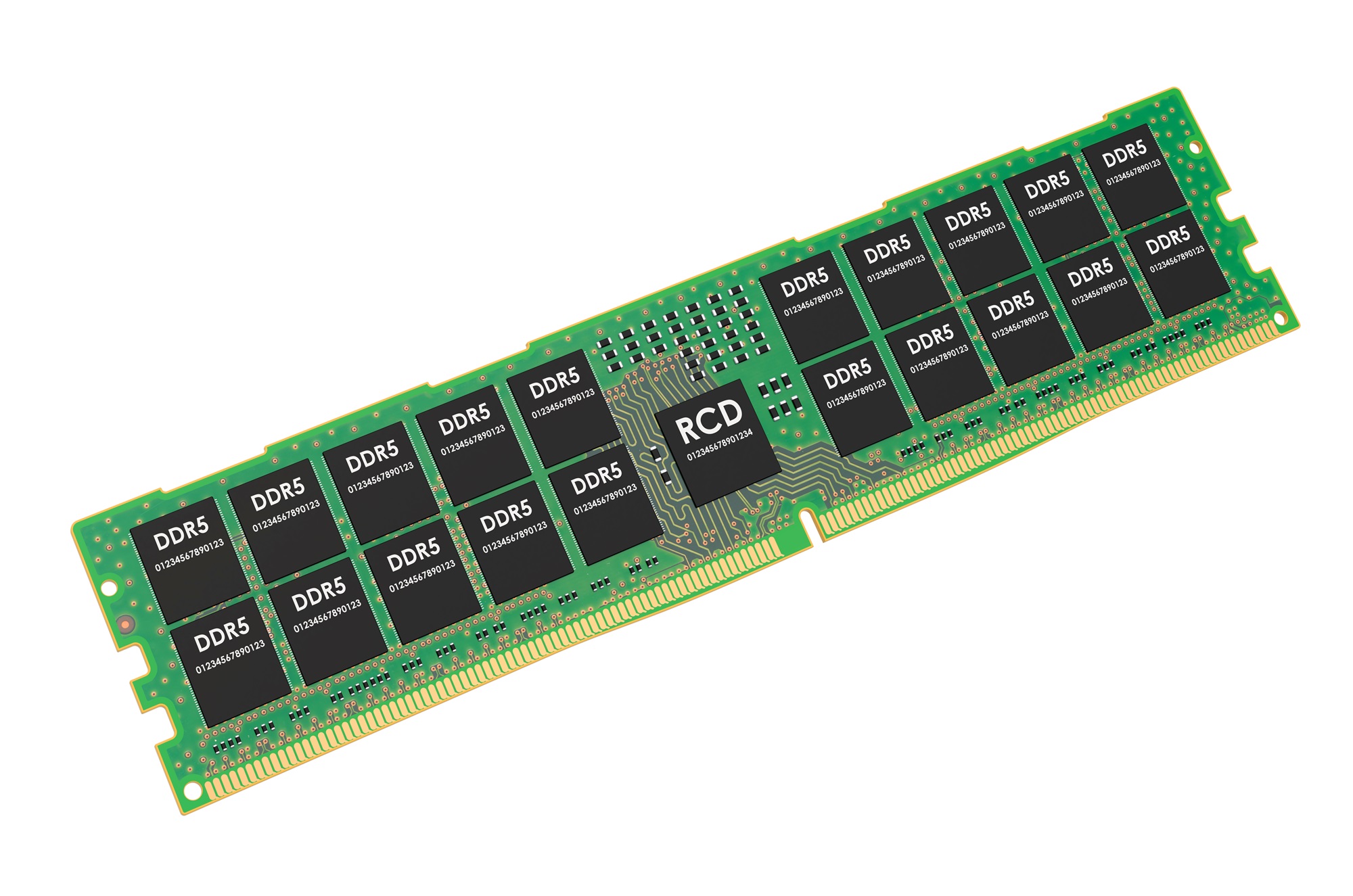

メモリ情報とはコンピュータのRAM(ランダムアクセスメモリ)に存在するデータのことです。RAMではコンピューターシステムが動作する際に必要なデータやプログラムが一時的に保存されます。ただし、保存されたデータは電源を切ると全て消失する特徴があるため注意が必要です。

RAMには以下の情報が記録されます。

- 現在動作しているプログラムやサービスの詳細

- アクティブなネットワーク接続や過去の接続履歴

- ログインしているユーザー情報やセッションの詳細

- 一時的なシステム設定や構成データ

- 一時的にメモリに保存される暗号鍵やパスワード

- 保存されていない文書や開いているファイルのデータ

以上の情報を取得するにはMagnet RAM CaptureやFTK Imager Liteなどのツールが用いられます。

取得したダンプイメージの解析

ダンプイメージとは、コンピュータのメモリやディスクの内容をそのままの状態で全てコピーしたものを指します。メモリの場合はシステムのRAMの内容などを取得し、システムの現状を正確に保存してから詳細な解析やトラブルシューティングを行うことが可能になります。

取得したダンプイメージの解析するにはオープンソースのVolatility Frameworkが有名です。Volatility Frameworkのプラグインであるtimelinerを導入することで、プロセス、スレッド、ソケット通信などのイベントログを時系列に取得できます。

ツールなどを使用してダンプイメージを分析する過程で、悪意のあるプロセスや不正な通信の痕跡を発見するまでがメモリフォレンジックの流れです。

メモリフォレンジックはなぜ必要なのか

RAMは揮発性メモリのため技術的な観点や調査に時間を要するといった観点から、ネットワークやコンピューターなど別の種類のフォレンジック調査を優先して行う場合もあります。こちらではメモリフォレンジックが不要とされたり、断念されることが多くてもなぜ調査が必要なのか解説します。

インシデントレスポンスの一環であるメモリフォレンジック

メモリフォレンジックは「インシデントレスポンス」の観点から必要です。インシデントレスポンスとは、マルウェアの感染などのインシデントの発生時、原因特定やシステム復旧、関係者との連絡調整などのインシデント対応全般を指す言葉です。

例えば、マルウェア感染によるインシデントが発生した場合、インシデントレスポンスの一環でメモリフォレンジックを行うことで、マルウェアの種類や侵入経路を特定することができます。

情報セキュリティの世界では、インシデントレスポンスが重要であるとされています。インシデントレスポンスとは、マルウェアの感染などのインシデントの発生時、原因特定やシステム復旧、関係者との連絡調整などのインシデント対応全般を指す言葉です。

メモリフォレンジックを行うことで、コンピュータ上でどのようなプログラムが動作しており、どのような相手と通信していたのかなどの情報を得ることができます。これらの情報により、不具合の原因や対策方法を考えることができます。つまりメモリフォレンジックはインシデントレスポンスの一環として実施されます。

侵入を前提とした対応が主流となり、メモリフォレンジックの活用が広がった

従来は、侵入を防ぐことがセキュリティ対策の基本とされていました。しかし、近年では「侵入は防ぎれない」として侵入を前提とした対策が主流になっています。たとえばインシデント時の原因究明や、不正アクセスの証拠収集など、侵入を前提とした対策・対応をきちんと策定していれば、侵入された場合でも、被害を最小限に抑えることができます。

特にメモリフォレンジックは、侵入後の状況を詳細に把握するために重要な手法となっています。メモリ内のデータやプロセスを分析することで、攻撃者の侵入経路や使用されたツール、被害の実態を明らかにすることができます。これにより、迅速で効果的な対応策を講じることが可能です。

インシデント発生時、初期化やバックアップからの復旧だけでは不十分

マルウェアやランサムウェア感染、不正アクセスが生じている場合、初期化やバックアップだけでは不十分です。なぜなら被害の範囲や攻撃経路を特定せずに対応すると、再攻撃の危険性が残り、バックアップ復旧後にどのデータやシステムが侵害されたか把握できなくなるからです。

仮にバックアップによる復旧、および初期化を行ってしまうと、「どのような経路で、どのようなデータが漏えいしたのか」判断できなくなってしまいます。これは企業や組織にとってコンプライアンス違反になりかねません。

背景として2022年4月に施行された改正個人情報保護法の存在が挙げられます。同法では、個人情報の漏えいが発生した場合、速やかに原因を特定し、再発防止策を講じることが義務付けられています。

そのため、初期化やバックアップを行う前に、メモリフォレンジックを実施し、被害範囲や攻撃経路を特定することが重要です。特に対応実績の多い業者ほど経験豊富で適切な手順を踏むことができると考えられます。インシデント対応やフォレンジック調査に精通したサイバーセキュリティの専門家や会社に相談しましょう。

メモリフォレンジックの注意点

メモリフォレンジックにはいくつかの注意点もあります。

システムをシャットダウン・再起動しない

メモリフォレンジックで解析するコンピュータのRAM(ランダムアクセスメモリ)は、電力を必要とする揮発性メモリであり、システムの電源が切れるとそこに保存されているデータは失われます。したがって、システムをシャットダウンまたは再起動すると、未保存のファイル、プログラムの実行状態、アクティブなネットワーク接続、暗号鍵などの重要な証拠が消失してしまうおそれがあります。

マルウェア感染など、サイバー攻撃を受けている際は、ネットワークの切断にとどめておきましょう。

端末の使用を続けない

メモリフォレンジックは端末のシステムが稼働している間に存在するデータや情報を収集するために用いられます。端末の使用を続けると、新たなプログラムの実行や既存のプログラムの更新などが行われ、証拠となりうるメモリ内のデータが書き換えられたり消去される可能性があります。またサイバー攻撃が続いている場合、攻撃者によるデータの改ざんやマルウェアの設置などが行われ、メモリフォレンジックの実行が妨害される可能性もあるので、端末は稼働させた状態で外部からのネットワークを切り離しておきましょう。

他のソフトやアプリを使用しない

メモリフォレンジックを実行する際に重要なのは、システムのリアルタイムの状態を記録しているメモリのダンプイメージを取得する際に、対象システムへの影響を最小限にすることです。分析の正確性を保つ上で、現

時点での正確なメモリの状態を捉えることは極めて重要です。

したがって、メモリフォレンジックを行う際には、他のソフトウェアやアプリケーションの使用は避けましょう。追加のソフトウェアやアプリケーションを使用すると、メモリ内のデータが変更される可能性があります。これにより、取得したメモリダンプのデータが現実の状態を正確に反映していない可能性が生じ、フォレンジック分析の信頼性が損なわれます。また、新たにプログラムを実行することで、メモリ内の重要な証拠が上書きされるリスクも高まります。

システム稼働中に解析を実行しすぎない

メモリフォレンジックはメモリの特性上、システムの稼働中に解析作業を実行することがあります。この時必要以上にシステムの解析を行うと、負荷でシステムがクラッシュし、メモリデータが破損したり消失する恐れがあります。世の中には自力でフォレンジック調査が可能なツールもありますが、近年の膨大な端末のデータ量の中から必要な証拠を取得するには、専門的な調査技術も必要になります。

メモリフォレンジックが技術的に困難な場合は無理に自力で調査を行わず、専門のフォレンジック調査会社に調査を依頼すると、インシデントに応じたフォレンジック調査の提案・実行が望めます。

メモリフォレンジックのメリット

メモリフォレンジックのメリットを紹介します。

- 不正アクセスやマルウェア感染の痕跡を特定できる

- 情報漏えいの原因を特定できる

- リアルタイムに調査ができる

- ストレージドライブに痕跡を残さないマルウェア攻撃を特定できる

- 改ざんに強いため

- オフラインでも分析できるため

- 企業・組織は個人情報の漏えい等が発生した場合、専門的な調査が必要になるため

不正アクセスやマルウェア感染の痕跡を特定できる

メモリフォレンジックでは、メモリ上にあるプロセスやメモリダンプの情報を解析することで、不正アクセスやマルウェア感染の痕跡を特定できます。例えば、不正アクセスの痕跡としては、不正なプロセスの存在や、不正な通信のログなどが確認できます。また、マルウェア感染の痕跡としては、マルウェアの存在や、マルウェアによるファイルの改ざんなどが確認できます。

情報漏えいの原因を特定できる

メモリフォレンジックでは、情報漏えいの原因となったファイルやプロセスを特定できます。例えば、ファイルの改ざんや、不正なファイルのダウンロードなどにより、情報が漏えいした可能性があります。メモリフォレンジックにより、これらの原因を特定することで、情報漏えいの再発を防止することができます。

リアルタイムに調査ができる

メモリフォレンジックでは、システムを停止することなく調査を実施することができます。そのため、不正アクセスやマルウェア感染などのインシデントが発生した場合、迅速な調査と対応が可能です。

ストレージドライブに痕跡を残さないマルウェア攻撃を特定できる

一部のマルウェアは、ストレージドライブに痕跡を残さないように設計されています。しかし、メモリフォレンジックでは、これらのマルウェアによる攻撃の痕跡も特定できます。

メモリフォレンジックは改ざんに強い

巧妙なマルウェアにはハードディスク上のデータを削除したり、改ざんしたりすることで痕跡を消すものがありますが、メモリ上のデータを改ざんすることは、非常に困難です。そのため、メモリフォレンジックでは、改ざんされたデータを検出することができます。

オフラインでも分析できる

メモリフォレンジックでは、あらかじめ取得していたメモリのダンプイメージをオフラインの環境でも分析できます。またダンプイメージの分析は何度でも可能であり、調査対象のコンピュータとは別のコンピュータを使って分析することもできます。

企業・組織は個人情報の漏えい等が発生した場合、専門的な調査が必要になるため

企業・組織においては、個人情報の漏えい等が発生した場合、専門的な調査が必要になります。企業の情報漏えいは信用の失墜だけでなく、金銭的なペナルティや業務停止のリスクがあるため、インシデントが発生した際にはすぐに個人情報保護員会まで報告を行い、原因や被害状況の調査を依頼するようにしましょう。

特に2022年に施行された「改正個人情報保護法」では、下記に当てはまる個人情報が漏えいした場合、個人情報保護委員会への報告・本人への通知が義務づけられました。

- 不正アクセスが疑われる情報漏えいのおそれがある場合

- 1,000人以上の個人情報が流出する(した)おそれがある場合

- 要配慮個人情報(疾病歴や健康診断結果など)が1件でも漏えいした場合

また不適切な個人情報の取り扱いに対する罰金は、最高1億円へ引き上げられました。

>情報漏えいが発生した企業の個人情報保護委員会への報告義務についてはこちら

この際、メモリフォレンジックは、これらのインシデントの調査において、非常に有効な手段です。メモリフォレンジックでは以下の情報を取得することができます。

- 不正アクセスやマルウェア感染の痕跡

- 情報漏えいの原因となったファイルやプロセス

- インシデントの発生時刻や状況

これらの情報をもとに、インシデントの原因を特定し、再発を防止するための対策を講じることができます。したがって、企業・組織においては、メモリフォレンジックの知識やスキルを身につけ、インシデントが発生した場合に迅速かつ適切な対応を行う体制を整備することが重要です。

メモリフォレンジックのデメリット

メモリフォレンジックにはいくつかの専用の解析ツールが使われることがありますが、これらツールを使いこなすためには高度な知識や技能が求められます。またツールの使い方だけでなく、コンピュータやメモリの構造についても熟知していることが求められます。最近では初心者でも比較的容易に操作できる解析ツールも普及していますが、メモリフォレンジックはまだまだ専門家が求められる領域です。

マルウェア・ランサムウェア感染や情報漏えいにはフォレンジック調査がおすすめ

フォレンジック調査では、データの改ざんや削除がないことを証明したうえで、端末やネットワークのログ、電子メールの内容、マルウェアの感染経路、不正アクセスの形跡などの情報を収集・解析することができます。また、意図的に削除されたデータを復旧させることも可能です。

社内不正の証拠が隠滅された場合でも、早期に対応すれば復元できる可能性が高いです。データの改ざんや隠滅が疑われる場合は、高いデータ復旧技術を兼ね備えたフォレンジック調査会社に速やかに相談しましょう。

おすすめのフォレンジック調査会社

フォレンジック調査はまだまだ一般的に馴染みが薄く、どのような判断基準で依頼先を選定すればよいか分からない方も多いと思います。そこで、30社以上の会社から以下のポイントで厳選した編集部おすすめの調査会社を紹介します。

信頼できるフォレンジック調査会社を選ぶポイント

- 官公庁・捜査機関・大手法人の依頼実績がある

- 緊急時のスピード対応が可能

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

まとめ

メモリフォレンジックの概要について紹介してきました。ハードディスクに痕跡を残さないマルウェアの検知や分析に対して、メモリフォレンジックは強力に機能します。例えば、もしマルウェアの被害に遭遇しても、電源を切らなければ、そのままメモリフォレンジックによる調査が実行でき、メモリのデータを取得することができ、問題の早期解決につながるからです。

技術の進歩により、マルウェア対策の方法も進化してきています。メモリフォレンジックを含めたデジタルフォレンジックに最も重要なことは環境を保全することです。もしコンピュータに何らかのトラブルが発生したら、闇雲に操作せずに、落ち着いて専門家に分析を依頼するようにしましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)