INCランサムウェアは、2023年7月になって被害が確認されました。データが暗号化され、拡張子が「.INC」が追加される・身代金を請求されるなどが主な特徴で、INCの亜種ランサムウェアも確認されています。

本記事ではサイバー犯罪に使用されるINCランサムウェアについて解説します。

万が一、ランサムウェアに感染している場合は、フォレンジック調査と呼ばれる、ランサムウェア感染の調査をおすすめします。以下の記事では、調査会社を一覧にしてまとめています。

目次

INCランサムウェア(.INC)の特徴

INCランサムウェア(.INC)はユーザーのファイルを暗号化し、金銭目的の脅迫文を表示します。このINCランサムウェアの特徴について詳しく解説します。

暗号されたファイルの拡張子は「.INC」が追加される

INCランサムウェアは、暗号化型マルウェアに属します。INCランサムウェアに暗号化されたファイルの拡張子は「.INC」が追加されます。

例えば、「契約書.pdf」というファイルがINCランサムウェアに暗号化されると「契約書.pdf.INC」となります。

出典PCrisk

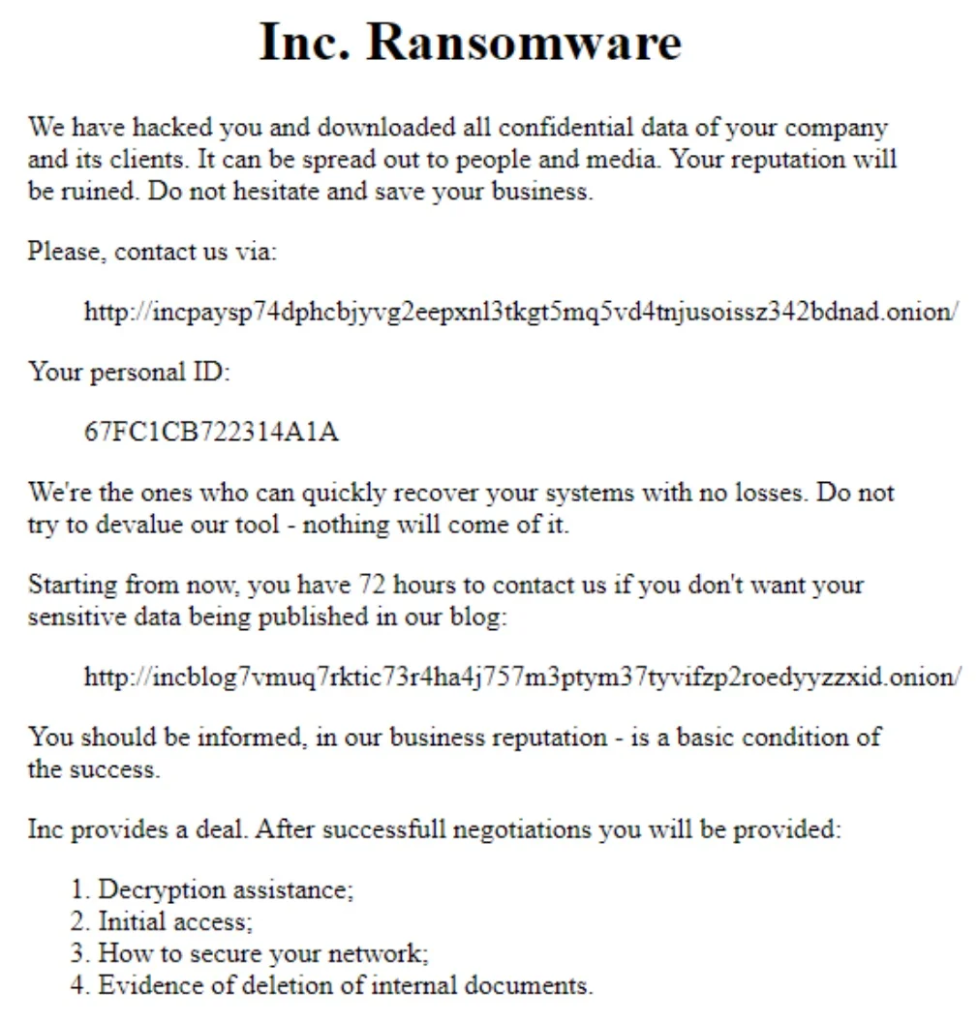

「INC-README.txt」という名前のテキストファイルが作成される

INCランサムウェアに感染してデータが暗号化されると、「.INC」という拡張子が追加され、ファイルが暗号化されてしまいます。

その後、デスクトップ上に「INC-README.txt」というファイル名で、72時間以内に攻撃者に連絡を要求したり、攻撃者がシステムを迅速に復旧できるとアピールするという特徴があります。

また、他のランサムウェアと同様に身代金を仮想通貨で支払うよう指示されます。

INCランサムウェア(.INC)の感染事例

INCランサムウェアは世界の医療・教育・公的機関などで感染が確認されております。こちらでは世界で発生したINCランサムウェアの感染事例を紹介します。

- 病院の感染事例

- 公的機関の感染事例

病院の感染事例

INCランサムウェアは、2024年11月28日に「Alder Hey Children’s NHS Foundation Trust」が管轄する病院に不正アクセスを行い、2018~2024年までの患者記録、寄付者報告書、調達データなどの大規模データを入手したことが判明しました。幸いにも病院の機能は停止していないようですが、漏洩した情報はオンラインで公開、SNSで共有されたとのことです。

公的機関の感染事例

2025年にアメリカで2番目の規模を誇るテキサス州弁護士会で、INCランサムウェアの感染が発覚したと報道されました。報道によるとランサムウェアによるセキュリティ侵害が発覚したのは2025年2月12日で、テキサス州弁護士会で実施した調査の結果、2025年1月28日から2月9日の間にネットワークへの不正アクセスがあったことが、判明したとのことです。

さらに、2025年3月9日には、INCランサムウェアグループが自身のリークサイト上に、訴訟文書を含むファイルの一部を公開しています。これがテキサス州弁護士会から流出したものであるかは明らかではないものの、情報漏洩の可能性があるとして警戒が強まっています。

このように、公的機関や企業でランサムウェア感染が発生すると、情報漏えいやサービスの停止など大規模なインシデントにつながる可能性があります。セキュリティソフトで不正アクセスを検知したといった小さなインシデントでも放置せずに専門家の感染調査を受けることをおすすめします。

INCランサムウェア(.INC)感染時の対処法

INCランサムウェアの感染が疑われる場合の対処法は以下のとおりです。

ネットワークの遮断

INCランサムウェアの感染が疑われる場合、まずはネットワークを遮断しましょう。

ランサムウェアは、感染した端末からネットワークを通じて他の端末に感染を広げる可能性があります。そのため、ランサムウェアの感染が疑われる場合は、まずはネットワークを遮断して被害の拡大を防ぐことが重要です。

メールアドレス・パスワードの変更

メールアドレスやパスワードを変更せず使用し続けるのは危険なため、ランサムウェアの感染が疑われる際は変更しましょう。

ただ、メールアドレスやパスワードの変更を行う際は、ランサムウェアに感染していない端末で行ってください。既に感染した端末で変更すると、変更した情報が詐取され、再び悪用される恐れがあります。

データの復旧

INCランサムウェアに感染した場合、暗号化されたデータの復旧が必要となります。事前にバックアップを取っている場合は、サーバーの初期化を行った後、バックアップからデータの復元を試しましょう。

また、データ復号ソフトを使用することで、暗号化されたデータを復旧できる可能性があります。ただし、ソフトのインストールの際に必要なデータを上書きする可能性がある上、復旧できるデータが限られるなど、データ消失のリスクもあることを留意しておきましょう。

データの暗号化については以下の記事をご覧ください。

フォレンジック調査を行う

フォレンジック調査は、ランサムウェア感染時に有効に働きます。染経路を特定することで、同様の攻撃を防ぐための対策が講じられる点、具体的な手法やフィッシングメールの解析を通じて、侵入経路を把握し脆弱性を明らかにできる点において有効です。また、被害範囲を評価し、影響を受けたファイルやシステムを詳細に把握することで、データ復旧やシステム修復の計画を立てることが可能です。

INCランサムウェア(.INC)の感染経路

ランサムウェアに感染した際は、感染経路を把握して再発防止に努める必要があります。以下に考えうる感染経路を紹介します。

フィッシングメール

フィッシングメールは、INCランサムウェアの主要な感染経路の一つです。攻撃者は巧妙に作成されたメールを送信し、受信者が添付ファイルを開いたり、リンクをクリックしたりするよう誘導します。これにより、ランサムウェアがダウンロードされ、システムに侵入します。

メールは、偽の請求書、セキュリティ警告、または信頼できる送信元を装ったものが多く、受信者が疑うことなく操作することを狙っています。

出典PCrisk

セキュリティ上の脆弱性

Incランサムウェアはセキュリティ上の脆弱性をついてネットワークへの侵入やランサムウェア感染を行うことが判明しています。

特にCitrix Bleed ( CVE-2023-4966 )と呼ばれる、ネットワーク機器「Citrix ADC」の脆弱性が利用されていることが判明しています。この脆弱性は第三者にリモート操作を許してしまうといったものです。これによりIncランサムウェアは、多要素認証を回避してユーザーセッションを乗っ取ることが可能になります。

感染経路をフォレンジック調査によって明らかにする

再発防止のためにも感染経路の特定はしておく必要がありますが、、個人で感染経路や被害状況を完ぺきに調査することは難しいとされています。なぜならランサムウェア感染の調査には、ネットワークに関する知識はもちろん、膨大な量のログやデータを分析する必要があり、調査に時間と労力が必要になるからです。

そこで有効なのが「フォレンジック調査」です。フォレンジック調査とは、デジタル機器に残された記録やデータの保全、調査、分析を行う技術であり、ランサムウェアの感染経路調査に適しています。これによって個人では対応できない領域まで調査することができます。ランサムウェア感染時は、フォレンジック調査の専門業者に相談しましょう。

ランサムウェアに感染経路や対処法については、以下の記事で詳しく紹介しています。

おすすめのフォレンジック調査会社

フォレンジック調査はまだまだ一般的に馴染みが薄く、どのような判断基準で依頼先を選定すればよいか分からない方も多いと思います。そこで、30社以上の会社から以下のポイントで厳選した編集部おすすめの調査会社を紹介します。

信頼できるフォレンジック調査会社を選ぶポイント

- 官公庁・捜査機関・大手法人の依頼実績がある

- 緊急時のスピード対応が可能

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

INCランサムウェア(.INC)の感染対策方法

INCランサムウェアに感染しないための対策方法について解説します。

データをバックアップする

データのバックアップは定期的にとりましょう。また、デバイスと接続のない外部の媒体に保存することがベストです。

オフラインのメディア、もしくはクラウドにバックアップをとることによって、万が一ランサムウェアの被害に遭遇した場合でも、ネットワークを通じての感染を防止し、データが暗号化されるリスクを防ぎます。

不審なメールや添付ファイル・URLは開かない

INCランサムウェアの主な感染経路はメールによるものです。不審な添付ファイルを安易に開かないようにしましょう。

また、INCランサムウェア以外でも、ランサムウェアの感染の多くは、不審なメールに添付されたファイルやURLをクリックしてしまうことが原因であるため、注意しましょう。

ランサムウェア対策ソフトを導入すること

ウイルス対策ソフトを予め導入しておくことで、ランサムウェアへの感染被害を抑えることができます。

ソフトを選ぶ際には、名の知れた開発者が作成している権限のあるものを選ぶようにするなど、信頼のおけるものを使用しましょう。ソフトには無料のものから有料のものまであり、多くの開発者が存在します。中には、マルウェアが仕組まれた悪質なソフトが出回っています。悪質なソフトを使用してしまった場合、データを復元するどころか、ソフトが原因でマルウェアに感染してしまうケースもありますので、注意しましょう。

感染が疑われる際に留意すべきこと

感染が疑われる場合に留意することについて解説します。

身代金の支払いには応じない

身代金を支払ったとしてもデータが元通りになる保証はありません。それだけでなく、身代金の支払いによって、犯罪に加担してしまう場合もあります。

サイバー攻撃者が提供してくるプログラムをダウンロードしない

暗号化を解くためにサイバー攻撃者が復号ツールを提供してくる場合がありますが、ダウンロードしないでください。データの復号どころか、新たにマルウェアに感染させるなど、さらに状況が悪化してしまうリスクがあります。

直ちに感染デバイスをインターネットから切り離す

ランサムウェアへの感染の疑いが発覚したら、直ちにそのデバイスのネットワーク接続を切りましょう。

ランサムウェアはネットワークを通じて他のデバイスに感染するという特徴があるため、ネットワークから切り離すことによって感染拡大の可能性を防ぐことができます。

メールアドレスやパスワードを変更する

感染が疑われるデバイスで使用していたメールアドレス・パスワードを変更しましょう。ランサムウェアに感染したデバイスで使用していたメールアドレスやパスワードを悪用されて二次災害が起こる可能性を防ぐことができます。

また、メールアドレスやパスワードの変更は、ランサムウェアに感染していない他のデバイスから行うようにしてください。感染したデバイスからメールアドレスやパスワードを変更したとしても、新たなメールアドレスやパスワードの情報が攻撃者に盗まれ、再び悪用されてしまいます。

まとめ

今回は、INCランサムウェアの特徴や対策方法などを解説しました。

ランサムウェアに感染すると個人情報が漏えいしたり、サイバー攻撃の拠点にされます。ランサムウェアに感染しないためにしっかりと対策を講じ、必要に応じて専門業者への相談も検討しましょう。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)

ウイルス感染調査には「フォレンジック調査」という方法が存在します。フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。