ランサムウェアとは、ファイルの暗号化を行い、身代金の支払いを要求するマルウェアです。

なかでも「Qilin」(別名:Agenda)は、2022年に初確認されたランサムウェアで、現在までに世界中の企業で深刻な被害をもたらしています。

そこで、この記事ではQilinの特徴や感染時のリスク、適切な対処法を解説します。正確な情報を知ることで、迅速な対処を取れるようにしましょう。

目次

Qilinランサムウェアとは

Qilin(別名:Agenda)は、複数のOSに対応した高度なランサムウェアで、RaaSモデルで提供されており、製造業や医療機関などを中心に深刻な被害をもたらしています。以下のような特徴があります。

感染が疑われる場合は、早急に専門業者へ調査依頼することが重要です。

Rust言語とGo言語で書かれたランサムウェア

Qilinランサムウェアは、RustやGo言語で開発されています。コンパイル型の言語で、生成されたバイナリは解析が困難です。特にRustは構造の複雑さや難読化機能により、リバースエンジニアリングを阻害します。

近年のRust言語で書かれたQilinランサムウェアは別名「Qilin.B」と呼ばれ、強力な暗号化やセキュリティ ツールを回避する機能、そしてデータ回復を妨害する機能などを備えています。

WindowsやLinuxを標的としている

Qilinランサムウェアは、おもにWindowsを標的対象としていますが、Rust言語はカスタマイズが容易のため、Linuxおよびその他のOSにも感染を広げることが出来ます。

こうした柔軟性により、コンピュータを仮想化するソフトウェア「VMware ESXi」にも感染を広げることが容易なことから、Windows以外のユーザーにとっても感染対策がマストとなっています。

RaaS(Ransomware as a Service)モデルで運用されている

QilinはRaaS(ランサムウェア・アズ・ア・サービス)モデルで提供されており、複数の攻撃者が同一のランサムウェアを利用しています。

2025年2月以降、北朝鮮の国家支援型ハッカーグループ「Moonstone Sleet」がQilinを使った攻撃を実施。この事例は、国家支援グループが外部のRaaSを使用した初のケースとされています。

製造業や医療機関、教育機関などを標的にしている

製造業、IT、医療、教育機関が主な標的です。特に医療や教育は人命や社会機能に直結するため、身代金支払いの圧力が高まると判断されやすい傾向があります。

また、患者や生徒の個人情報を盗み出すことで、なりすましやその他の犯罪に使用したり、売却したりして利益を得ることができるという卑劣な動機も背景に存在します。これまで南アフリカ、東南アジアなど世界中で被害が確認されており、被害額は累計「5億5000万ドル(約770億円)」に上ると報告されています。

要求する身代金の額も標的の企業に応じて異なる

Qilinは、企業ごとに要求金額を変える特性があります。相場は50,000ドル~800,000ドル(約600万円~1億円)程度とされ、日本円で約600万円から1億円になります。以下の要素で金額が変動します。

- 企業の規模・業種

- 保有データの重要性

- 過去の支払い履歴

- 攻撃者の組織力や戦術

大手企業や医療・インフラ系の組織は、保有データの重要性や影響力の大きさから、高額な身代金を要求されやすい傾向にあります。さらに、過去に支払い実績がある企業は、再び標的にされ、より高い金額を要求されるリスクもあります。

Qilinランサムウェアに感染した場合、犯人と連絡を取って身代金を支払うことは推奨しません。ランサムウェアに感染したら、大量の情報漏えいの恐れがあるため速やかに専門家にランサムウェア感染調査を行いましょう。専門家に調査を依頼することで、ランサムウェア感染被害の実態だけでなく、感染経路を特定し、適切なセキュリティ対策につなげることや、個人情報保護委員会への報告など法的手続きに調査結果を役立てることができます。

Qilinランサムウェアに感染するとどうなるのか

Qilinランサムウェアに感染すると、「Ransom.Win32.AGENDA.THIAFBB」というアラートが表示され、以下のような深刻な被害が確認されています。

ランサムウェア感染後の対応や詳細な症状については、以下の記事でも詳しく解説しています。

Google Chromeの認証情報が盗まれる

Qilinランサムウェアは、感染したネットワーク内の端末に対してGoogle Chromeに保存された認証情報を抜き取ります。VPN経由でトークンを盗み、権限を昇格させた上で、悪意あるスクリプト「IPScanner.ps12」「logon.bat」を配布します。

これらのスクリプトにより、ドメイン参加端末にログオンしたユーザー全員の認証情報が盗まれ、攻撃者に送信されます。さらに、PowerShellを用いたログ削除などで痕跡の隠蔽も行われます。

拡張子がランダムに変更され、ファイルが暗号化される

感染すると、システム内のファイルがランダムな拡張子で暗号化され、元の形式で開けなくなります。これにより、業務に必要なデータへのアクセスが不可能になります。

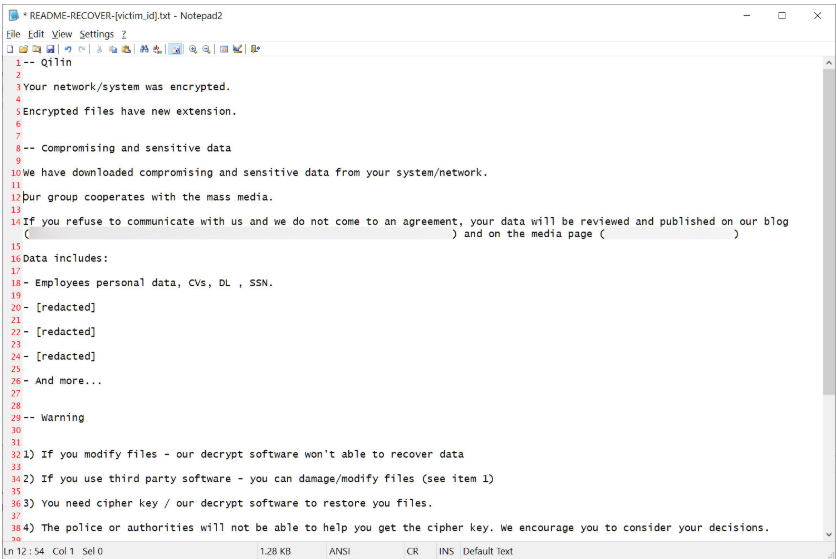

「README-RECOVER-◯◯.txt」というランサムノートが表示される

感染後、被害者の画面に攻撃者からの脅迫文(ランサムノート)が表示され、支払い方法や脅しの内容が記載されています。

画像出典:BLEEPING COMPUTER

暗号化と同時に、「README-RECOVER-(ランダム文字列).txt」というファイルが表示され、そこに以下のような内容が記載されています。

- ファイルが暗号化され、復号には特別なキーが必要

- ネットワークから機密情報を取得済みと主張

- 交渉に応じない場合は情報を公開すると脅迫

- 復号ツール以外を使うと復旧できなくなる可能性の警告

- 警察やセキュリティ専門家への相談を牽制

情報公開を盾に身代金を要求される(二重恐喝)

Qilinランサムウェアは「二重恐喝(ダブルエクストーション)」を採用しています。

二重恐喝とは、コンピュータに保存されているデータを暗号化して復号するための身代金を要求するだけでなく、追加で身代金を支払わなかった場合に感染したコンピュータ内に保存されたデータを犯人グループが運営するサイトなどで不特定多数に公開すると脅迫する手口です。

ただし、身代金の実際の支払の有無に関わらず、攻撃者が情報公開を取りやめたり、身代金と引き換えにデータの復号ができる保証はありません。まずは速やかにネットワークを切断して外部通信を遮断し、専門家に感染経路調査や情報漏洩調査を依頼しましょう。

Qilinランサムウェアの感染経路

Qilinランサムウェアは、複数の侵入手段を利用してシステムへ侵入します。以下に代表的な感染経路を整理します。

感染経路に関する詳細や対策については、以下の記事でも解説しています。

パッチが未適用の脆弱性

セキュリティパッチが適用されていないソフトウェアの脆弱性は、ランサムウェアが侵入する格好の入口となります。

Qilinランサムウェアは、特にFortinet製品やVeeam Backup & Replicationの脆弱性を突いて侵入する事例が確認されています。

セキュリティが不十分なVPNサーバー

VPNは安全な通信経路を構築するための技術ですが、パスワードの使い回しやOSの未更新などにより、逆に侵入口となることがあります。

Qilinは、こうした脆弱なVPN環境に対し、不正アクセスを行い、ネットワーク内部に侵入する手口を確認されています。場合によっては認証情報も同時に窃取される恐れがあります。

フィッシングメール

Qilinは、フィッシングメールによる感染拡大も確認されています。これらのメールには偽のリンクや悪意ある添付ファイル(Officeファイルなど)が含まれており、開封・クリックによりマルウェアに感染します。

対策として、以下のポイントを意識することが重要です。

- 不審な送信者からのメールは開かない

- 本文内のリンクや添付ファイルを不用意にクリックしない

- 疑わしいWebサイトにアクセスしない

- セキュリティソフトを常に最新の状態に保つ

万が一、フィッシングメールを開いて感染した場合は、すぐにネットワークを遮断し、専門調査会社に調査を依頼することが被害拡大防止につながります。

Qilinランサムウェアの被害事例

Qilinランサムウェアによる被害は、業界や国を問わず発生しており、公共機関や大手企業に深刻な影響を及ぼしています。代表的な被害事例を以下に紹介します。

- 2023年11月 Yanfeng Automotive Interiors

- 2023年12月 ビクトリア州裁判所サービス(CSV)

- 2024年6月 英病理検査機関Synnovis

- 2025年2月 Lee Enterprises

- 2025年9月 アサヒグループホールディングス(日本)

2023年11月 Yanfeng Automotive Interiors(Yanfeng)

2023年11月、中国の自動車部品メーカーYanfengがサイバー攻撃を受け、その影響でステランティスの北米工場が一時的に生産停止となったと報じられました。ステランティスは世界4位の自動車メーカーです。

Qilinランサムウェアグループは、漏洩情報公開サイトにYanfengを追加し、自らの関与を主張しています。攻撃直後はYanfengのWebサイトにアクセスできない状態でしたが、2024年6月時点では復旧済みです。なお、同社からの正式な声明は発表されていません。

2023年12月 ビクトリア州裁判所サービス(CSV)

2023年12月、オーストラリアのビクトリア州裁判所サービス(CSV)はサイバー攻撃を検出したと発表しました。攻撃自体は12月8日に発生しており、記録の漏洩は11月1日まで遡る可能性があるとされています。CSVは攻撃者の名称を公表していませんが、ABCニュースはQilinランサムウェアグループによる攻撃と報じています。

2024年6月 英病理検査機関Synnovis

2024年6月3日、イギリスの病理検査機関SynnovisがQilinランサムウェアの攻撃を受け、臨床検査システムが停止しました。

英国民保健サービス(NHS)によると、約400GBの患者データがダークウェブ上に公開され、内容には名前、生年月日、NHS番号、検査結果などが含まれていたとされています。元NCSC(国家サイバーセキュリティセンター)所長のマーティン教授は、復旧には数か月かかる可能性があるとBBCの番組内で述べました。

出典:BBC

2025年2月 Lee Enterprises

2025年2月、アメリカの大手メディア企業Lee EnterprisesがQilinランサムウェアの被害を受け、社内システムやクラウドストレージにアクセスできない状況となりました。Qilinグループは12万件・約350GBの機密ファイルを盗んだと主張し、秘密保持契約書や財務資料、契約書などをダークウェブ上で公開しました。

2025年9月 アサヒグループホールディングス(日本)

2025年9月29日、アサヒグループホールディングス株式会社(アサヒGHD)は、外部からのランサムウェア攻撃を受け、国内の基幹システムが停止する重大な障害が発生しました。

攻撃後、「Qilin(キリン)」を名乗るハッカー集団がダークウェブ上のリークサイトで犯行声明を公表し、社内データを入手したと主張しました。

アサヒGHDによると、今回の攻撃により商品受注・出荷・問い合わせ対応などの主要業務が一時的に停止。被害拡大を防ぐためにシステムを遮断し、外部専門機関と連携して復旧作業を実施しました。

10月初旬時点では、一部システムを段階的に再開しています。

Qilin側は約27GBの内部ファイルを入手したと主張していますが、その真偽は第三者機関によって確認されていません。

アサヒGHDは公式発表において、「顧客や取引先の個人情報の流出は現時点で確認されていない」と説明しています。

Qilinランサムウェアに感染したと疑われる場合の対処方法

Qilinランサムウェアに感染した、またはその疑いがある場合、迅速かつ適切な対応が被害拡大を防ぐ鍵となります。以下に推奨される対処方法をまとめました。

ランサムウェアの感染を防ぐには、日頃のセキュリティ対策と、感染時に冷静に対処する体制が重要です。

感染端末をオフラインにする

ランサムウェアは、感染した端末からネットワークを通じて他の端末やサーバーへ拡散する恐れがあります。異常を検知した場合は、ただちにネットワークから遮断し、オフライン状態にすることで拡大を防げます。

身代金は支払わない

身代金を支払ったとしても、データが復旧できる保証はありません。攻撃者の資金源となる行為でもあるため、支払いは避けるべきです。

まずはサイバーセキュリティの専門家に調査を依頼し、被害状況を正確に把握しましょう。

バックアップを確認する

定期的にバックアップを取得していれば、そこからデータを復元することが可能です。最新のバックアップであるか、安全な場所に保管されているかを必ず確認しましょう。

また、ランサムウェアの影響を受けないようオフライン環境でのバックアップも有効です。

暗号化ファイルを識別サイトで確認する

感染したファイルを使って、どのランサムウェアか特定できる無料の識別サービスがあります。

画像出典:ID Ransomware

ID Ransomware は、ランサムウェアを検索できる無料 サービスで、適切な対処法や復旧手段を見つけることができます。ただし、すべてのランサムウェアの種類が登録されているわけではなく、ランサムウェアの作成者が復号方法を変更することもあります。したがってデータベースを活用するだけでは、感染したファイルの復旧が保証されているわけではありません。

パスワードを変更する

QilinはGoogle Chromeに保存された認証情報を盗み出す傾向があります。すべてのアカウントのパスワードを速やかに変更し、必要に応じて多要素認証を有効化してください。

特にVPN接続やクラウドサービスは再侵入のリスクが高いため、優先的に対処しましょう。

サイバーセキュリティの専門家に被害の調査を依頼する

感染経路や被害範囲の特定は、個人・社内対応では限界があります。フォレンジック調査を行える専門業者に依頼することで、より正確で迅速な対応が可能です。

サイバーセキュリティの専門家に被害の調査を依頼するメリットは、以下のとおりです。

- ランサムウェアの種類を特定し、適切な復旧方法を検討することができる

- ファイルの復元を試みることができる

- 今後の感染を防ぐための対策を講じることができる

仮に情報漏えいの有無や感染経路を特定しなければ、バックドア(マルウェアが出入りする勝手口)を仕掛けられていても気づくことはできません。また被害範囲が分からないままだと、攻撃が繰り返される恐れがあります。

こうしたランサムウェアの感染経路調査には「フォレンジック調査」という方法が有効です。個人での対処が難しい場合は、条件に見合う適切な専門業者に相談することをおすすめします。

おすすめフォレンジック調査会社

フォレンジックは、デジタルデバイスから電子的証拠を収集、分析するプロセスで、サイバー攻撃被害の全容解明に役立ちます。

しかし、フォレンジック調査はまだまだ一般に馴染みが薄く、フォレンジック調査会社選びの際もどのような判断基準で選定すればよいか分からない方も多いと思います。

そこで、対応領域や費用・実績などを踏まえ、50社以上の中から見つけたおすすめのフォレンジック調査会社・調査会社を紹介します。

信頼できるフォレンジック調査会社を選ぶポイント

- 官公庁・捜査機関・大手法人の依頼実績がある

- スピード対応している

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

まとめ

今回は、Qilinランサムウェアの特徴についてはもちろん、ランサムウェアに感染した場合の適切な対処法や専門業者についても詳しく解説しました。

ランサムウェアは、近年では個人だけでなく企業や公的機関を狙うものが増加しており、被害総額も大幅に増加しています。

この記事で紹介した対処方法を確認し、被害を最小限に抑えることが重要です。

自分自身で対処することが難しい場合、ないし被害を把握し適切な対処を行う場合、専門業者に相談することも検討してみてください。専門家は、適切な対処法を提供し、被害を最小限に抑えるために役立ちます。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)

ランサムウェアの感染調査には「フォレンジック調査」という方法が存在します。フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。