近年、企業や個人を問わずランサムウェアの被害が深刻化しています。中でも「Gunraランサムウェア」は、暗号化と情報窃取の二重脅迫による攻撃で注目されています。本記事では、Gunraランサムウェアの具体的な特徴や感染の手口、そして被害を受けた際の適切な対応策について解説します。

Gunraランサムウェアの特徴

Gunraランサムウェアの特徴として、現在判明している内容は以下の通りです。

- 「.ENCRT」拡張子を追加して暗号化する

- 「R3ADM3.txt」という脅迫文を残す

- 二重脅迫を行う

- 国内外で感染が確認されている

「.ENCRT」拡張子を追加して暗号化する

Gunraランサムウェアは、感染した端末のファイルに「.ENCRT」という拡張子を追加し、元のファイルを強制的に暗号化するといったことが現時点で判明しています。例えば「ABC.png」というファイルが存在した場合、Gunraランサムウェアに感染すると、「ABC.png.ENCRT」に変化します。

出典:PCrisk

「R3ADM3.txt」という脅迫文を残す

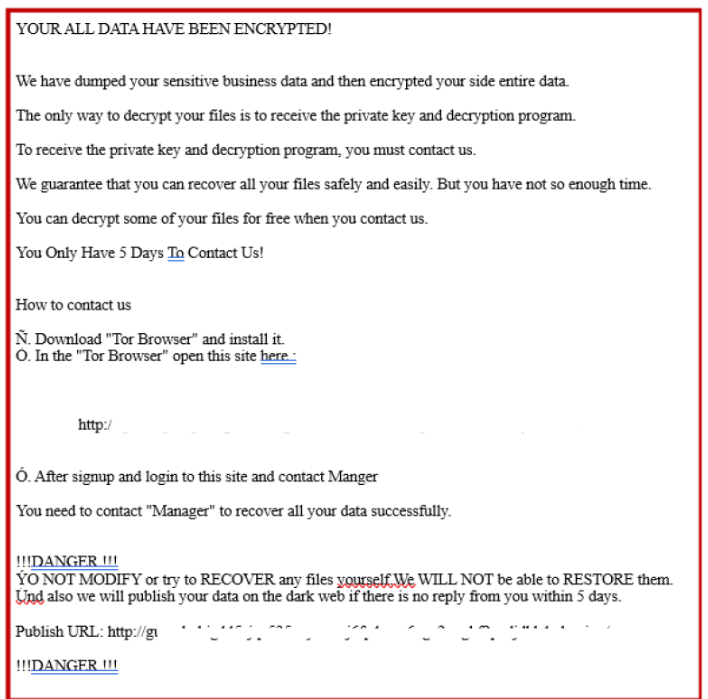

出典:GB hackers

感染後、Gunraランサムウェアは「R3ADM3.txt」というファイルを作成し、「暗号化されたデータを復号する復号キーを受け取る条件として、5日以内に犯人に連絡をとるよう求める」といった内容の脅迫文を残すことが判明しています。

この脅迫文には、秘密鍵と復号キーを受け取るために、プライバシー強化のために開発された特殊なWebブラウザの「Torブラウザ」をインストールするよう指示し、その後、全データを復旧するために「マネージャー」と連絡を取れ、と記載されています。

出典:PCrisk

二重脅迫を行う

Gunraランサムウェアは脅迫文の中で、「マネージャー」への連絡を拒否した場合の内容も記載されています。それは「5日以内に返信がない場合、個人情報等をダークウェブ上に公開する」といったものです。これは、データの暗号化に加えて何らかの情報を抜き取り、後日ダークウェブ上など不特定多数へ個人情報を公開する「二重脅迫」と呼ばれる手口です。

このとき、身代金を払うことは推奨できません。万が一、犯人に身代金を支払ってしまうと、企業であれば犯罪組織に資金を提供したとして信頼を失い、株価の暴落や経営リスクに発展する恐れもあります。

出典:GB Hackers

国内外で感染が確認されている

Windowsのシステムを狙うGunraランサムウェアは世界各国で確認されており、報告されているだけで日本、エジプト、パナマ、イタリア、アルゼンチンでの感染が確認されているとのことです。狙われた業界としては、不動産、製薬、製造業界が挙げられます。

出典:GB Hackers

このようにGunraランサムウェアは感染すると暗号化データや個人情報を人質に、身代金の支払を要求してきます。この場合、身代金を支払う前に専門家によるランサムウェア感染調査や、情報漏えい調査を実施し、感染の事実確認をまずは行いましょう。

Gunraランサムウェアの感染手口

Gunraランサムウェアは以下のような感染手口で感染するとされます。

- Gunraランサムウェアに感染すると、実行中のプロセスを列挙し、Windows Management Instrumentation (WMI) を介してシャドウ コピーを削除する

- システム情報を収集・分析し、標的を決定する

- GetCurrentProcess および TerminateProcess 関数などを利用し、操作による権限昇格や不正なコードの挿入を行う

- FindNextFileExWや関数などを用いて、拡張子を持つファイルを検出して暗号化する

以上のような手口でGunraランサムウェアは端末に感染します。またC および C++言語で書かれたContiランサムウェアのコードをベースとすることで、セキュリティ検知の回避を試みています。

出典:GB Hackers

出典:Security.rub

ランサムウェアに感染した際の対処法

ランサムウェアに感染した際の対処法については、以下の方法が有効とされています。

- ネットワークを切断する

- 身代金は支払わない

- バックアップを確認する

- パスワードを変更する

- 専門家にランサムウェア感染調査を依頼する

ネットワークを切断する

ランサムウェアに感染すると、周囲の端末やファイルサーバーにも感染が広がってしまうことがあります。

そのため、異常を検知したら、端末をオフラインにすることで被害を最小限に抑えることができます。

身代金は支払わない

ランサムウェアに感染した場合、身代金を支払うことは避けるべきです。

身代金を支払ったとしても、データが復旧できるとは限りません。また、反社会的勢力への資金提供はコンプライアンスに抵触し、企業によっては信用を失い、経営危機に発展する恐れもあります。

ランサムウェアに感染した場合は、サイバーセキュリティの専門家に被害の調査を依頼し、ファイルの復元などを試みることが重要です。また、今後の感染を防ぐためのセキュリティ対策を講じることも重要です

バックアップを確認する

ランサムウェアに感染してしまっても、ランサムウェア感染前のデータのバックアップがあれば、感染前の状態に復元できます。ただし、バックアップがなければ、被害を受けたデータの最新のバージョンを復元することはできません。

またバックアップの頻度や適切な保管方法も重要です。

バックアップの頻度については、毎日、週に1回、月に1回など、データの重要度に合わせて設定する必要があります。

また、バックアップの保管方法については、オフラインで保管しておくことで、ランサムウェアの感染からデータを守ることができます。ただし、バックアップを同じサーバー内に保存しており、ネットワークで接続されたバックアップサーバーが侵害された場合、バックアップファイルも暗号化されるケースがあるため注意が必要です。

パスワードを変更する

ランサムウェアに感染したら、ネットワークに接続された端末やクラウドサービスなどから、パスワードなどの情報が漏洩している可能性もあります。ランサムウェア感染が疑われる場合は、速やかにすべてのアカウントのパスワードを変更し、多要素認証(MFA)等の導入も併せて実施することで被害の拡大を防ぎます。

専門家にランサムウェア感染調査を依頼する

ランサムウェア感染は、個人での原因特定には限界があるため、適切な調査を行う場合、サイバーセキュリティの専門家に被害の調査を依頼することで、迅速かつ効果的に被害を特定・回復できます。

サイバーセキュリティの専門家に被害の調査を依頼するメリットは、以下のとおりです。

- ランサムウェアの種類を特定し、適切な復旧方法を検討することができる

- ファイルの復元を試みることができる

- 端末から漏えいした情報の有無や内容を調査することができる

- 今後の感染を防ぐための対策を講じることができる

特にランサムウェア感染によって漏えいする個人情報は、一般的な方法でアクセスできないダークウェブ上で公開されることがあります。しかし漏えいした情報を自分で調べるためにダークウェブにアクセスすると、マルウェア感染や詐欺の被害に遭うリスクが高いため、サイバーセキュリティの専門家が行っている、ダークウェブ調査などを利用し、情報漏洩について調査してもらうことをおすすめします。

また専門家によるランサムウェア感染調査を行わず、システムの復旧しか行わなければ、感染経路となった脆弱性などを特定できず、バックドア(マルウェアが出入りする勝手口)や潜伏しているランサムウェアに気づくことはできません。被害範囲がわからず、セキュリティ対策が不十分に終わることにより攻撃が繰り返される恐れがあります。

このようなランサムウェアの感染経路調査には「フォレンジック調査」という方法が有効です。個人での対処が難しい場合は、条件に見合う適切な専門業者に相談することをおすすめします。

おすすめのフォレンジック調査会社

フォレンジック調査はまだまだ一般的に馴染みが薄く、どのような判断基準で依頼先を選定すればよいか分からない方も多いと思います。そこで、30社以上の会社から以下のポイントで厳選した編集部おすすめの調査会社を紹介します。

信頼できるフォレンジック調査会社を選ぶポイント

- 官公庁・捜査機関・大手法人の依頼実績がある

- 緊急時のスピード対応が可能

- セキュリティ体制が整っている

- 法的証拠となる調査報告書を発行できる

- データ復旧作業に対応している

- 費用形態が明確である

上記のポイントから厳選したおすすめのフォレンジック調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

ランサムウェアの感染対策

ランサムウェアの再感染を予防する感染対策には、以下の方法が有効とされます。

- OSやソフトウェアを最新にする

- セキュリティ製品を導入する

- RDPやVPNを保護する

- ネットワークセグメンテーションを行う

- 従業員のセキュリティ教育を実施する

OSやソフトウェアを最新にする

ランサムウェアの感染はOSやソフトウェアの脆弱性を悪用して侵入するケースが確認されています。脆弱性は、メーカーが公開するセキュリティパッチで修正されるため、古いOSの使用を続けているとランサムウェアなどのサイバー攻撃の対象となりやすくなります。

特に、使用頻度の高いソフトウェアなどは狙われやすいため、定期的な自動更新の有効化とパッチ管理の徹底が重要です。

セキュリティ製品を導入する

ランサムウェアも日々新しい種類が発見されており、一般的なウイルス対策ソフトだけでは検知が遅れる場合があります。そこで有効なのがEDR(エンドポイント検知・対応)製品や、振る舞い検知機能を持つ高度なセキュリティ製品です。

EDRとは、異常なファイル動作や外部への通信を即時に検知・遮断し、感染拡大を防ぐものです。このようなセキュリティ製品は導入後の運用が重要です。アラートの見逃しを防ぐためにも、監視体制や専門の管理者による定期的なログ確認も合わせて実施しましょう。

まだ導入していない場合は、EDRなどのセキュリティ製品を導入しましょう。

RDPやVPNを保護する

ランサムウェアの感染経路の一つに、不正に開かれたリモートデスクトップ(RDP)や脆弱なVPNなどが挙げられます。特にリモートワークの普及に伴い、外部からの接続口が攻撃対象となりやすくなっています。これを防ぐためには、RDPのポートをデフォルトのまま運用しない、アクセス制限をかける、多要素認証(MFA)を導入するなどの対策が効果的です。また、VPN機器や関連ソフトも常に最新の状態に保ち、ログイン履歴の監視や不審なアクセスの自動遮断機能を併用して、ランサムウェアなどサイバー攻撃のリスクを大幅に減らしましょう。

ネットワークセグメンテーションを行う

ネットワークセグメンテーションとは、社内ネットワークを業務内容や重要度に応じて分割するセキュリティ対策です。ランサムウェアに感染した場合でも、セグメント間の通信を制限しておくことで、被害が一部にとどまり、全社的な拡散を防ぐことができます。特に、重要サーバーやバックアップ領域を他のネットワークから分離しておくことは極めて有効です。初動対応や感染端末の隔離も容易になり、復旧作業の迅速化にもつながります。

従業員のセキュリティ教育を実施する

ランサムウェアに端末が感染する原因の一つに、フィッシングメールに添付された不正なファイルの開封などがきっかけとなることがあります。技術的な対策に加えて、人為的なミスを防ぐには、従業員一人ひとりのセキュリティ意識を高める教育が不可欠です。

メールの差出人確認、添付ファイルの扱い、不審な通知への対応など従業員にセキュリティ教育を実施して、ランサムウェアの感染手口を周知させましょう。

まとめ

Gunraランサムウェアは、データの暗号化とダークウェブ上などへの情報漏洩を併用した二重脅迫の手口で知られています。まだ詳細な情報は少ないですが、感染経路となりうる箇所のセキュリティ対策が今後のランサムウェア感染対策に重要となります。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)

ランサムウェアの感染調査には「フォレンジック調査」という方法が存在します。フォレンジックとは、スマホやPCなどの電子機器や、ネットワークに記録されているログ情報などを解析・調査することで、社内不正調査やサイバー攻撃被害調査に活用される技術のことです。別名「デジタル鑑識」とも呼ばれ、最高裁や警視庁でも正式な捜査手法として取り入れられています。