ランサムウェアは、コンピュータシステムやデータを侵害し、被害者に身代金の支払いを要求する悪意のあるソフトウェアです。

ランサムウェアをすぐに駆除したいなら専門の調査会社に相談しましょう。

そこでこの記事では、ランサムウェアに感染した場合の対処方法や駆除手順について詳しく説明するとともに、専門業者への相談の重要性についても取り上げます。

ランサムウェア駆除の6ステップ

ランサムウェアの駆除の基本的な手順を以下に示します。

①ネットワークから切り離す

ランサムウェアの感染拡大を抑制するために、まずは端末をネットワークから切り離しましょう。感染は急速に広がるため、この作業は迅速におこなう必要があります。

ネットワークから端末を切り離す際、最も確実な方法は、物理的にネットワークケーブルを抜くことです。

②ランサムウェアを特定する

次にランサムウェアの種類を特定することで適切な対応を取ることができます。

ランサムウェアを特定する場合、基本的には「拡張子」と「ランサムノート」を検索することで判別でき、その他にもセキュリティソフトでの検知方法についても解説します。

「拡張子」を検索

ランサムウェアに感染すると、ファイルの拡張子は任意の「拡張子」に変更されることが大半です。例えば、”.locked”、”.encrypted”、”.crypt”などの拡張子が追加されます(ただし、一部のランサムウェアは拡張子をランダムに変更することもあるため、拡張子だけで判断できません)。

暗号化後の拡張子

攻撃者は、暗号化されたファイルに特定の拡張子を付与します。この拡張子は、攻撃の特定や分析に役立ちます。以下に、代表的な例を示します。

- ランダムな文字列:

.buthi,.kqwxy - 英単語:例:

.locked,.encrypted - ランサムウェア名に関連:

.lockbit,.conti

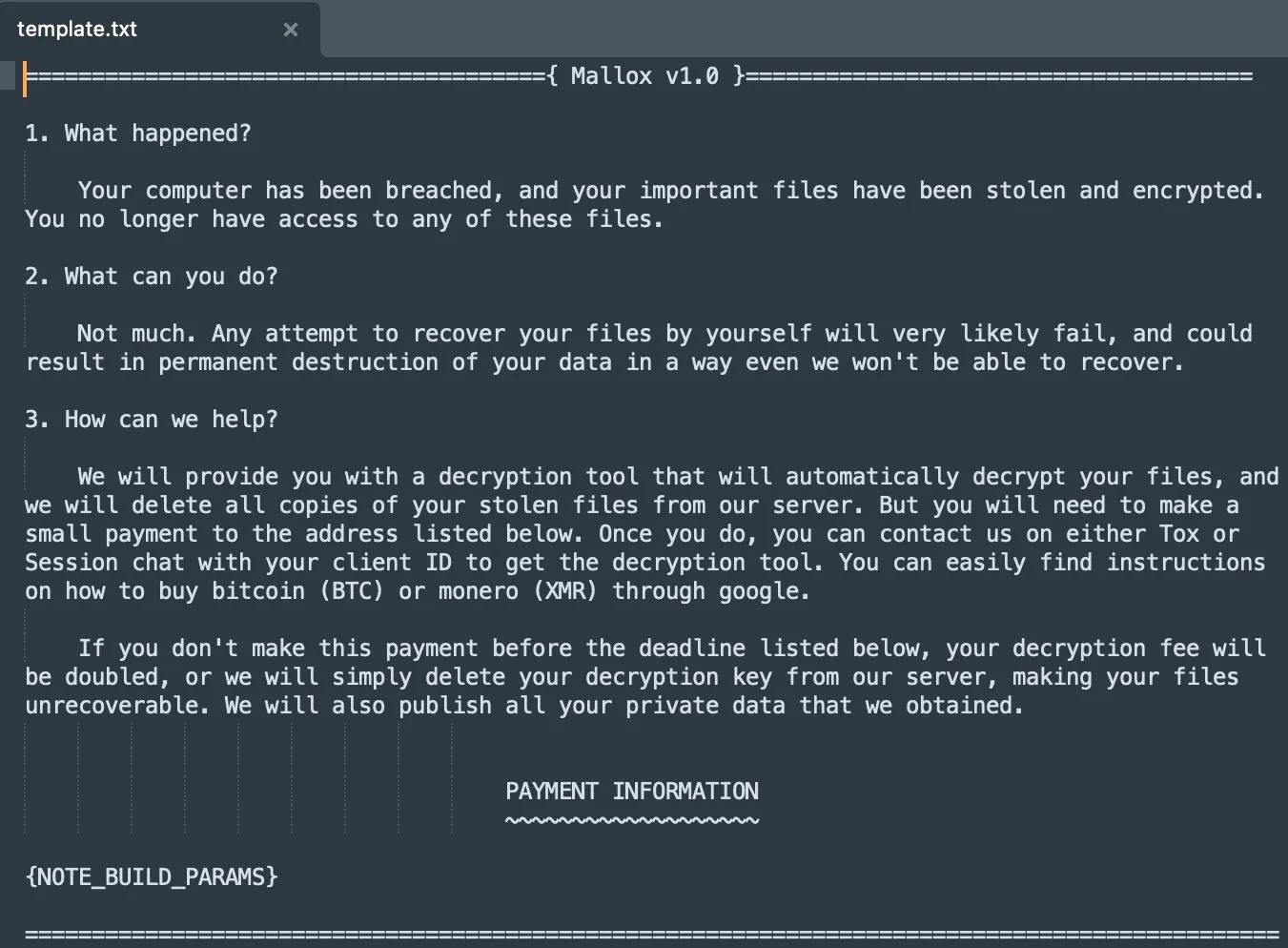

「ランサムノート」を検索

ランサムウェアに感染した場合、一般的には「ランサムノート」と呼ばれるメッセージが表示されます。このメッセージには身代金の支払方法や、復号化の手順などが記載されています。

ファイル名

ランサムノートは、被害者が気づきやすいよう、わかりやすい名前が付けられています。以下は一般的な例です。

README.txtDECRYPT_INSTRUCTIONS.html

ファイル形式

ランサムノートは通常、次の形式で提供されます。

- テキストファイル:例:

.txt - HTMLファイル:例:

.html

これにより、被害者はクリックするだけで簡単に内容を確認できるようになっています。

ランサムノートの内容を検索することで、特定のランサムウェアの種類を特定することができます。

Mallox ランサムウェアのランサムノート 出典:BleepingComputer

セキュリティソフトでスキャンして検知

セキュリティソフトのスキャンでランサムウェアを探す方法もあります。

- セキュリティソフトを最新の状態に更新します。

- セキュリティソフトのスキャン機能を利用して感染を検知します。

③ランサムウェアを駆除する

ランサムウェアを駆除する手順にはいくつかのステップがあります。以下に手順を記載します。

ツールを使用して自力で駆除

- まず、信頼できるウイルス対策ソフトをインターネットからダウンロードしてインストールします。

- インストール後、ソフトの定義ファイルを更新して、最新の脅威情報を含めます。

- ソフトを更新したら、設定を確認してフルスキャンやカスタムスキャンなど、適切なスキャンオプションを選択します。

- スキャン結果に悪意のあるプログラムが存在する場合、隔離または削除を行います。

- 処理が完了したら、レポートを確認します。レポートを確認し、必要に応じてシステムをより安全にするための追加の対策を取ることが重要です。

ランサムウェア駆除の専門家に依頼

専門家は、ランサムウェアの種類や動作原理を熟知しています。そのため、迅速にランサムウェアを特定し、最適な駆除方法を適用することができます。

- 感染端末の診断を行い、ランサムウェアの種類を特定します。

- 専用ツールやスクリプトを用いて、安全にランサムウェアを駆除します。

- 感染の影響を最小限に抑えるため、システム全体の診断とクリーニングを実施します。

④システムやデータを復元する

ランサムウェア感染後の重要なステップの1つは、システムやデータを復元することです。

感染を駆除しただけでは問題は解決しません。システムを正常な状態に戻し、暗号化されたデータを復元するためには、適切な方法を選ぶ必要があります。本記事では、初心者でも実践できる具体的な手順を詳しく解説します。

復号ツールを使用する

一部のランサムウェアには、復号ツールが存在する場合があります。公式のセキュリティベンダーや法執行機関が提供する復号ツールを使用して、ファイルを復号化することができます。復号ツールが存在するかどうかを確認するためには、公式のセキュリティベンダーのウェブサイトや「No More Ransom」プロジェクトのサイト(https://www.nomoreransom.org/)を確認すると良いでしょう。

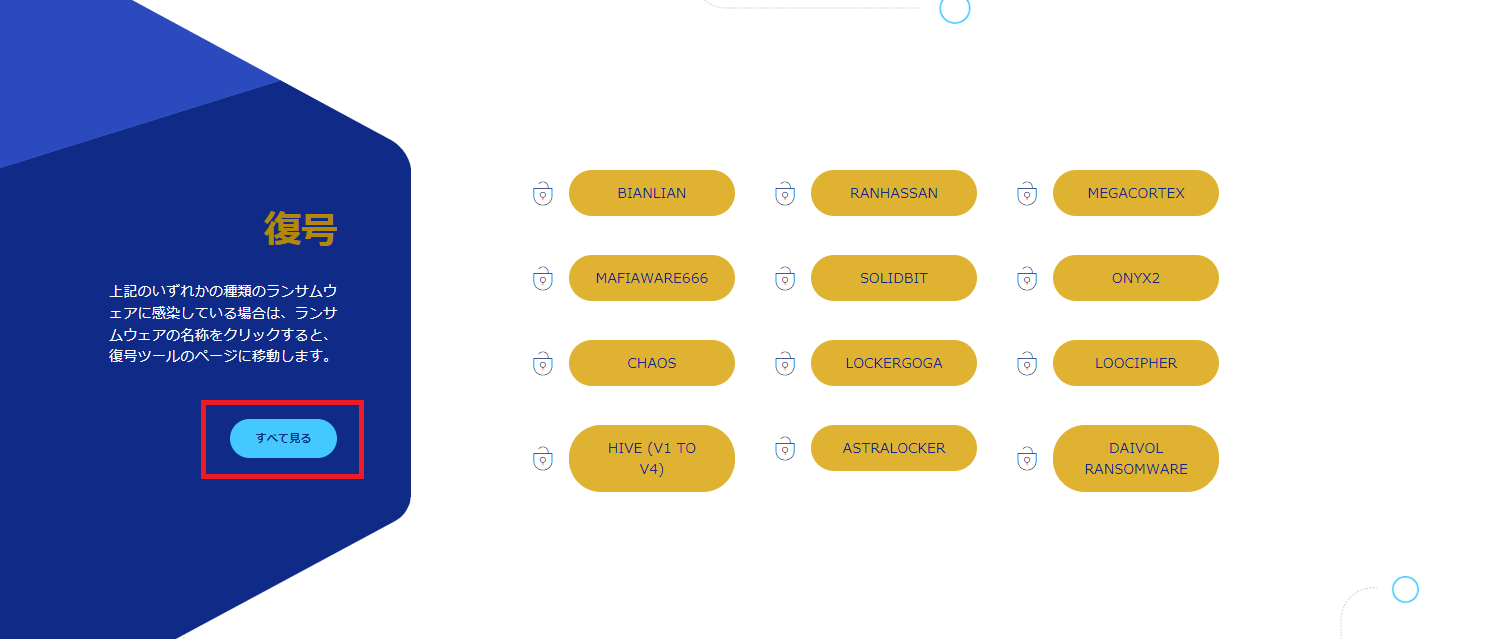

No More Ransomの活用

No More Ransomは、ランサムウェアの被害に遭ったユーザーを支援するため、無料で復号ツールを提供している国際的な非営利団体です。

必要な場合は、サイトを訪れて利用可能なツールを確認してください。ただし、ツールの使用に関しては、公式のガイドラインやドキュメントを注意深く読んで、正しく実行してください。

公式サイトにも「システムにマルウェアが存在する限り、システムを繰り返しロックしたりファイルを暗号化したりするので、まず最初にマルウェアを除去してください」という注意喚起が記載されています。

No More Ransomでロックされた端末ないしデータを復号する手順は次のとおりです。

- ウェブブラウザでNo More Ransomの公式ウェブサイトにアクセスします。URLは次の通りです: https://www.nomoreransom.org/

- ウェブサイトにアクセスすると、ランサムウェアの解読ツールのリストが表示されます。「すべて見る」を選択します。

- ツールのリストはアルファベット順に並んでいます。ランサムウェアの種類に応じて、解読ツールのリストをスクロールして探します。

- ツールの横にある「ダウンロード」ボタンをクリックします。ツールをダウンロードする前に、ツールの使用に関する情報や注意事項を注意深く読んでください。

- ツールをダウンロードしたら、指示に従ってツールを実行します。各ツールには異なる手順がある場合がありますので、公式のツールのページやドキュメントを参照してください。

- ツールを使用してランサムウェアが暗号化したファイルを解読します。

- ツールを使用してファイルを解読した後、被害を受けたファイルを元の状態に復元します。

- 復元されたファイルは、通常の方法でアクセスできるようになります。

バックアップから復旧する

ランサムウェアによって暗号化されたファイルやシステムをバックアップから復旧することで、稼働の停止という最悪な事態からは復帰することができます。

バックアップから復元する場合、ランサムウェアの被害に遭っていない、正常なバックアップデータから復旧するようにしましょう。

⑤ランサムウェア調査の専門家に対応を依頼する

ランサムウェア被害を受けた場合、個人情報取扱事業者は改正個人情報保護法に基づき、速やかに被害を調査し、個人情報保護委員会に報告・通知する必要があります。

前提として個人情報取扱事業者は、適切に個人情報を取り扱いを行い、情報漏えいのリスクを最小限に抑えることが求められます。仮にインシデント発生時、適切な調査を行わない場合、法令違反となる恐れがあります(措置命令に違反すると、最高1年以下の懲役または1億円以下の罰金が科せられる可能性がある)。

したがって、感染被害が発覚した場合、迅速かつ正確な情報の収集が不可欠であり、バックアップを用いて駆除を行っても、データ漏えいなどの可能性を考慮すれば、それだけでは不十分です。

ランサムウェアに感染したらすぐにフォレンジック調査会社に相談しましょう。対応方法から対策の手助けまで、行ってもらえます。

⑥セキュリティ対策を強化する

ランサムウェアを駆除した後は、再発を防ぐために、セキュリティ対策を強化することが必要です。これには、ソフトウェアやOSを常に最新の状態に保つこと、強力なパスワードを使用すること、多要素認証を導入すること、フィッシング詐欺や安全なオンラインプラクティスについての教育を行うこと、重要なデータを定期的にバックアップすることなどが含まれます。

以上が、基本的なランサムウェアの駆除手順になります。ランサムウェアによる被害を未然に防ぐためにも、この手順を覚えておくことが大切です。

おすすめのランサムウェア調査業者

ランサムウェア感染時は、単にバックアップから復元するだけでは不十分であり、適切な調査を行うことが必要です。ただし、個人での調査には限界があるため、専門知識と経験を持ったランサムウェア調査業者に相談することが最善の対処法です。

そこで、対応領域や費用・実績などを踏まえ、50社以上の中から見つけたおすすめのランサムウェア調査会社・調査会社を紹介します。

上記のポイントから厳選したおすすめの調査会社は、デジタルデータフォレンジックです。

デジタルデータフォレンジック

公式サイトデジタルデータフォレンジック

デジタルデータフォレンジックは、累計3万9千件以上の豊富な相談実績を持ち、全国各地の警察・捜査機関からの相談実績も395件以上ある国内有数のフォレンジック調査サービスです。

一般的なフォレンジック調査会社と比較して対応範囲が幅広く、法人のサイバー攻撃被害調査や社内不正調査に加えて、個人のハッキング調査・パスワード解析まで受け付けています。24時間365日の相談窓口があり、最短30分で無料のWeb打合せ可能とスピーディーに対応してくれるので、緊急時でも安心です。

運営元であるデジタルデータソリューション株式会社では14年連続国内売上No.1のデータ復旧サービスも展開しており、万が一必要なデータが暗号化・削除されている場合でも、高い技術力で復元できるという強みを持っています。調査・解析・復旧技術の高さから、何度もテレビや新聞などのメディアに取り上げられている優良企業です。

相談から見積りまで無料で対応してくれるので、フォレンジック調査の依頼が初めてという方もまずは気軽に相談してみることをおすすめします。

| 費用 | ★相談・見積り無料 まずはご相談をおすすめします |

|---|---|

| 調査対象 | デジタル機器全般:PC/スマートフォン/サーバ/外付けHDD/USBメモリ/SDカード/タブレット 等 |

| サービス | ●サイバーインシデント調査: マルウェア・ランサムウェア感染調査、サイバー攻撃調査、情報漏洩調査、ハッキング調査、不正アクセス(Webサイト改ざん)調査、サポート詐欺被害調査、Emotet感染調査 ●社内不正調査: 退職者の不正調査、情報持ち出し調査、横領・着服調査、労働問題調査、文書・データ改ざん調査、証拠データ復元 ●その他のサービス: パスワード解除、デジタル遺品調査、セキュリティ診断、ペネトレーションテスト(侵入テスト)、OSINT調査(ダークウェブ調査) 等 ※法人・個人問わず対応可能 |

| 特長 | ✔官公庁・法人・捜査機関への協力を含む、累計39,000件以上の相談実績 ✔企業で発生しうるサイバーインシデント・人的インシデントの両方に対応 ✔国際標準規格ISO27001/Pマークを取得した万全なセキュリティ体制 ✔経済産業省策定の情報セキュリティサービス基準適合サービスリストに掲載 ✔警視庁からの表彰など豊富な実績 ✔14年連続国内売上No.1のデータ復旧サービス(※)を保有する企業が調査 ※第三者機関による、データ復旧サービスでの売上の調査結果に基づく。(2007年~2020年) |

| 基本情報 | 運営会社:デジタルデータソリューション株式会社 所在地:東京都港区六本木6丁目10-1 六本木ヒルズ森タワー15階 |

| 受付時間 | 24時間365日 年中無休で営業(土日・祝日も対応可) ★最短30分でWeb打合せ(無料) |

ランサムウェアで身代金支払いを避けるべき理由

ランサムウェアによって身代金を支払うことには下記のリスクがあります。

- データが復号される保証がない

- 一度支払いを行うと再攻撃を助長する

- 反社会的組織の資金源となる

データが復号される保証がない

身代金を支払っても、ハッカーが約束通りにデータを復号する保証はありません。支払いを行ってもデータが復号されない場合や、部分的な復号化しか行われない場合もあります。適切に問題を解決するためには、身代金を支払わずに、法執行機関やランサムウェア調査の専門家の協力を求めることが重要です。

一度支払いを行うと再攻撃を助長する

身代金を支払うと、攻撃者に成功体験を与えかねず、攻撃者にとって新たな収益源(いわゆるカモ)とみなされる恐れがあり、攻撃が繰り返される可能性があります。

もし繰り返し身代金を要求されると大変な負担となりかねません。身代金を支払うことは控えましょう。

反社会的組織の資金源となる

身代金を支払うことは、ハッカーや反社会的組織に資金を提供することにつながります。これによって、彼らはさらなる犯罪活動やランサムウェアの開発・拡散を継続する可能性があります。また身代金を支払うことは反社会的組織に関わっていると疑われ、社会的な信用を失うリスクがあります。

したがって、ランサムウェア感染時は法的な助言を得ることや、ランサムウェア調査の専門家と協力して対応をおこなうことが重要です。

ランサムウェアの主な感染経路

ランサムウェアの主な感染経路を以下に示します。

ランサムウェアの主な感染経路を知ることは、予防、対応面でセキュリティ向上に有効です。セキュリティ意識を高め、感染リスクを最小限に抑えるために、感染経路に関する情報に常に注意を払いましょう。

リモートデスクトップ/VPN接続の脆弱性

リモートデスクトップやVPN接続など、遠隔アクセスのセキュリティに脆弱性がある場合、ハッカーはこれを悪用して侵入し、ランサムウェアを導入することがあります。

VPNやRDPの脆弱性に関する具体的なリスクや対応については下記の記事で詳しく解説します。

フィッシングメール

フィッシングメールは、巧妙に作成された偽装メールであり、ユーザーを騙して悪意のあるリンクや添付ファイルを開かせることでランサムウェアをダウンロード・実行させる手法です。

フィッシングメールに感染しないためには、「送信元」「不審なリンクのクリック」「添付ファイルの開封」に注意することで、フィッシングメールに感染するリスクを軽減することができます。

システムの脆弱性

ランサムウェアは、システムの既知の脆弱性を悪用することで侵入します。これはソフトウェアのアップデートやセキュリティパッチの適用が行われていない場合に発生する可能性があります。

これらは主な感染経路の例ですが、ランサムウェアは常に進化しており、新たな感染経路が現れることもあります。したがって、バックアップの作成や最新の脆弱性の対策が予防として推奨されます。

まとめ

この記事では、ランサムウェアを駆除する方法について紹介しました。

もしランサムウェア感染の可能性がある場合は、まず専門業者に相談し、感染経路や情報漏えいの有無などの事実調査を行うことが大切です。感染が広がらないためにも早めの対応が重要であり、専門家の助言を仰ぐことでより効果的な対策が取れるでしょう。またセキュリティに関する問題については軽視せず、常に最新の情報を更新し、対策を強化することを推奨します。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)