「UTMの選び方」はこちら:https://cybersecurity-jp.com/column/57/#UTM-11

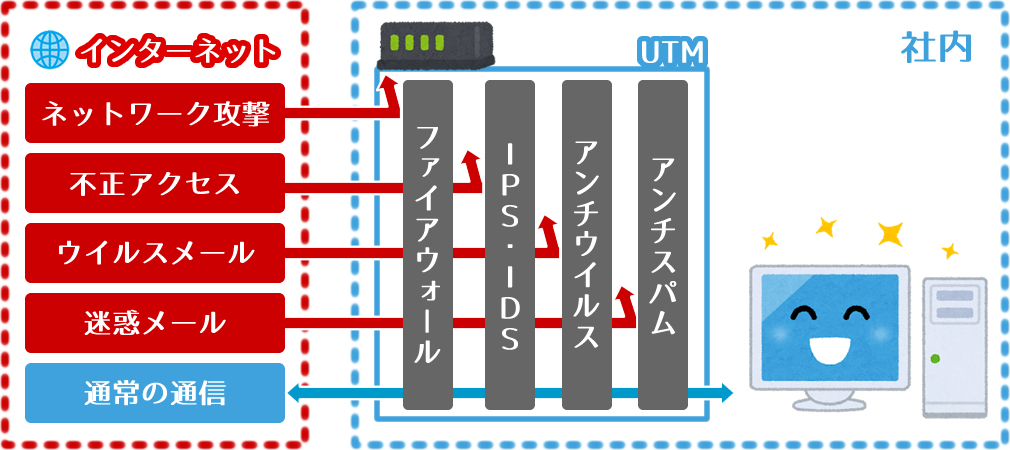

UTMとは、複数の異なるセキュリティ製品の機能を一つのハードウェアに統合して集中的にネットワーク管理する。つまり統合脅威管理(Unified Threat Management)を行う製品のことです。

近年マルウェアやランサムウェア、不正アクセスなど様々な脆弱性をついた攻撃が増えており、さらに新しい攻撃・脅威も日々増え続けていて、情報漏洩などセキュリティ上の課題が問題となっています。

こうした状況の中、「専任のセキュリティ担当者がいない」「どういったセキュリティ対策をすれば良いかわからない」という課題を抱えている企業も多いのですが、そういった課題を解決するものとして代表的なものが「UTM(統合脅威管理)」です。

この記事では、このUTMについて概要からメリットや代表的な製品の比較などから、UTMを徹底解説します。

相談無料セキュリティ機器導入アドバイス

この記事の目次

UTM(統合脅威管理)とは?

UTMとは、ネットワークに関係するセキュリティ機能を統合したアプライアンス製品のことです。複数のセキュリティ製品を導入・管理していくには手間もコストも積み重なりますが、UTMならコストを抑えられて管理もしやすくなります。最近では、IT関連の予算や専任人材が確保しづらい中小企業にも利用が拡大しています。

複数の異なるセキュリティ製品の機能を一つにした製品

UTMは「Unified Threat Management」の略で、複数のセキュリティ機能を一つの製品に統合し、さまざまなセキュリティ管理をUTMだけで行えます。

UTMの利用によって、ファイアウォールやIPS・IDSなどといった各セキュリティ機器の同時運用の手間やコストが削減できるといったメリットがあります。

ネットワークリスク対策として注目されている

UTMが登場した背景には、今日の多様化するネットワーク犯罪の存在があります。

多様化するサイバー攻撃のリスク

サイバー攻撃は、ブラウザを含む特定のアプリケーションソフトに潜む脆弱性につけこんで、マルウェアを侵入させたり、膨大な情報を送り続けてサーバをダウンさせたる(DoS攻撃)といった手口が典型的です。

また、金融機関のwebサイトを装った偽サイトに誘導して、クレジットカード番号などの重要な個人情報を入力させるフィッシング、ウィルスによってDNSサーバの情報を書き換え、正規のサイトにログインしようとしても強制的に偽のサイトに接続させるファーミングなど、さまざまな犯罪手法が報告されています。

UTMは多様化する攻撃リスクに対応

多様化したネットワークセキュリティリスクに対応するためには、ファイアウォールやアンチウィルスソフトなどの従来のセキュリティ対策では不十分となっています。このため、UTMの高度な監視機能による総合的なネットワークセキュリティが注目されています。

入口対策・出口対策が可能

入口対策は、UTMで対応可能です。しかし、UTMで入口のセキュリティを強化したとしても、攻撃者により突破されることも想定されます。また、社内の人間が攻撃者に騙されてしまい、社内PCが悪質なマルウェアに感染してしまうことも多くあります。マルウェアに感染すると、PCが外部と勝手に通信し攻撃者による遠隔操作が可能となるため、内部ネットワーク内の重要な情報が外部へ送信されてしまう危険性が高まります。

そこで、重要となるのが「出口対策」です。現在のUTMでは、内部から外部へ出ていく通信を監視し、企業の重要な情報の漏洩を防いだり、マルウェアが外部と通信することを防ぐ対策なども可能となっています。

UTMを構成する機能・仕組み

具体的に統合セキュリティ環境であるUTMには、どういった機能が含まれているのでしょうか。以下では、とくに重要な4つの機能について見ていきましょう。

ファイアウォール

ファイアウォールは社内ネットワークと外部ネットワークの間に設置され、主に不正侵入等をブロックするためのセキュリティシステムのこと。UTMの母体の1つとなっている装置でもあり、UTMの代表的な機能のひとつ。外部からのネットワークを介した悪意ある不正アクセスを監視・防御する。最近では、Webアプリケーションに対する不正侵入の検知・防御を行うWAF(Web Application Firewall)が統合されているUTMもある。

IPS/IDS

IPS(Intrusion Prevention System)、IDS(Intrusion Detection System)もファイアウォールと同様に、ネットワークに設置するセキュリティシステムのひとつ。ファイアウォールとの違いは、社内ネットワークにおける不審な動きやパケットを検知するのと同時に不正アクセスを遮断して、社内ネットワークを防御できる点。ファイアウォールは「不正アクセスを防止するセキュリティシステム」、IPS/IDSは「不正アクセスが発生した後の対処をするセキュリティシステム」と言える。

アンチウイルス

アンチウイルスは、UTMにも基本的なセキュリティシステムとして搭載されている。ただし、個人ユーザーが使用するようなアンチウイルスとは違い、端末ではなくネットワークに設置することができ、外部通信が端末に届く前にコンピューターウイルスの存在を察知することができる。

アンチスパム

迷惑メールなどのスパムメールやフィッシングメールを防御する機能。ブラックリストを利用することで、特定のサーバやIPから無差別に送られてくるメールをブロックできる。

Webフィルタリング

Webフィルタリングは、端末利用者がアクセスしようとしているWebサイトを事前にチェックして、安全性が高いサイトだけにアクセスを許可するよう設定できるセキュリティシステムのこと。不正なWebサイトから企業の機密情報が漏えいを防止することができる。

UTMの種類

UTMには大きく分けてインストール型、クラウド型、アプライアンス型の3つの種類があります。一般的に使用されているUTMは、クラウド型とアプライアンス型です。ここでは、それぞれの特徴を解説していきます。

インストール型

インストール型は、UTM業者のサイトからインストール可能なファイルをダウンロードして、システムにインストールをして導入・使用します。サーバにUTMのシステムをインストールしてから運用をするため、専門的な知識を持っている担当者に導入からメンテンナンスまで管理を任せる必要があります。

インストール型を導入する場合は、専門的な知識を持つ人材がいるか、UTM業者のサポート体制が整っているのかどうかなど、予期せぬトラブル時の対応も含めて体制を整えておくと良いでしょう。

クラウド型

クラウド型はクラウド上のUTMのセキュリティサービスを使います。ファイルのインストールや物理的な端末が不要なのが最大のメリットでしょう。初期の設置費用を抑えることができ、申込から利用までの時間が比較的短い傾向があります。

事業所の各拠点をクラウド上で一括管理することができ、利用規模の調整も簡単にできます。利便性が高いクラウド型ですが、クラウドサービス上で何らかのトラブルがあった場合に、全体に影響が広まらないよう事前に対策をとっておくと安心です。

アプライアンス型

アプライアンス型は専用のUTM機器を物理的に接続して、UTMのセキュリティサービスを使用します。端末を設置するため、ログの保管、アップデートの適用、分析、バックアップ対策などの運用・管理対応が必要となります。また、災害や予期せぬ端末の故障があった場合の対応、UTM各社のサポート体制も重要です。

現在、アプライアンス型のUTMの多くは、クラウドからUTMをリモート操作できるようになっており、以前よりも利便性が高くなってきています。

UTMの必要性

従来の製品ではなく、なぜUTMを導入する必要があるのでしょうか。それには、以下のような理由があります。

- 従来の製品では、複数の各セキュリティ製品を適切に組み合わせないと確実な対策ができない

- UTMでは、専門知識がなくても高度なセキュリティ対策が実現できる

- UTMを導入することで、端末だけでなく全体としての対策を行うことができる

UTMのメリットとデメリットとは

UTMを使う4つのメリット

導入コストが低い

従来、ネットワーク防御やウィルス対策などのそれぞれ必要な機器やソフトウェアを個別導入していたものを一つのハードウェアに置き換えるので、コストは当然下がります。これは特にセキュリティ関連に予算を豊富に使えない中小企業には大きなメリットがあります。

導入が容易にできる

従来のセキュリティ対策ソリューションは、サーバとソフトウェアの導入を行ったり、監視や検知のシステムを構築したり、など大変な労力を必要としました。

しかし、UTMの場合は専用の機器をネットワークに接続して少し設定をするだけですぐに使うことが出来るのです。導入からサービス利用まで非常に迅速に行えるというのは大きなメリットです。

少人数でもメンテナンスが可能

従来だと、それぞれのシステムやソフトウェアに担当者が必要とされたので、特にIT関連の人材が不足する中小企業では十分な人材が確保できず、充分なセキュリティ対策が行えないケースがありました。

しかし、UTMでは専用の1台の機器を使いますので、メンテナンスが非常に楽になり、必要な人材も減らすことが出来ます。そうなると、人材不足の中小企業にとっても非常にありがたいですよね。

セキュリティ関連の一元管理が可能

これも先ほどから説明している通り、従来のさまざまな機器やソフトウェアを使うことで実現していたセキュリティ対策を、UTMという多くの機能を1台の機器にまとめたものを採用することによって、セキュリティ関連の情報がすべてUTMに集約されることになります。

その結果、組織内のセキュリティ関連情報をすべてUTM上で管理できることになるのです。さまざまなシステムに情報が散らばっているのではなく、統合的な管理が出来るようになることで、効率的でかつシステム全体としての包括的なセキュリティ対策が出来るようになります。

UTMのデメリット

前述のようにさまざまなメリットが考えられるUTMですが、少なからずデメリットもあります。

- 障害発生時にすべてのセキュリティが停止する恐れがある

- 必要でない機能まで含まれているケースがある

UTMのデメリットを補うにはベンダー選びが重要

先の章では、UTMのメリットやデメリットについての解説をしましたが、デメリットをカバーするには、以下のような理由からどういったベンダーのサービスを選択するかといったことが重要です。

- 一つの製品ですべてのセキュリティ対策を行うのでベンダーの実績や信頼性が重要

- ベンダーによってコンセプトや想定対象が違う

UTMの費用感・相場について

UTMは概ね30万~80万円前後とセキュリティ機器としても高単価なものが多く、最近ではリース契約などにして、5年リースで月間の維持費を1~2万円前後に設定して販売されているケースが最も多くみられます。

このような費用感であれば中小企業などでもリスクなく導入が可能ですね。

このようにリース契約となるため、月の料金が数千円安くなるだけで、結果的に支払う料金は数万~数十万円単位で大きく変わってくるのが分かりますので、UTMをなるべく格安で導入するためのコツとして、代理店を利用することにより中小企業にとってはメリットがある契約ができる可能性が高くなります。

一般的にどのような業界でもそうなのですが、購入する方法は「メーカー直販」またはメーカーと販売契約を結んでいる「代理店購入」する方法です。

メーカーですとなかなか割り引くなどのサービスも難しいですが、競争の激しい代理店では、安く提供したり無料のサービスを付けるなどのメリットを提供して導入を促すことがほとんどです。

そのため、UTMを格安で購入したい場合は代理店を利用することをおすすめします。

UTMの選び方

UTM製品はさまざまなものがありますが、自社に合わない製品を選んでしまうとセキュリティ対策が十分とは言えず、場合によっては問題が発生することもあり、会社の信用問題ににかかわるような事態になりかねません。導入を検討する場合は、次に紹介する選び方を参考にしてみてください。

自社にとって必要な機能がすべて含まれているか

自社あるいは、行なっている事業にとって必要な機能がすべて備わっているかということ。たとえばECサイトを運営しているのであれば、Webサイトのセキュリティ対策は必須です。

統合管理機能が十分なものか

UTMのメリットの一つは、社内のセキュリティ対策を一元管理できることです。管理機能が十分なものか、担当者にとって使いやすいものかも大切なポイントです。

自社の規模にあった適切なコストで導入できるか

UTMにはさまざまなものがありますが、自社の規模に合わないものや、必要な機能が備わっていないものは無意味です。必要十分でかつ低価格なものを選択しましょう。

「できるだけコストを抑えて導入したい」というのは誰しもが思うことですが、価格だけで決めてしまうと後々トラブルになるケースがあります。

例えば「安いUTMを導入したけど、海外の製品だったため管理画面やマニュアルが英語or変な日本語で読みづらい」「速度が遅くなりすぎてストレスなので、導入したのに使ってない」という事もあるので注意が必要です。

仮想環境に対応しているか(仮想環境を利用している場合)

仮想サーバーは、従来の物理サーバーとは異なったセキュリティ対策が必要となります。利用している場合は、対応したUTMを使う必要があります。

耐障害性・サポートは充分か

UTMは、一元的にセキュリテイ対策を行う製品です。そのため、問題が起こるとセキュリティ的に非常に脆弱な状態となってしまうだけでなく、たとえばネットワークを監視する仕組みが止まると、インターネット接続がすべて停止するといった事態も考えられます。また、障害発生時のサポート体制も重要なポイントです。

例えばUTMが担当するゲートウェイ対策はインターネットと社内イントラネットの間で働くものですが、これにトラブルが発生すると社内からのインターネット接続がすべて停止します。したがって、耐障害性は特に注意すべきポイントです。

耐障害性については、インターネットへの接続経路を予備と併せて2本準備しておく、また経路は1本だがUTMを介する部分だけ運用系と待機系の2つに分けておいて、障害発生時には切り替えることで、インターネットへの接続経路を確保するといった対策も考えられるでしょう。

上記に整理したように、メーカーや製品の性能・信頼性をメーカーごとにチェックした上で、なるべくリスクなく低コストで導入できるように販売店を見つけるようにしましょう。詳しい選び方はこちらの記事で書いたので、より深く知りたい方はご覧ください。

まとめ

このようにセキュリティ対策を従来型のものから総合脅威管理(UTM)に切り替えることはさまざまなメリットがあります。

企業にとって、万全のセキュリティ対策を施して、自らのシステムを脅威から守る、情報漏えいなどのセキュリティ事故から守ることは非常に重要なことです。もし、ひとたびセキュリティ事故が発生するようなことがあれば、信頼の失墜など大きな問題になります。

とくに専任の担当者を置くことが難しい中小企業にとって、高度な知識や専門技術を必要とするセキュリティ対策を実施することは非常に難しいものです。しかし、UTMを使うことで、手軽に高いレベルのセキュリテイ対策を実現できることができるようになります。

UTMを使う上で、重要なことは今回説明した5つのポイントを踏まえて、自社にとってもっとも合った製品を選択することです。やみくもに選択することは避けるべきです。

UTMの導入はコスト面やメンテナンスなどでセキュリティ対策に大きなメリットをもたらします。最適な製品を選び、最小の投資で最大限の効果を得ることを目指しましょう。

よくある質問

テレワークのセキュリティも可能ですか?

UTMが導入されている社内ネットワークにVPN接続をすることで、セキュリティ保護が可能です。テレワークのほか、外出先でも使用することができます。

サポートはありますか?

多くのUTM製品にはサポート対応があります。セキュリティに精通した専任担当がいない場合、導入や運用に不安がある企業も多いでしょう。こういった場合に備えて、サポート内容が充実している製品を選択しておくと安心です。

UTMログとはなんですか?

UTMログは、ファイアウォールのログと同様に送信元IPアドレス/ポート番号やアクセス先、攻撃やスパムの有無などが記録されたものです。UTMログを活用することで、サイバー攻撃や不正アクセスの把握や社内トラフィック(通信量)の把握が可能です。

![中小企業の情報瀬キィリティ相談窓口[30分無料]](/wp-content/uploads/2023/07/bnr_footer04.png)